Android uygulamalarını truva atı haline getirebilen kötü amaçlı yükleyici programları, Google Play Store savunmasından kurtulmanın bir yolu olarak yeraltında 20.000 ABD dolarına kadar işlem görüyor.

Kaspersky, 2019 ve 2023 yılları arasında çevrimiçi forumlarda yayınlanan mesajlara dayanan yeni bir raporda, “Kötü amaçlı yazılımları ve istenmeyen yazılımları gizlemek için en popüler uygulama kategorileri arasında kripto para birimi izleyicileri, finansal uygulamalar, QR kodu tarayıcılar ve hatta flört uygulamaları yer alıyor.”

Damlalık uygulamaları, Google Play Store aracılığıyla kötü amaçlı yazılımları gizlemek isteyen tehdit aktörlerinin birincil yoludur. Bu tür uygulamalar, inceleme sürecinden geçtikten sonra başlatılan kötü amaçlı güncellemelerle ve uygulamaların önemli bir kullanıcı tabanını bir araya getirmesiyle, genellikle görünüşte zararsız uygulamalar gibi görünür.

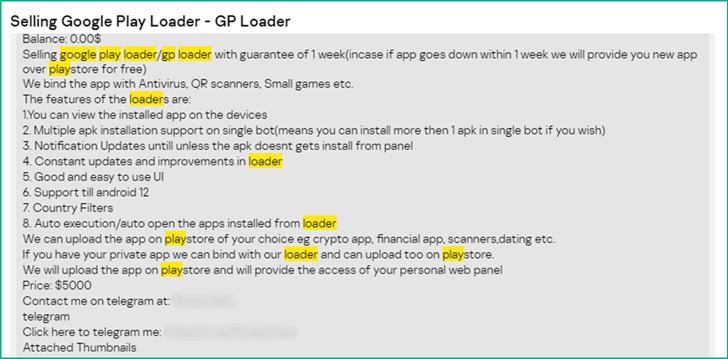

Bu, temiz bir uygulamaya kötü amaçlı yazılım enjekte etmekten sorumlu olan ve daha sonra uygulama pazarından indirilmeye hazır hale getirilen bir yükleyici programı kullanılarak gerçekleştirilir. Kurcalanmış uygulamayı yükleyen kullanıcılardan, kötü amaçlı etkinlikleri kolaylaştırmak için izinsiz izinler vermeleri istenir.

Uygulamalar, bazı durumlarda, hata ayıklanıp ayıklanmadıklarını veya korumalı alana yüklenip yüklenmediklerini algılamak için anti-analiz özellikleri de içerir ve öyleyse, güvenliği ihlal edilmiş cihazlardaki işlemlerini durdurur.

Başka bir seçenek olarak, tehdit aktörleri, halihazırda yayınlanmış uygulama ve indirme sayılarına bağlı olarak, saldırıya uğramış veya satıcılar tarafından yeni oluşturulmuş bir Google Play geliştirici hesabı satın alabilir.

Güçlü parola veya iki faktörlü kimlik doğrulama (2FA) korumalarına sahip olmayan uygulama geliştirici hesapları önemsiz bir şekilde kırılabilir ve satışa sunulabilir, böylece diğer aktörlerin mevcut uygulamalara kötü amaçlı yazılım yüklemesine izin verilir.

Üçüncü bir alternatif, kötü amaçlı bir APK dosyasını yasal bir uygulamada saklamaktan sorumlu olan APK bağlama hizmetlerinin kullanılmasıdır. Bu hizmetler, kötü amaçlı yazılımı kimlik avı metinleri ve crackli oyunların ve yazılımların reklamını yapan şüpheli web siteleri aracılığıyla dağıtır.

Bağlama hizmetleri, yükleyicilerin aksine, zehirli uygulamaların Google Play Store’da bulunmaması nedeniyle daha az maliyetlidir. Teknik, geçmişte SOVA ve Xenomorph gibi Android bankacılık truva atlarını teslim etmek için kullanılmıştı.

Kimlik Çevresini Korumayı Öğrenin – Kanıtlanmış Stratejiler

Uzman liderliğindeki siber güvenlik web seminerimizle işletmenizin güvenliğini artırın: Kimlik Çevresi stratejilerini keşfedin!

Fırsatı Kaçırmayın – Koltuğunuzu Kaydedin!

Siber suç pazarlarında satışa sunulan diğer bazı yasa dışı hizmetler arasında kötü amaçlı yazılım gizleme (30 ABD doları), web enjeksiyonları (25-80 ABD doları) ve sanal özel sunucular (300 ABD doları) yer alır.

Ayrıca, saldırganlar Google Ads üzerinden ortalama 0,5 ABD Doları karşılığında Android uygulamaları (yasal veya başka türlü) için kurulum satın alabilirler. Kurulum maliyetleri hedeflenen ülkeye göre değişir.

Android kötü amaçlı yazılımının oluşturduğu riskleri azaltmak için, kullanıcıların bilinmeyen kaynaklardan uygulama yüklemekten kaçınmaları, uygulama izinlerini incelemeleri ve cihazlarını güncel tutmaları önerilir.