Olarak bilinen Windows bankacılık kötü amaçlı yazılımının arkasındaki tehdit aktörleri Casbaneiro adlı yeni bir Android truva atının arkasında olduğu belirtildi. SütyenDex devam eden çok platformlu bir kampanyanın parçası olarak Brezilyalı kullanıcıları hedeflediği gözlemlenmiştir.

ThreatFabric geçen hafta yayınlanan bir raporda, BrasDex’in “Erişilebilirlik Hizmetlerini özellikle Brezilya’yı hedef alan bir dizi uygulamadan kimlik bilgilerini çıkarmak için kötüye kullanmak üzere tasarlanmış karmaşık bir keylogging sisteminin yanı sıra oldukça yetenekli bir Otomatik Aktarım Sistemi (ATS) motoru” içerdiğini söyledi.

Hollandalı güvenlik firması, BrasDex ile birlikte kullanılan komuta ve kontrol (C2) altyapısının, Brezilya ve Meksika’daki bankalara ve kripto para birimi hizmetlerine saldırdığı bilinen Casbaneiro’yu kontrol etmek için de kullanıldığını söyledi.

Hibrit Android ve Windows kötü amaçlı yazılım kampanyasının bugüne kadar binlerce virüs bulaşmasına neden olduğu tahmin ediliyor.

Banco Santander için bir bankacılık uygulaması kılığına giren BrasDex, kurbanlar tarafından girilen tuş vuruşlarını günlüğe kaydetmek için Android’in Erişilebilirlik API’lerini kötüye kullanmayı, kimlik bilgilerini ve diğer kişisel verileri çalmak için geleneksel bindirme saldırıları yönteminden uzaklaşmayı içeren yeni bir trendin de simgesi.

Ayrıca, hesap bakiyesi bilgilerini yakalamak ve daha sonra bu bilgileri virüslü cihazları ele geçirmek ve programatik bir şekilde hileli işlemler başlatmak için kullanmak üzere tasarlanmıştır.

BrasDex’in bir başka dikkate değer yönü, Brezilya’daki bankacılık müşterilerinin yalnızca e-posta adreslerini veya telefon numaralarını kullanarak para transferi yapmalarına olanak tanıyan PIX ödeme platformuna odaklanmasıdır.

BrasDex’teki ATS sistemi, hileli transferler yapmak için açıkça PIX teknolojisini kötüye kullanmak üzere tasarlanmıştır.

Bu, anında ödeme ekosisteminin kötü aktörler tarafından ilk kez hedef alınışı değil. Eylül 2021’de Check Point, PixStealer ve MalRhino adlı, kullanıcıları kandırarak tüm hesap bakiyelerini aktör kontrollü bir hesaba aktarmaları için kandıran iki Android kötü amaçlı yazılım ailesini ayrıntılı olarak açıkladı.

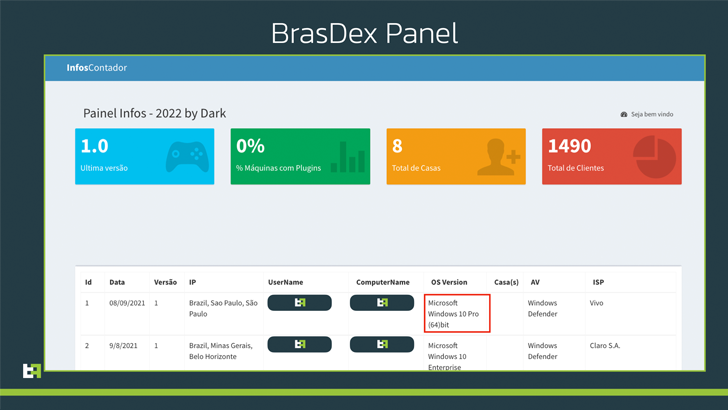

ThreatFabric’in BrasDex’e yönelik soruşturması, suç operatörleri tarafından virüslü cihazları takip etmek ve Android telefonlardan sızan veri günlüklerini almak için kullanılan C2 paneline erişmesine de izin verdi.

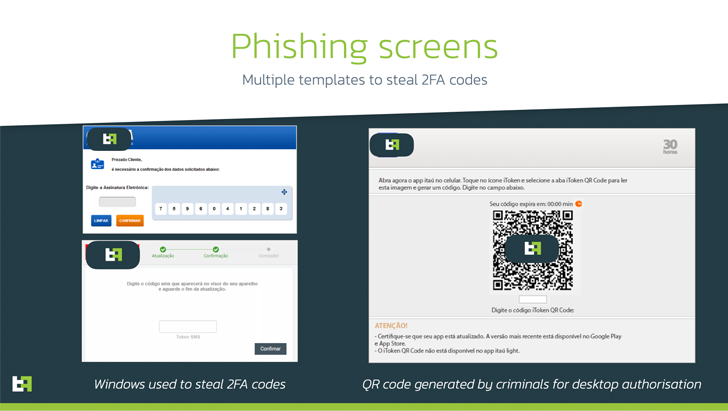

C2 paneli, aynı zamanda, Delphi tabanlı bir finansal truva atı olan Casbaneiro’yu dağıtmak için Windows makinelerini tehlikeye atan farklı bir kötü amaçlı yazılım kampanyasını takip etmek için de kullanılıyor.

Bu saldırı zinciri, alıcıları çok aşamalı bir işlemin ardından kötü amaçlı yazılımı çalıştırmaya ikna etmek için devlete ait bir posta hizmeti olan Correios’tan geldiği iddia edilen paket teslimi temalı kimlik avı tuzaklarını kullanır.

Casbaneiro’nun özellikleri, banka hesaplarının kontrolünü ele geçirmesine, ekran görüntüleri almasına, keylogging gerçekleştirmesine, pano verilerini ele geçirmesine ve hatta kripto işlemlerini ele geçirmek için bir kötü amaçlı yazılım olarak işlev görmesine izin veren tipik arka kapı gamını çalıştırır.

ThreatFabric, “Bağımsız ve tam teşekküllü kötü amaçlı yazılım aileleri olan BrasDex ve Casbaneiro, çok tehlikeli bir çift oluşturuyor ve arkalarındaki aktörün hem Android hem de Windows kullanıcılarını büyük ölçekte hedeflemesine olanak tanıyor” dedi.

“BrasDex vakası, müşterilerin cihazlarında dolandırıcılık tespit ve önleme mekanizmalarının gerekliliğini gösteriyor: ATS motorlarının yardımıyla otomatik olarak yapılan hileli ödemeler, banka arka uçlarına ve dolandırıcılık puanlama motorlarına meşru görünüyor, çünkü bunlar genellikle aynı cihaz üzerinden yapılıyor. müşteriler tarafından kullanılır.”