SOC 2, ISO, HIPAA, Cyber Essentials – günümüzün tüm güvenlik çerçeveleri ve sertifikaları, bir uyumluluk uzmanının bile başını döndürebilecek bir kısaltma çorbasıdır. Uyumluluk yolculuğunuza başlıyorsanız, işletmeniz için en iyisi olan standartlar arasındaki farkları ve güvenlik açığı yönetiminin uyumluluğa nasıl yardımcı olabileceğini keşfetmek için okumaya devam edin.

Siber güvenlik uyumluluğu nedir?

Siber güvenlik uyumluluğu, hassas bilgileri ve müşteri verilerini koruma şeklinize ilişkin üzerinde anlaşmaya varılan bir dizi kurala uyduğunuz anlamına gelir. Bu kurallar kanun, düzenleyici makamlar, ticaret birlikleri veya sektör grupları tarafından belirlenebilir.

Örneğin, GDPR, AB tarafından, kapsamı dahilindeki her kuruluşun uyması gereken çok çeşitli siber güvenlik gereksinimleriyle belirlenirken, ISO 27001, bilgi güvenliği yönetimi için gönüllü (ancak uluslararası kabul görmüş) bir en iyi uygulamalar dizisidir. Müşteriler giderek daha fazla uyumluluğun getireceği güvenceyi bekliyor çünkü ihlaller ve veri ifşası onların operasyonlarını, gelirlerini ve itibarlarını da etkileyecek.

Hangi siber güvenlik uyumluluk standardı sizin için uygun?

Her sektördeki her işletme operasyonel açıdan farklıdır ve farklı siber güvenlik gereksinimlerine sahiptir. Hastanedeki hasta kayıtlarını gizli tutmak için kullanılan önlemler, müşterilerin mali bilgilerini güvende tutmaya yönelik düzenlemelerle aynı değildir.

Belirli endüstriler için uyumluluk kanundur. Sağlık ve finans gibi hassas kişisel bilgilerle ilgilenen sektörler oldukça sıkı denetimlere tabidir. Bazı durumlarda siber güvenlik düzenlemeleri sektörler arasında örtüşmektedir. Örneğin, AB’de kredi kartı ödemeleriyle ilgilenen bir işletmeyseniz, hem kredi ve banka kartı düzenlemelerine (PCI DSS) hem de GDPR’ye uymanız gerekir.

Risk değerlendirmeleri, şifreli veri depolama, güvenlik açığı yönetimi ve olay müdahale planları gibi güvenlik temelleri standartlar arasında oldukça yaygındır ancak hangi sistemlerin ve operasyonların güvenliğinin nasıl sağlanması gerektiği her standarda özeldir. Aşağıda incelediğimiz standartlar kapsamlı olmaktan uzaktır ancak dijital verileri işleyen yeni kurulan şirketler ve SaaS işletmeleri için en yaygın uyumluluklardır. Hadi dalalım.

GDPR

Genel Veri Koruma Yönetmeliği (GDPR), ABD’dekiler de dahil olmak üzere işletmelerin Avrupa Birliği vatandaşlarının özel verilerini nasıl toplayıp sakladığını düzenleyen geniş kapsamlı bir mevzuat parçasıdır. Uyumsuzluğa ilişkin cezalar yüksektir ve AB bu cezaları uygulamaktan çekinmemektedir.

Kimlerin GDPR’ye uyması gerekiyor?

Kemerlerinizi bağlayın çünkü AB’deki herhangi bir kişinin kişisel verilerini, nereye giderse gitsin veya çevrimiçi alışveriş yapsa toplayan veya işleyen kişidir. Kişisel bilgiler veya “kişisel veriler”, isim ve doğum tarihinden coğrafi bilgilere, IP adresine, çerez tanımlayıcılara, sağlık verilerine ve ödeme bilgilerine kadar hemen hemen her şeyi içerir. Dolayısıyla, AB’de ikamet edenlerle iş yapıyorsanız GDPR’ye uymanız gerekir.

Güvenlik açığı taraması GDPR ile uyumluluğa nasıl yardımcı olabilir?

GDPR’ye yönelik BT güvenlik politikanızın karmaşık bir belge olması gerekmez; işletmenizin ve çalışanlarınızın izlemesi gereken güvenlik protokollerini, anlaşılması kolay terimlerle ortaya koyması yeterlidir. Model olarak SANS’ın ücretsiz şablonlarını da kullanabilirsiniz.

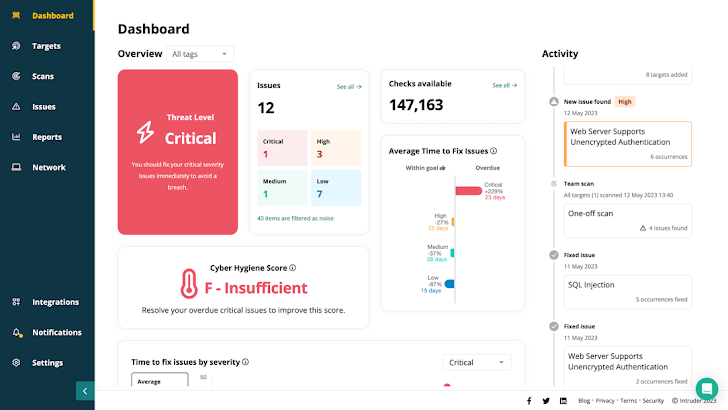

Hemen basit adımlar atmaya başlayabilirsiniz. Halihazırda hangi gereksinimleri karşıladığınızı ve hangilerini düzeltmeniz gerektiğini belirlemenizi kolaylaştıran otomatik platformlar vardır. Örneğin, Intruder gibi bir araç kullanarak güvenlik açığı taramasının size yardımcı olabileceği “potansiyel bir siber güvenlik olayının etkisini sınırlamak veya sınırlamak için uygun koruma önlemleri geliştirmeniz ve uygulamanız” gerekir.

SOC 2

Dijital hizmetler ve sistemler sağlayan SaaS ve bulutta doğan işletmeler, dijital verilerin depolanmasını, işlenmesini ve iletilmesini kapsadığı için SOC 2’ye en aşina olacaklardır; ancak sertifikasyon tüm hizmet sağlayıcılar arasında giderek daha popüler hale gelmektedir.

İki rapor bulunmaktadır: Tip 1, siber güvenlik duruşunuzun anlık bir değerlendirmesidir; Tip 2, bu taahhütleri yerine getirip getirmediğinizi kontrol etmek için harici bir değerlendirici tarafından gerçekleştirilen, her 12 ayda bir gözden geçirilen ve yenilenen, devam eden bir denetimdir. SOC 2, kriterlerini nasıl karşılayacağınız konusunda size biraz hareket alanı sağlarken PCI DSS, HIPAA ve diğer güvenlik çerçevelerinin çok açık gereksinimleri vardır.

SOC 2 uyumluluğuna kimin ihtiyacı var?

SOC 2 yasal bir gereklilik olmasa da, büyüyen SaaS sağlayıcıları için en çok aranan güvenlik çerçevesidir. Ulaşılması bu listedeki diğer standartların çoğundan daha hızlı ve daha ucuzdur ve yine de siber güvenliğe somut bir bağlılık göstermektedir.

SOC 2’ye nasıl uyuyorsunuz?

SOC 2 uyumluluğu, sistem izleme, veri uyarısı ihlalleri, denetim prosedürleri ve dijital adli tıp konularında kontroller veya koruma önlemleri uygulamanızı gerektirir. Sonraki SOC 2 raporu, denetçinin bu kontrollerin beş “güven ilkesinin” gereksinimlerine nasıl uyduğuna ilişkin görüşüdür: güvenlik, gizlilik, işleme bütünlüğü, kullanılabilirlik ve mahremiyet.

ISO 27001

ISO, çeşitli endüstriler için bir dizi gönüllü standart üretir – ISO 27001, finansal bilgilerin, fikri mülkiyetin, personel bilgilerinin ve diğer üçüncü taraf bilgilerinin güvenliğini yönetmek için bir BGYS’deki (bilgi güvenliği yönetim sistemi) en iyi uygulama standardıdır. . ISO 27001 varsayılan olarak yasal bir gereklilik değildir, ancak birçok büyük kuruluş veya devlet kurumu yalnızca ISO sertifikalı olmanız durumunda sizinle çalışacaktır. En titiz çerçevelerden biri olarak kabul edilir, ancak tamamlanmasının zor, pahalı ve zaman alıcı olduğu herkesin bildiği gibi.

Kimin ihtiyacı var?

SOC 2 gibi, ISO 27001 de işletmenizin bilgi güvenliği konusunda kararlı ve gayretli olduğunu ve onlarla paylaştığınız verileri güvende tutmak için adımlar attığınızı kamuya göstermenin iyi bir yoludur.

ISO 27001’e nasıl uyum sağlıyorsunuz?

Üçüncü taraf denetçiler, ilgili tüm en iyi uygulamaları ISO standardına uygun olarak uyguladığınızı doğrular. Sertifikasyonu garanti eden evrensel bir ISO 27001 kontrol listesi yoktur. Neyin kapsam dahilinde olduğuna karar vermek ve çerçeveyi nasıl uygulayacağınıza karar vermek size kalmıştır ve denetçiler her durumu değerlendirmek için kendi takdir yetkilerini kullanacaklardır.

ISO 27001’in büyük ölçüde risk yönetimiyle ilgili olduğunu unutmayın. Riskler statik değildir ve yeni siber tehditler ortaya çıktıkça gelişir; bu nedenle, yeni riskleri ortaya çıktıkça değerlendirmek ve analiz etmek için güvenlik kontrollerinize Intruder gibi bir araç kullanarak otomatik güvenlik açığı yönetimi oluşturmalısınız. Drata gibi otomatik uyumluluk platformları sürecin hızlandırılmasına yardımcı olabilir.

|

| Davetsiz misafir eyleme geçirilebilir, denetime hazır raporlar sağlar, böylece güvenlik duruşunuzu denetçilere, paydaşlara ve müşterilere kolayca gösterebilirsiniz |

PCI DSS

PCI DSS (Veri Güvenliği Standardı), PCI Güvenlik Standartları Konseyi ve önde gelen kart markaları (American Express, Mastercard ve Visa) tarafından kart sahibi verilerini depolayan, işleyen ve/veya ileten herkesi düzenlemek için geliştirilmiştir.

Kimin ihtiyacı var?

Teorik olarak kartla ödeme işlemlerini gerçekleştiren herkes, ancak aldığınız ödemelerin sayısına ve türüne bağlı olarak farklı kurallar vardır. Stripe veya Sage gibi bir üçüncü taraf kartlı ödeme sağlayıcısı kullanıyorsanız süreci yönetmeleri ve sizin için doğrulama sağlamaları gerekir.

PCI DSS’ye nasıl uyulur?

ISO 27001 ve SOC 2’nin aksine, PCI DSS sıkı bir güvenlik açığı yönetimi programı gerektirir ancak akreditasyon karmaşıktır. Üçüncü taraf ödeme sağlayıcıları genellikle PCI formunu otomatik olarak doldurarak tek bir tıklamayla doğrulama sağlar. Küçük işletmeler için bu, saatlerce çalışma tasarrufu sağlayabilir.

HIPAA

HIPAA (Sağlık Sigortası Taşınabilirlik ve Sorumluluk Yasası), uyumluluğun yasal bir gereklilik olduğu ABD sağlık sektöründe hasta verilerinin aktarımını ve saklanmasını düzenler.

Kimin ihtiyacı var?

ABD’de hasta bilgilerini işleyen herhangi bir işletme veya ABD’de HIPAA uyumlu şirketlerle iş yapan herkes için HIPAA uyumluluğu zorunludur.

HIPAA’ya nasıl uyulur?

HIPAA’da gezinmek zor olabilir. Riski makul ve uygun bir düzeye indirecek yeterli güvenlik önlemlerini içeren bir risk yönetim planı gerektirir. HIPAA metodolojiyi belirtmese de, Intruder gibi bir araçla yapılan güvenlik açığı taramaları veya sızma testleri, herhangi bir risk analizi ve yönetim sürecinin ayrılmaz bileşenleri olmalıdır.

Siber Temeller

Cyber Essentials, işletmelerin yaygın siber saldırılara karşı yeterince korunduğunu kontrol etmek için tasarlanmış, Birleşik Krallık hükümeti tarafından desteklenen bir programdır. SOC 2’ye benzer şekilde, bunu ellerinizi yıkamak veya dişlerinizi fırçalamak gibi iyi bir siber hijyen olarak düşünün. Özel güvenlik uzmanlığı gerektirmeyen küçük işletmeler için tasarlanan bu ürün, daha sağlam bir güvenlik programının yalnızca başlangıç noktası olmalıdır

Kimin Cyber Essentials uyumluluğuna ihtiyacı var?

Hassas ve kişisel bilgileri içeren veya belirli teknik ürün ve hizmetleri sağlayan bir Birleşik Krallık hükümeti veya kamu sektörü sözleşmesi için teklif veren herhangi bir işletme.

Cyber Essentials’a nasıl uyulur?

Temel sertifika, temel güvenlik kontrollerinin öz değerlendirmesidir. Cyber Essentials Plus, Intruder gibi otomatik bir araç tarafından sağlanabilecek bir dizi güvenlik açığı testini içeren daha gelişmiş, kapsamlı ve uygulamalı bir teknik sertifikadır. Dahili test, kimliği doğrulanmış bir dahili taramadır ve her cihazın güvenlik ve kötü amaçlı yazılımdan koruma yapılandırmasının testidir.

Uyumluluk karmaşıklık anlamına gelmez

Uyumluluk emek yoğun ve pahalı bir uygulama gibi görünebilir, ancak bir ihlali düzeltmenin, müşterilere ödeme yapmanın, itibarınızı kaybetmenin veya para cezası ödemenin maliyetiyle karşılaştırıldığında sönük kalabilir. Müşterilerin beklediği sertifikalara sahip değilseniz potansiyel işleri de kaçırabilirsiniz.

Ancak günümüzün otomatikleştirilmiş araçlarıyla siber güvenlik uyumluluğunun zor olmasına gerek yok. Intruder’ın halihazırda Drata gibi otomatik uyumluluk platformlarıyla entegre olan güvenlik açığı yönetimini kullanırsanız uyumluluk için denetim, raporlama ve belgeleme çok daha hızlı ve kolay hale gelir. İster uyumluluk yolculuğunuza yeni başlıyor olun ister güvenliğinizi iyileştirmeyi hedefliyor olun, Intruder bu hedefe daha hızlı ulaşmanıza yardımcı olabilir. Bugün bir başlangıç yapın ücretsiz deneme.