İhlallerin neredeyse her hafta manşetlere çıkmasıyla birlikte, karşılaştığımız siber güvenlik sorunları yalnızca yıllar içinde güvenlik yetenekleri geliştiren büyük kuruluşlar tarafından değil, aynı zamanda küçük ve orta ölçekli işletmeler ve daha geniş halk tarafından da görünür hale geliyor. Bu, küçük işletmelerde güvenlik duruşlarını iyileştirme ihtiyacı konusunda daha fazla farkındalık yaratırken, KOBİ’ler genellikle pazarda bir boşlukla karşı karşıya kalıyor, hem kendileri için kullanımı kolay hem de karşılayabilecekleri güvenlik araçlarını bulamıyorlar.

KOBİ’lerin ihtiyaçlarını göz önünde bulundurduğumuzda, hem karşı karşıya olunan tehditleri anlamak ve tanımlamak için gerekli olan tehdit istihbaratının geliştirilmesine hem de koruma sağlamak için kullanılan araçlara odaklanmamız gerekiyor. NTSH, tehdit istihbaratının araştırılması ve iyileştirilmesinin yanı sıra, müşterileri korumak için tehdit istihbaratından yararlanan yetenekler ve ürünlerin geliştirilmesinde 20 yılı aşkın bir deneyime sahiptir. Uzun yıllardır büyük kuruluşlara odaklanan NTSH, siber güvenliği demokratikleştirme ve küçük işletmelere ihtiyaç duydukları korumayı sağlama yönünde harekete geçiyor.

Küresel Tehdit İstihbarat Merkezi

NTSH’nin tüm çabaları, Küresel Tehdit İstihbarat Merkezi’nin (GTIC) yetenekleriyle destekleniyor. GTIC’in çabaları, tehdit araştırmasını alıp bunu NTSH’ye özel dedektif teknolojisiyle birleştirerek uygulamalı tehdit istihbaratı üreterek saf bir araştırma organizasyonunun ötesine geçiyor.

GTIC’in misyonu, NTTSH’nin siber tehditleri önlemesini, tespit etmesini ve bunlara yanıt vermesini sağlayarak gelişmiş tehdit araştırması ve güvenlik istihbaratı sağlayarak müşterileri korumaktır. GTIC, NTTSH’nin ürünleri ve hizmetleri içinde gerçekten benzersiz bir bakış açısı sağlamak için, tescilli istihbarat yeteneklerinden ve NTT’nin dünyanın en iyi 5 1. kademe İnternet omurgasından birinin operatörü olarak konumundan yararlanarak, İnternet telemetrisinin benzersiz bir şekilde görülebilmesini sağlayarak, İnternet telemetrisinin anlaşılması ve anlaşılmasını sağlar. çeşitli tehdit aktörleri, istismar araçları ve kötü amaçlı yazılımlar ve saldırganların kullandığı taktikler, teknikler ve prosedürler. GTIC, kendi tehdit istihbaratı araştırmasını düzenlemenin yanı sıra, Siber Tehdit İttifakı, Microsoft, CISA ve Ulusal Siber Adli Tıp ve Eğitim İttifakı (NCFTA) dahil olmak üzere bu alandaki diğer önemli oyuncularla da ilişkilerini sürdürüyor.

NTSH’nin yıllık Küresel Tehdit İstihbarat Raporu (GTIR), GTIC tarafından yapılan çalışmalara bir pencere açarak, her boyuttaki kuruluşun karşı karşıya olduğu güvenlik ortamındaki temel zorlukların bir özetini ve kuruluşların gelişen tehdit ortamına daha iyi uyum sağlamasına yardımcı olacak eyleme geçirilebilir bilgiler sağlar. . 2023 GTIR’ın 3. Çeyrek güncellemesinde, kilit sektör sektörlerine özel olarak odaklanıldı ve karşılaştıkları tehditlere ilişkin öngörüler sağlandı.

Sektöre göre tehdit odağı

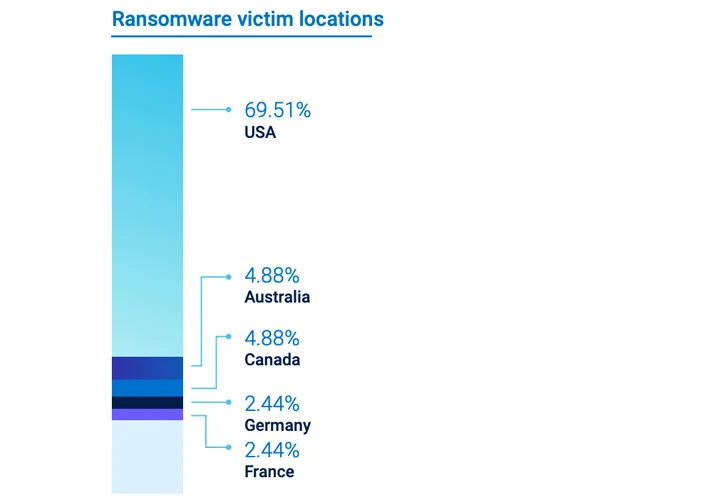

Sağlık sektörü, yalnızca sağlık hizmeti sağlayıcılarının sahip olduğu bilgilerin yüksek değeri nedeniyle değil, aynı zamanda birçok sağlayıcının, özellikle de küçük olanların, sağlık hizmetlerinde teknolojinin benimsenmesindeki hızlı büyümenin bir sonucu olarak, benzersiz bir dizi zorlukla karşı karşıyadır. Siber güvenlik konusunda farkındalıktan yoksundurlar ve aynı zamanda büyük işletmelerin faydalandığı kontrol türlerini dağıtacak ve sürdürecek kaynaklara da sahip değillerdir. Fidye yazılımı hâlâ özellikle sorunlu olmaya devam ediyor. Sağlık hizmetlerine yönelik fidye yazılımı ihlallerinin özellikle birkaç coğrafyada yoğunlaştığı görülüyor; bu ihlallerin yaklaşık %80’i ABD, Avustralya ve Birleşik Krallık’tan kaynaklanıyor.

|

| Şekil 1: Sağlık sektöründeki fidye yazılımı kurbanlarının yerleri. |

Benzer bir coğrafi eğilim, fidye yazılımı saldırılarının yaklaşık %52’sini ABD, İngiltere ve Avustralya’nın oluşturduğu telekomünikasyon sektöründe de görülüyor; eğitim sektöründe ise ABD, İngiltere ve Kanada yaklaşık %83’ünü oluşturuyor.

Tüm odaklanılan sektörlerde Lockbit 3.0, en üretken fidye yazılımı tehdit aktörü olmaya devam ediyor. Ancak bazı fidye yazılımı aktörleri, özellikle eğitimi hedefleyen Bl00dy fidye yazılımı çetesi gibi belirli sektörlere odaklanıyor.

|

| Şekil 2: Telekomünikasyon sektöründeki en büyük fidye yazılımı aktörleri |

SaaS’ın Güvenlik Zorlukları

GTIC’in yakın zamanda odaklandığı alanlardan biri, SaaS’ın hızla artan benimsenmesinin kendi zorluklarını ortaya çıkarması oldu. SaaS hızla hem küçük hem de büyük işletmelerin günlük operasyonlarının ayrılmaz bir parçası haline geliyor ve yıllık büyümenin 2027 yılına kadar %20’ye yakın bir oranda devam etmesi bekleniyor. Gartner’a göre bulut güvenliği ihlallerinin yüzdesinin müşterinin hatası olması bekleniyor.

Bulut hizmetlerine yönelik paylaşılan sorumluluk modeli, büyük kuruluşların bir süredir aşina olduğu bir modeldir. Ancak daha küçük organizasyonlar hâlâ bu modelle başa çıkmaya çalışıyor. SaaS açısından bu, bulut sağlayıcının uygulamadan sorumlu olmasına rağmen KOBİ’lerin hâlâ verilerinin sorumluluğunu ellerinde tuttukları ve en önemlisi hesaplarını ve kimliklerini yönettikleri gerçeğine uyum sağlamaya çalıştıkları anlamına geliyor. Sonuç olarak tehdit aktörleri, özellikle kimlik bilgileri doldurma ve kimlik avı gibi teknikleri kullanarak kimlikleri tehlikeye atmanın yollarına odaklanıyor.

Hibrit BT’nin Zorluklarıyla Yüzleşmek

KOBİ’ler daha önce tesislerindeki teknoloji varlıklarını korumak için antivirüs yazılımlarına ve güvenlik duvarlarına güvenebiliyorken, çoğu artık bulut üzerinden sağlanan hizmetlere giderek daha fazla güvendikleri için hibrit BT dünyasına geçtiler. Çoğu bulut hizmetinin sağladığı güvenlik kontrolleri iyi olsa da KOBİ’ler, kendilerine sunulan güvenlik işlevlerini kullanma konusunda çeşitli zorluklarla karşı karşıyadır.

Daha küçük şirketlerin saldırı yüzeyi genişledikçe güvenlik uyarısı kaynaklarının sayısı da artıyor. Tek zorluk bu değil: Tehdit aktörleri genellikle faaliyetlerini teknoloji varlıkınızın bir kısmıyla sınırlamaz. Örneğin bir alanda, bir veya daha fazla uç noktayı (dizüstü bilgisayarlar gibi) tehlikeye atarak başlayabilirler ve daha sonra topladıkları bilgileri (kimlik bilgileri gibi) yanlara doğru hareket etmek için, örneğin bir SaaS uygulamasını tehlikeye atmak için kullanabilirler. Büyük kuruluşlar son 10 yılı veya daha fazlasını özel SecOps ekipleri ve karmaşık güvenlik araç zincirleri oluşturmak için harcasa da, KOBİ’ler bu tür yatırımlar için gerekli kaynaklara sahip değil.

XDR ile Güvenlik Operasyonlarını Demokratikleştirme

KOBİ’lerin ihtiyaç duyduğu şey, tüm BT altyapılarından ve uygulamalarından gelen uyarıları, bir kuruluşun tüm telemetrisini analiz edebilen, tehdit istihbaratını uygulayabilen ve ardından tek bir cam panel görevi gören basit bir arayüz sağlayan tek bir araca getirme yeteneğidir. Uyarıları yönetmek, araştırmalar yapmak ve tehditlere yanıt vermek. Burası XDR’nin geleneksel SecOps araç zincirinin temel bileşenlerini uygun maliyetli bir şekilde teslim edilebilen tek bir bulutta barındırılan uygulamada birleştiren bir çözüm sağladığı yerdir. Bu, NTTSH’nin, Samurai XDR ürününün geliştirilmesini KOBİ’lerin ihtiyaçları ve bütçeleri üzerine odaklayarak, büyük kuruluşların alışık olduğu işlevselliği sunmaya devam ederek odağını KOBİ’lere çevirdiği ikinci önemli alandır. GTIC’in araştırması, modern kuruluşların karşı karşıya olduğu tehditleri anlamak ve tespit etmek için gereken zekayı sağlarken, Samurai XDR, GTIC’in çalışmalarını, özel SecOps kaynaklarına sahip olmayan kuruluşlar için bile erişilebilir ve eyleme geçirilebilir hale getirir. Tehdit istihbaratının tehditleri tespit edebilmek için gerekli olduğunu ancak her kuruluşun bunu uygulayacak araçlara ihtiyacı olduğunu unutmamak çok önemlidir.

Samurai XDR’de kısa bir yolculuk

Samurai XDR, başlangıçtan itibaren kullanımı kolay ve en önemlisi yalnızca güvenlik analistlerinin değil tüm BT personelinin erişebileceği şekilde tasarlandı. Samurai XDR’deki tüm iş akışlarının başlangıç noktası uyarı panosudur. Burası sistemin ciddiyet ve güvene göre önceliklendirilmiş güvenlik uyarılarını sunduğu yerdir.

|

| Şekil 3: Samurai XDR Uyarı Kontrol Paneli |

Uyarı panosu, yalnızca uzman güvenlik analistleri tarafından değil çoğu BT personeli tarafından kullanılabilecek sezgisel bir arayüz sağlamaya odaklanarak, kuruluş tarafından kullanılan tüm teknolojilerden gelen uyarıları tek bir öncelikli görünümde bir araya getirir.

Kullanıcı bir uyarının daha fazla araştırma gerektirdiğine karar verdiğinde, Araştırmalar görünümü, potansiyel bir güvenlik olayının araştırılmasının yaşam döngüsünü yönetmek için benzer şekilde basit ve sezgisel bir arayüz sağlar.

Olaylar ve uyarılar işlendikten sonra Samurai XDR’nin veri gölünde depolanır. Veri gölü, kullanıcılara Samurai XDR’ye alınan tüm olayları bir tam yıla kadar geriye giderek sorgulama ve analiz etme yeteneği sağlar. Bu, tehdit avcılığı gibi amaçlarla tam bir yılın geçmiş verilerinin sorgulanmasını mümkün kılar; Samurai XDR kullanıcılarının, daha uzun süredir mevcut olabilecek herhangi bir tehdit işareti için geçmiş olaylara ilişkin ayrıntılı analizler yapmasına olanak tanır. Veri gölündeki olayların sorgulanması, kullanıcıların veri gölünde hem grafiksel olarak hem de Microsoft’un Kusto Sorgu Dili’ni (KQL) kullanarak arama yapmasına olanak tanıyan Samurai XDR’nin Gelişmiş Sorgu işlevi sayesinde mümkün olmaktadır.

Entegrasyonlar

Entegrasyonlar, BT altyapınızdan ve uygulamalarınızdan telemetrinin (günlükler gibi) Samurai XDR’ye alınmasına yönelik mekanizmayı sağlar. NTTSH, hem şirket içi altyapıdan hem de bulut hizmetlerinden telemetri almak için doğru yetenek karışımını bir araya getirmeye odaklandı ve günümüzde çoğu KOBİ için bile tipik hale gelen hibrit BT ortamı türünü yansıtıyor. Şu anda mevcut olan entegrasyonlardan bazıları şunlardır:

- Bulut: Azure Management Plane ve Microsoft 365 (çok yakında), Google Workspace (çok yakında)

- Uç Nokta Tespiti ve Yanıtı: Uç Nokta için Microsoft Defender, VMWare Carbon Black ve Crowdstrike Falcon Insight

- Yeni Nesil Güvenlik Duvarları: Cisco Güvenli Güvenlik Duvarı (ASA ve Firepower Threat Defense), Fortinet Fortigate ve Palo Alto Networks NGFW.

Önümüzdeki aylarda NTSH, Meraki, Bitdefender, Sophos, Zoom, MalwareBytes, OneLogin, OKTA, Zscaler, AWS ve çok daha fazlası dahil ancak bunlarla sınırlı olmamak üzere daha fazla entegrasyon eklemekle meşgul olacak!

Kolaylaştırmak

Samurai XDR’nin geliştirilmesinde NTTSH’nin odaklandığı temel alanlardan biri, kullanımını ve karşılanabilirliğini kolaylaştırmak olmuştur. Örneğin, entegrasyonların yapılandırması basit “işaretle ve tıkla” iş akışlarıyla desteklenir. Sistem günlüğü aracılığıyla günlük sağlayan altyapı için gereken tek şey, günlük kaynağını Samurai XDR’nin güvenli sistem günlüğü toplayıcısına yönlendirmektir; Samurai XDR, günlükleri gönderen cihazın türünü tespit etme işini yapacaktır. Doğal olarak bulut entegrasyonları için de durum aynı. Samurai XDR adımları minimumda tutar ve kullanıcıya etkileşimli adımlar ve bilgi bankası makalelerine erişim konusunda rehberlik eder.

Samurai XDR ayrıca, yalnızca müşterinin sahip olduğu uç noktaların sayısına dayanan basit bir fiyatlandırma modelini takip ederek, platforma alınacak telemetrinin veri hacimlerini tahmin etmeye çalışma ihtiyacını ortadan kaldırır. 50 veya daha fazla uç nokta için standart fiyatlandırma, uç nokta başına ayda yalnızca 3,33 ABD dolarıdır ve daha küçük müşteriler için, 25’e kadar uç nokta için yıllık 750 ABD doları tutarında bir Başlangıç Paketi mevcuttur.

NTSH, Samurai XDR’yi denemeyi kolaylaştırmak için tüm yeni müşterilere 30 günlük ücretsiz deneme olanağı sunuyor, tüm işlevlerini herhangi bir taahhüt olmadan deneyimlemeyi mümkün kılıyor ve en küçük KOBİ’lere bile bir Samurai XDR oluşturma konusunda risksiz bir yol sunuyor. gelişmiş SecOps yeteneği.