Güvenlik araştırmacıları, geçtiğimiz yıl saldırılarda muhtemelen yedi farklı fidye yazılımı ailesi kullanan ve şu anda ShadowSyndicate olarak takip edilen bir tehdit aktörüne ait altyapıyı tespit etti.

Group-IB analistleri, ShadowSyndicate’in Temmuz 2022’den bu yana gerçekleşen ihlallerde Quantum, Nokoyawa, BlackCat/ALPHV, Clop, Royal, Cactus ve Play fidye yazılımlarını kullandığına çeşitli derecelerde güven veriyor.

Bulgulara dayanarak araştırmacılar, tehdit aktörünün bir ilk erişim aracısı (IAB) olabileceğine inanıyor, ancak kanıtlar ShadowSyndicate’in birden fazla fidye yazılımı operasyonuna bağlı olduğunu gösteriyor.

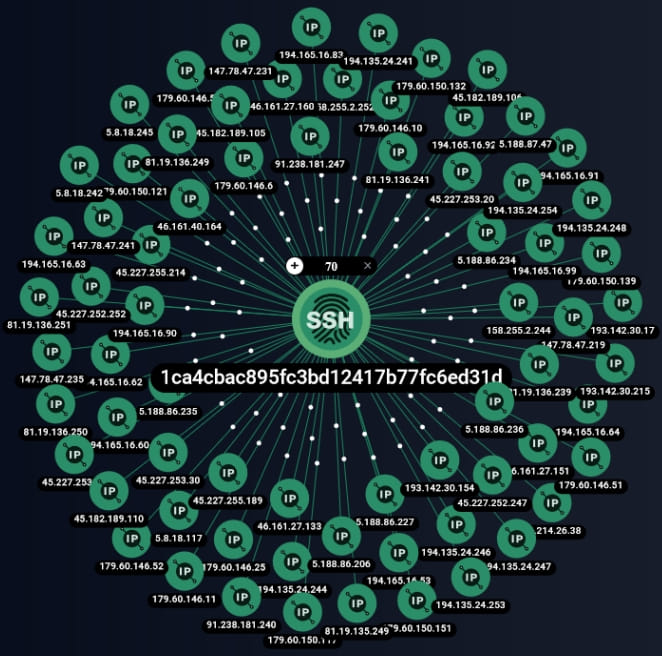

Araştırmacılar vardıkları sonuçları, çoğu Cobalt Strike komuta ve kontrol makinesi olarak etiketlenen 85 IP sunucusunda keşfettikleri farklı bir SSH parmak izine dayandırıyorlar.

“SSH parmak izini kullanan tehdit aktörünü 1ca4cbac895fc3bd12417b77fc6ed31d ShadowSyndicate (önceki adı Infra Storm) olarak adlandırdık” – Group-IB

Grup-IB parmak izini ilk olarak 16 Temmuz 2022’de gördü ve Ağustos 2023’te hala kullanılıyordu.

ShadowSyndicate cephaneliği

Grup-IB araştırmacıları araştırmaları için çeşitli OSINT tekniklerinin yanı sıra Shodan ve Censys gibi keşif motorlarını da içeren çeşitli araçlara güvendiler. Bu onların kapsamlı bir ShadowSyndicate faaliyet izini keşfetmelerine olanak sağladı.

SSH parmak izine göre belirlenen ShadowSyndicate sunucularına bakan araştırmacılar “sekiz farklı Cobalt Strike filigranı ile karşılaştı” [license keys]”

Sekiz Cobalt Strike sunucusu, çeşitli kurban ağlarına dağıtılan Cactus, Royal, Quantum, Nokoyawa, Play, Clop ve BlackCat/ALPHV fidye yazılımıyla iletişim kuruyordu.

Araştırmacılar ayrıca iki sunucuya konuşlandırılan Cobalt Strike yapılandırmalarını da keşfettiler, ancak bunlardan yalnızca biri ShadowSyndicate SSH parmak izine sahip bir makinedeydi.

Bazı saldırılarda ShadowSyndicate, daha önce Cobalt Strike’ın yerine geçebileceği düşünülen Sliver delme aracını kullandı.

ShadowSyndicate saldırılarında görülen diğer araçlar arasında IcedID kötü amaçlı yazılım yükleyicisi, Matanbuchus MaaS yükleyicisi ve Meterpreter Metasploit yükü yer alıyor.

Sunucu analizi

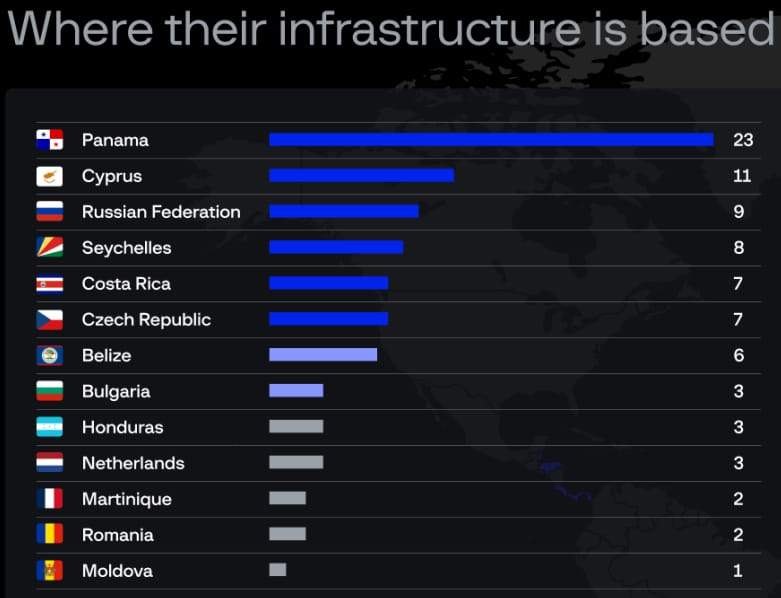

Group-IB, ShadowSyndicate’e bağlı aynı SSH anahtar parmak izine sahip 85 sunucunun tamamının tek bir barındırma sağlayıcısına bağlı olduğu ancak 18 farklı sahip, 22 farklı ağ adı ve 13 farklı konum bulduğu hipotezini test etti.

Tespit tarihi, filigranlar veya uyku süresi ayarları gibi Cobalt Strike C2 parametrelerinin analizi, ShadowSyndicate’i Quantum, Nokoyawa ve ALPHV/BlackCat fidye yazılımına bağlayan yüksek güvenilirliğe sahip kanıtların üretilmesine yardımcı oldu.

Grup-IB özellikle sunucuları Eylül 2022’deki bir Quantum saldırısına, 2022’nin 4. çeyreği ile Nisan 2023’teki üç Nokoyawa saldırısına ve Şubat 2023’teki bir ALPHV saldırısına bağladı.

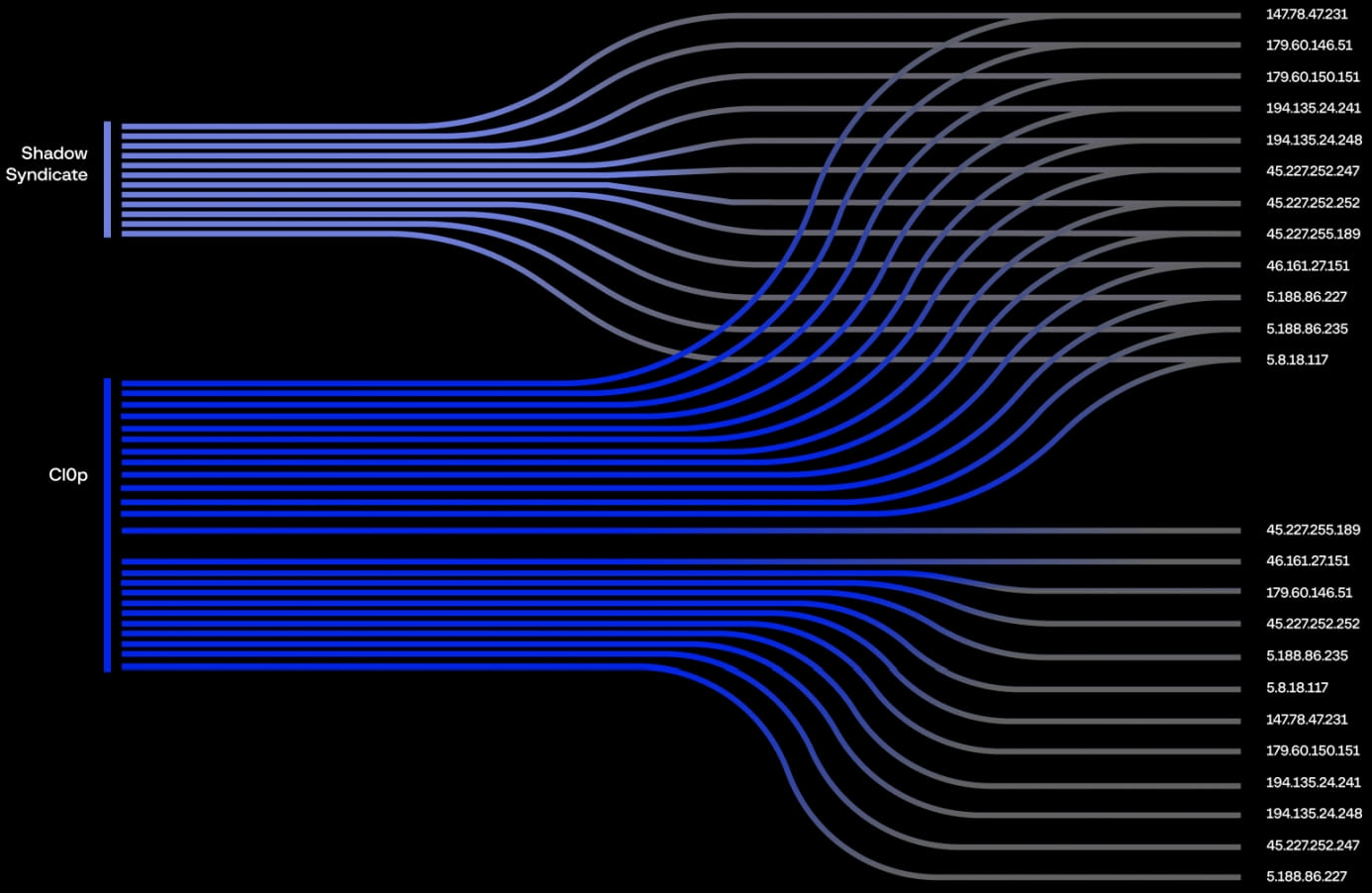

Group-IB, ShadowSyndicate’in Ryuk, Conti, Trickbot, Royal, Clop ve Play kötü amaçlı yazılım operasyonlarına daha az güven duyduğunu gösteren ek kanıtlar buldu.

Grup-IB, özellikle Clop için, daha önce kötü şöhretli fidye yazılımı operatörleriyle bağlantısı olan en az 12 IP adresinin Ağustos 2022’den bu yana ShadowSyndicate’e aktarıldığını ve şu anda Cobalt Strike için kullanıldığını belirtiyor.

Potansiyel bir bağlantıya işaret eden pek çok bulguya rağmen ShadowSyndicate ile Clop arasında yüksek güvenliğe sahip doğrudan bir bağlantı hala belirsizliğini koruyor.

Group-IB, ShadowSyndicate’in muhtemelen çeşitli hizmet olarak fidye yazılımı (RaaS) operasyonlarıyla çalışan bir bağlı kuruluş olduğu sonucuna varıyor. Ancak bu teoriyi desteklemek için ek kanıtlara ihtiyaç vardır.

Bununla birlikte, bu çalışma siber suçların tanımlanması ve bunlarla mücadelede hayati öneme sahiptir ve bu ruhla siber istihbarat firması, dış araştırmacıları kendileriyle açık bir şekilde işbirliği yapmaya ve geri kalan belirsiz kısımların ortaya çıkarılmasına yardımcı olmaya davet etmektedir.

Savunmacıların ShadowSyndicate etkinliğini tespit etmesine ve ilişkilendirmesine yardımcı olabilecek ayrıntılar için Group-IB, bugün araştırmalarından elde edilen teknik verileri içeren bir rapor yayınladı.