VMware ESXi sunucularını hedef almasıyla bilinen SEXi fidye yazılımı operasyonu, APT INC adı altında yeniden markalandı ve son saldırılarda çok sayıda kuruluşu hedef aldı.

Tehdit aktörleri, VMware ESXi sunucularını hedef almak için sızdırılan Babuk şifreleyicisini ve Windows’u hedef almak için sızdırılan LockBit 3 şifreleyicisini kullanarak Şubat 2024’ten itibaren kuruluşlara saldırmaya başladı.

Siber suçlular, saldırıda VMware ESXi sunucuları şifrelenen Şilili bir barındırma sağlayıcısı olan IxMetro Powerhost’a yaptıkları büyük saldırıyla kısa sürede medyanın dikkatini çekti.

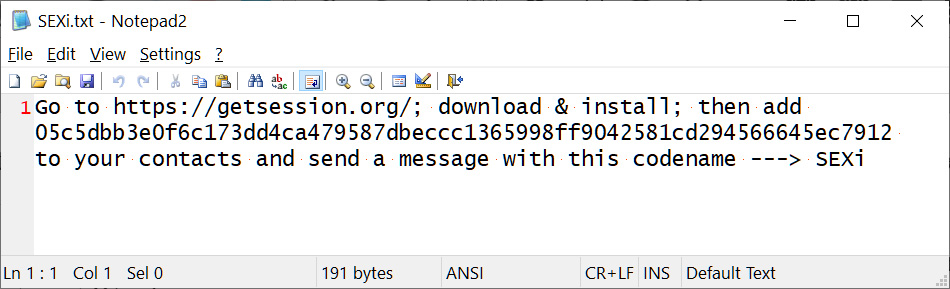

Fidye yazılımı operasyonuna, SEXi.txt fidye notu adı ve şifrelenmiş dosyaların adlarındaki .SEXi uzantısı temel alınarak SEXi adı verildi.

Kaynak: BleepingComputer

Siber güvenlik araştırmacısı Thomas daha sonra bulundu SOCOTRA, FORMOSA ve LIMPOPO adlarını kullanan diğer varyantlar.

Fidye yazılımı operasyonu hem Linux hem de Windows şifreleyicilerini kullansa da, VMware ESXi sunucularını hedef aldığı biliniyor.

APT INC olarak yeniden markalanıyor

Haziran ayından bu yana fidye yazılımı operasyonu APT INC olarak yeniden markalandı ve siber güvenlik araştırmacısı Rivitna, BleepingComputer’a Babuk ve LockBit 3 şifreleyicilerini kullanmaya devam ettiklerini söyledi.

Son iki haftadır çok sayıda APT INC mağduru, saldırılarla ilgili benzer deneyimlerini paylaşmak için BleepingComputer ile iletişime geçti veya forumlarımıza mesaj gönderdi.

Tehdit aktörleri VMware ESXi sunucularına erişim sağlar ve sanal makinelerle ilgili dosyaları (sanal diskler, depolama ve yedekleme görüntüleri gibi) şifreler. İşletim sistemindeki diğer dosyalar şifrelenmez.

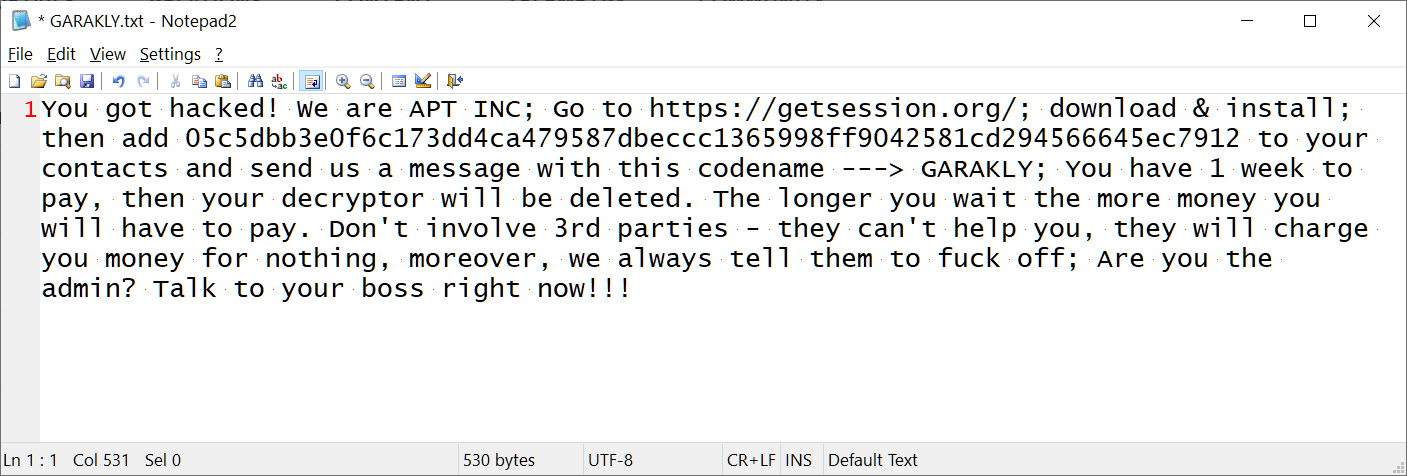

Her kurbana şirketle bağlantısı olmayan rastgele bir isim atanacaktır. Bu isim fidye notu adları ve şifrelenmiş dosya uzantısı için kullanılır.

Kaynak: BleepingComputer

Bu fidye notları, Session şifreli mesajlaşma uygulamasını kullanarak tehdit aktörleriyle iletişim kurma hakkında bilgi içerir. 05c5dbb3e0f6c173dd4ca479587dbeccc1365998ff9042581cd294566645ec7912 Session adresinin SEXi fidye notlarında kullanılan adresle aynı olduğuna dikkat edin.

BleepingComputer, fidye taleplerinin on binlerce ile milyonlarca dolar arasında değiştiğini öğrendi; IxMetro Powerhost CEO’su, tehdit gruplarının şifrelenmiş müşteri başına iki bitcoin talep ettiğini kamuoyuna açıkladı.

Ne yazık ki Babuk ve LockBit 3 şifreleyicileri güvenlidir ve bilinen hiçbir zayıflıkları yoktur, bu nedenle dosyaları kurtarmanın ücretsiz bir yolu yoktur.

Sızdırılan Babuk ve LockBit 3 şifreleyicileri, APT INC dahil olmak üzere yeni fidye yazılımı operasyonlarını desteklemek için kullanıldı. Sızdırılan Babuk şifreleyicileri, kuruluşlarda yoğun olarak kullanılan VMware ESXi sunucularını hedef alan bir şifreleyiciyi içerdiklerinden yaygın olarak benimsendi.