SpyNote olarak bilinen Android bankacılık truva atı, çeşitli bilgi toplama özelliklerini ortaya çıkarmak için parçalara ayrıldı.

F-Secure’a göre, genellikle SMS kimlik avı kampanyaları aracılığıyla yayılan casus yazılım içeren saldırı zincirleri, potansiyel kurbanları gömülü bağlantıya tıklayarak uygulamayı yüklemeleri için kandırıyor.

Arama kayıtlarına, kameraya, SMS mesajlarına ve harici depolamaya erişim için istilacı izinler istemenin yanı sıra SpyNote, tespit edilmekten kaçınmayı zorlaştırmak amacıyla varlığını Android ana ekranından ve Son Kullanılanlar ekranından gizlemesiyle bilinir.

F-Secure araştırmacısı Amit Tambe geçen hafta yayınlanan bir analizde “SpyNote kötü amaçlı yazılım uygulaması harici bir tetikleyici aracılığıyla başlatılabilir” dedi. “Niyeti aldıktan sonra, kötü amaçlı yazılım uygulaması ana etkinliği başlatıyor.”

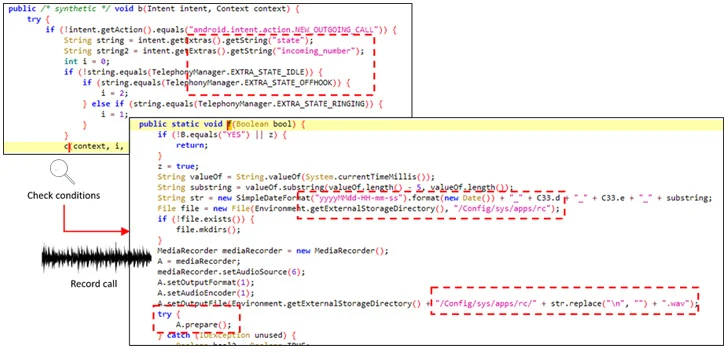

Ancak en önemlisi, erişilebilirlik izinleri arar ve daha sonra MediaProjection API aracılığıyla ses ve telefon çağrılarını kaydetmek, tuş vuruşlarını kaydetmek ve telefonun ekran görüntülerini yakalamak için kendisine ek izinler vermek üzere bu izinlerden yararlanır.

Kötü amaçlı yazılımın daha yakından incelenmesi, kurbanlar veya işletim sistemi tarafından yapılan ve onu sonlandırmaya yönelik girişimlere direnmeyi amaçlayan, zorlayıcı hizmetler olarak adlandırılan hizmetlerin varlığını ortaya çıkardı.

Bu, kapatılmak üzere olduğunda onu otomatik olarak yeniden başlatacak şekilde tasarlanmış bir yayın alıcısının kaydedilmesiyle gerçekleştirilir. Dahası, kötü amaçlı uygulamayı Ayarlar’a giderek kaldırmaya çalışan kullanıcıların, erişilebilirlik API’lerinin kötüye kullanılması yoluyla menü ekranı kapatılarak bunu yapmaları engelleniyor.

Tambe, “SpyNote örneği, tuş vuruşları, çağrı kayıtları, yüklü uygulamalara ilişkin bilgiler vb. dahil olmak üzere çeşitli bilgileri kaydeden ve çalan bir casus yazılımdır” dedi. “Kurbanın cihazında gizli kalarak fark edilmesini zorlaştırıyor. Ayrıca kurulumu son derece zorlaştırıyor.”

“Kurban en sonunda yalnızca fabrika ayarlarına sıfırlama yapma, tüm verileri kaybetme ve dolayısıyla süreçte kalma seçeneğiyle karşı karşıya kalır.”

Açıklama, Finlandiya siber güvenlik firmasının, hedefleri kendisine erişilebilirlik hizmetleri izinleri vermeye ve SMS ve banka verilerini sızdırmaya ikna etmek için işletim sistemi güncellemesi gibi görünen sahte bir Android uygulamasını ayrıntılarıyla anlatmasıyla geldi.