Otomotiv devi Scania, tehdit aktörlerinin finansal hizmet sistemlerini ihlal etmek ve sigorta talep belgelerini çalmak için tehlikeye atılmış kimlik bilgilerini kullandıkları siber güvenlik olayı yaşadığını doğruladı.

Scania, BleepingComputer’a saldırganların birkaç Scania çalışanına e -posta gönderdiğini ve talepleri karşılanmadıkça verileri çevrimiçi sızdırmakla tehdit ettiğini söyledi.

Scania, büyük bir İsveçli ağır kamyon, otobüs, endüstriyel ve deniz motoru üreticisidir ve Volkswagen grubunun bir üyesidir.

Dayanıklı yakıt tasarruflu motorları ile bilinen şirket, 59.000’den fazla kişiyi istihdam ediyor ve yıllık 100.000’den fazla araç satarak yıllık 20,5 milyar dolar gelir elde ediyor.

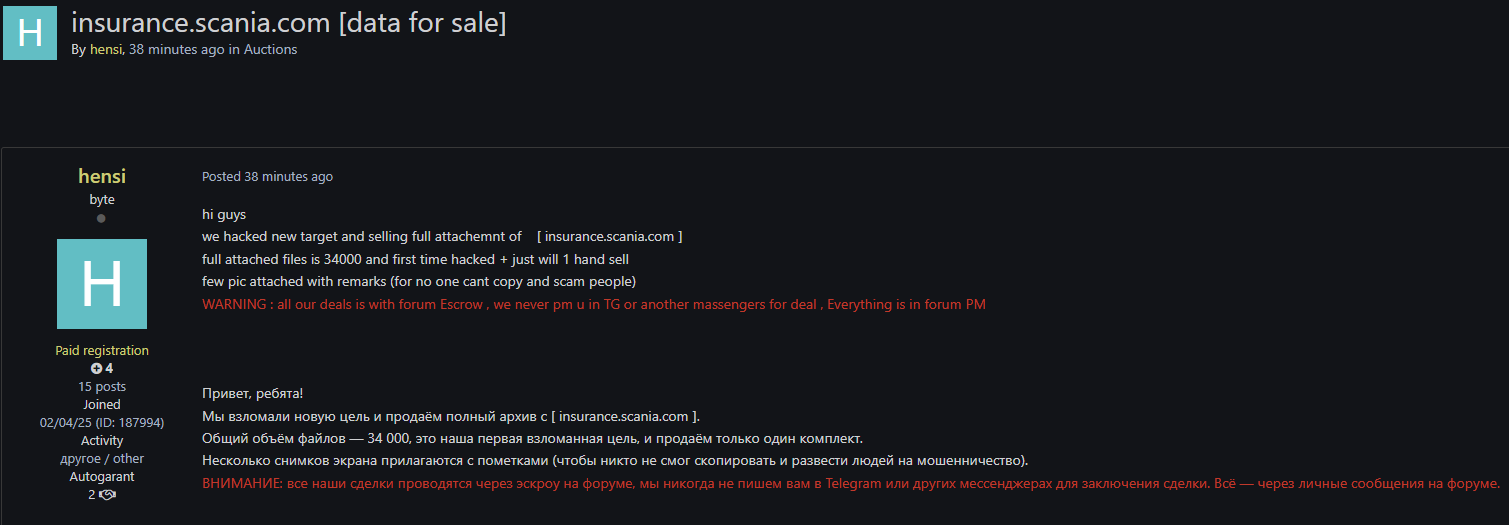

Geçen haftanın sonlarında, tehdit izleme platformu Hackmanac, ‘Hensi’ adlı bir tehdit oyuncusu tarafından bir hack forumu görevini tespit etti ve ‘Insurance.scania.com’dan çalındığını iddia ettikleri veri sattı.

Kaynak: @H4ckmanac | X

Scania, Infostealer kötü amaçlı yazılımlar tarafından çalınan harici bir BT ortağının kimlik bilgileri kullanılarak sistemlerinin 28 Mayıs 2025’te sistemlerinin ihlal edildiğini belirterek BleepingComputer’ın ihlalini doğruladı.

Bir Scania sözcüsü, “Başvuruda güvenlik ile ilgili bir olay olduğunu doğrulayabiliriz.

“28 ve 29 Mayıs’ta bir fail, meşru bir harici kullanıcı için sigorta amacıyla kullanılan bir sisteme erişmek için kimlik bilgilerini kullandı; mevcut varsayımımız, fail tarafından kullanılan kimlik bilgilerinin bir şifre çalma kötü amaçlı yazılımları tarafından sızdırılmasıdır.”

“Geri ihlal edilen hesabı kullanarak sigorta talepleriyle ilgili belgeler indirildi.”

Sigorta talep belgelerinin kişisel ve muhtemelen hassas finansal veya tıbbi veriler içermesi muhtemeldir, bu nedenle olayın etkilenenler üzerinde önemli bir etkisi olabilir. Şu anda, maruz kalan bireylerin sayısı tanımlanmamıştır.

İhlal, saldırganların, hack forumlarıyla ilgili çalınan verilerin örneklerinin yayınlanmasını takiben şirketi zorlamak için doğrudan @proton.me e -posta adresi kullanarak Scania çalışanlarıyla iletişim kurdukları bir gasp aşaması izledi.

“30. (CEST) ‘nin başlarında saldırgan, verileri ifşa etmekle tehdit eden birkaç Scania çalışanına Proton.me’den e -posta gönderdi.”

“Benzer içeriğe sahip bir takip e-postası, daha sonra e-postaları tehlikeye atılan ilgisiz bir 3. taraftan geldi. Veriler daha sonra Hensi adlı bir aktör tarafından sızdırıldı.”

Uzaklaştırılmış başvuruya artık çevrimiçi olarak ulaşılamıyor ve olayla ilgili bir soruşturma başlatıldı.

Bu arada Scania, BleepingComputer’a ihlalin sınırlı bir etkisi olduğunu ve gizlilik yetkililerini olayla ilgili olarak bildirdiğini söyledi.

Yama, karmaşık senaryolar, uzun saatler ve sonsuz yangın tatbikatları anlamına gelir. Artık değil.

Bu yeni kılavuzda Tines, modern BT kuruluşlarının otomasyonla nasıl dengelendiğini bozuyor. Daha hızlı yama, ek yükü azaltın ve stratejik çalışmaya odaklanın – karmaşık komut dosyaları gerekmez.