Güvenlik açığı bulunan Redis hizmetleri, çok çeşitli Linux dağıtımlarını hedeflemek üzere tasarlanmış SkidMap adlı bir kötü amaçlı yazılımın “yeni, geliştirilmiş, tehlikeli” bir türü tarafından hedef alındı.

Trustwave güvenlik araştırmacısı Radoslaw Zdonczyk geçen hafta yayınlanan bir analizde, “Bu kötü amaçlı yazılımın kötü niyetli doğası, üzerinde yürütüldüğü sisteme uyum sağlamaktır” dedi.

SkidMap’in gözünü diktiği Linux dağıtımlarından bazıları Alibaba, Anolis, openEuler, EulerOS, Stream, CentOS, RedHat ve Rocky’dir.

SkidMap, ilk olarak Eylül 2019’da Trend Micro tarafından, madenci sürecini izlemenin yanı sıra faaliyetlerini gizleyebilen kötü amaçlı çekirdek modülleri yükleme özelliklerine sahip bir kripto para madenciliği botnet’i olarak açıklandı.

Kötü amaçlı yazılımın operatörlerinin, Glupteba olarak bilinen başka bir botnet kötü amaçlı yazılımını çağrıştıran, Bitcoin blok zincirindeki yedek komut ve kontrol (C2) IP adreslerini kamufle ettikleri de bulundu.

Akamai, Şubat 2021’de “Bir C2 IP adresi oluşturmak için merkezi olmayan ve esasen sansürsüz bir veri kaynağından gerçek zamanlı verileri alma tekniği, bulaşmanın ortadan kaldırılmasını zorlaştırıyor ve C2 IP adresinin döndürülmesini basit ve hızlı hale getiriyor.”

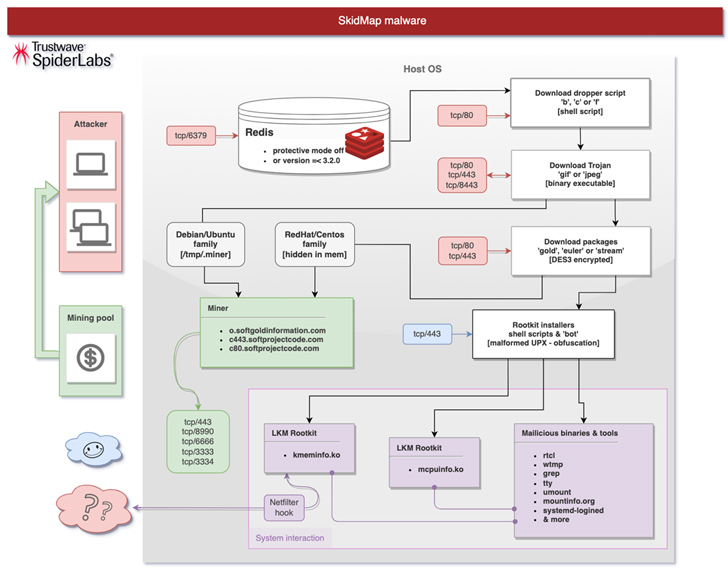

Trustwave tarafından belgelenen en son saldırı zinciri, bir GIF görüntü dosyası gibi görünen bir ELF ikili dosyasını dağıtmak için tasarlanmış bir damlalıklı kabuk komut dosyası dağıtmak için güvenliği düşük Redis sunucu örneklerini ihlal etmeyi içeriyor.

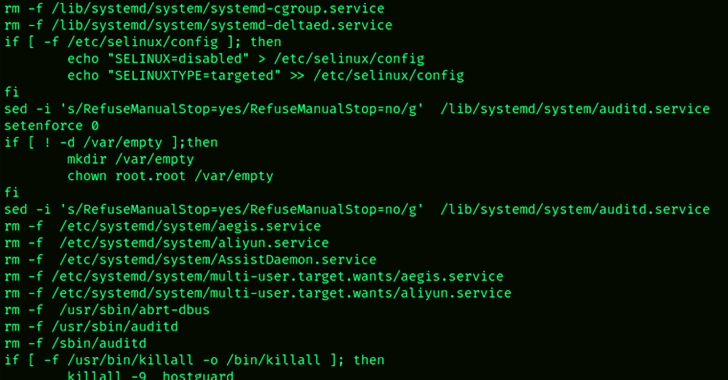

İkili dosya daha sonra “/root/.ssh/authoried_keys” dosyasına SSH anahtarları eklemeye, SELinux’u devre dışı bırakmaya, aktör tarafından kontrol edilen bir sunucuya her 60 dakikada bir ping atan bir ters kabuk oluşturmaya ve son olarak uygun bir paketi (altın, akış adı verilen) indirmeye devam eder. , veya euler) Linux dağıtımına ve kullanılan çekirdeğe bağlıdır.

Paket, kendi adına, çekirdek modüllerini yüklemek ve günlükleri temizleyerek izleri örtmek için adımlar atmak ve ek rootkit yüklerini alabilen bir botnet bileşenini başlatmak için birkaç kabuk komut dosyasıyla birlikte gelir: madenci sürecini gizlemek için mcpuinfo.ko ve kmeminfo.ko, ağ paketlerini analiz etmek, değiştirmek veya bırakmak için.

Ayrıca madenci ikili dosyasının kendisi de indirilir, ancak bazı varyantlarda “çıkarılmış bir ‘GIF’ ikili dosyasından yerleşik bir madenci” kullanılır.

Zdonczyk, “Bu kötü amaçlı yazılımın ilerleme düzeyi gerçekten yüksek ve özellikle daha büyük sunucu altyapılarında tespit edilmesi çok zor olabilir” dedi. “Ev bilgisayarlarında test ederken, bir şeylerin ters gittiğinin tek ciddi göstergesi, fanların aşırı çalışması ve dizüstü bilgisayarlar söz konusu olduğunda, kasanın sıcaklığıydı.”