Son aylarda, “HTTP/2 Hızlı Sıfırlama” olarak adlandırılan, benzeri görülmemiş Dağıtılmış Hizmet Reddi (DDoS) saldırılarıyla sonuçlanan, ayırt edici bir sıfır gün güvenlik açığının ortaya çıkmasına ve bu güvenlik açığından yararlanılmasına tanık olduk. Ağustos ayından bu yana aktif olan bu gelişmiş teknik, büyüklük ve yoğunluk açısından önceki kriterleri alt üst etti.

Teknik Diseksiyon

Güvenlik Açığı Özeti

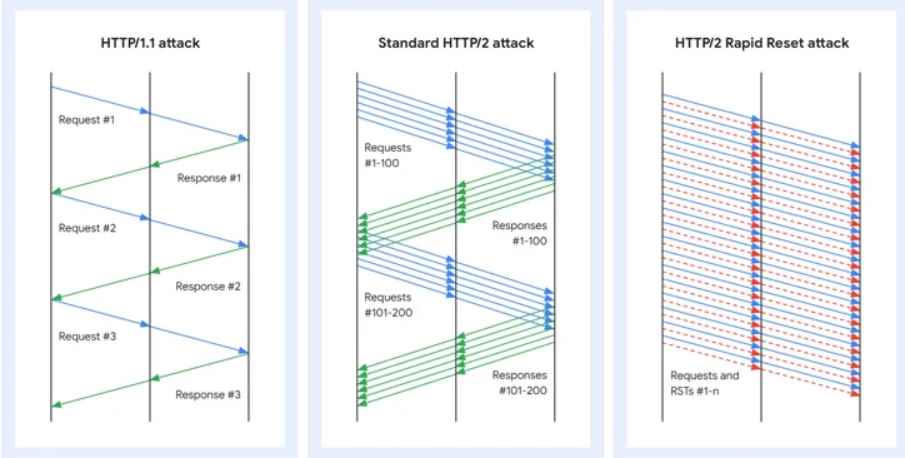

HTTP/2 Hızlı Sıfırlama saldırısı, HTTP/2 protokol çerçevesi içindeki ince bir zayıflıktan yararlanarak, kendi akış iptal etme işlevini manipüle eder. Kötü niyetli aktörler, istekleri art arda hızlı bir şekilde ustaca başlatıp anında iptal ederek hedef sunucuları ve uygulamaları doldurur ve etkisiz hale getirir. Bu güvenlik açığı CVE-2023-44487 altında kataloglanmıştır.

Saldırı Mekanizması

Genel Bakış

HTTP/2 Hızlı Sıfırlama saldırısı, HTTP/2 protokolünün belirli bir yönünden yararlanır: akış iptal etme mekanizması. Başlangıçta istemcilerin, yanıtlar gereksiz hale geldiğinde başlatılan istekleri iptal etmelerini kolaylaştırmak için tasarlanan bu mekanizma, rakipler tarafından DDoS saldırıları düzenlemek üzere saptırıldı.

Mekanizma Açıklaması

Normal operasyonel koşullar altında, bir istemci, karşılık gelen yanıtı bekleyerek sunucuya bir istek gönderir. İstemci yanıtı gereksiz bulursa (belki de kullanıcının kısmen yüklenmiş bir web sayfasından uzaklaşması nedeniyle), sunucuya isteği işlemeyi durdurması talimatını veren bir akış iptal sinyali iletir.

HTTP/2 Hızlı Sıfırlama saldırısı bağlamında, kötü niyetli aktörler bu sırayı otomatikleştirerek istekleri gönderir ve ardından hemen iptal eder. Bu otomatik “gönderme-iptal etme” döngüsü çok büyük ölçekte yürütülür ve sunucuların işlemesi gereken çok sayıda istek ve iptale neden olarak sunucu kaynaklarının tükenmesine yol açar.

Açıklayıcı örnek

Saldırı mekanizmasını açıklamak için aşağıdaki varsayımsal senaryoyu düşünün:

- Başlangıç Aşaması: Kötü niyetli bir aktör, güvenliği ihlal edilmiş çok sayıda cihazdan oluşan bir botnet’e el koyar. Bu dijital lejyonun içindeki her cihaz, HTTP/2 protokolü altında çalışan belirli sunuculara saldırmak üzere programlanmıştır.

- Saldırı Başlatma: Botnet içindeki cihazlar, hedeflenen sunuculara görünüşte meşru istekler gönderir, ardından hızlı bir şekilde iptal sinyalleri gelir ve sunucunun ilk istekleri işlemesini etkili bir şekilde önler.

- Aşırı Yük Aşaması: Hedef sunucular eşleştirilmiş istekler ve iptallerle doludur. Her bir çift için hızlı kaynak tahsisi ve tahsisin kaldırılması, sunucular üzerinde önemli bir yük oluşturarak kaynakların tükenmesine ve hizmet reddine yol açar.

- Amplifikasyon Aşaması: Saldırı doğası gereği asimetriktir ve sunuculardan talep edilen yoğun kaynak işlemeyle karşılaştırıldığında saldıran cihazlardan minimum düzeyde çaba gerektirir. Bu asimetri, nispeten küçük bir botnet’in sağlam sunucuları alt etmesine olanak tanır.

- Sonuç Aşaması: Sonuçta ortaya çıkan sunucu aşırı yükü, sunucular kötü niyetli trafik saldırısıyla uğraşırken bağlantı gecikmeleri veya doğrudan bağlantı hataları yaşayan meşru kullanıcılar için hizmet reddi olarak kendini gösterir.

Önem

HTTP/2 Hızlı Sıfırlama saldırısı, nispeten küçük bir botnet ile hacimli istekler oluşturma kapasitesi nedeniyle özellikle sinsi olup, büyük ölçekli DDoS saldırılarını gerçekleştirmek için güçlü bir araç görevi görür. Otomasyonun kolaylığı ve hedeflenen sunucular üzerindeki önemli etki, bu güvenlik açığının kritik niteliğini vurguluyor ve siber güvenlik topluluğunun derhal ilgilenmesini ve azaltılmasını gerektiriyor.

Azaltma Stratejileri

Amazon, Cloudflare ve Google dahil olmak üzere teknoloji sektörünün önde gelen şirketleri, saniyede 398 milyon isteğe ulaşan saldırıları başarıyla azalttı. Bu kuruluşlar, ağ kapasitesinin artırılmasından, bu sıfır gün güvenlik açığının zararlı etkilerine karşı koymak için özel olarak tasarlanmış teknolojilerin geliştirilmesine ve konuşlandırılmasına kadar bir dizi önlemi benimsemiş ve uygulamaya koymuştur. Bu uyumlu çabalar sayesinde, hafifletme yeteneklerinde ve büyük ölçekli saldırılara karşı dayanıklılıkta dikkate değer bir gelişme sağlandı.

Etki Değerlendirmesi ve Sektörün Müdahalesi

Anında Etki

Bu güvenlik açığından yararlanılması, etkilenen şirketlerin müşterilerinin hata raporlarında artışa neden oldu. Gelen saldırıların yoğunluğu belirli ağ bileşenlerini aşırı derecede etkileyerek aralıklı hatalara ve müşterilerin bir alt kümesinde performans düşüşüne neden oldu.

Sanayi Seferberliği

Başarılı hafifletme girişimlerinin ardından şirketler, internetin kolektif güvenlik duruşunu güçlendirmek için sorumlu açıklama protokolleri oluşturdular ve sektördeki meslektaşlarıyla işbirlikleri kurdular. Bu güvenlik açığından yararlanılmasını önleyici olarak engellemek için tasarlanan yamalar şu anda geliştirilme aşamasındadır; kuruluşlara, savunma çevrelerini güçlendirmek için bu yamaları internete bakan tüm web sunucularına hızlı bir şekilde dağıtmaları şiddetle tavsiye edilir.

Uygulayıcılar için Öneriler

- Gerektiğinde sağlanan hafifletici önlemleri uygulayarak internete yönelik tüm sistemleri kapsamlı bir şekilde inceleyin ve iyileştirin.

- Uygulamaları, DNS’yi ve ağ trafiğini kapsayan güçlü DDoS koruma mekanizmalarının mevcut olduğundan emin olun ve gelişmiş güvenlik için Web Uygulaması Güvenlik Duvarlarının dağıtımını düşünün.

- Bu yeni tehdit vektörüne karşı savunmayı güçlendirmek için internete bakan tüm web sunucularında web sunucuları ve işletim sistemleri için yamaların dağıtımını hızlandırın.

- Acil bir durum olarak, ciddi performans düşüşü potansiyelini göz önünde bulundurarak tehdidi azaltmak için HTTP/2 ve HTTP/3 protokollerinin devre dışı bırakılmasını değerlendirin.

- DDoS saldırılarına karşı dayanıklılığı artırmak için ağ çevresine ikincil, bulut tabanlı DDoS L7 sağlayıcılarının entegrasyonunu düşünün.

HTTP/2 Hızlı Sıfırlama sıfır gün güvenlik açığı, siber güvenlik ortamına yönelik zorlu bir tehdit oluşturuyor ve kötü niyetli aktörler tarafından rekor kıran DDoS saldırılarının gerçekleştirilmesini kolaylaştırıyor. Kuruluşların proaktif savunma önlemleri alması ve ağlarını bu ortaya çıkan tehdide karşı korumak için yamalar dağıtması zorunludur. Siber güvenlik topluluğu, işbirlikçi çabalar ve sorumlu açıklama uygulamaları aracılığıyla, bu sıfır gün istismarıyla ilişkili riskleri yönlendirmeye ve azaltmaya, böylece internet ekosisteminin sürekli güvenliğini ve bütünlüğünü sağlamaya hazırdır.

Daha derin teknik bilgiler ve hafifletme taktikleri arayan uygulayıcılar için, önde gelen siber güvenlik firmalarının ev sahipliği yapacağı yaklaşan web seminerlerine kaydolmaları ve gelişen durumla ilgili güncellemeler için resmi web sitelerine düzenli olarak danışmaları önerilir.

Bilgi güvenliği uzmanı, şu anda risk altyapısı uzmanı ve araştırmacısı olarak çalışmaktadır.

Risk ve kontrol süreci, güvenlik denetimi desteği, iş sürekliliği tasarımı ve desteği, çalışma grubu yönetimi ve bilgi güvenliği standartları konularında 15 yıllık deneyim.