Saldırganların istismarlara ihtiyacı yoktur; güvene ihtiyaçları var.

Saldırı yöntemlerindeki değişiklikler nesillerdeki değişiklikleri yansıtır. Kolayca ve verimliliğe öncelik vermekle bilinen bir nesil olan Gen Z, şimdi her iki taraftaki siber güvenlik manzarasına giriyor. Bazıları verileri koruyor ve diğerleri onu çalıyor.

AI’nın yükselişi ve saldırganların kimlik avı araç setlerindeki kodsuz platformlar ile, güven oluşturmak ve kullanıcıları aldatma hiç bu kadar kolay olmamıştı. Tehdit aktörleri, geleneksel güvenlik savunmalarını ve insan şüphelerini atlamak için varsayılan güvenilir araçları ücretsiz, meşru hizmetlerle harmanlıyorlar.

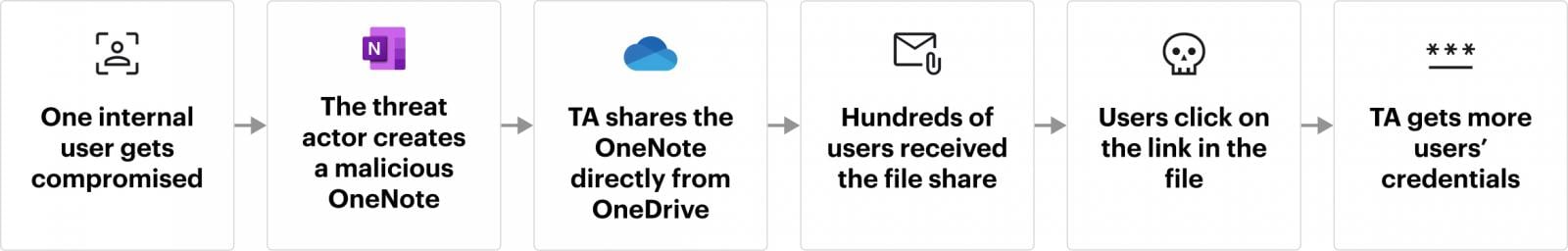

Saldırganlar hala kötü niyetli e -posta ekleri gönderiyor. Bununla birlikte, ödün verilen bir hesaptan güvenilir, yerleşik işbirliği özelliklerini kullanarak organizasyon genelinde kötü amaçlı dosyalar veya bağlantılar paylaşarak hile çantalarını genişlettiler-“yerli kimlik avı” dediğimiz bir taktik.

Yerli Kimlik avı, kurban için tamamen yasal hissetmek için kötü niyetli içerik sunar. Bu durumda, örneğin, M365’in dosya paylaşım sistemi aracılığıyla gönderildi, dosya ekler gibi taranmıyor, yerel hissediyor ve Phish kullanıcılarının daha az yaygın bir yolu.

Tek gereken, tehlikeye atılan bir dahili kullanıcı ve aniden tüm kuruluş risk altında. Bu blogda, bir saldırganın bir kullanıcıyı nasıl tehlikeye attığını ve yerel kimlik avı için M365 ile AI/kodsuz araçlar kullandığını gösteren son gerçek dünya olaylarını bozacağız.

OneNot: Saldırganlar OneNote nasıl yararlanıyor

Microsoft 365 Suite’in bir parçası olan Microsoft Onenote, savunucuların sıklıkla göz ardı ettiği bir not alma uygulamasıdır.

Word veya Excel’in aksine, OneNote VBA makrolarını desteklemez. Bununla birlikte, Varonis Tehdit Laboratuvarı, çeşitli kilit faktörler nedeniyle kimlik avı saldırılarında artan kullanımını gözlemlemiştir:

- Korumalı görüşe tabi değildir

- Esnek biçimlendirmesi, saldırganların aldatıcı düzenler üretmesini sağlar

- Kötü niyetli dosyaların veya bağlantıların yerleştirilmesini destekler

OneNote aynı zamanda çoğu kuruluşta varsayılan, güvenilir bir uygulama olduğundan, rakipler bunu giderek daha fazla dağıtım mekanizması olarak kullanıyor, makro kodundan sosyal mühendislik tekniklerine geçiyor, böylece güvenlik bariyerlerini atlayabiliyorlar.

Ekibimiz, 1.000 gerçek dünya BT ortamından verileri analiz etti ve hiçbir kuruluşun ihlal geçirmez olmadığını tespit etti.

Aslında, kuruluşların% 99’u AI tarafından kolayca ortaya çıkabilecek hassas veriler ortaya koymuştur.

Raporu okuyun

Bir kullanıcı, OneNote, OneDrive ve birçok kurban

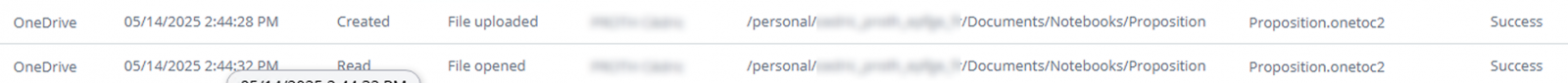

Son olaylarda, saldırganların basit ama son derece etkili bir yöntem kullandığını gördük. Tehdit oyuncusu, bir kimlik avı saldırısı yoluyla bir kuruluştaki bir kullanıcının M365 kimlik bilgilerini kazandıktan sonra, bir sonraki kimlik avı aşaması için LURE URL’sini yerleştirerek, uzlaşmış kullanıcının kişisel belgeleri klasöründe bir OneNote dosyası oluşturdular.

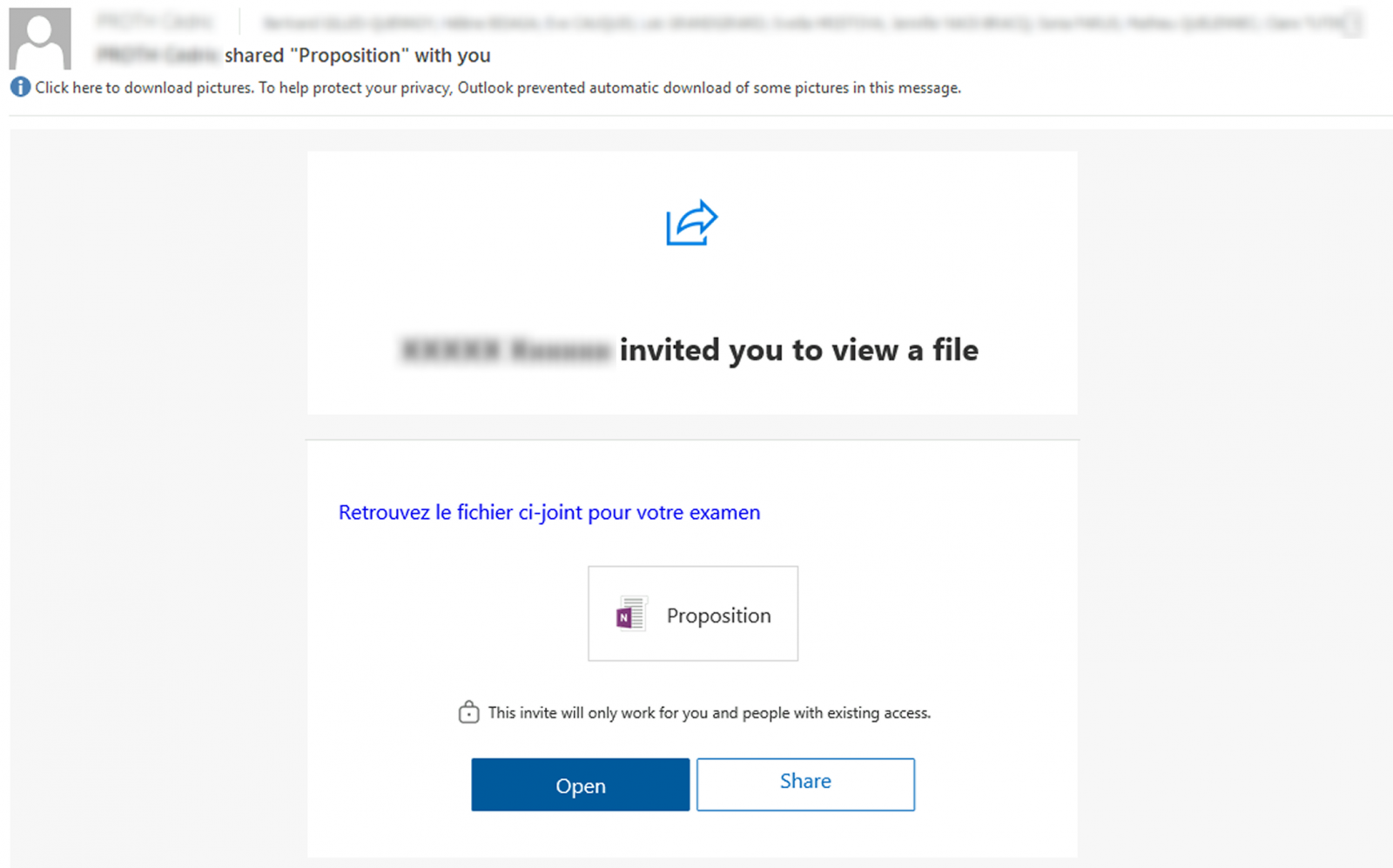

Birçok kimlik avı denemesinde, saldırganlar Microsoft’un “Birisi sizinle bir dosya paylaştı” bildirimlerini taklit etmek için harici e -posta adreslerini kullanıyor. Bunlar genellikle eğitimli kullanıcıların tespit etmesi kolaydır ve iyi hazırlanmış sürümler bile başlık analizi ve gönderen doğrulaması yoluyla e-posta güvenlik sistemleri tarafından işaretlenebilir.

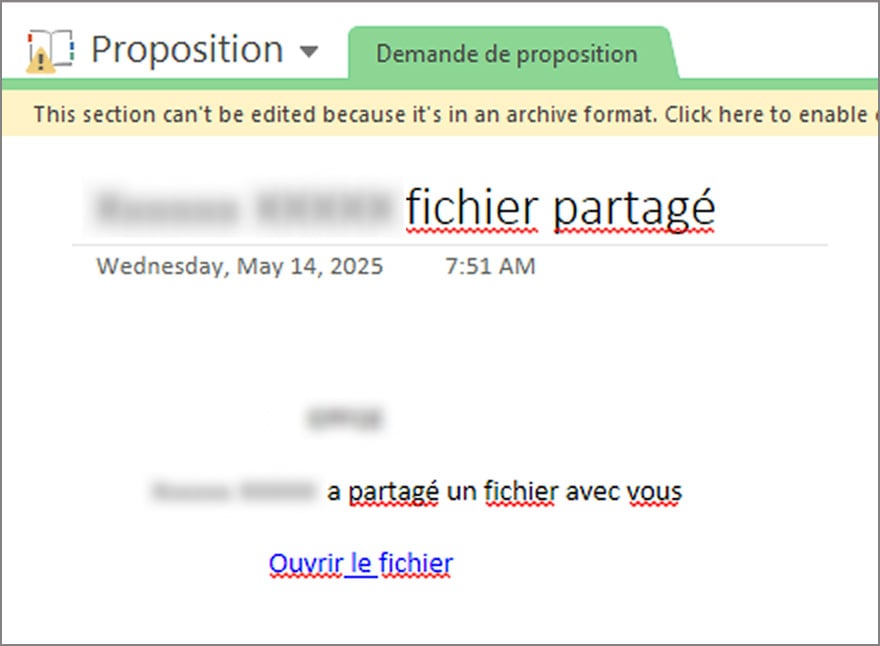

Bu durumda, tehdit oyuncusu daha basit ve daha etkili bir yol izledi. Sahtekarlık yerine, OneDrive’ın uzatılmış kullanıcı hesabından yerleşik dosya paylaşım özelliğini kullandılar.

Sonuç olarak, kuruluş genelindeki yüzlerce kullanıcı, doğrudan güvenilir bir meslektaşından geliyor gibi görünen meşru bir Microsoft e -posta bildirimi aldı. E -posta, kuruluşun OneDrive ortamında barındırılan bir dosyaya güvenli bir bağlantı içeriyordu, bu da son derece ikna edici ve herhangi bir güvenlik uyarısını tetiklemeyi olası değil. Aslında, bu saldırganın kimlik avını yanal olarak yaymanın yoluydu.

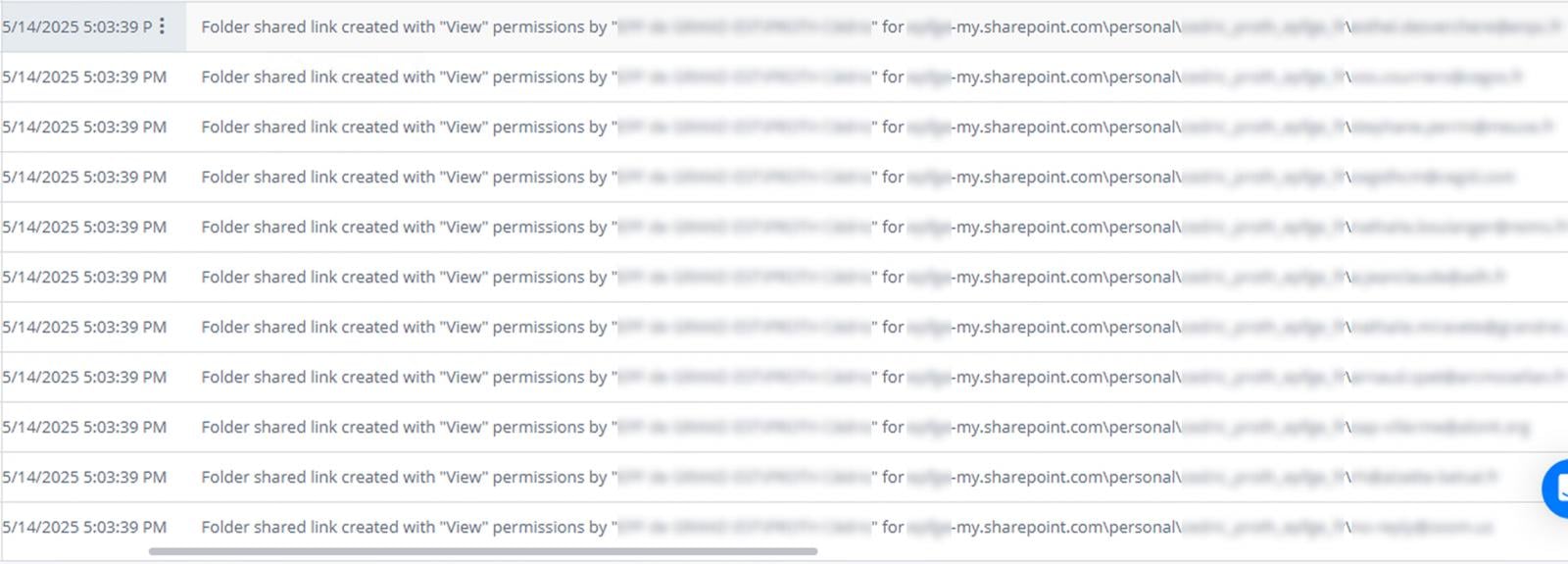

Varonis’te, uzlaşmış bir kullanıcıdan ‘klasör paylaşılan bağlantı oluşturulan’ etkinliklerinde bir artış gözlemledik ve bunları son 90 günlük faaliyetleriyle karşılaştırdık.

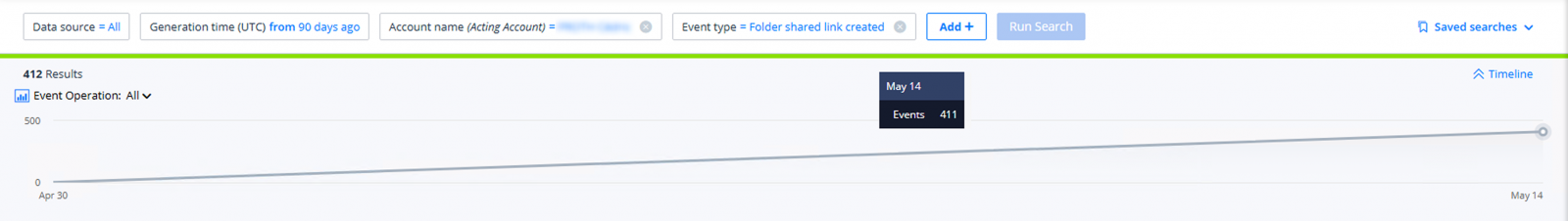

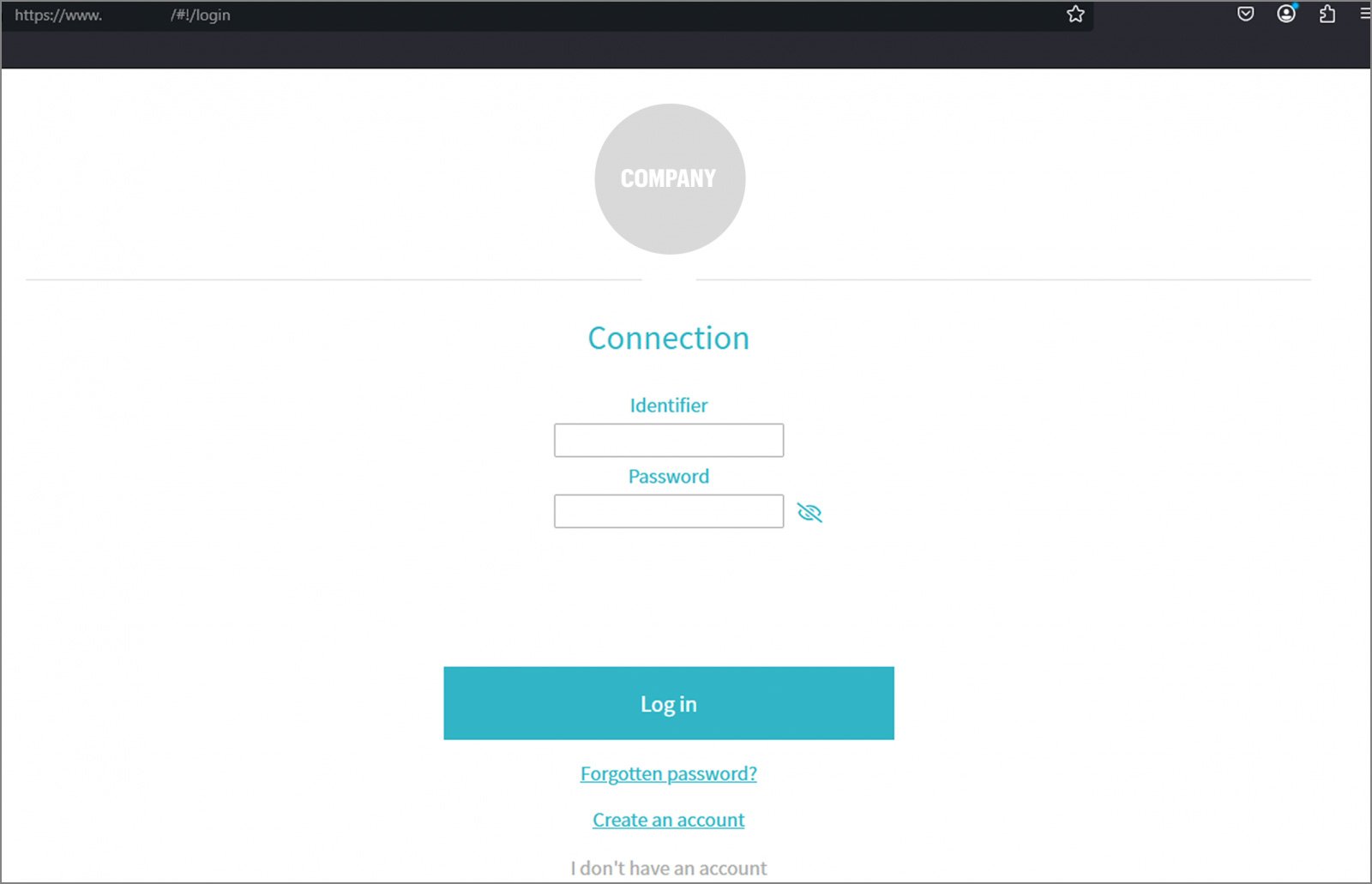

The Wild’da gördüğümüz birçok kimlik avı kampanyasının aksine, bunun alışılmadık derecede yüksek bir başarı oranı vardı. Birçok kullanıcı bağlantıyı tıkladı ve kimlik bilgilerini isteyerek girdi. Tıkladıktan sonra kurbanlar, şirketin gerçek kimlik doğrulama portalıyla neredeyse aynı görünen sahte bir giriş sayfasına yönlendirildi.

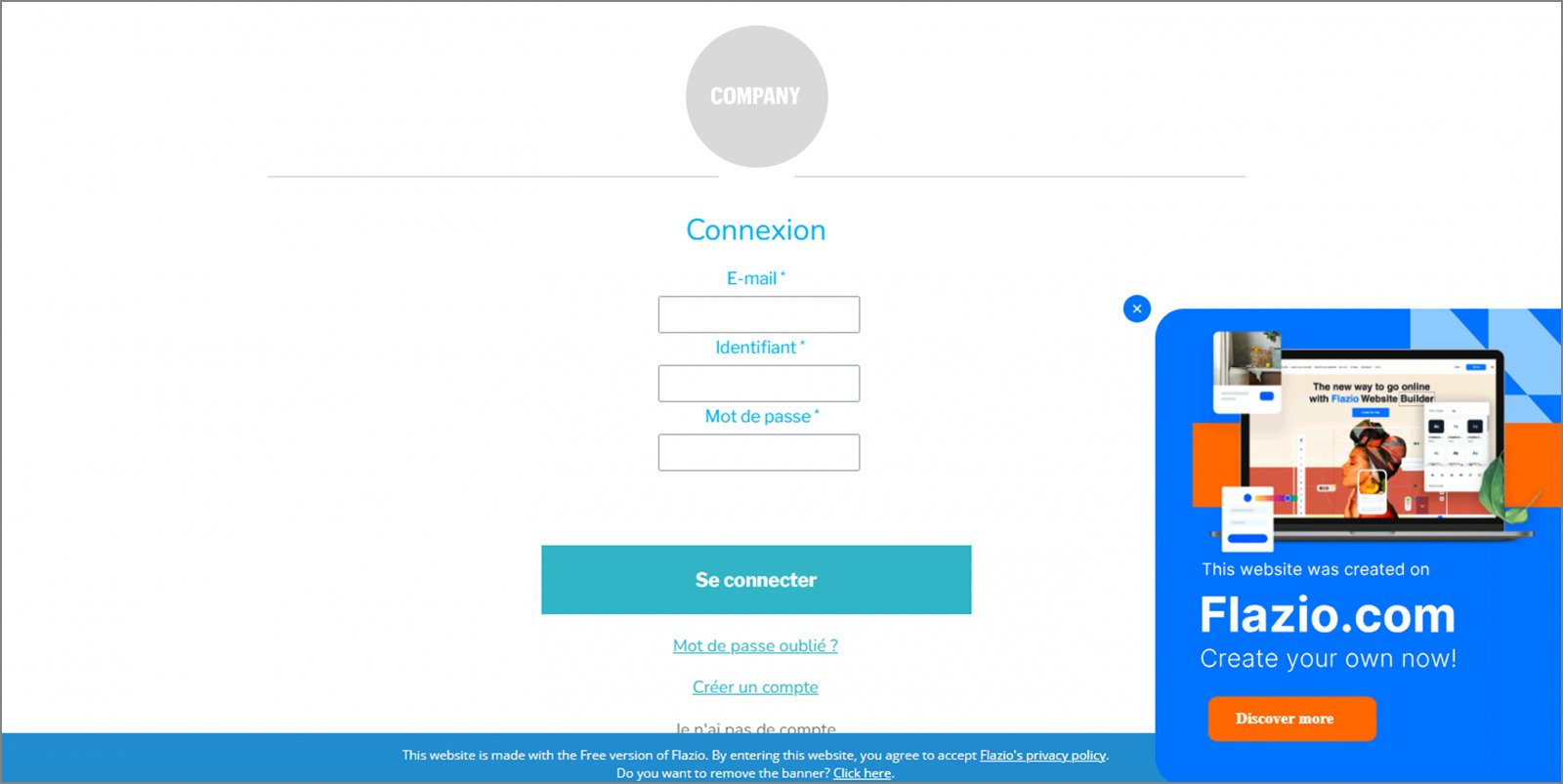

Kimlik avı sitesi, Flaziove evet, doğru tahmin ettiniz, ücretsiz, AI ile çalışan bir web sitesi oluşturucu. Bu, saldırganın giriş sayfasının ikna edici bir kopyasını kısa sürede döndürmesini inanılmaz derecede kolaylaştırdı.

Aşağıda, meşru giriş sayfasının ve kimlik avı sürümünün yan yana karşılaştırmasını görebilirsiniz. Benzerlik rahatsız edici bir şekilde yakındır.

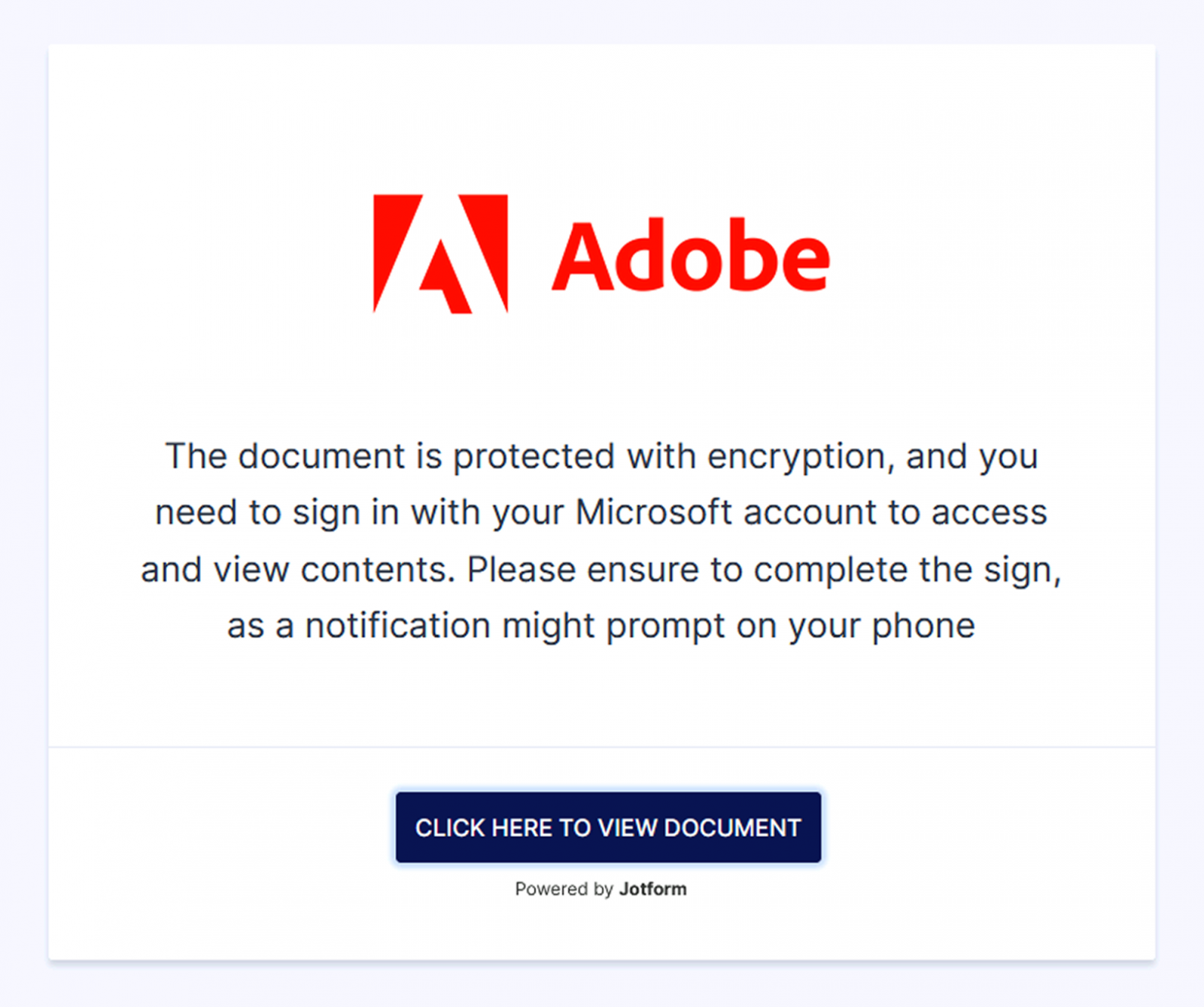

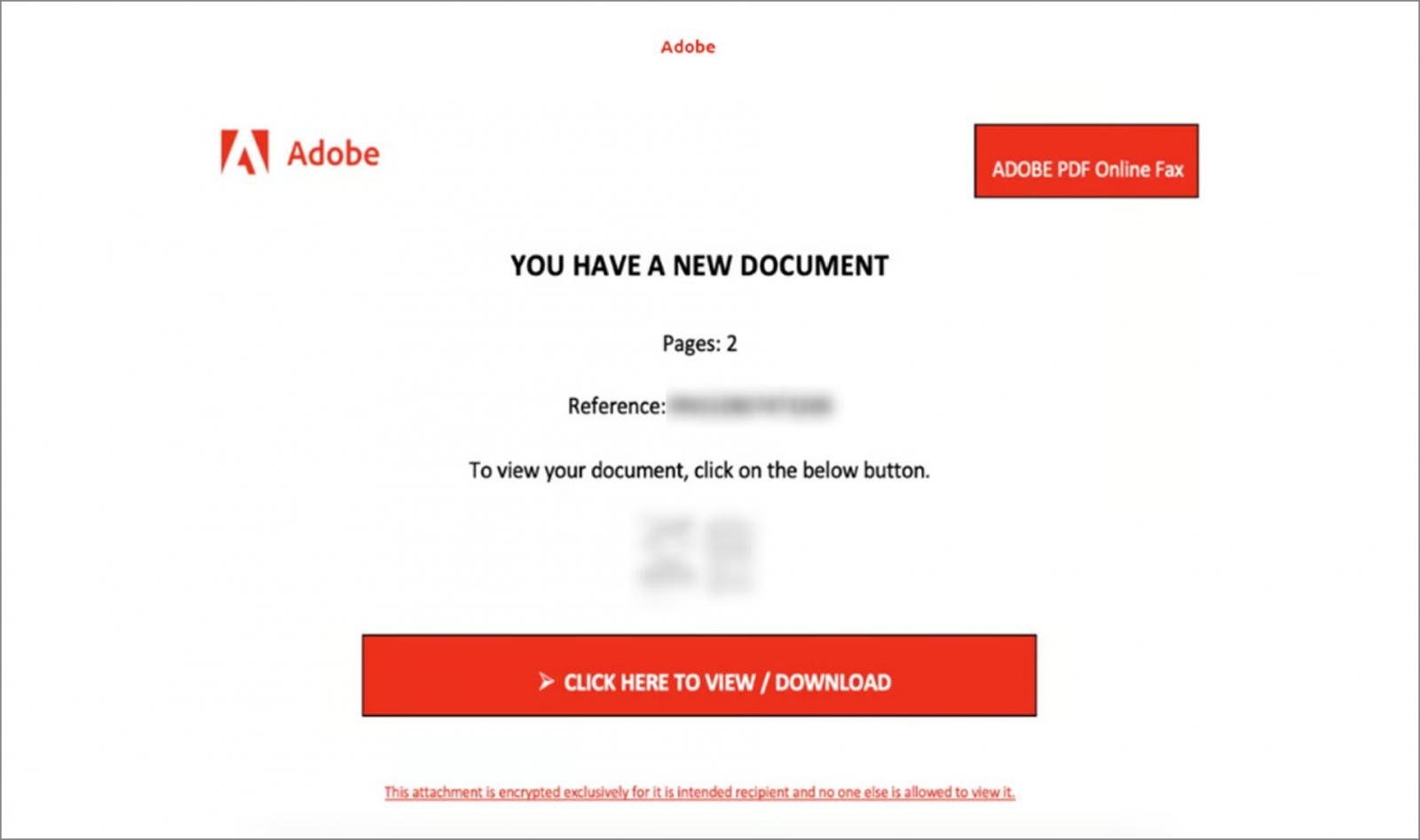

Son zamanlarda, saldırganların hızlı bir şekilde özelleştirilmiş kimlik avı sayfaları oluşturmak için kodsuz platformların ücretsiz denemelerini kullandıkları kimlik avı kampanyalarının giderek artan bir eğilimini gördük. Tıpkı Flazio ile oluşturulan sahte giriş sayfası gibi, tehdit aktörlerinin platformlardan yararlanması da gözlemledik. ClickFunnels Ve Jotform.

Birkaç durumda, kullanıcıları kimlik bilgilerini çalmak için tasarlanmış kimlik avı giriş ekranlarına yönlendiren sahte, “Belgeyi görüntülemek için tıklayın” adobe tarzı sayfaları barındırdılar. Bu platformlar, saldırganların asgari çaba ile kimlik avı sayfaları oluşturmaları ve barındırması için kolay, hızlı ve maliyetsiz bir yol sunar.

Bizim bakış açımızdan, kodsuz AI platformlarına sahip web siteleri oluşturmak vibe kodlayıcıdır. Onlar için bu vibe scamming.

Bugün ne yapabilirsiniz?

OneNote’da kimlik avı en aza indirmek için bu adımları atın:

- MFA’yı ve koşullu erişimi zorunlu hale getirin Kimlik bilgileri çalınırsa tüm kullanıcıların hesap devralma riskini azaltması için

- Düzenli kimlik avı ve vishing simülasyonları çalıştırınyöneticiler dahil, farkındalık oluşturmak ve gerçek dünyadaki tepkileri test etmek

- Şüpheli etkinliği bildirmeyi kolaylaştırın Dahili raporlama kanallarının açık ve erişilebilir olmasını sağlayarak

- İnceleyin ve sıkın Microsoft 365 Dahili dosyaların gereksiz şekilde pozlanmasını sınırlamak için paylaşım ayarları

- Olağandışı dosya paylaşım davranışı için uyarılar ayarlayın ve bilinen kodsuz site üreticilerine trafiği izleyin

Kimlik avı taktikleri geliştikçe, savunmamız da gelişmelidir. Saldırganların güveni nasıl kullandığını ve modern araçlardan nasıl yararlandığını anlayarak, kuruluşlar daha iyi hazırlanabilir, tespit edebilir ve yanıtlayabilir. Sonunda, bu sadece sistemleri güvence altına almakla kalmıyor, aynı zamanda insanları güvence altına almakla ilgili.

Varonis nasıl yardımcı olabilir?

Varonis, siber adli tıp araştırmaları için kapsamlı bir araç sağlayarak gerçek zamanlı e-posta ve tarama etkinlikleri ve kullanıcı ve veri etkinlikleri izler. Bu, kuruluşunuzu hedefleyen bir kimlik avı kampanyasının etkisini ve potansiyel risklerini hızlı bir şekilde belirlemenizi sağlar.

Varonis MDDR ekibi, 7/24/365 veri güvenliği uzmanlığı ve olay yanıtı sunarak neredeyse her güvenlik endişesi için sürekli destek sağlar.

Varonis’i eylemde görmek ister misiniz? Bugün bir demo planlayın.

Bu makale başlangıçta Varonis blogunda yayınlandı.

Varonis tarafından sponsorlu ve yazılmıştır.