Saldırı yüzeyi yönetimi (ASM) ve güvenlik açığı yönetimi (VM) sıklıkla karıştırılır ve örtüşseler de aynı değildirler. Saldırı yüzeyi yönetimi ile güvenlik açığı yönetimi arasındaki temel fark kapsamlarındadır: güvenlik açığı yönetimi bilinen varlıkların bir listesini kontrol ederken, saldırı yüzeyi yönetimi bilinmeyen varlıklarınızın olduğunu varsayar ve keşifle başlar. Her ikisine de daha ayrıntılı olarak bakalım.

Güvenlik açığı yönetimi nedir?

Güvenlik açığı yönetimi, en basit düzeyde, dijital altyapınızdaki güvenlik sorunlarını ve güvenlik açıklarını belirlemek, önceliklendirmek ve raporlamak için otomatik araçların kullanılmasıdır.

Güvenlik açığı yönetimi, yerleşik ve yeni güvenlik açıklarını tespit etmek amacıyla bilinen bir IP aralığındaki varlıklar üzerinde düzenli, planlanmış taramalar gerçekleştirmek için otomatik tarayıcılar kullanır; böylece yamalar uygulayabilir, güvenlik açıklarını kaldırabilir veya olası riskleri azaltabilirsiniz. Bu güvenlik açıkları genellikle CVSS gibi bir risk puanı veya ölçeği ve risk hesaplamalarını kullanır.

Güvenlik açığı tarayıcıları genellikle binlerce otomatik kontrolün emrindedir ve sistemlerinizi inceleyerek ve toplayarak, saldırganların hassas bilgileri çalmak, sistemlerinize yetkisiz erişim sağlamak veya işinizi aksatmak için kullanabileceği güvenlik açıklarını tespit edebilirler. . Bu bilgiyle donanmış olarak kuruluşunuzu koruyabilir ve olası saldırıları önleyebilirsiniz.

|

| Binlerce güvenlik kontrolü gerçekleştirmek, web uygulamaları, API'ler, bulut sistemleri ve ötesindeki güvenlik açıklarını belirlemek üzere tasarlanmış Intruder güvenlik açığı yönetimi platformunun ekran görüntüsü. |

Güvenlik açığı yönetimi süreci nedir?

- Güvenlik açığı taraması gerçekleştirme

- Güvenlik açığı riskinizi değerlendirme

- Güvenlik açıklarını önceliklendirme ve düzeltme

- Sürekli izleme

Saldırı yüzeyi yönetimi nedir?

Güvenlik açığı yönetimi ile saldırı yüzeyi yönetimi arasındaki temel fark kapsamdır. Saldırı yüzeyi yönetimi (ASM), varlık keşfini içerir; tüm dijital varlıklarınızı ve hizmetlerinizi bulmanıza yardımcı olur ve ardından bilgisayar korsanlarının bunları istismar etmesini önlemek için bunların açığa çıkmasını azaltır veya en aza indirir.

ASM ile bilinen veya bilinmeyen tüm varlıklar (şirket içi, bulut, yan kuruluş, üçüncü taraf veya iş ortağı ortamları), kuruluş dışından saldırganın bakış açısıyla tespit edilir. Neye sahip olduğunuzu bilmiyorsanız onu nasıl koruyabilirsiniz?

CPanel gibi bir yönetici arayüzü veya güvenlik duvarı yönetim sayfası örneğini ele alalım; bunlar bugün bilinen tüm mevcut saldırılara karşı güvenli olabilir, ancak yarın önemli bir risk haline geldiğinde bir güvenlik açığı keşfedilebilir. Saldırı yüzeyinizi izler ve azaltırsanız, güvenlik açıklarından bağımsız olarak saldırıya uğramanız zorlaşır.

Dolayısıyla, saldırı yüzeyi yönetiminin önemli bir kısmı, gereksiz hizmetleri ve varlıkları internetten kaldırarak gelecekteki olası güvenlik açıklarına maruz kalmayı azaltmaktır. Ancak bunu yapmak için önce orada ne olduğunu bilmeniz gerekir.

Saldırı yüzeyi yönetimi süreci nedir?

- Tüm dijital varlıklarınızı keşfedin ve haritalayın

- Görünürlüğü sağlayın ve mevcut olanların kaydını oluşturun

- Herhangi bir zayıf noktayı belirlemek için bir güvenlik açığı taraması yapın

- Altyapıyı oluşturan herkesin bunu güvenli bir şekilde yapabilmesi için otomatikleştirin

- Yeni altyapı ve hizmetler geliştirildikçe sürekli olarak izleyin

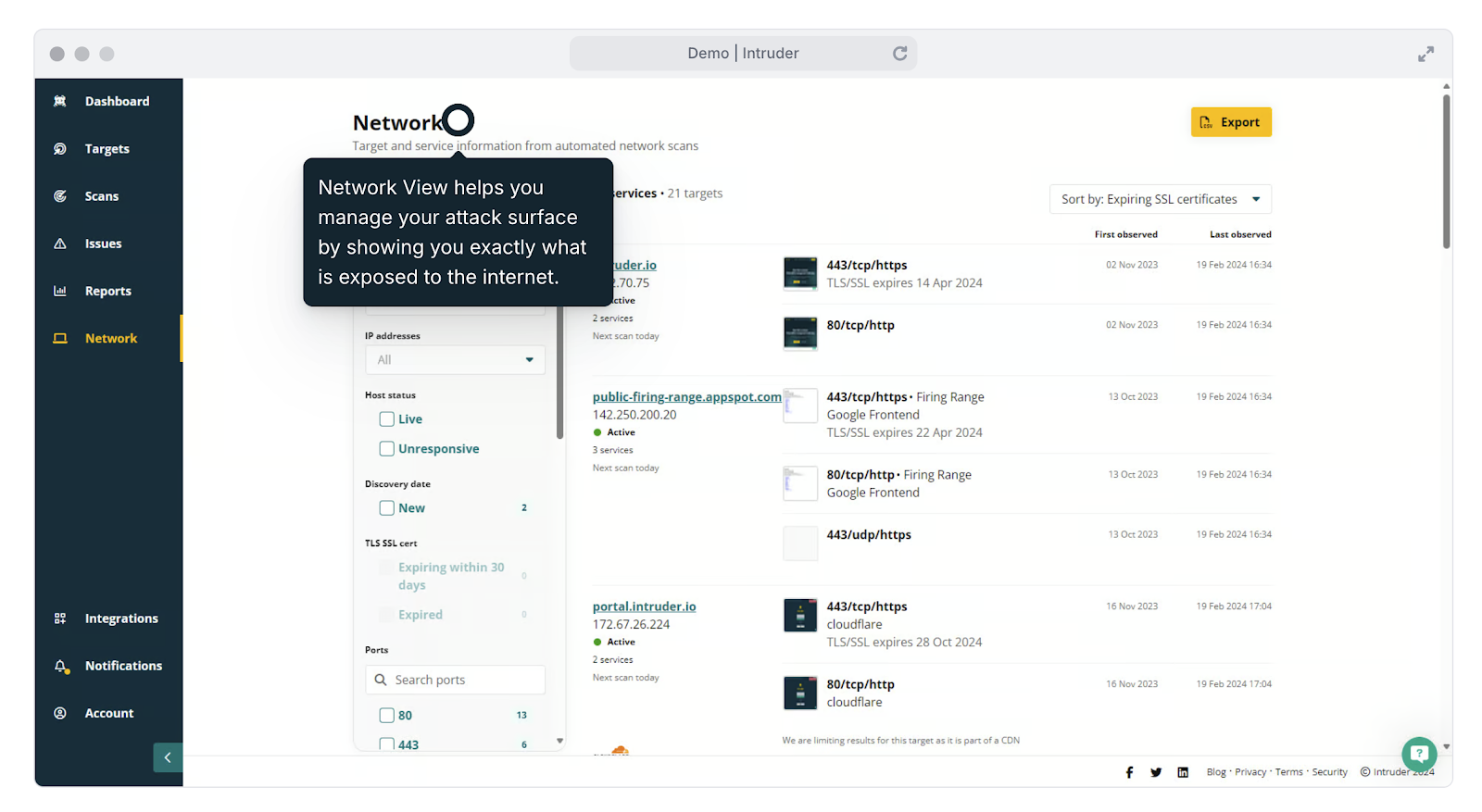

|

| Davetsiz misafirin saldırı yüzeyi yönetimi özellikleri, yakın zamanda açılan bağlantı noktaları ve hizmetler gibi ortamınızdaki değişikliklerden haberdar olmanıza yardımcı olur. |

Saldırı yüzeyi yönetiminin güvenlik açığı yönetiminden farkı nedir?

Güvenlik açığı yönetimi, BT altyapınızdaki ve uygulamalarınızdaki güvenlik açıklarını belirleme ve önceliklendirme sürecidir. Saldırı yüzeyi yönetimi, saldırı yüzeyinizi (bir saldırganın sistemlerinize veya verilerinize erişmek için potansiyel olarak kullanabileceği tüm cihazları, giriş noktalarını ve açıkta kalan hizmetleri) tanımlayıp analiz ederek bir adım daha ileri gider.

Saldırı Yüzey Yönetimi ile Güvenlik Açığı Yönetimini birleştirebilir misiniz?

ASM ve VM'nin farklı kapsamları ve hedefleri olsa da bunlar birbirini dışlamaz. Birlikte kullanıldıklarında çok daha bütünsel, sağlam ve kapsamlı bir siber güvenlik duruşu oluştururlar. Varlıklarınızı ve güvenlik açıklarınızı belirleyerek güvenlik çabalarınızı önceliklendirebilir ve kaynakları daha etkili bir şekilde tahsis edebilirsiniz; bu da başarılı bir saldırı olasılığını ve olası etkiyi azaltmanıza yardımcı olur.

Davetsiz misafir ASM ve VM konusunda nasıl yardımcı olabilir?

Sonuçta konu siber güvenlik olduğunda çevrilmemiş taş bırakmak istersiniz. Intruder gibi modern VM ve ASM çözümleri, kuruluşunuzu etkileyen güvenlik açıklarını tespit edebilir. Saldırı yüzeyiniz üzerinde size daha fazla görünürlük ve kontrol sağlar, ağ değişikliklerini ve SSL/TLS sertifikalarının son kullanma tarihlerini izler, bulut altyapınızı yakından takip etmenize yardımcı olur ve yalnızca etkin hedefler için ödeme yapmanıza olanak tanır. Neden 14 günlük ücretsiz deneme sürümünü kendiniz denemiyorsunuz?