Müşteri İlişkileri Yönetimi (CRM) platformlarını etkileyen tehditlere ilişkin yeni Witchure araştırmasına göre, Salesforce 2025’te saldırganlar için önemli bir hedef haline geldi. Rapor, Salesforce ortamları içindeki kötü niyetli etkinliğin bu yılın ilk çeyreğinde keskin bir şekilde arttığını ve tespitlerde 2024’ün sonlarına kıyasla yirmi kat artış olduğunu gösteriyor.

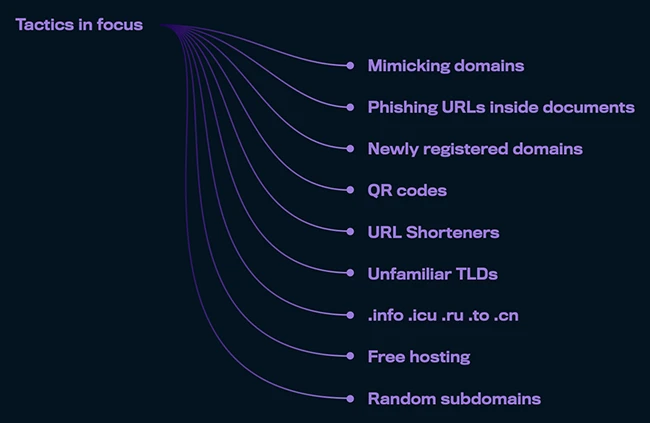

Odakta Taktikler (Kaynak: Secure)

Giriş noktası olarak belgeler ve QR kodları

Veriler, saldırganların sıradan dosyaları teslimat mekanizmalarına dönüştürdüğünü göstermektedir. Kelime belgeleri, genellikle kimlik avı portallarına veya kötü amaçlı yazılım indirmelerine bağlantı taşıyan kötü amaçlı algılamanın üçte ikisinden fazlasını oluşturmuştur. Görüntü dosyaları, çoğu QRing olarak da bilinen QR kod kimlik avı ile bağlantılı olan tespitlerin dörtte birinden fazlasını oluşturdu.

Bu yaklaşım, Salesforce işbirliği ve belge paylaşımı etrafında inşa edildiği için çalışır. Faturalara, destek biletlerine veya doğrulama adımlarına benzeyen dosyalar genellikle şüpheyi azaltan rutin olarak değerlendirilir. QR kodları, çalışanların kurumsal uç noktalarla aynı korumalara sahip olmayabilecek mobil cihazları kullandıkları hibrid çalışma ayarlarında özellikle etkili olmuştur.

Aldatma yoluyla güvenden yararlanmak

Rapor, etkinliğin çoğunun güvene dayandığını belirtiyor. Kullanıcılar Salesforce’un güvenli olmasını bekler, bu nedenle bir belge açma veya tanıdık iş akışları aracılığıyla gelen bir QR kodunu tarama olasılıkları daha yüksektir. Saldırganlar, içeriği vaka mesajları veya form gönderimleri gibi meşru iş iletişimi olarak gizleyerek bundan yararlanırlar.

Dosyaların içine gizlenen bağlantılar genellikle tanınmış markaları taklit eden kimlik avı sitelerine yol açar. 2025’in başlarında gözlemlenen taktikler arasında yeni kayıtlı alanların kullanımı, benzeyen alanlar, URL kısaltmaları ve Bing yönlendirme hizmetleri gibi meşru altyapının kötüye kullanılması bulunmaktadır. Bu teknikler, kötü amaçlı trafiğin normal aktiviteyle karışmasına izin verir.

Kimlik uzlaşmasının tespit edilmesi zor

Kimlik avı ve dosya tabanlı saldırılar dikkat çekerken, kimlik kötüye kullanımı daha da zor bir zorluktur. Withecure’da tehdit koruma başkanı Karmin Aquino, yardım net güvenliğine, saldırganların geleneksel tespiti ortadan kaldırmak için sık sık OAuth jetonlarını kullandıklarını söyledi.

“Tespit etmek için daha zorlu kötüye kullanım türlerinden biri, OAuth cihaz akışı gibi normal yetkilendirme akışları yoluyla verilen OAuth jetonlarını kullanan saldırganları içeriyor” diyor. “Bir kullanıcı, değiştirilmiş bir Salesforce veri yükleyicisi gibi bağlı bir uygulamayı onaylamak için kandırıldığında, saldırganın bir parolayı kırması, kaba forforping yapması veya MFA atlaması gerekmez. Tamamen geçerli bir süreçle isteyerek erişim verilir.”

Aquino’ya göre, saldırganlar bir kullanıcının davranışını taklit ettiğinde gizlilik daha da ileri gidiyor. Normal saatlerde çalışarak ve tanıdık nesnelere erişerek saldırganlar normal aktiviteyle karışır. Bazı gruplar, daha büyük ihracata geçmeden önce az miktarda veri ekleyerek erişimlerini test etmişlerdir.

Bölgesel saldırı konsantrasyonu

Tespitlerin çoğu, birlikte etkilenen müşterilerin yüzde 80’inden fazlasını oluşturan Avrupa ve Kuzey Amerika’da yoğunlaştı. Avrupa’da Birleşik Krallık en büyük payı gördü. Rapor, saldırganların yaygın olarak mevcut olan ve çok az yerelleştirme gerektiren İngilizce phishing kitlerini kullanma kolaylığından yararlandığını göstermektedir.

Aquino, bu dil faktörünün saldırgan seçimlerini etkilemeye devam ettiğini belirtiyor. “Verilerimize ve gözlemlerimize dayanarak, saldırganlar muhtemelen İngilizce konuşan bölgelere odaklanmaya devam edecekler” diyor. “İngilizce’de ikna edici kimlik avı içeriği yaratmak çok daha az çaba gerektirir, çünkü birçok kimlik avı kiti varsayılan olarak zaten bu dille önceden oluşturulur. Bu, daha hızlı ve daha ucuz dağıtıma izin vererek yerelleştirme ihtiyacını azaltır. İngilizce ayrıca daha geniş bir erişim sunar, saldırganların minimal ayarlarla etkiyi en üst düzeye çıkarmasına yardımcı olur.”

İhlaller etki ölçeğini vurgular

Rapor ayrıca bu yıl risklerin altını çizen birkaç yüksek profilli olayı da işaret ediyor. Google, Salesforce örneklerinden birinin tehlikeye atıldığını ve iki milyondan fazla potansiyel müşteri kaydını ortaya çıkardığını doğruladı. Allianz Life, 1.4 milyon müşteriyi etkileyen bir CRM uzlaşması bildirdi. Coca-Cola Europacific Partners, 23 milyondan fazla Salesforce kaydının ortaya çıktığını açıkladı. Lüks markalar, büyük perakendeciler ve havayolları da CRM ile ilgili ihlaller bildirdi.

Neredeyse tüm durumlarda, saldırılar Salesforce’un kendisindeki teknik güvenlik açıklarına bağlı değildi. Bunun yerine, çalınan veya kötüye kullanılmış kimlik bilgilerine, sosyal mühendisliğe ve güvenilir uygulamaların kötüye kullanılmasına güveniyorlardı. Bu, kimlik uzlaşmasını SaaS ortamlarındaki en acil risklerden biri olarak vurgular.