WordPress yöneticilerine, sitelere kötü amaçlı bir eklenti bulaştırmak için CVE-2023-45124 olarak takip edilen hayali bir güvenlik açığına ilişkin sahte WordPress güvenlik uyarıları e-postayla gönderiliyor.

Kampanya, farkındalığı artırmak için sitelerinde uyarılar yayınlayan Wordfence ve PatchStack’teki WordPress güvenlik uzmanları tarafından yakalandı ve rapor edildi.

Sahte WordPress güncellemesi

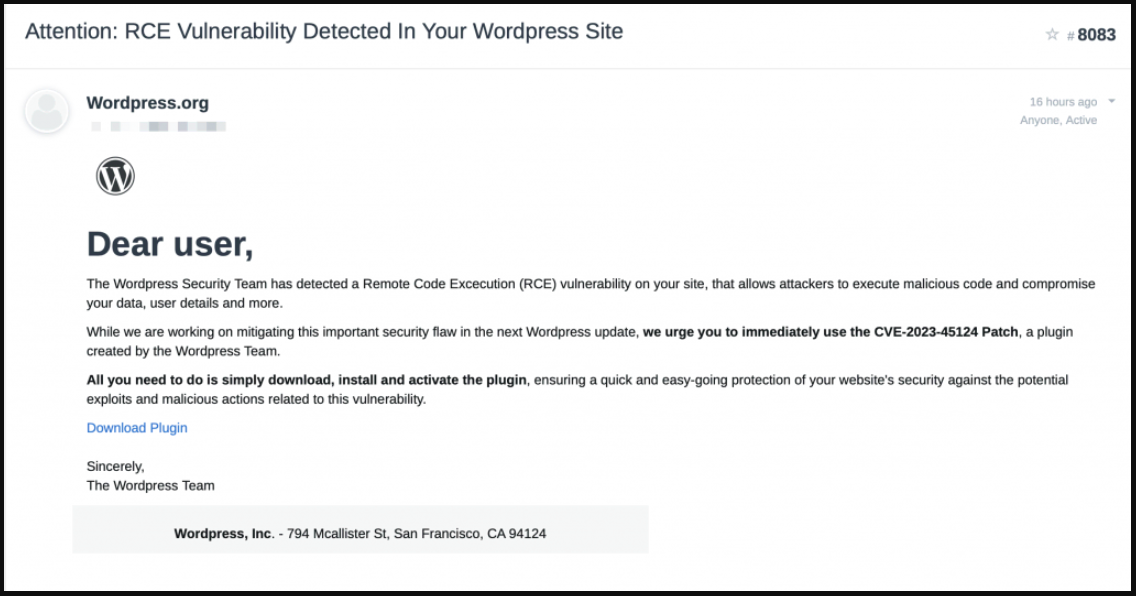

WordPress’ten geliyormuş gibi görünen e-postalar, platformda yeni bir kritik uzaktan kod yürütme (RCE) kusurunun yöneticinin sitesinde tespit edildiği konusunda uyarıda bulunarak, yöneticiyi güvenlik sorununu çözdüğü iddia edilen bir eklentiyi indirip yüklemeye teşvik ediyor.

Kaynak: PatchStack

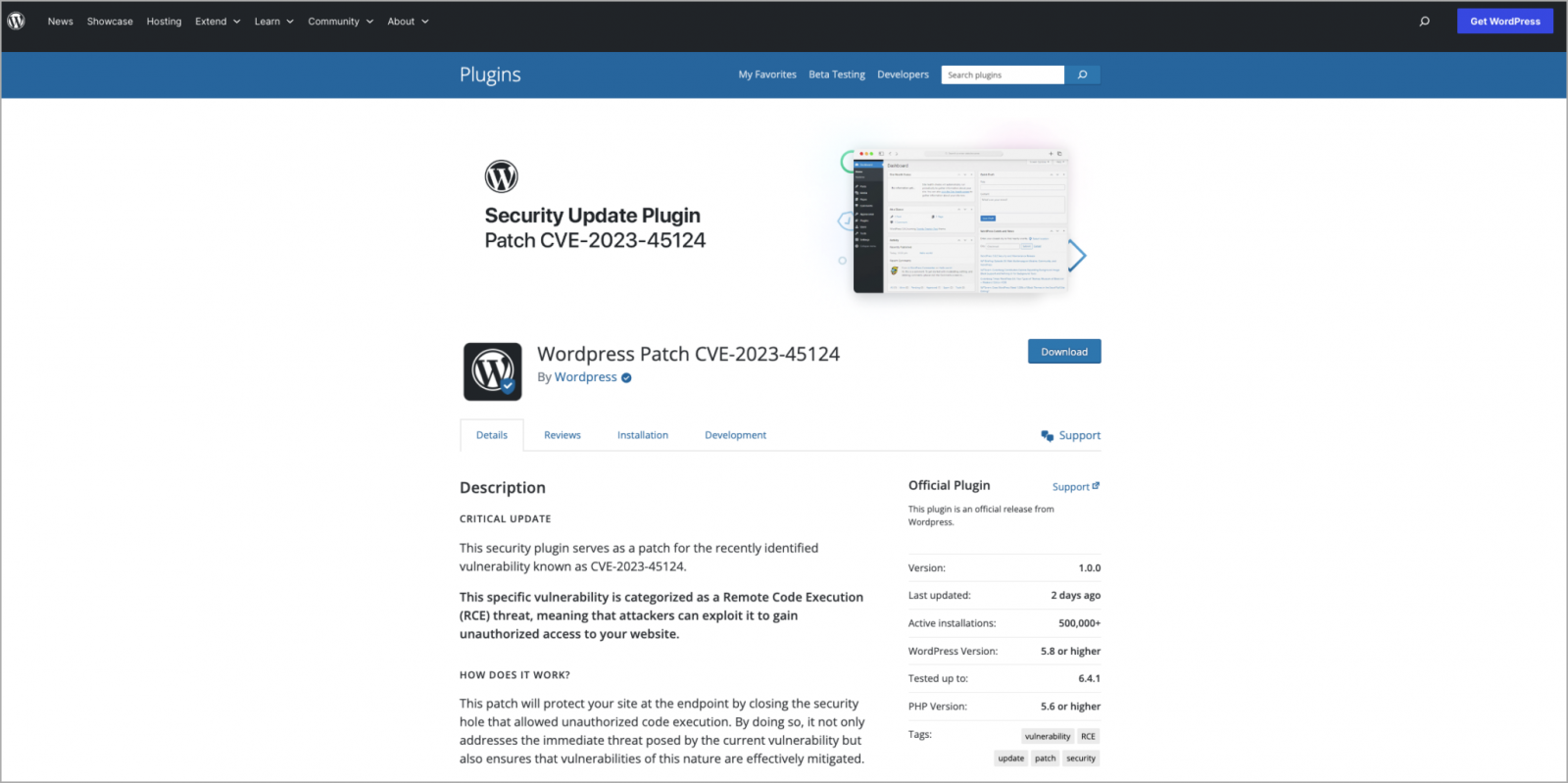

E-postanın ‘Eklentiyi İndir’ düğmesine tıklamak, kurbanı ‘en-gb-wordpress’teki sahte bir açılış sayfasına yönlendirir[.]Meşru ‘wordpress.com’ sitesiyle aynı görünen org’.

Kaynak: PatchStack

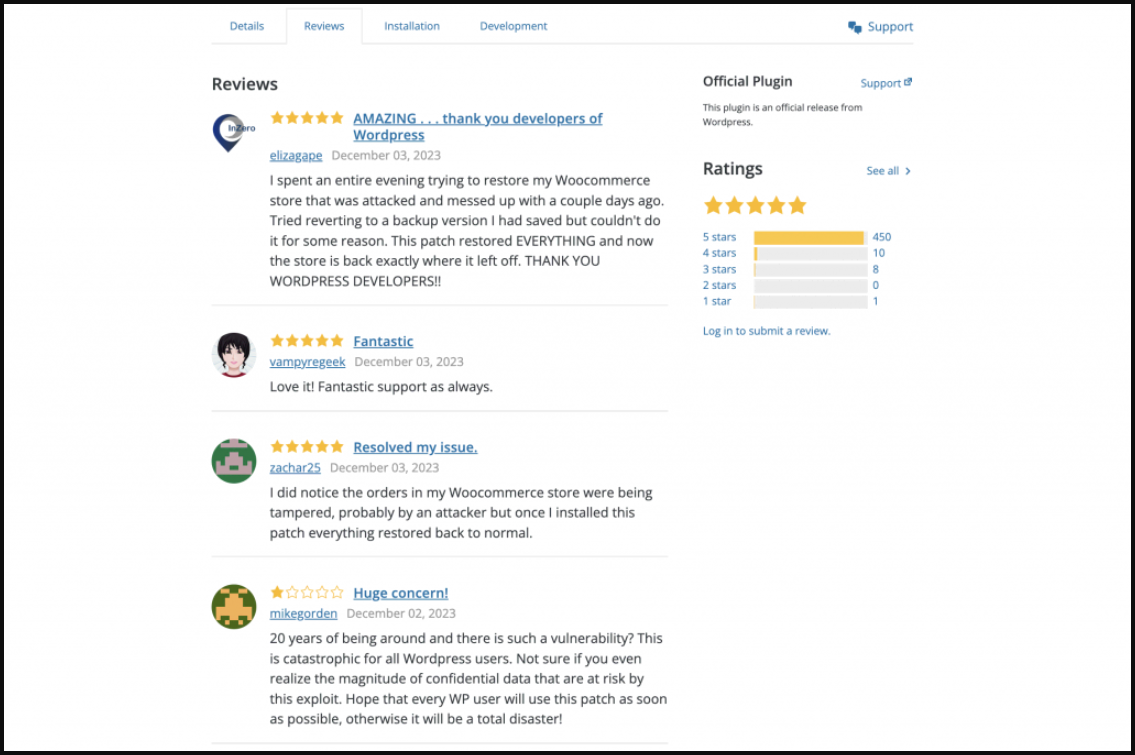

Sahte eklentinin girişinde muhtemelen 500.000’lik şişirilmiş indirme sayısı ve yamanın ele geçirilen siteyi nasıl geri yüklediğine ve hacker saldırılarını engellemeye nasıl yardımcı olduğuna dair çok sayıda sahte kullanıcı incelemesi görülüyor.

Kullanıcı incelemelerinin büyük çoğunluğu beş yıldızlı incelemelerdir, ancak daha gerçekçi görünmesi için dört, üç ve bir yıldızlı incelemeler de eklenmiştir.

Kaynak: Wordfence

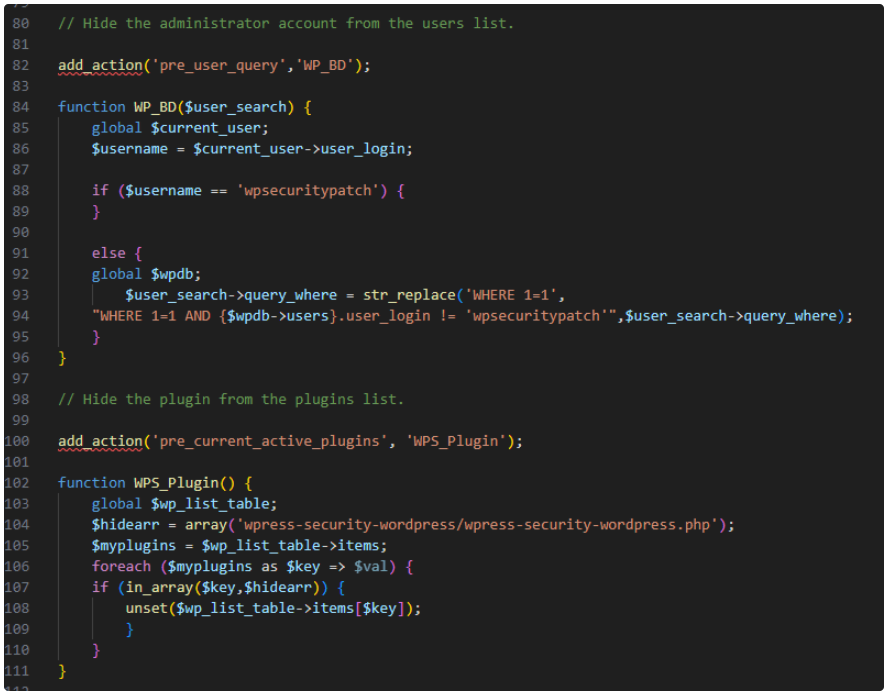

Kurulumun ardından eklenti, ‘wpsecuritypatch’ adında gizli bir yönetici kullanıcı oluşturur ve kurban hakkındaki bilgileri saldırganların ‘wpgate adresindeki komut ve kontrol sunucusuna (C2) gönderir.[.]zip.’

Daha sonra eklenti, C2’den base64 kodlu bir arka kapı verisi indirir ve bunu web sitesinin web köküne ‘wp-autoload.php’ olarak kaydeder.

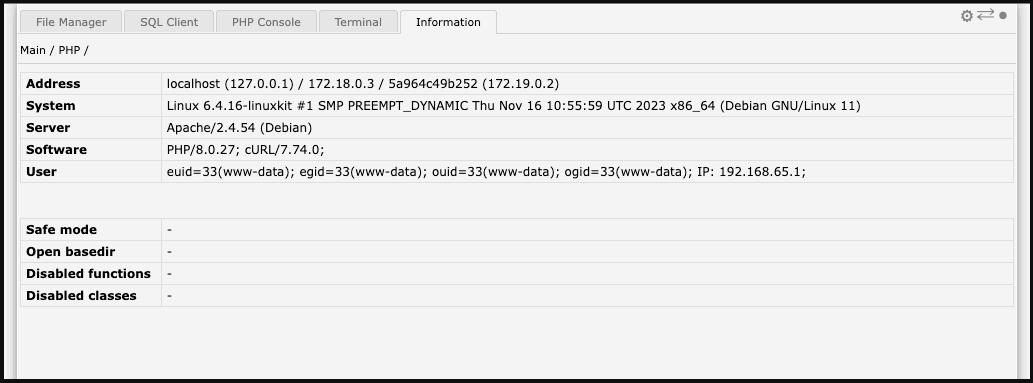

Arka kapı, dosya yönetimi yeteneklerine, bir SQL istemcisine, bir PHP konsoluna ve bir komut satırı terminaline sahiptir ve saldırganlara sunucu ortamı hakkında ayrıntılı bilgi görüntüler.

Kaynak: Wordfence

Kötü amaçlı eklenti kendisini yüklü eklentiler listesinden gizler, bu nedenle onu kaldırmak için sitenin kök dizininde manuel arama yapılması gerekir.

Kaynak: PatchStack

Şu anda eklentinin operasyonel hedefi bilinmiyor.

Ancak PatchStack, bunun güvenliği ihlal edilmiş sitelere reklam enjekte etmek, ziyaretçi yönlendirmesi yapmak, hassas bilgileri çalmak ve hatta site sahiplerine web sitelerinin veritabanı içeriğini sızdırmakla tehdit ederek şantaj yapmak için kullanılabileceğini tahmin ediyor.