Yakın zamanda tespit edilen bir kötü amaçlı reklam kampanyası, Aurora bilgilerini çalan kötü amaçlı yazılımı dağıtmak için tarayıcı içi bir Windows güncelleme simülasyonu ile kullanıcıları kandırdı.

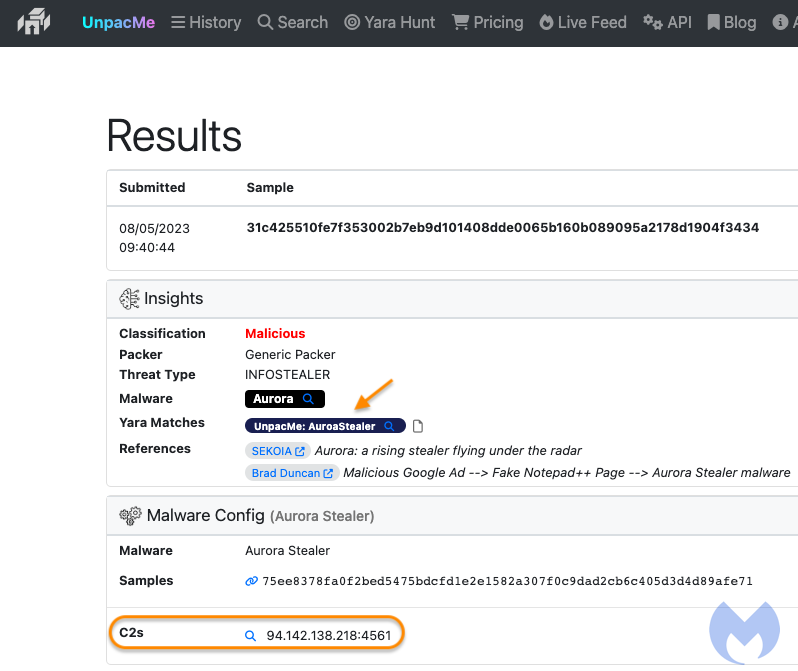

Golang’da yazılan Aurora, bir yılı aşkın bir süredir çeşitli bilgisayar korsanı forumlarında mevcut, kapsamlı yeteneklere ve düşük antivirüs algılamasına sahip bir bilgi hırsızı olarak tanıtılıyor.

Malwarebytes’teki araştırmacılara göre, kötü amaçlı reklamcılık operasyonu, yüksek trafiğe sahip yetişkin içerikli web sitelerindeki popunder reklamlara dayanıyor ve potansiyel kurbanları kötü amaçlı yazılım sunan bir konuma yönlendiriyor.

Windows güncellemesi değil

Popunder reklamları, aktif tarayıcı penceresinin arkasında başlayan ve ana tarayıcı penceresini kapatana veya hareket ettirene kadar kullanıcıdan gizlenen ucuz ‘pop-up’ reklamlardır.

Geçen yıl Aralık ayında Google, popunder’ların yüzbinlerce ziyaretçiyi ve on milyonlarca sahte reklam gösterimini bir araya getiren bir reklam sahtekarlığı kampanyasında kullanıldığını bildirdi.

Malwarebytes tarafından tespit edilen daha yeni olanın etkisi çok daha düşük, 30.000’e yakın kullanıcı yeniden yönlendirildi ve yaklaşık 600 kişi veri çalan kötü amaçlı yazılımı indirip sistemlerine yükledi.

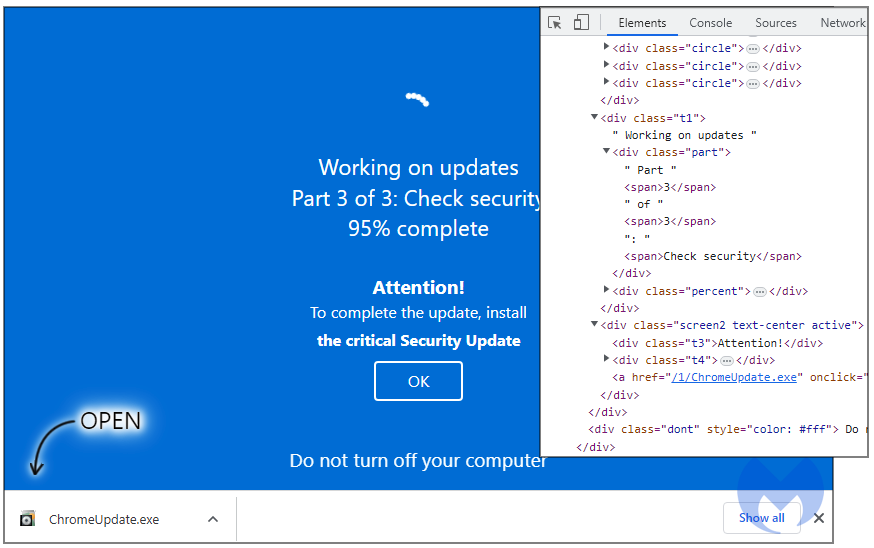

Ancak tehdit aktörü, açılır pencerenin bir Windows sistem güncelleme ekranını simüle eden tam ekran bir tarayıcı penceresi oluşturduğu yaratıcı bir fikir buldu.

Araştırmacılar, çoğu sahte Windows güncellemesini simüle eden yetişkin web sitelerini taklit ediyor gibi görünen kampanyalarda kullanılan bir düzineden fazla alanı izledi:

- aktifler[.]ru

- chistauyavoda[.]ru

- xxxxxxxxxxxxxxx[.]ru

- aktif hdd[.]ru

- oled8kultra[.]ru

- xhamster-18[.]ru

- oled8kultra[.]alan

- aktifssd6[.]ru

- aktifdebian[.]ru

- aptal piç[.]ru

- 04042023[.]ru

- tıknazasdfer[.]ru

- moskovpizda[.]ru

- pochelvpizdy[.]ru

- evatds[.]ru

- click7adilla[.]ru

- grhfgetraeg6yrt[.]alan

Hepsi, tam ekran tarayıcı ekranının aldatmacasını ortaya çıkaran “ChromeUpdate.exe” adlı bir dosyayı indirmeye hizmet etti; ancak, bazı kullanıcılar yine de kötü amaçlı yürütülebilir dosyayı dağıtmaları için kandırıldı.

Yeni kötü amaçlı yazılım yükleyici

İddia edilen Chrome güncelleyici, “Geçersiz Yazıcı” adlı sözde “tamamen algılanamaz” (FUD) bir kötü amaçlı yazılım yükleyicisidir ve yalnızca bu tehdit aktörü tarafından kullanılıyor gibi görünmektedir.

Malwarebytes, analistlerinin ‘Geçersiz Yazıcı’yı keşfettiğinde, Virus Total’deki hiçbir antivirüs motorunun onu kötü amaçlı olarak işaretlemediğini söylüyor. Morphisec’ten ilgili bir raporun yayınlanmasının ardından, tespit birkaç hafta sonra toparlanmaya başladı.

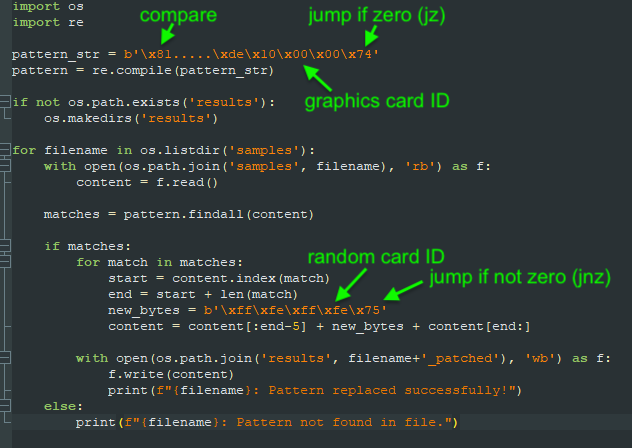

Geçersiz Yazıcı, önce ana bilgisayarın grafik kartını kontrol ederek sanal makinede mi yoksa korumalı alan ortamında mı çalıştığını belirler. Değilse, araştırmacıların bulduğu Aurora bilgi hırsızının bir kopyasını açar ve başlatır.

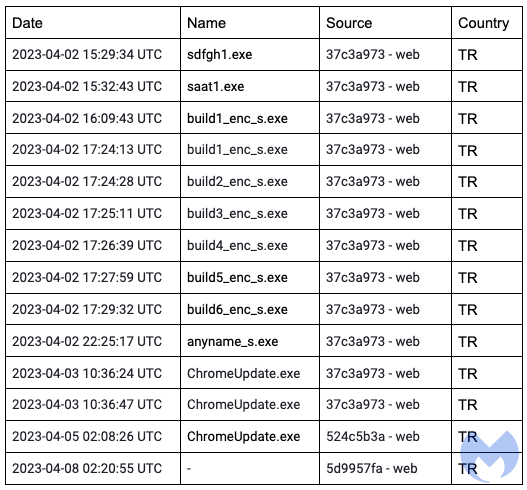

Malwarebytes, bu kampanyanın arkasındaki tehdit aktörünün özellikle tespit edilmesi zor araçlar oluşturmakla ilgilendiğini ve tespit motorlarına karşı ne kadar başarılı olduklarını kontrol etmek için Virus Total’e sürekli olarak yeni örnekler yüklediklerini söylüyor.

Malwarebytes tehdit istihbaratı direktörü Jérôme Segura, Virus Total’e her yeni örnek gönderildiğinde bunun Türkiye’deki bir kullanıcıdan geldiğini ve “birçok durumda dosya adının derleyiciden yeni gelmiş gibi göründüğünü (örn. build1_enc_s.exe).”

Daha fazla araştırma, tehdit aktörünün ayrıca, iyi belgelenmiş keşif ve kötü amaçlı yazılım yükleme aracının kullanıldığını gösteren bir Amadey paneli kullandığını ve ayrıca Ukraynalıları hedef alan teknik destek dolandırıcılığı yürüttüğünü ortaya çıkardı.

Malwarebytes, kötü amaçlı yazılım kurulumunun ve davranışının teknik bir analizini ve şirketlerin ve güvenlik satıcılarının kullanıcılarını savunmak için kullanabilecekleri bir dizi uzlaşma göstergesi sağlar.