CloudSek, saldırganların taklit ettiği sofistike bir kötü amaçlı yazılım kampanyasını ortaya çıkarıyor PDFCandy.com ARECHClient2 Bilgi Stealer’ı dağıtmak için. Bu dolandırıcılığın nasıl çalıştığını ve kendinizi nasıl koruyacağınızı öğrenin.

CloudSek’teki Siber Güvenlik Araştırmacılarının popülaritesinden yararlanan yeni bir kampanya var PDFCandy.comsadece Hindistan’dan yarım milyondan fazla dahil olmak üzere iki buçuk milyondan fazla kişi tarafından kullanılan bir çevrimiçi dosya dönüştürme aracı.

Hackread.com ile paylaşılan araştırmalarına göre, saldırganlar tarayıcı kullanıcı adları ve şifreler gibi özel bilgileri çalmak için ARECHClient2 kötü amaçlı yazılımlarını dağıtıyor. 2019’dan beri aktif olan bir Sectoprat aile kötü amaçlı yazılımdır ve Google reklamları veya sahte yazılım güncellemeleri aracılığıyla aldatıcı çevrimiçi reklamlarla yayılmaktadır.

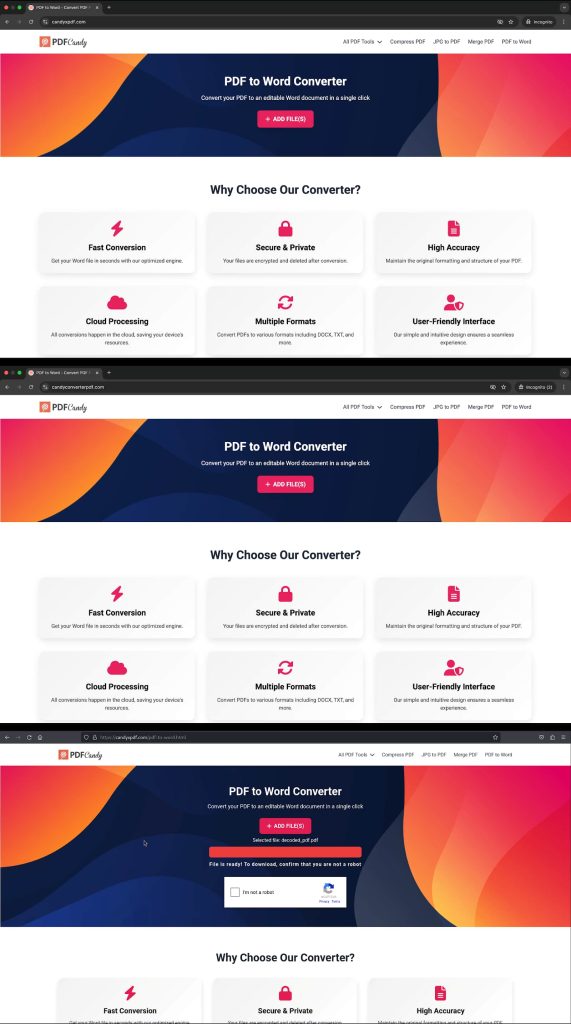

Bildirildiğine göre, saldırganlar meşru pdfcandy.com’a benzeyen Dox Converter’a sahte bir PDF oluşturdular. Gerçek web sitesinin görünümünü ve hissini kopyalamak için büyük çaba sarf ettiler. CloudSek’in araştırmacıları blog yazısında belirttiği CloudSek’in araştırmacıları, şüphesiz kullanıcıları kandırmak ve “gerçek platformun kullanıcı arayüzünü titizlikle çoğaltmış ve benzer görünümlü alan adlarını kaydetmiş” gibi benzer web adreslerini kullandıkları gibi.

Bir kullanıcı bu sahte sitelerden birine girdiğinde, derhal birçok internet kullanıcısının ortak bir ihtiyacı üzerinde oynayarak dönüşüm için bir PDF dosyası yüklemeleri istenir. Muhtemelen güven oluşturmak için gerçek bir dönüşüm oluyormuş gibi sahte bir yükleme animasyonu bile gösterir.

Daha sonra, beklenmedik bir şekilde, meşru web sitelerinin güvenlik için kullandıklarına benzer şekilde bir captcha doğrulaması sunar. Bu, “sosyal mühendisliğin sistem uzlaşmasına geçiş yaptığı” saldırıda kritik bir adımdır, rapor okur. Bu, saldırının kullanıcıların genellikle web siteleriyle nasıl etkileşime girdiğini manipüle etmeye dayandığı anlamına gelir.

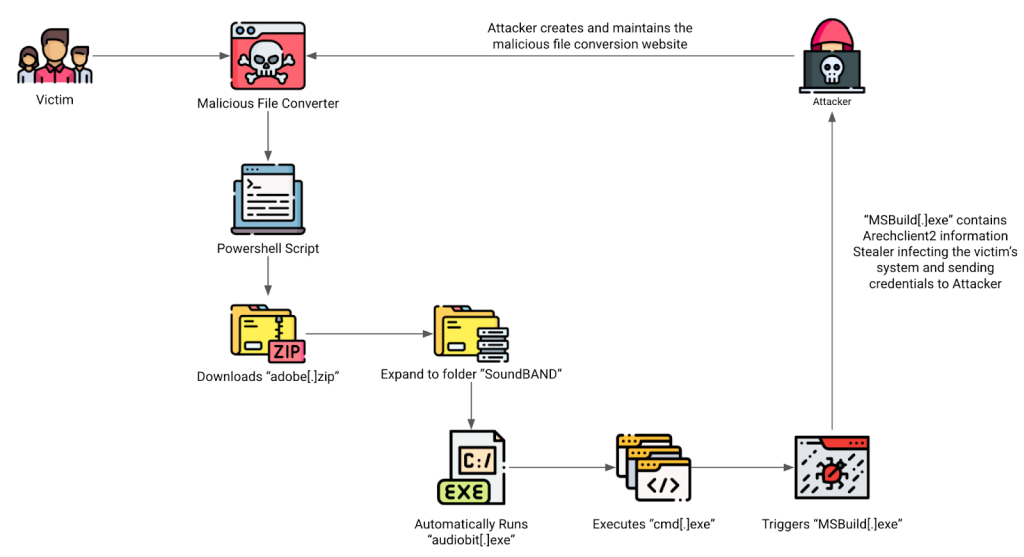

Captcha’yı tanıtmak iki amaca hizmet eder: sahte sitenin daha gerçek görünmesini sağlamak ve kullanıcıların düşünmeden tıklamasına izin vermek. Daha sonra, web sitesi kullanıcılara Windows’un yerleşik Tool PowerShell’i kullanarak bir komut çalıştırmalarını ve sistem uzlaşmasına yol açmasını söyler. Komut analizi, masum bir bağlantıdan başlayıp “adobe.zip”Barındırıldı 1728611543birden fazla güvenlik hizmeti tarafından kötü niyetli olarak işaretlenmiş.

Dosya, “Ses Bandı” adlı bir klasör içeriyor.audiobitexe“. Saldırgan, ARECHClient2 bilgi çalma kötü amaçlı yazılımlarını başlatan meşru bir Windows programı ve bir Windows aracı kullanarak çok aşamalı bir saldırı başlattı.

FBI’ın 17 Mart 2025’te zararlı yazılım dağıtmak için kullanılan kötü amaçlı çevrimiçi dosya dönüştürücüler hakkında uyarıldığını belirtmek gerekir, bu nedenle bu tehdit yeni değildir.

“Dünyanın dört bir yanındaki siber suçlular, herhangi bir ücretsiz belge dönüştürücü veya indirici aracı kullanıyor. Bu, bir tür dosyayı bir diğerine .pdf dosyasına dönüştürdüğünü iddia eden bir web sitesi olabilir. Birden fazla .jpg dosyasını birleştirme gibi dosyaları birleştirmeyi iddia edebilir.

Bu tür tehditlere karşı korumak için, çevrimiçi dosya dönüştürme hizmetleri kullanırken dikkatli olmalısınız, dosyaları yüklemeden önce web sitesi meşruiyetini doğrulayın, URL’lere dikkat etmelisiniz ve beklenmedik istemlere karşı dikkatli olun.