Redline ile bağlantılı yeni bir bilgi hırsızlığı yapan kötü amaçlı yazılım, ‘Cheat Lab’ adlı bir oyun hilesi gibi görünüyor ve indirenlere, arkadaşlarını da oyunu yüklemeye ikna etmeleri halinde ücretsiz bir kopya vaat ediyor.

Redline, virüslü bilgisayarlardan şifreler, çerezler, otomatik doldurma bilgileri ve kripto para birimi cüzdan bilgileri dahil olmak üzere hassas bilgileri toplayabilen, bilgi çalan güçlü bir kötü amaçlı yazılımdır.

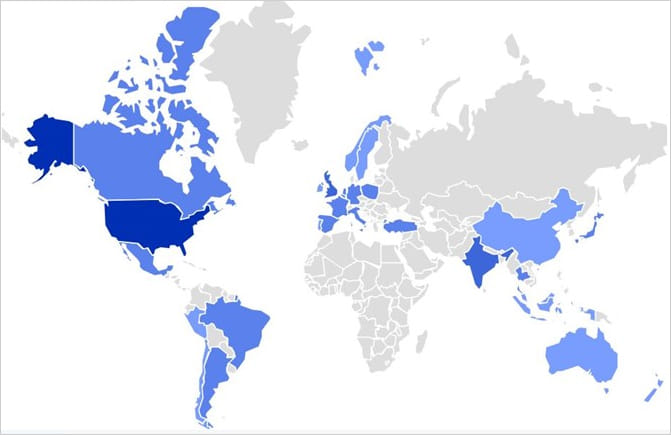

Kötü amaçlı yazılım, siber suçlular arasında oldukça popülerdir ve çeşitli dağıtım kanalları kullanılarak dünya çapında yayılmaktadır.

(McAfee)

McAfee tehdit araştırmacıları, yeni bilgi hırsızının tespitten kaçmak için Lua bayt kodunu kullandığını, kötü amaçlı yazılımın gizlilik için meşru süreçlere enjekte edilmesine ve ayrıca Tam Zamanında (JIT) derleme performansından yararlanmasına olanak tanıdığını bildirdi.

Araştırmacılar bu varyantı, daha önce kötü amaçlı yazılımla ilişkilendirilmiş bir komuta ve kontrol sunucusu kullandığı için Redline’a bağladı.

Ancak BleepingComputer’ın testlerine göre kötü amaçlı yazılım, tarayıcı bilgilerini çalmak, şifreleri ve çerezleri kaydetmek gibi tipik olarak Redline ile ilişkilendirilen davranışlar sergilemiyor.

Arkadaşlarınıza da bulaştırmanızı istiyor!

Kötü amaçlı Redline verileri, Microsoft’un ‘vcpkg’ GitHub deposuna bağlı URL’ler aracılığıyla “Cheat Lab” ve “Cheater Pro” adlı hile araçlarının demolarını taklit ediyor.

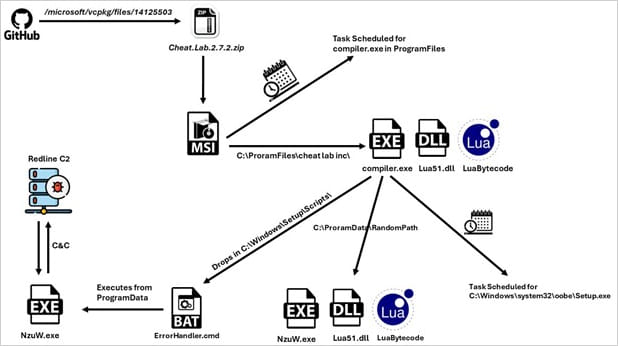

Kötü amaçlı yazılım, başlatıldığında compiler.exe ve lua51.dll olmak üzere iki dosyayı açan bir MSI yükleyicisini içeren ZIP dosyaları olarak dağıtılıyor. Ayrıca kötü amaçlı Lua bayt kodunu içeren bir ‘readme.txt’ dosyasını da bırakır.

Kaynak: McAfee

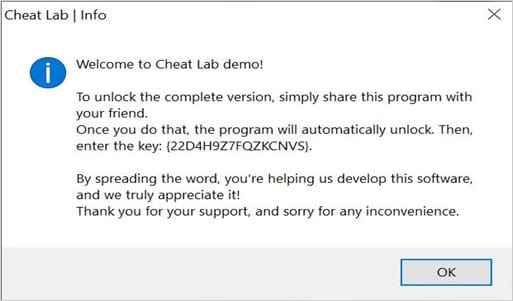

Bu kampanya, kurbanlara arkadaşlarını da programı yüklemeye ikna etmeleri halinde hile programının ücretsiz, tam lisanslı bir kopyasını alabileceklerini söyleyerek kötü amaçlı yazılımı daha fazla dağıtmak için ilginç bir yöntem kullanıyor.

Mesaj ayrıca daha fazla meşruiyet için bir aktivasyon anahtarı da içerir.

Aşağıda gösterilen kurulum isteminde “Tam sürümün kilidini açmak için bu programı arkadaşınızla paylaşmanız yeterlidir. Bunu yaptığınızda programın kilidi otomatik olarak açılacaktır” yazıyor.

Kaynak: McAfee

Tespitten kaçınmak için, kötü amaçlı yazılım yükü yürütülebilir bir dosya olarak değil, derlenmemiş bayt kodu olarak dağıtılır.

Compiler.exe programı kurulduğunda, benioku.txt dosyasında saklanan Lua bayt kodunu derler ve çalıştırır. Aynı yürütülebilir dosya, sistem başlatma sırasında yürütülen zamanlanmış görevler oluşturarak kalıcılığı da ayarlar.

McAfee, kötü amaçlı yazılımın kalıcılık için bir geri dönüş mekanizması kullandığını ve üç dosyayı program verileri altında rastgele uzun bir yola kopyaladığını bildirdi.

Kaynak: McAfee

Kötü amaçlı yazılım, bulaştığı sistemde etkinleştiğinde bir C2 sunucusuyla iletişim kurarak etkin pencerelerin ve sistem bilgilerinin ekran görüntülerini gönderiyor ve ana bilgisayarda komutların yürütülmesini bekliyor.

İlk enfeksiyon için kullanılan kesin yöntem henüz belirlenmedi ancak bilgi hırsızları genellikle kötü amaçlı reklamlar, YouTube video açıklamaları, P2P indirmeler ve aldatıcı yazılım indirme siteleri aracılığıyla yayılıyor.

Kullanıcıların imzasız yürütülebilir dosyalardan ve şüpheli web sitelerinden indirilen dosyalardan kaçınmaları önerilir.

Bu saldırı, Microsoft’un GitHub’u gibi görünüşte güvenilir yerlerden program yüklemenin bile insanları Redline enfeksiyonuna hazırlayabildiğini gösteriyor.

BleepingComputer, GitHub URL’leri aracılığıyla dağıtılan yürütülebilir dosyalar hakkında Microsoft ile temasa geçti ancak yayınlandığı tarihte bir yanıt alamadı.