Yapay Zekanın (AI) yükselişi, Chatgpt, Deepseek ve Gemini gibi araçların ev isimleri haline gelmesiyle çeşitli sektörleri inkar edilemez bir şekilde dönüştürdü. Bununla birlikte, bu ilerleme aynı zamanda dolandırıcıların gelişebileceği bir ortam yarattı.

McAfee Labs, kötü amaçlı aktörlerin AI araçlarının popülaritesini kullandığı, kötü amaçlı yazılımları dağıtmak için bir eğilim ortaya çıkardı. Genellikle SEO zehirlenmesi olarak adlandırılan bu taktik, şüphesiz kullanıcıları kötü amaçlı web sitelerine cezbetmek için trend arama terimlerini kullanır.

Açık kaynaklı bir lisans altında yayınlanan uygun maliyetli bir AI modeli olan Deepseek-R1’i çevreleyen son zamanlarda yapılan artış, bu tür bir sömürü için sağlam bir platform sağladı.

Bu artan ilgi, yüksek trafik nedeniyle ara sıra web sitesi bulunamamasıyla birlikte, dolandırıcılar için ideal bir senaryo yarattı. Hackread.com ile paylaşılan blog yazısında belirtilen McAfee araştırmacıları, Deepseek yükleyicileri olarak gizlenmiş kötü amaçlı yazılımları dağıtarak kullanıcıların “heyecan, kaygı ve sabırsızlıktan” yararlanıyorlar.

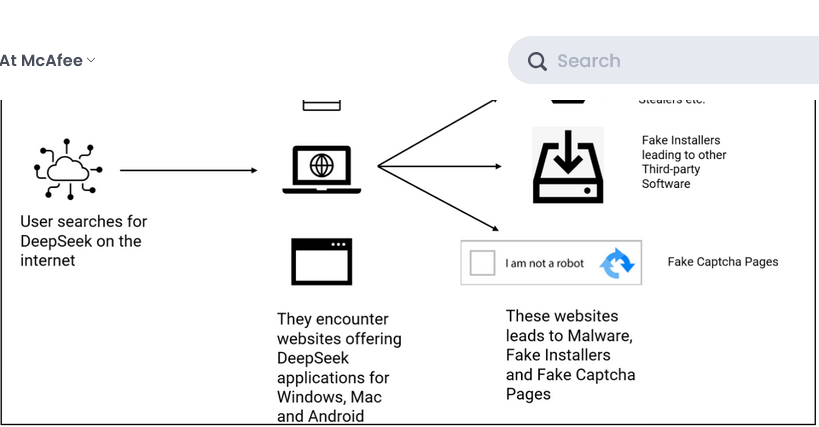

Saldırı, bir kullanıcının aramasıyla başlar, daha sonra Windows, Mac ve Android için Deepseek uygulamaları sunan web sitelerine yönlendirilirler. Bununla birlikte, bu web siteleri kötü niyetlidir, kötü amaçlı yazılımların indirilmesine, istenmeyen üçüncü taraf yazılımı ve hileli captcha sayfalarını bir araya getirmeye yol açar.

Sahte Deekseek yükleyicileri, web siteleri ve uygulamalar

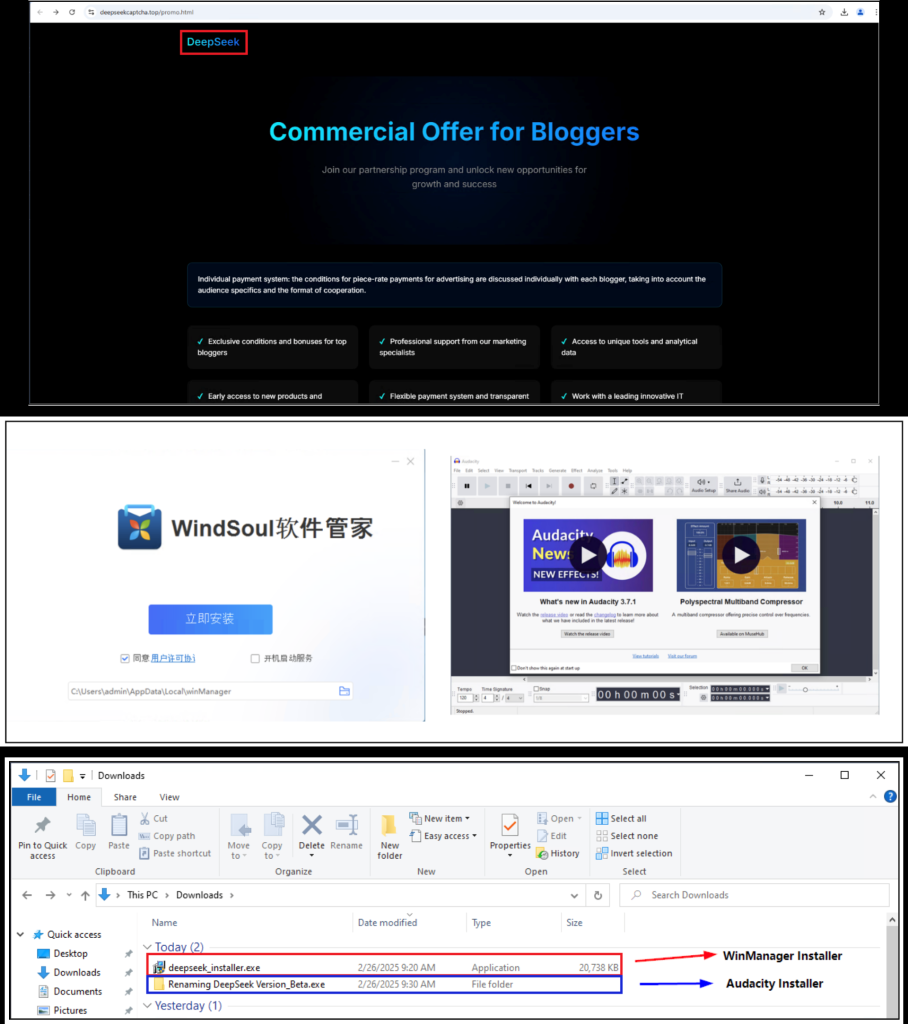

McAfee Labs, sahte yükleyiciler, taklitçi web siteleri ve sahte mobil uygulamalar da dahil olmak üzere Deepseek ile ilişkili çeşitli kötü amaçlı yazılım kampanyaları belirledi. Bu kampanyalar, anahtarlogerlar, kripto madencileri ve şifre çalanlar gibi çeşitli kötü amaçlı yazılım türlerini dağıttı. Dikkate değer bir örnek, meşru yazılımı istenmeyen üçüncü taraf uygulamalarla bir araya getiren ve yükleme başına ödeme programları aracılığıyla gelir elde eden sahte yükleyicileri içeriyordu.

Gözlemlenen bir diğer taktik, kullanıcıları kötü amaçlı yazılımları indirmek ve yürütmek için kandırmak için tasarlanmış sahte captcha sayfalarının kullanılmasıydı. Bu sayfalar “marka kimliğine bürünme” kullandı ve Deepseek’in markasını meşru görünmesi için taklit etti. Sahte bir ortaklık programına kaydolduktan sonra, kullanıcılar bu CAPTCHA sayfalarına yönlendirildi, bu da onları hassas bilgileri çalabilen kötü amaçlı yazılım yükleyen komutları yürütmeye itti.

Sahte Deepseek yükleyicisinin arkasında Monero Miner

Deepseek yazılımı olarak gizlenmiş bir kripto madencisinin teknik analizi, kurulumdan sonra kötü amaçlı yazılımın bir PowerShell komut dosyasını indirmek ve yürütmek için bir komut ve kontrol sunucusuyla iletişim kurduğunu ortaya koydu. Bu senaryo, tespitten kaçınmak ve kurbanın sisteminde kalıcılık oluşturmak için süreç enjeksiyon teknikleri kullanılmıştır. XMRIG madenciliği yazılımı olarak tanımlanan yük, daha sonra sistemin CPU kaynaklarının bir kısmını kullanarak bir Monero madencilik işlemi başlattı.

Dolandırıcılar muhtemelen anonimlik vurgusu nedeniyle Monero’yu seçti ve fon akışını izlemeyi zorlaştırdı. Bu, saldırganların gizli işlemlere odaklanmasını ve algılama riskini en aza indirirken kazançlarını en üst düzeye çıkarmasını vurgular.

McAfee Labs, özellikle gelişmekte olan teknolojileri çevreleyen hype döngüleri sırasında uyanık ve bilgilendirilmenin önemini vurgular. Güvenliğe doğru bir diğer adım, açmadan veya yürütmeden önce Virustotal’daki şüpheli bağlantıları ve dosyaları taramaktır.