ÖZET

- Kimlik Avı Dolandırıcılığı İş Arayanları Hedef Alır: Siber suçlular, sahte iş teklifleri yoluyla kripto madenciliğe yönelik kötü amaçlı yazılım dağıtmak için CrowdStrike işe alım görevlilerinin kimliğine bürünür.

- Kötü Amaçlı Yazılım Dağıtımı: Kurbanlar kandırılarak sahte bir CrowdStrike web sitesinden kötü amaçlı bir uygulama indiriliyor ve Monero kripto para birimi madenciliği için XMRig yükleniyor.

- Kaçış Taktikleri: Kötü amaçlı yazılım, CPU kullanımını sınırlar, güvenlik araçlarını tarar ve tespit edilmemek ve kalıcı kalmak için başlangıç komut dosyalarını kullanır.

- Artan Sahte İş Dolandırıcılıkları: Lazarus gibi grupların kötü amaçlı yazılım dağıtmak için sahte iş teklifleri kullanması nedeniyle benzer taktikler giderek daha yaygın hale geliyor.

- Güvenlik İpuçları: İş tekliflerini resmi kanallar aracılığıyla doğrulayın, istenmeyen yazılım indirmelerinden kaçının ve tehditleri tespit etmek için uç nokta korumasını kullanın.

Siber suçlular, hiçbir şeyden şüphelenmeyen iş arayanların cihazlarına bir kripto madenci dağıtmak için siber güvenlik firması CrowdStrike’ın işe alım görevlilerini taklit eden yeni ve zorlu bir kimlik avı kampanyası başlatıyor. Bu kötü niyetli plan, kurbanları kötü amaçlı yazılım indirmeleri için kandırmak amacıyla saygın bir siber güvenlik firmasında çalışmanın cazibesinden yararlanıyor.

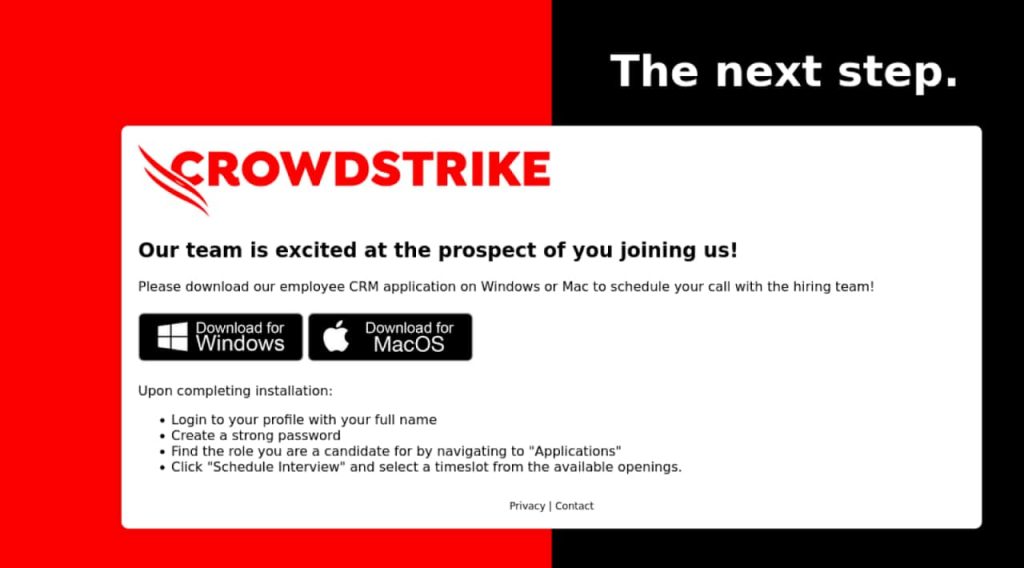

CrowdStrike’ın blog gönderisine göre saldırı 7 Ocak 2025’te tespit edildi ve CrowdStrike’ın işe alım sürecinin bir parçası gibi görünen bir kimlik avı e-postasıyla başladı. E-posta, kıdemsiz geliştirici röportajı olasılığıyla hedefi cezbeder ve toplantıyı planlamak için bir bağlantı sağlar. Bağlantıya tıklamak, kurbanı CrowdStrike’ın markasını taklit eden, akıllıca tasarlanmış sahte bir web sitesine yönlendiriyor.

Bu aldatıcı web sitesi, hem Windows hem de macOS kullanıcıları için indirilebilir “çalışan CRM uygulamaları” sunuyor. Seçilen platformdan bağımsız olarak, uygulamanın indirilmesi Rust’ta yazılmış kötü amaçlı bir Windows çalıştırılabilir dosyasının kurulumunu tetikler. Bu yürütülebilir dosya, Monero kripto para birimi madenciliğini başlatan tanınmış bir kripto madenci olan XMRig için bir indirici görevi görür. Bu gizlilik parası, takip edilmesi zor olduğundan siber suçlular için popüler bir seçimdir.

Yürütülebilir dosya, sistemin süreçlerini kötü amaçlı yazılım analiz araçları veya sanallaştırma yazılımı açısından tarayarak, en az iki CPU çekirdeğinin varlığını doğrulayarak ve hata ayıklayıcıları kontrol ederek tespitten kaçınmak için tasarlanmıştır. Başarılı olursa, mağduru sahte bir güvenlik hissine kaptırmak için sahte bir hata mesajı görüntülerken, virüslü cihazda kalıcılık oluşturmak ve XMRig kripto madenciliği sürecini başlatmak için ek yükler indiriyor.

Ancak bu saldırıda XMRig’in güç tüketimi tespit edilmemesi için %10 ile sınırlandırıldı. Ayrıca saldırganlar, önyükleme sırasında çalışmasını sağlamak için Başlat Menüsü Başlangıç dizinine bir toplu komut dosyası ekledi.

Bilginiz olsun diye söylüyorum, kripto madenciler, saldırganın yararına kripto para madenciliği yapmak için bilgisayarın işlem gücünü gizlice ele geçiren bir tür kötü amaçlı yazılımdır. Kaynakların bu yetkisiz kullanımı cihazın aşırı ısınmasına neden olabilir, bu da potansiyel olarak donanımın zarar görmesine ve kullanım ömrünün kısalmasına yol açabilir.

Kuzey Koreli grup Lazarus’un şüphelenmeyen kullanıcıları kandırmak için bu yöntemi ısrarla kullanması nedeniyle, sahte iş dolandırıcılıkları çevrimiçi ortamda daha yaygın hale geldiğinden, bu yeni bir trend değil. Hackread yakın zamanda Lazarus grubunun, operasyonlarını tespit edilmeden yürütmek için Mayıs 2024’ten bu yana “RustyAttr” adlı yeni bir macOS trojanını dağıttığını bildirdi.

Unutmayın, meşru işe alım uzmanları nadiren adaylardan alışılmadık kanallar aracılığıyla yazılım indirmelerini veya röportaj yapmalarını talep eder. Devam etmeden önce her zaman herhangi bir iş teklifinin gerçekliğini doğrulayın ve kariyer fırsatları ve başvuru süreçleri için resmi şirket web sitelerine güvenin.

CrowdStrike, iş arayanların, anlık mesajlaşma veya grup sohbeti yoluyla gerçekleştirilenler, ürün satın alma veya ödeme işleme talepleri ve yazılım indirme gereksinimleri de dahil olmak üzere, istenmeyen görüşme tekliflerine karşı dikkatli olmalarını tavsiye eder.

“Kuruluşlar, çalışanlarına kimlik avı taktikleri konusunda eğitim vererek, şüpheli ağ trafiğini izleyerek ve kötü amaçlı etkinlikleri tespit edip engellemek için uç nokta koruma çözümleri kullanarak bu tür saldırı riskini azaltabilir.”

CrowdStrike

CrowdStrike’dan gelen herhangi bir iletişimin meşruluğunu doğrulamak için iş arayanların şu adresten şirketin işe alım ekibiyle iletişime geçmesi gerekir: [email protected].

İLGİLİ KONULAR

- Dünyanın Lider Siber Güvenlik Firması Kaspersky Hacklendi

- Google Siber Güvenlik Firması Mandiant’ın X Hesabı Hacklendi

- ABD, Çin Siber Güvenlik Firmasına Siber Saldırılar Nedeniyle Yaptırımlar Uyguladı

- Siber Güvenlik Firması KnowBe4, Kuzey Koreli Hacker’ı BT Uzmanı olarak işe aldı

- Siber Güvenlik Firması Kendini Hackledi ve DNS Kusuru Sızıntısını Buldu AWS Kimlik Bilgileri