Dolandırıcılar akın ediyor Facebook Yakın zamanda ölenler için cenaze törenlerinin video akışını sunduğunu iddia eden gruplarla. Akış hizmetleri için bağlantıları takip eden arkadaşlar ve aile üyeleri daha sonra kredi kartı bilgilerini vermeleri isteniyor. Son zamanlarda, bu dolandırıcılar Facebook’ta reklamı yapılan hemen hemen her türlü etkinlik için sahte akış hizmetleri sunmaya başladı. İşte bu planın boyutuna daha yakından bir bakış ve kimin sorumlu olabileceğine dair bazı bulgular.

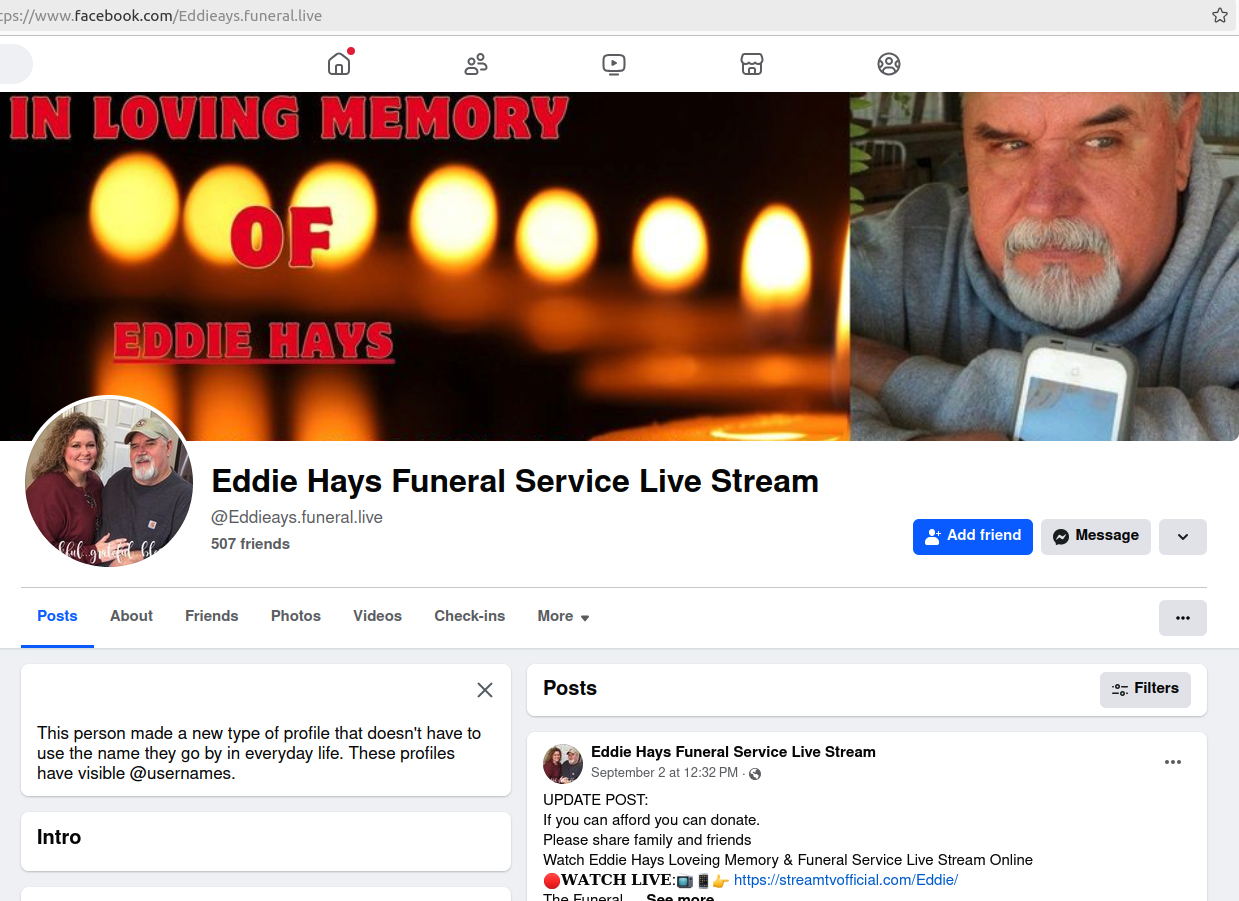

Facebook’taki birçok dolandırıcı cenaze grubu sayfasından biri. Cenazenin “canlı yayınını” izlemek için tıkladığınızda, kredi kartı bilgileri isteyen yeni kayıtlı bir web sitesine yönlendirilirsiniz.

KrebsOnSecurity yakın zamanda George adında bir okuyucudan bir arkadaşının yeni vefat ettiğini ve o arkadaşının anısına bir Facebook grubu oluşturulduğunu fark ettiğini duydu. Sayfa, kredi kartı bilgilerini isteyen bir sayfaya yönlendiren bir bağlantıyı takip ederek İnternet üzerinden yayınlanabileceğini iddia ettiği cenaze töreninin doğru saatini ve tarihini listeledi.

“Site hakkında bir paylaşım yaptıktan sonra bir arkadaşım bana şunu söyledi: [the same thing] “İki hafta önce arkadaşının vefat etmesiyle başına bu geldi,” dedi George.

Facebook/Meta’da “cenaze” ve “akış” gibi birkaç basit anahtar kelimeyle arama yaptığınızda Facebook’ta sayısız cenaze grubu sayfası görürsünüz; bunlardan bazıları geçmişteki törenler için, diğerleri ise yaklaşan bir cenaze için oluşturulmuştur.

Bu grupların hepsi profil fotoğraflarına ölen kişinin resimlerini ekliyor ve kullanıcıları devam edebilmek için kredi kartı ödemesi gerektiren bir avuç yeni kayıtlı video akışı web sitesine yönlendirmeye çalışıyor. Daha da sinir bozucu olanı, bu sayfalardan bazıları ölen kişinin adına bağış talep ediyor.

Bu dolandırıcılığa kaç Facebook kullanıcısının düştüğü belli değil, ancak bu sahte cenaze gruplarının çoğunun ölen kişinin takipçilerinden en azından bazılarının abonelerini çektiğini ve bu kullanıcıların hizmetin yayınlanmasını bekleyerek gruplara abone olduklarını belirtmekte fayda var. Ayrıca, kaç kişinin bir arkadaşının veya sevdiği birinin cenazesini yanlışlıkla çevrimiçi olarak yayınlandığını düşünerek kaçırdığı da belirsiz.

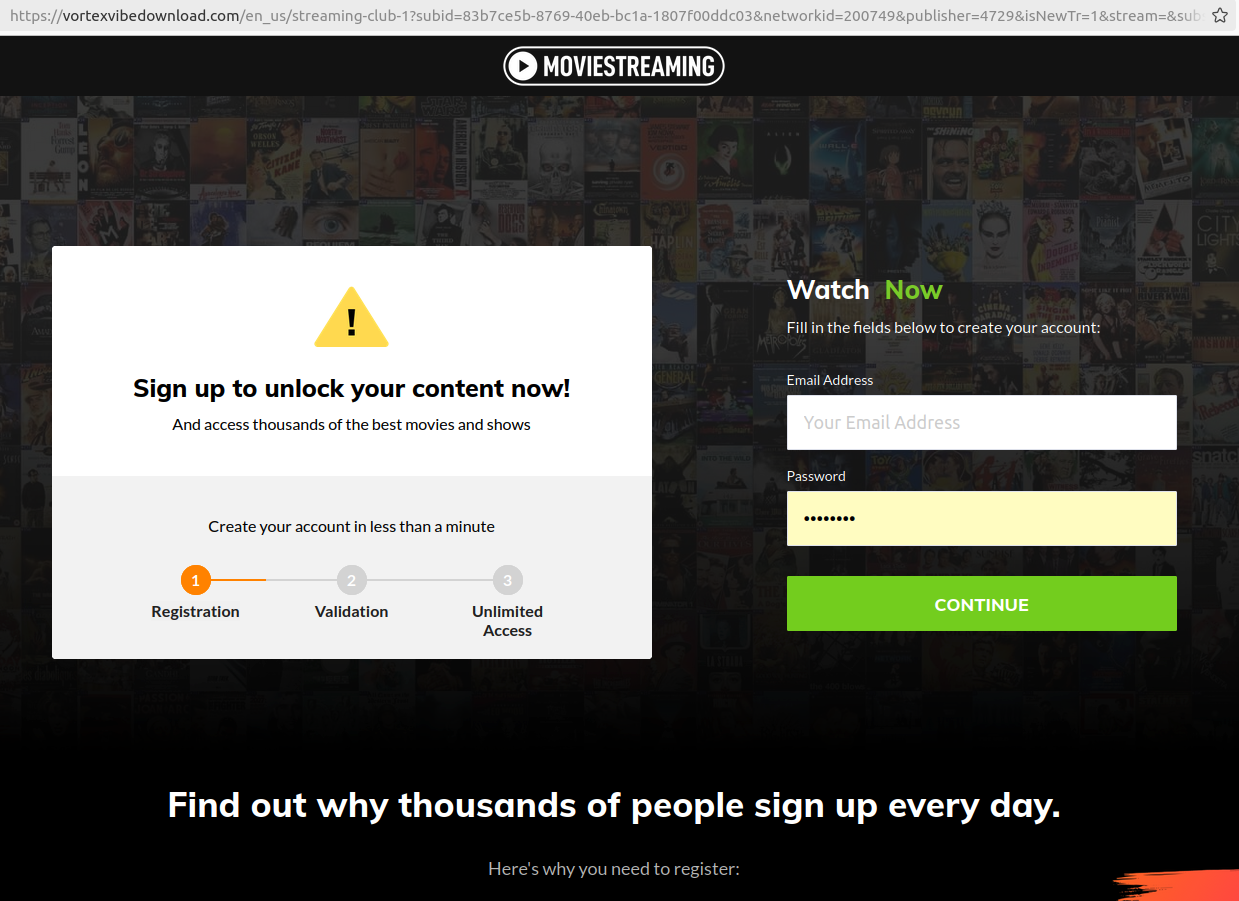

Dolandırıcı Facebook cenaze gruplarıyla bağlantılı, video yayın hizmetlerine benzeyen birçok açılış sayfasından biri.

George, arkadaşlarının Facebook’taki cenaze töreni sayfasında, sözde canlı yayınlanan törene bir bağlantı bulunduğunu söyledi. şimdi canlı yayınla[.]xyzKasım 2023’te tescil edilmiş bir alan adıdır.

DomainTools.com’a göre bu alan adını kaydeden kuruluşun adı “apkindirweb”, Bangladeş’in Rajshahi kentinde bulunmaktadır ve Bangladeş’teki bir Web barındırma şirketinin DNS sunucularını kullanmaktadır. webhostbd[.]açık.

DomainTools’da “apkdownloadweb” araması, bu kuruluşa kayıtlı üç alan adını gösterir, bunlar şunlardır: canlı24spor[.]xyz Ve çevrimiçi yayın[.]xyz. Bu alan adlarının her ikisi de webhostbd’yi kullandı[.]DNS için net. Apkdownloadweb’in bir Facebook sayfası var, bu sayfada daha önce gerçekleşmiş spor etkinlikleri için bir dizi “canlı video” fragmanı gösteriliyor ve alan adının apkindirweb[.]com.

Canlı yayın şimdi[.]xyz şu anda Bangladeşli bir web barındırma sağlayıcısında barındırılıyor bulutlarweb sunucusu[.]comancak geçmiş DNS kayıtları bu web sitesinin webhostbd’den DNS sunucularını da kullandığını gösteriyor[.]açık.

Livestreamnow’un internet adresi[.]xyz’dir 148.251.54.196Almanya’daki barındırma devi Hetzner’de. DomainTools, aynı İnternet adresinin, video akışı terimlerine atıfta bulunan yüzlercesi de dahil olmak üzere yaklaşık 6.000 başka etki alanına (.CSV) ev sahipliği yaptığını gösteriyor, örneğin liveon24’ü izleyin[.]com Ve foxsports artı[.]com.

Bu IP adresinde “harflerini içeren veya bu harflerle biten binlerce alan adı bulunmaktadır.bd,” Bangladeş için ülke kodu üst düzey alan adı. Birçok alan adı elektronik mağazaları için web sitelerine veya BT konuları hakkında bloglara karşılık gelse de, birçoğu da makul miktarda yer tutucu içerik içerir (örneğin “iletişim” sayfasındaki “lorem ipsum” metni). Başka bir deyişle, siteler ilk bakışta meşru görünür, ancak daha yakından incelendiğinde şu anda aktif işletmeler tarafından kullanılmadıkları açıktır.

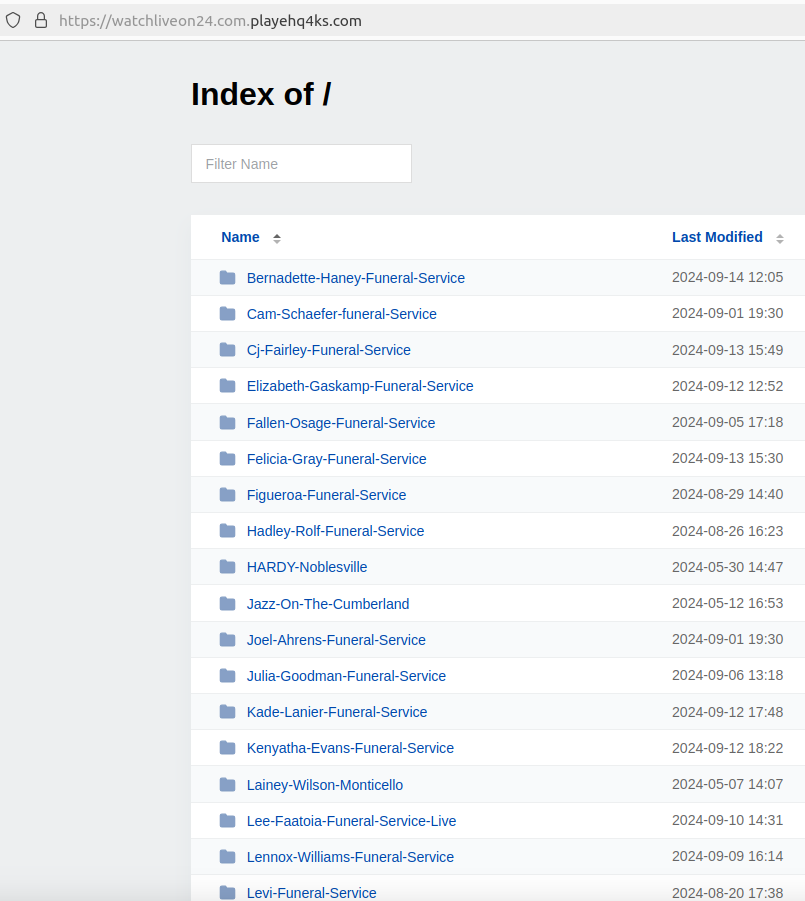

148.251.54.196 için pasif DNS kayıtları, temelde birbirine karıştırılmış iki alan adı olan şaşırtıcı sayıda sonuç gösterir. Örneğin, liveon24’ü izleyin[.]com.playehq4ks[.]comFacebook’ta birden fazla cenaze töreni yayın grubuna bağlantılar gösteren .

Aynı İnternet adresindeki bir başka birleşik alan adı — livestreaming24[.]xyz.allsportscanlışimdi[.]com — cenazeler için onlarca Facebook grubu bağlantısını listeler, ayrıca mezuniyetler, konserler, ödül törenleri, düğünler ve rodeolar dahil olmak üzere Facebook kullanıcıları tarafından duyurulan veya paylaşılan hemen hemen her türlü etkinliğe ilişkin bağlantıları da içerir.

Hatta eyalet ve yerel polis departmanları tarafından Facebook’ta tanıtılan topluluk etkinlikleri bile bu dolandırıcılar için meşru bir hedeftir. Bu yaz Plympton, Mass’teki polis gücü tarafından Plympton Night Out adlı bir kasaba sosyal etkinliği için tutulan bir Facebook sayfası, ziyaretçilere şenlikleri her ikisinde de yayınlayabileceklerini bildiren iki farklı Facebook grubuna hızla dönüştürüldü. espnstreamcanlı[.]ortak veya gökyüzü sporları[.]canlı.

SAHTE CENAZELERİN ARKASINDA KİM VAR?

Livestreamnow’un kayıtlı kullanıcısının[.]xyz — George’un merhum arkadaşının Facebook grubunda bağlantısı verilen sahte yayın sitesi — “Apkdownloadweb” adlı bir organizasyondu. Bu kuruluşun alan adı — apkindirweb[.]com — kayıtlıdır Mazidul İslam Rajshahi, Bangladeş’te (bu alan adı da Webhostbd kullanıyor)[.]net DNS sunucuları).

Mazidul Islam’ın LinkedIn sayfasında, artık var olmayan gadgetsbiz adlı bir BT blogunun organizatörü olduğu belirtiliyor[.]DomainTools’un kayıtlı olduğu com’u tespit etti Mehedi Hasan Bangladeş’in Rajshahi şehrinden.

Bu tam daireyi tamamlamak için DomainTools, yukarıda belirtilen tüm sitelerdeki DNS sağlayıcısının alan adını bulur — webhostbd[.]net — başlangıçta bir Sayın Mehdive e-posta adresine [email protected] (“MD” Muhammed/Mohammod/Muhammed için kullanılan yaygın bir kısaltmadır).

Constella’daki söz konusu e-posta adresinde yapılan bir arama, veri aracısı Apollo.io’dan ihlal edilen bir kayıt buldu ve bu kayıtta sahibinin tam adının şu olduğu belirtiliyordu: Muhammed Mehedi Hasan. Ne yazık ki bu isim dünyanın o bölgesinde pek de benzeri olmayan bir isim.

Ancak şans eseri, geçen yıl bir ara apkdownloadweb.com yöneticisi Windows PC’sini parola çalan kötü amaçlı yazılımla enfekte etmeyi başardı. Bunu biliyoruz çünkü bu yöneticinin PC’sinden çalınan ham veri günlükleri, ihlal izleme hizmeti Constella Intelligence tarafından indekslendi [full disclosure: As of this month, Constella is an advertiser on this website].

Bu sözde “hırsız günlükleri” çoğunlukla siber suç pazarlarında satılan bilgi çalan trojanlardan gelen fırsatçı enfeksiyonlar tarafından oluşturulur. Tehlikeye atılmış bir PC için tipik bir günlük seti, sistemdeki herhangi bir tarayıcıda saklanan kullanıcı adları ve parolaların yanı sıra ziyaret edilen son URL’lerin ve indirilen dosyaların bir listesini içerir.

Kötü amaçlı yazılım tedarikçileri genellikle “kırık” veya korsan yazılım başlıklarıyla birleştirerek bilgi hırsızı kötü amaçlı yazılım dağıtır. Gerçekten de, apkdownloadweb yöneticisi için hırsız günlükleri[.]com, bu kullanıcının bilgisayarının, tuzaklı bir mobil uygulama geliştirme araç setini indirdikten hemen sonra enfekte olduğunu gösteriyor.

Çalınan bu kimlik bilgileri Apkdownloadweb’i gösteriyor[.]com, Bangladeş’in Dakka şehrinden 20’li yaşlarda bir yerli tarafından yönetilmektedir. Muhammed Abdullah Khondokar.

Apkdownloadweb’in yönetici panelindeki “tarayıcı geçmişi” klasöründe Khondokar’ın yakın zamanda Mohammod Mehedi Hasan’ın Facebook sayfasına bir yorum bıraktığı, Khondokar’ın Facebook profilinde ise ikilinin arkadaş olduğu yazıyor.

Ne MD Hasan ne de MD Abdullah Khondokar yorum taleplerine yanıt vermedi. KrebsOnSecurity ayrıca Meta’dan yorum istedi.