Yeni bir kimlik avı kampanyası, Windows kullanıcılarını kötü amaçlı PowerShell komutları çalıştırmaya, Lumma Stealer kötü amaçlı yazılımını yüklemeye ve hassas bilgileri çalmaya kandırmak için sahte CAPTCHA doğrulama sayfaları kullanıyor. Bilgili ve korunaklı kalın.

CloudSec’teki siber güvenlik araştırmacıları, kullanıcıları sahte insan doğrulama sayfaları aracılığıyla kötü amaçlı komutlar çalıştırmaya kandıran yeni bir kimlik avı kampanyası keşfetti. Öncelikle Windows kullanıcılarını hedef alan kampanya, Lumma Stealer kötü amaçlı yazılımıhassas bilgilerin çalınmasına yol açıyor.

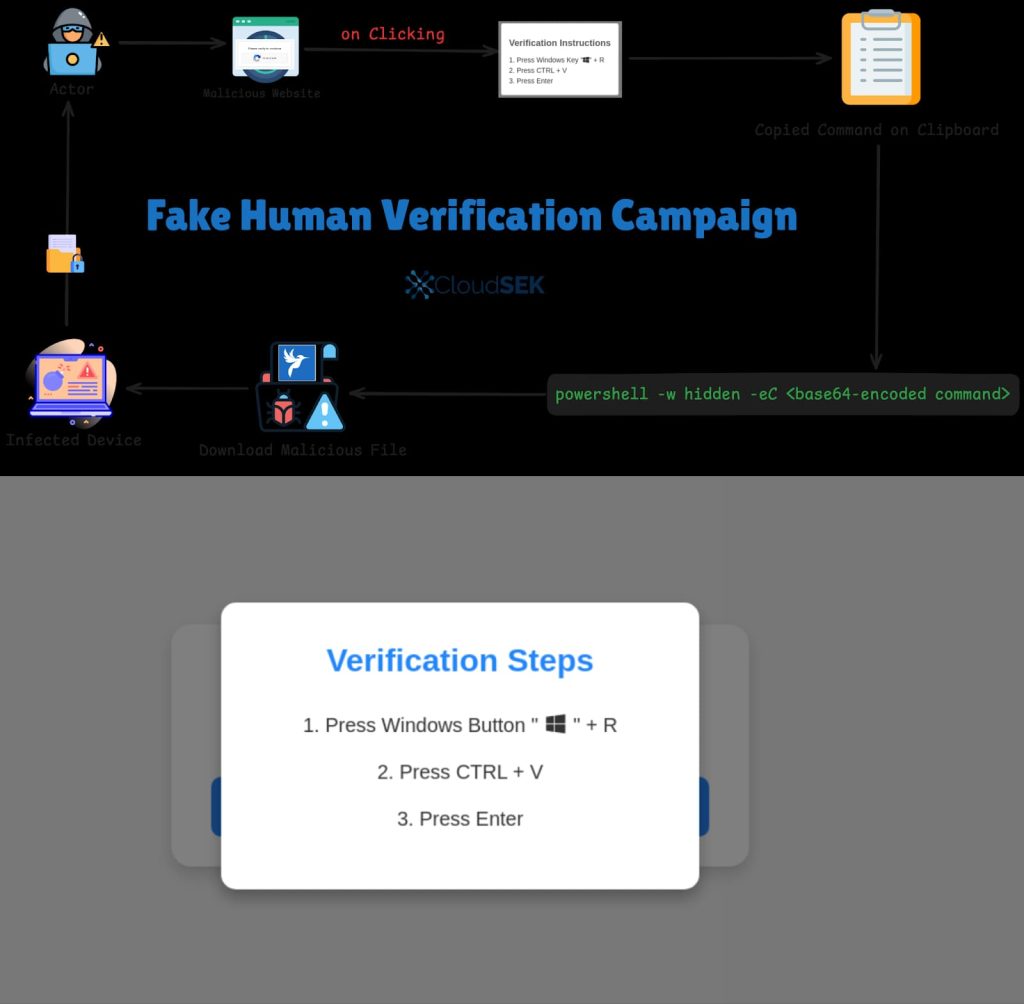

Saldırı Nasıl Çalışır?

Tehdit aktörleri, Amazon S3 kovaları ve İçerik Dağıtım Ağları (CDN’ler) dahil olmak üzere çeşitli platformlarda barındırılan kimlik avı siteleri oluşturuyor. Bu siteler, sahte gibi meşru doğrulama sayfalarını taklit ediyor Google CAPTCHA sayfalar. Kullanıcılar “Doğrula” düğmesine tıkladıklarında, alışılmadık talimatlarla karşılaşırlar:

- Çalıştır iletişim kutusunu açın (Win+R)

- Ctrl+V’ye basın

- Enter’a basın

Kullanıcının bilmediği bu eylemler, base64 kodlu bir PowerShell komutunu panoya kopyalayan gizli bir JavaScript işlevini yürütür. Kullanıcı komutu yapıştırıp çalıştırdığında, Lumma Stealer kötü amaçlı yazılımını uzak bir sunucudan indirir.

CloudSec’in rapor Perşembe günü yayınlanmadan önce Hackread.com ile paylaşılan, indirilen kötü amaçlı yazılımın genellikle ek kötü amaçlı bileşenler indirdiğini ve bu durumun tespit ve kaldırmayı daha zor hale getirdiğini ortaya koydu. Şu anda Lumma Stealer’ı yaymak için kullanılsa da, bu teknik diğer kötü amaçlı yazılım türlerini dağıtmak için kolayca uyarlanabilir.

Bilginize, Lumma Stealer, enfekte cihazdan hassas verileri çalmak için tasarlanmıştır. Hedeflenen belirli veriler değişebilse de, genellikle oturum açma kimlik bilgileri, finansal bilgiler ve kişisel dosyalar içerir. Bu son kampanya, kötü amaçlı yazılımın kendisini bir OnlyFans hacker aracıdiğer bilgisayar korsanlarının cihazlarına bulaşmaktadır.

Ocak 2024’teLumma’nın, tehlikeye atılmış YouTube kanalları aracılığıyla dağıtılan kırık yazılımlar aracılığıyla yayıldığı keşfedildi. Daha önce, Kasım 2023’teAraştırmacılar, insan kullanıcıları tespit etmek için trigonometrik teknikler kullanarak kullanıcı verilerini çalan LummaC2 v4.0 adı verilen yeni bir LummaC2 sürümü tespit ettiler.

Bunu onaylıyorum. https://t.co/1q4cARQLDM resim.twitter.com/GEBzqJeaSs

— Waqas (@WAK4S) 31 Aralık 2023

Şimdi Ne Olacak?

Yeni Lumma hırsızı enfeksiyon dalgası bildirildiğine göre, işletmeler ve şüphelenmeyen kullanıcılar uyanık kalmalı ve son sahte doğrulama dolandırıcılığına kanmaktan kaçınmalıdır. İşte Lumma ve diğer benzer hırsızlara karşı korunmak için bazı sağduyulu kurallar ve basit ama önemli ipuçları:

- Kendinizi ve başkalarını eğitin: Bu yeni tehdit hakkında farkındalığı artırmak için bu bilgiyi arkadaşlarınız, aileniz ve meslektaşlarınızla paylaşın.

- Sıra dışı doğrulama isteklerine karşı dikkatli olun: Meşru web siteleri nadiren kullanıcılarından “Çalıştır” iletişim kutusu aracılığıyla komut yürütmelerini ister. Bu tür isteklerde bulunan herhangi bir siteden şüphelenin.

- Bilinmeyen komutları kopyalayıp yapıştırmayın: Özellikle terminal veya komut isteminde çalıştırılması gereken komutlar olmak üzere, güvenilmeyen kaynaklardan hiçbir şeyi kopyalayıp yapıştırmaktan kaçının.

- Yazılımınızı güncel tutun: Bilinen güvenlik açıklarını kapatmak için işletim sisteminizin ve antivirüs yazılımınızın güncel olduğundan emin olun.

- En önemli: En son siber güvenlik haberleri için Hackread.com’u takip edin.

İLGİLİ KONULAR

- Sahte Antivirüs Siteleri Kötü Amaçlı Yazılım Yayıyor

- En İyi Bilgi Hırsızlarının Analizi: Redline, Vidar, Formbook

- Bilgisayar korsanları kimlik avı ve kötü amaçlı yazılım tespitinden kaçınmak için CAPTCHA kullanıyor

- Unicode QR Kod Kimlik Avı Dolandırıcılığı Geleneksel Güvenliği Aşıyor

- Sahte Google reCAPTCHA ile dağıtılan Android bankacılık kötü amaçlı yazılımı