Community Health Systems (CHS), Fortra’nın GoAnywhere MFT güvenli dosya aktarım platformundaki sıfır gün güvenlik açığını hedefleyen son saldırı dalgasından etkilendiğini söylüyor.

Sağlık hizmeti sağlayıcısı devi Pazartesi günü yaptığı açıklamada, Fortra’nın bazı CHS verilerinin tehlikeye atılmasına yol açan “bir güvenlik olayı yaşadığını” belirten bir uyarı yayınladığını söyledi.

Sonraki bir araştırma, ortaya çıkan veri ihlalinin 1 milyona kadar hastanın kişisel ve sağlık bilgilerini etkilediğini ortaya çıkardı.

“Soruşturma devam ederken Şirket, Fortra ihlalinin Şirketin bilgi sistemlerinden herhangi biri üzerinde herhangi bir etkisinin olmadığına ve hasta bakımının sağlanması da dahil olmak üzere Şirketin ticari faaliyetlerinde herhangi bir maddi kesinti olmadığına inanıyor.” CHS, SEC ile 8-K dosyalamanın ilk olarak DataBreaches.net tarafından tespit edildiğini söyledi.

“Fortra ihlalinin tehlikeye attığı PHI ve PI ile ilgili olarak, Şirket şu anda yaklaşık bir milyon kişinin bu saldırıdan etkilenmiş olabileceğini tahmin ediyor.”

Ayrıca, kimlik hırsızlığına karşı koruma hizmetleri sunacağını ve ihlalde bilgileri açığa çıkan etkilenen tüm bireyleri bilgilendireceğini de sözlerine ekledi.

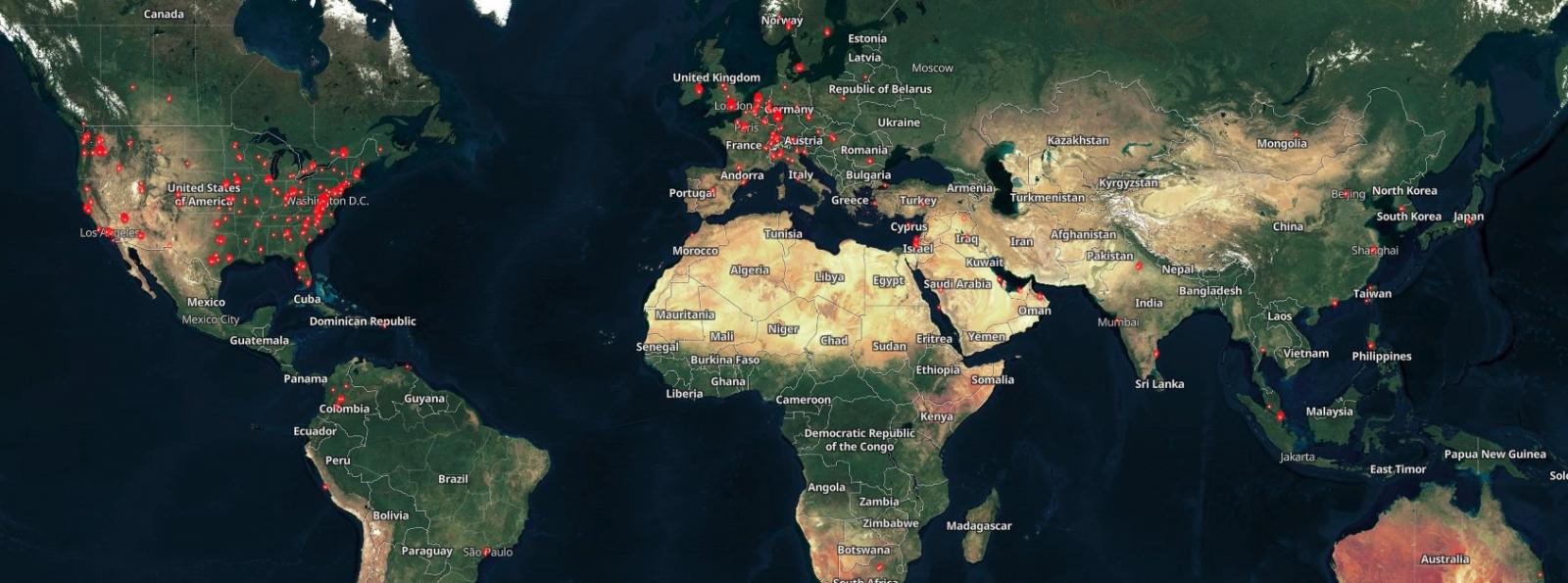

CHS, Amerika Birleşik Devletleri’nde 79 bağlantılı akut bakım hastanesini ve 1.000’den fazla başka bakım merkezini işleten lider bir sağlık hizmeti sağlayıcısıdır.

Clop çetesi, 130 Fortra istemcisini ihlal ettiğini iddia ediyor

Clop fidye yazılımı çetesi, bu saldırıların arkasında olduğunu iddia ediyor ve BleepingComputer’a 130’dan fazla kuruluştan veri ihlal edip çaldıklarını söyledi.

Clop ayrıca, CVE-2023-0669 RCE hatasını hedefleyen istismarlara açık GoAnywhere MFT sunucularını ihlal ettikten on gün sonra verileri çaldıklarını iddia etti.

BleepingComputer saldırıların ne zaman başladığını, kurbanlardan şantaj almaya başlayıp başlamadıklarını ve hangi fidyeleri istediklerini sorduğunda çete iddialarıyla ilgili kanıt veya ek ayrıntı sağlamadı.

BleepingComputer, Clop’un iddialarından herhangi birini bağımsız olarak doğrulayamadı ve Fortra, CVE-2023-0669 istismarı ve fidye yazılımı grubunun iddiaları hakkında daha fazla bilgi isteyen birkaç e-postayı henüz yanıtlamadı.

Ancak, Huntress Tehdit İstihbarat Yöneticisi Joe Yavaş ayrıca GoAnywhere MFT saldırıları ile geçmişte Clop fidye yazılımını dağıttığı bilinen bir tehdit grubu olan TA505 arasında bağlantılar buldu.

Clop, Aralık 2020’de, dünya çapında yaklaşık 100 şirketten büyük miktarda veri çalmak için Accellion’ın eski Dosya Aktarım Aracındaki (FTA) bir sıfır gün hatasını keşfedip bundan yararlandığında benzer bir taktik kullanmasıyla tanınır.

O sırada kurbanlar, verilerinin siber suç grubunun veri sızıntısı sitesinde yayınlanmasını önlemek için 10 milyon dolarlık fidye talep eden e-postalar aldı.

Accellion sunucuları saldırıya uğrayan kuruluşlar arasında, diğerlerinin yanı sıra enerji devi Shell, siber güvenlik firması Qualys, süpermarket devi Kroger ve Stanford Medicine, Colorado Üniversitesi, Miami Üniversitesi, California Üniversitesi ve Maryland Üniversitesi gibi dünya çapında çok sayıda üniversite yer alıyor. Baltimore (UMB).

Clop benzer bir şantaj stratejisi izlerse, yakın gelecekte tehdit aktörünün veri sızıntısı sitesinde ödeme yapmayan kurbanlar için verilerin hızlı bir şekilde yayınlanacağını görebiliriz.

Federal kurumlar 3 Mart’a kadar yama yapma emri verdi

GoAnywhere MFT’nin geliştiricisi Fortra (eski adıyla HelpSystems) geçen hafta müşterilerine yeni bir güvenlik açığından (CVE-2023-0669) sıfır gün olarak yararlanıldığını açıkladı.

Şirket, bir kavram kanıtı istismarının çevrimiçi olarak yayınlanmasının ardından acil durum güvenlik güncellemeleri yayınladı ve kimliği doğrulanmamış saldırganların savunmasız sunucularda uzaktan kod yürütmesine izin verdi.

Shodan şu anda 1.000’den fazla GoAnywhere örneğinin saldırıya maruz kaldığını gösterse de, yalnızca 136 tanesi 8000 ve 8001 numaralı bağlantı noktalarında (savunmaya açık yönetici konsolu tarafından kullanılanlar).

Fortra ayrıca yamaları yayınladıktan sonra, MFTaaS tarafından barındırılan bazı örneklerinin de saldırılarda ihlal edildiğini ortaya çıkardı.

CISA, Cuma günü Bilinen Yararlanılan Güvenlik Açıkları Kataloğuna GoAnywhere MFT kusurunu ekledi ve ABD federal kurumlarının sistemlerini 3 Mart’a kadar önümüzdeki üç hafta içinde güvence altına almalarını emretti.