Yeni bir fidye yazılımı tehdidi, siber güvenlik ortamındaki en zorlu düşmanlardan biri olarak ortaya çıktı ve saldırı metodolojisinde eşi görülmemiş bir büyüme ve sofistike olduğunu gösterdi.

İlk olarak 2024’te ortaya çıkan Safepay Fidye yazılımı, nispeten bilinmeyen bir varlıktan dünya çapında en aktif fidye yazılım gruplarından birine hızla gelişti ve 2025’in ilk çeyreğinde dünya çapında 200’den fazla kurbanı iddia etti.

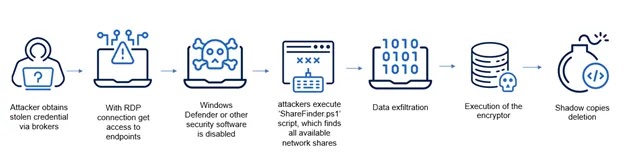

Kötü amaçlı yazılım, kuruluş ağlarına nüfuz etmek için uzak masaüstü protokolü (RDP) ve Sanal Özel Ağ (VPN) izinsiz giriş tekniklerinin bir kombinasyonunu kullanarak öncelikle çeşitli endüstrilerde yönetilen servis sağlayıcılar (MSP’ler) ve küçük-orta araziye işletmeleri (KOBİ) hedefler.

Fidye yazılımı grubu, kendisini birçok çağdaş tehdit aktörü tarafından kullanılan tipik fidye yazılımı (RAAS) modelinden ayıran merkezi bir kontrol yapısı ile çalışır.

Bu operasyonel yaklaşım, SafePay’ın altyapısının, kurban müzakerelerinin ve saldırının yürütülmesinin doğrudan gözetimini sürdürmesini sağlar ve bu da daha koordineli ve etkili kampanyalara yol açar.

Grubun ön plana çıkması, binlerce ortak ve MSP’ye hizmet veren küresel bir distribütör olan Ingram Micro’ya karşı yüksek profilli saldırıya katılmasıyla vurgulandı ve kötü amaçlı yazılımların kritik tedarik zinciri altyapısını bozma yeteneğini gösterdi.

Acronis analistleri, SafePay ve meşhur Lockbit Fidye Yazılım Ailesi arasında, özellikle de kaynak kodu 2022’de sızdırılan Lockbit 3.0 oluşturucu arasında önemli benzerlikler belirledi.

Teknik analiz, SafePay’ın, uç nokta koruma sistemlerinin devre dışı bırakılması, gölge kopyalarının silinmesi ve tespit ve olay tepki yeteneklerini bastırmak için sistem kütüklerinin sistematik olarak temizlenmesi de dahil olmak üzere klasik ama son derece etkili taktikler kullandığını ortaya koymaktadır.

Kötü amaçlı yazılımların kalıcılık mekanizmaları ve kaçırma teknikleri, kurumsal güvenlik mimarileri ve savunma önlemleri hakkında sofistike bir anlayış sergilemektedir.

Fidye yazılımı, kasıtlı olarak tahrif edilmiş bir derleme zaman damgasına sahip bir PE32 DLL dosyası olarak kendini gösterir ve belirli yürütme parametrelerinin düzgün çalışmasını gerektirir. SafePay, kurbanlar üzerindeki baskıyı en üst düzeye çıkarmak için veri eksfiltrasyonunu dosya şifrelemesi ile birleştirerek bir çift gasp modeli uygular.

Kötü amaçlı yazılımların teknik karmaşıklığı, meşru sistem süreçleriyle sorunsuz bir şekilde harmanlanmasına ve geleneksel imza tabanlı algılama yöntemlerinden kaçmasına olanak tanıyan, karaya oturma ikili dosyalarının kullanımında belirgindir.

Enfeksiyon mekanizması ve veri açığa çıkması

SafePay’ın enfeksiyon mekanizması büyük ölçüde tehlikeye atılan RDP bağlantılarına ve VPN kimlik bilgilerine dayanmaktadır, ancak tam kimlik bilgisi edinme yöntemleri belirsizliğini korumaktadır.

.webp)

Hedef ağın içine girdikten sonra, kötü amaçlı yazılım, algılamayı en aza indirirken veri toplamayı en üst düzeye çıkarmak için tasarlanmış dikkatle düzenlenmiş bir işlem dizisi yürütür.

Fidye yazılımı, yerel etki alanındaki mevcut tüm ağ paylaşımlarını numaralandırmak için açık kaynaklı bir PowerView projesinden kaynaklanan ShareFinder.ps1 komut dosyasını kullanır.

Bu keşif aşaması, kötü amaçlı yazılımların yüksek değerli hedefleri tanımlamasını ve ağ altyapısını kapsamlı bir şekilde eşleştirmesini sağlar.

Veri toplama işlemi, depolama ve iletim verimliliğini optimize etmek için belirli dosya türlerini hariç tutarken, hassas dosyaları arşivlemek için Winrar’ı belirli komut satırı parametreleriyle kullanır.

Arşivleme komutu, genellikle değerli iş bilgileri içeren belgelere, veritabanlarına ve yapılandırma dosyalarına odaklanan multimedya dosyalarını, yürütülebilir dosyaları ve diğer kritik olmayan veri formatlarını sistematik olarak hariç tutar.

Arşivleme işlemini takiben SafePay, sıkıştırılmış arşivleri komut ve kontrol sunucularına eklemek için FileZilla istemci yazılımını dağıtır, bundan sonra hem Winrar hem de Filezilla, adli kanıtları ortadan kaldırmak için tehlike altına alınan sistemlerden sistematik olarak kaldırılır.

Fidye yazılımının şifreleme rutini, AES ve RSA algoritmalarının sağlam bir kombinasyonunu kullanır ve bu anahtarları RSA Public Anahtar Kriptografisi ile şifrelemeden önce her dosya için benzersiz 32 bayt AES anahtarları üretir.

Bu çift katmanlı şifreleme yaklaşımı, bir bileşen tehlikeye girse bile, şifrelenmiş verilerin genel güvenliğinin sağlam kalmasını sağlar.

SafePay .Safepay uzantısını şifrelenmiş dosyalara ekler ve tam yürütme için 32 baytlık bir şifre gerektirir ve analiz ve ters mühendislik denemelerine karşı birden fazla önlem uygular.

Canlı kötü amaçlı yazılım davranışını araştırın, bir saldırının her adımını izleyin ve daha hızlı, daha akıllı güvenlik kararlarını alın -> Herhangi birini deneyin. Şimdi