Günümüzün hızla gelişen SaaS ortamında odak noktası insan kullanıcılardır. Bu, SaaS güvenlik yönetiminde en çok tehlikeye atılan alanlardan biridir ve kullanıcı rolleri ve izinlerinin sıkı bir şekilde yönetilmesini, ayrıcalıklı kullanıcıların izlenmesini, etkinlik seviyelerinin (hareketsiz, aktif, hiperaktif), türlerinin (dahili/harici), olup olmadıklarını gerektirir. birleştiriciler, nakliyeciler veya ayrılanlar ve daha fazlası.

Güvenlik çabalarının çoğunlukla insan odaklı olması şaşırtıcı değildir. Yapılandırma seçenekleri, insan kimlik doğrulaması için MFA ve SSO gibi araçları içerir. Rol tabanlı erişim denetimi (RBAC), erişim düzeyini sınırlar; şifre karmaşıklığı yönergeleri, yetkisiz kişilerin uygulamaya erişmesini engeller.

Ancak SaaS dünyasında insan olmayan aktörlere, diğer bir deyişle 3. parti bağlantılı uygulamalara erişim konusunda herhangi bir sıkıntı yaşanmıyor.

Hizmet hesapları, OAuth yetkilendirmeleri ve API anahtarları, SaaS erişimi gerektiren insan dışı kimliklerden yalnızca birkaçıdır. Uygulamanın merceğinden bakıldığında insan dışı hesaplar, insan hesaplarına benzer. Kimlik doğrulamaları yapılmalı, bir dizi izin verilmeli ve izlenmelidir. Ancak insan olmadıkları için güvenliğin sağlanmasına çok daha az önem veriliyor.

İnsan Dışı Erişim Örnekleri

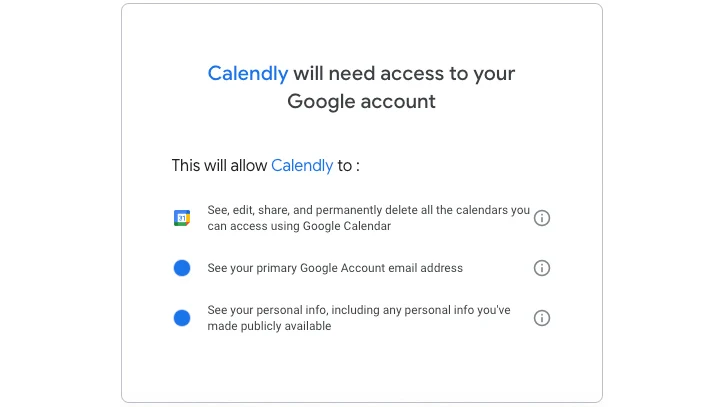

Entegrasyonlar muhtemelen bir SaaS uygulamasına insan dışı erişimi anlamanın en kolay yoludur. Calendly, kullanıcının müsaitlik durumunu görüntüleyerek randevu alma sırasındaki karşılıklı e-postaları ortadan kaldıran bir uygulamadır. Kullanıcının takvimiyle bütünleşir, müsaitlik durumunu belirlemek için takvimi okur ve randevuları otomatik olarak ekler. OAuth yetkilendirmesi aracılığıyla Google Workspace ile entegrasyon yapılırken diğer kapsamların yanı sıra Google Takvimlerini görmesine, düzenlemesine, paylaşmasına ve silmesine olanak tanıyan kapsamlar ister. Entegrasyon bir insan tarafından başlatılır ancak Calendly insan değildir.

|

| Şekil 1: Calendly'nin gerekli izin kapsamları |

Diğer insan dışı hesaplar, iki veya daha fazla uygulama arasında veri paylaşımını içerir. SwiftPOS barlar, restoranlar ve perakende satış mağazalarına yönelik bir satış noktası (POS) uygulaması ve cihazıdır. POS tarafından yakalanan veriler, işlenip analiz edildiği Microsoft Power BI gibi bir iş zekası platformuna aktarılır. Veriler SwiftPOS'tan Power BI'a insan dışı bir hesap aracılığıyla aktarılır.

İnsan Dışı Hesapların Güvenliğini Sağlama Zorluğu

İnsan dışı hesapları yönetmek ve güvenliğini sağlamak göründüğü kadar basit değildir. Yeni başlayanlar için her uygulamanın bu tür kullanıcı hesaplarını yönetme konusunda kendi yaklaşımı vardır. Örneğin bazı uygulamalar, yetkilendiren kullanıcının uygulamadaki yetkilendirmesi kaldırıldığında OAuth entegrasyonunun bağlantısını keserken diğerleri bağlantıyı sürdürür.

SaaS uygulamaları da bu hesapların yönetilmesinde farklı yaklaşımlar benimser. Bazıları insan olmayan hesapları kullanıcı envanterine dahil ederken, diğerleri verileri uygulamanın farklı bir bölümünde saklayıp görüntüleyerek gözden kaçırılmalarını kolaylaştırır.

İnsan hesaplarının kimliği MFA veya SSO aracılığıyla doğrulanabilir. Bunun aksine, insan dışı hesapların kimliği bir kez doğrulanır ve entegrasyonla ilgili bir sorun olmadığı sürece unutulur. İnsanların ayrıca çalışma saatleri sırasında uygulamalara giriş yapmak gibi tipik davranış kalıpları da vardır. İnsan olmayan hesaplar, ağ trafiğini ve baskıyı azaltmak için uygulamalara genellikle yoğun olmayan saatlerde erişir. Bir insan sabah saat 3'te SaaS'a giriş yaptığında bir soruşturma tetiklenebilir; İnsan olmayan biri sabah saat 3'te ağa ulaştığında, bu sadece her zamanki gibi bir iş.

İnsan dışı hesap yönetimini basitleştirmek amacıyla birçok kuruluş, tüm entegrasyonlar için aynı API anahtarını kullanır. Bunu kolaylaştırmak için kuruluşun tüm potansiyel ihtiyaçlarını kapsayacak şekilde API anahtarına geniş izin setleri verirler. Diğer zamanlarda bir geliştirici, insan olmayan hesaba erişim izni vermek için kendi yüksek izinli API anahtarını kullanır ve uygulama içindeki herhangi bir şeye erişmesine olanak tanır. Bu API anahtarları, birden fazla entegrasyon tarafından kullanılan tam erişim geçişleri olarak işlev görür ve bunların kontrol edilmesi inanılmaz derecede zordur.

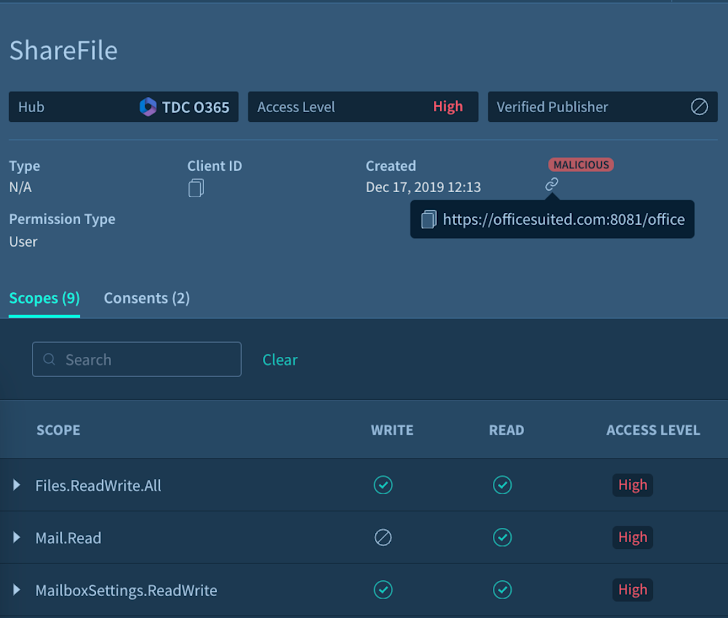

|

| Şekil 2: Adaptive Shield'ın SSPM'si aracılığıyla tespit edilen Kötü Amaçlı OAuth Uygulaması |

THN'nin yaklaşan Web Semineri'ne kaydolun: Gerçeklik Kontrolü: İnsan ve İnsan Olmayan Kimlikler için Kimlik Güvenliği

İnsan Dışı Hesapların SaaS Yığınına Eklediği Risk

İnsan dışı hesaplar büyük ölçüde izlenmiyor ve geniş kapsamlı izin kapsamlarına sahip. Bu da onları tehdit aktörleri için cazip bir hedef haline getiriyor. Tehdit aktörleri bu hesaplardan herhangi birinin güvenliğini ihlal ederek uygulamaya fark edilmeden girebilir ve bu da ihlallere, yetkisiz değişikliklere veya hizmette kesintilere yol açabilir.

İnsan Dışı Hesapların Güvenliğini Sağlayacak Adımlar Atmak

Kimlik Tehdidi Tespiti ve Yanıtı (ITDR) çözümleriyle birlikte SaaS Güvenlik Duruş Yönetimi (SSPM) platformunu kullanan kuruluşlar, insan dışı hesaplarını etkili bir şekilde yönetebilir ve anormal davrandıklarında tespit edebilir.

İnsan dışı hesaplar, güvenlik ekipleri tarafından insan hesaplarıyla aynı görünürlüğe ihtiyaç duyar ve insan hesaplarıyla aynı kullanıcı envanterinde yönetilmelidir. Kimlik yönetimini birleştirerek, sahibinin kim olduğuna bakılmaksızın erişim ve izinleri görüntülemek ve hesapları güncellemek çok daha kolaydır. Ayrıca hesap yönetimine birleşik bir yaklaşım sağlar. Hesap paylaşımının yasaklanması gibi kurumsal politikalar genel olarak uygulanmalıdır. İnsan dışı hesaplar, izin verilenler listesinde önceden onaylanmış belirli IP adresleriyle sınırlı olmalı ve standart giriş ekranları (Kullanıcı Arayüzü girişi) aracılığıyla erişim verilmemelidir. Ayrıca izinler, uygulama olarak belirli ihtiyaçları karşılayacak şekilde uyarlanmalı ve geniş kapsamlı veya insan karşılıklarıyla eşleşmemelidir.

ITDR de önemli bir rol oynuyor. İnsan olmayan hesaplar, SaaS uygulamalarına gecenin her saatinde erişebilir, ancak etkileşimlerinde genellikle oldukça tutarlıdırlar. ITDR, programdaki değişiklikler, uygulamaya eklenen veri türü veya insan dışı hesap tarafından gerçekleştirilen faaliyetler olsun, davranıştaki anormallikleri tespit edebilir.

SSPM'nin hesaplara ve ITDR'nin insan dışı kimlik davranışlarına sağladığı görünürlük, risklerin yönetilmesi ve tehditlerin belirlenmesi açısından çok önemlidir. Bu, güvenli SaaS uygulamalarını sürdürmek için önemli bir etkinliktir.

İnsan olmayan kimliklere karşı koruma hakkında daha fazlasını okuyun