SaaS uygulamaları modern işletmelerin omurgasıdır ve toplam yazılım kullanımının şaşırtıcı bir şekilde %70’ini oluşturur. Box, Google Workplace ve Microsoft 365 gibi uygulamalar günlük operasyonların ayrılmaz bir parçasıdır. Bu yaygın benimseme, onları siber tehditler için potansiyel üreme alanlarına dönüştürdü. Her SaaS uygulaması benzersiz güvenlik zorlukları sunar ve satıcılar güvenlik özelliklerini geliştirdikçe ortam sürekli olarak gelişir. Ayrıca, kullanıcı yönetiminin, katılım, yetkilendirmeyi kaldırma ve rol ayarlamaları da dahil olmak üzere dinamik doğası, güvenlik denklemini daha da karmaşık hale getiriyor.

Bu SaaS uygulamalarının güvenliğini sağlamak, dünya çapında Bilgi Güvenliği Baş Yöneticileri (CISO’lar) ve BT ekipleri için en önemli öncelik haline geldiğinden, büyük kolaylık büyük sorumluluğu da beraberinde getirir.

SaaS uygulamalarının etkili bir şekilde güvence altına alınması, sağlam güvenlik önlemleri ile kullanıcıların görevlerini verimli bir şekilde yerine getirmesine olanak sağlamak arasında hassas bir denge gerektirir. Bu karmaşık alanda gezinmek için bu makale bir alıntıdır: adım adım rehber planlamadan yürütme ve performans ölçümüne kadar sağlam bir SaaS güvenlik stratejisi oluşturmak.

Uygulamalarınızı ve Güvenlik Gereksinimlerinizi Haritalayın

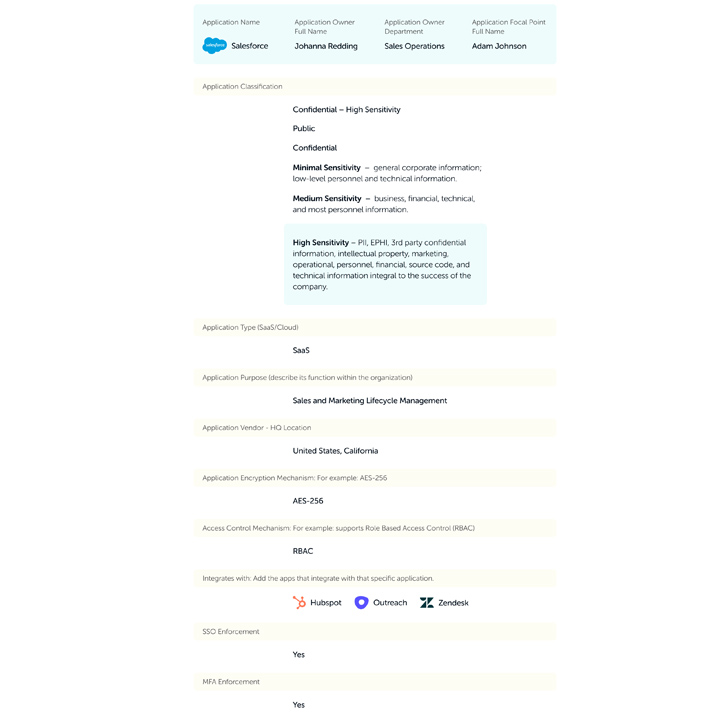

SaaS güvenlik yolculuğuna çıkmadan önce kuruluşunuzun özel ortamını ve güvenlik ihtiyaçlarını anlamak zorunludur. Salesforce ve Microsoft 365 gibi uygulamalar daha kritik veriler içerse de, çeşitli ekipler tarafından kullanılan daha küçük, niş uygulamalar bile korunması gereken hassas bilgileri depolayabilir.

İşletmeniz için geçerli olan düzenleme ve uyumluluk gerekliliklerini göz önünde bulundurun. Finans gibi sektörler SOX’a bağlı kalırken sağlık kuruluşları HIPAA’ya uymak zorundadır. Düzenleyici ortamınızı anlamak, güvenlik stratejinizi şekillendirmek için çok önemlidir.

Ayrıca kullanıcı erişimine ve veri gizliliğine öncelik verin. En az ayrıcalık ilkesinin (POLP) uygulanması, kullanıcıların yalnızca rolleri için gereken verilere erişmesini sağlayarak veri ihlali ve yetkisiz erişim riskini azaltır. Uygulamalarınız kişisel olarak tanımlanabilir bilgileri (PII) işliyorsa güvenlik programınızın gizlilik yasalarıyla uyumlu olduğundan emin olun.

Her uygulama için toplamanız gereken bazı temel bilgiler şunlardır:

SaaS Güvenlik Programınızı Başlatma kılavuzunun tamamını okumak için, buraya tıklayın.

Mevcut Güvenlik Ekosisteminizi ve SaaS Güvenlik Araçlarını ve Süreçlerini Nasıl Entegre Etmeyi Planladığınızı Haritalayın

En etkili olabilmesi için SaaS güvenlik programınızın mevcut altyapıya sıkı bir şekilde entegre olması gerekir. Etkin kullanıcı yönetimi için kuruluşun Kimlik Sağlayıcısına (IdP) ve yetkisiz kullanıcıların SaaS yığınına erişmesini zorlaştırmak için tek oturum açma (SSO) sağlayıcınıza bağlanması gerekir. Bu entegrasyonlar uygulamalarınızın korunmasını artırır ve güvenlik profesyonellerinin işlerini yapmasını kolaylaştırır.

SaaS güvenlik araçlarınızı mevcut SOC, SIEM ve SOAR araçlarıyla entegre etmeniz de önemlidir. SOC ekibi uyarıları analiz edebilir ve gerekli hafifletme önlemlerine hızla karar verebilir. Bu arada, SIEM olayları yönetirken SOAR da iyileştirmeleri yönetebilir, kullanıcıların yetkilerini kaldırabilir ve SaaS yığınını güvence altına almak için gereken hafifletme önlemlerinin çoğunu otomatikleştirebilir.

Paydaşları Belirleyin ve Sorumlulukları Tanımlayın

SaaS güvenliği, birden fazla paydaşın dahil olduğu ortak bir çabadır. İş birimleri, SaaS uygulamalarını üretkenliğe odaklanarak yönetirken, güvenlik ekibinin önceliği veri korumadır. Bu gruplar arasındaki boşluğu kapatmak ve her SaaS uygulamasının ayarlarının benzersiz dilini çözmek zordur.

Etkili SaaS güvenliği, üretkenliği engellemeden riskleri azaltmak için bu taraflar arasında işbirliği ve uzlaşma gerektirir.

Kısa Vadeli ve Uzun Vadeli Hedefleri Tanımlayın

Başarılı bir SaaS güvenlik programı oluşturmak, ilerlemeyi ölçmek için net hedefler ve temel performans göstergeleri (KPI’ler) gerektirir. Farklı departmanlar tarafından yönetilen kritik uygulamalara odaklanan bir pilot programla başlayın. Pilot uygulama için genellikle üç ay civarında bir zaman çizelgesi belirleyin ve gerçekçi iyileştirme hedefleri belirleyin.

%0-100 ölçeğinde ölçülen duruş puanı, güvenlik etkinliğini ölçmeye yardımcı olabilir. Üç aylık pilot programın sonunda %80’in üzerinde bir puan elde etmeyi ve %90-100’lük uzun vadeli bir puanı hedeflemeyi hedefleyin.

Başlangıçtaki Güvenlik Duruşunuzu Artırın

Uygulama sahipleriyle işbirliği yaparak yüksek riskli, az temas edilen öğelerin güvenliğini sağlayarak başlayın. Güvenlik değişikliklerinin iş akışları ve süreçler üzerindeki etkisini anlamak için yakın iletişim çok önemlidir. Önce az sayıda çalışanı etkileyen yüksek riskli güvenlik kontrollerini ele alın. Uygulamaya, güvenlik alanına veya önem derecesine göre iyileştirme çabalarına rehberlik etmek için Güvenlik Duruşu Yönetimi çözümlerinden yararlanın.

Bazı kuruluşlar duruşunu her seferinde bir uygulamayla geliştirmeyi tercih eder. Bazıları birden fazla uygulamada etki alanına göre duruşu iyileştirirken, bazıları ise uygulamadan bağımsız olarak sorunları önem derecesine göre düzeltmeyi tercih ediyor. Hangi modeli seçerseniz seçin, uygulamalarınız arasında sistematik bir şekilde ilerlemenize yardımcı olacak bir süreç geliştirmek önemlidir.

Duruşunuzu Korumak ve Geliştirmeye Devam Etmek için Devam Eden Check-In Toplantıları Planlayın

Özellikle pilot aşamada, iyileştirme sürecine dahil olan paydaşlarla sık sık toplantı yapılması önemlidir. Duruş stabilleştikçe, sürekli güvenliği sağlamak için bu toplantıların sıklığını ayarlayın.

Tüm SaaS yığınınızın güvenlik durumunu geliştirmek için ek uygulamaları eklemeye ve izlemeye devam edin.

Sıkı bir Kimlik ve Erişim Yönetişim Politikası Benimseyin

Kullanıcının temel araçlara ve verilere erişimini kısıtlamak için en az ayrıcalık ilkesini (POLP) benimseyin. Etkin hesaplarla ilişkili riskleri en aza indirmek için artık erişime ihtiyaç duymayan kullanıcıların yetkilendirmesini kaldırın. Uygulama verilerini korumak için harici kullanıcıları, özellikle de yönetici haklarına sahip olanları düzenli olarak izleyin.

Kuruluşlar bu ilkelere bağlı kalarak ve yapılandırılmış bir yaklaşım izleyerek sağlam bir SaaS güvenlik programı oluşturabilirler. SaaS güvenliğinin devam eden bir süreç olduğunu ve sürekli uyum ve iyileştirmenin, dijital ortamda gelişen tehditlerin önünde kalmanın anahtarı olduğunu unutmayın.

SaaS yığınınızın güvenliğini nasıl kolaylaştıracağınızı ve otomatikleştireceğinizi öğrenin.