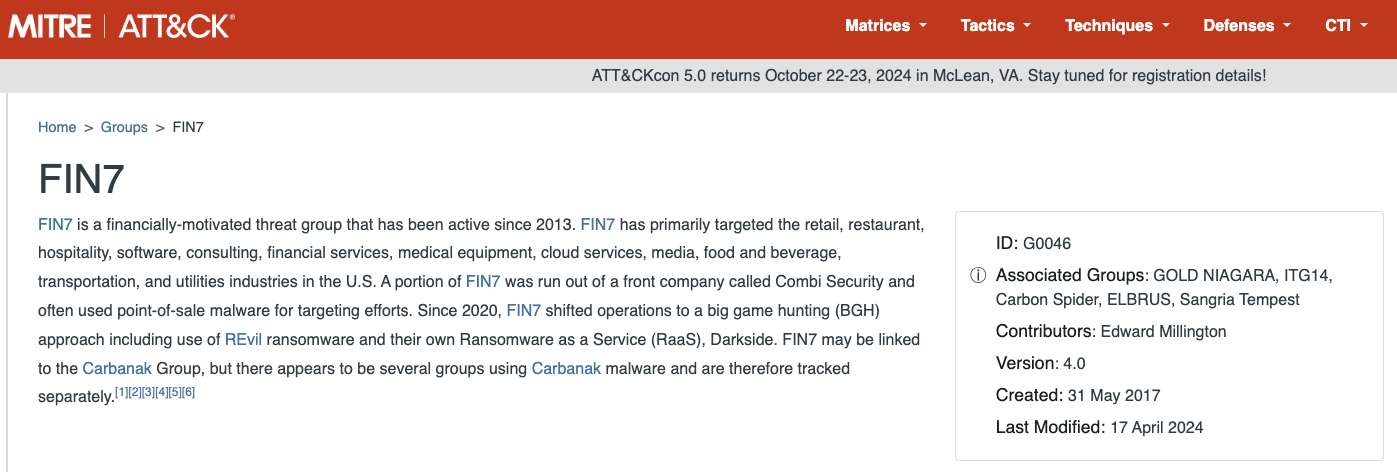

Rusya merkezli siber suç grubu “Fin72013’ten beri kurban kuruluşlara tahmini 3 milyar dolarlık kayba mal olan kimlik avı ve kötü amaçlı yazılım saldırılarıyla bilinen ”, geçen yıl ABD yetkilileri tarafından ölü ilan edildi. Ancak uzmanlar, Fin7’nin 2024’te yeniden canlandığını ve bir dizi medya ve teknoloji şirketini taklit eden binlerce web sitesi kurduğunu söylüyor. Stark Endüstrileri ÇözümleriRusya’nın düşmanlarına yönelik siber saldırıların sürekli kaynağı olan yaygın bir barındırma sağlayıcısıdır.

Mayıs 2023’te, Washington eyaletinin ABD savcısı, savcıların üst düzey Fin7 hacker’ları veya yöneticileri olduğu bulunan üç adama karşı mahkumiyet ve hapis cezası almasının ardından “Fin7 artık bir varlık değil” dedi. Bu, ABD Adalet Bakanlığı’nın 70’ten fazla kişinin farklı iş birimleri ve ekipler halinde organize olduğu bir suç örgütü olarak tanımladığı bir gruba karşı cesur bir bildiriydi.

Fin7’nin canlanışının ilk işaretleri, Nisan 2024’te ortaya çıktı. Böğürtlen Popüler bir ücretsiz ağ tarama aracını arayan kişileri hedef alan bir yazım hatası saldırısıyla sunulan kötü amaçlı yazılımla başlayan büyük bir otomotiv firmasındaki saldırı hakkında yazdı.

Şimdi, güvenlik firmasındaki araştırmacılar Sessiz İtme Fin7’nin hızla büyüyen siber suç altyapısını haritalamak için bir yol geliştirdiklerini söylüyorlar. Bu altyapı, yazım yanlışı yapan ve tuzaklı reklamlardan kötü amaçlı tarayıcı uzantılarına ve kimlik avı yapan alan adlarına kadar çeşitli istismarları kullanan 4.000’den fazla ana bilgisayarı kapsıyor.

Silent Push, Fin7 alan adlarının markaları hedef aldığını veya taklit ettiğini tespit ettiğini söyledi. American Express, Yakınlık Enerjisi, Hava masası, Müttefik, Android geliştiricisi, Asana, BitWarden’ın, Bloomberg, Cisco (Webex), CNN, Costco, Dropbox, Dilbilgisi, Google, Git.com, Harvard, Lexis Nexis, Meta, Microsoft 365, Yolculuğun ortasında, Netflix, Paycor, Hızlı defterler, Hızlandır, Reuters, Bölgeler Bankası Onepass, RuPay, SAP (Ariba), Güvenli, Twitter/X, Wall Street Dergisi, Batı HukukuVe Yakınlaştırdiğerleri arasında.

Zach EdwardsSilent Push’ta kıdemli tehdit analisti olan , Fin7 alan adlarının çoğunun, bazen varsayılan web sitesi şablonlarından metinler içeren, genel işletmelere yönelik zararsız görünümlü web siteleri olduğunu söyledi (bu sitelerdeki içeriklerin çoğu zaman kuruluşun beyan ettiği iş veya misyonla hiçbir ilgisi olmuyor).

Edwards, Fin7’nin bunu, alan adlarının “yaşlandırılması” ve marka özelinde kimlik avı sayfalarına ev sahipliği yapmak üzere dönüştürülmeden önce onlara olumlu veya en azından zararsız bir itibar kazandırmak için yaptığını söyledi.

Siber suç grubu hakkında Edwards, “Bu süreci hızlandırmaları altı ila dokuz ay sürdü, ancak bu yılın Ocak ayından bu yana çalışmalarını sürdürüyorlar, devasa bir kimlik avı altyapısı kuruyorlar ve eskiyen etki alanları oluşturuyorlar” dedi.

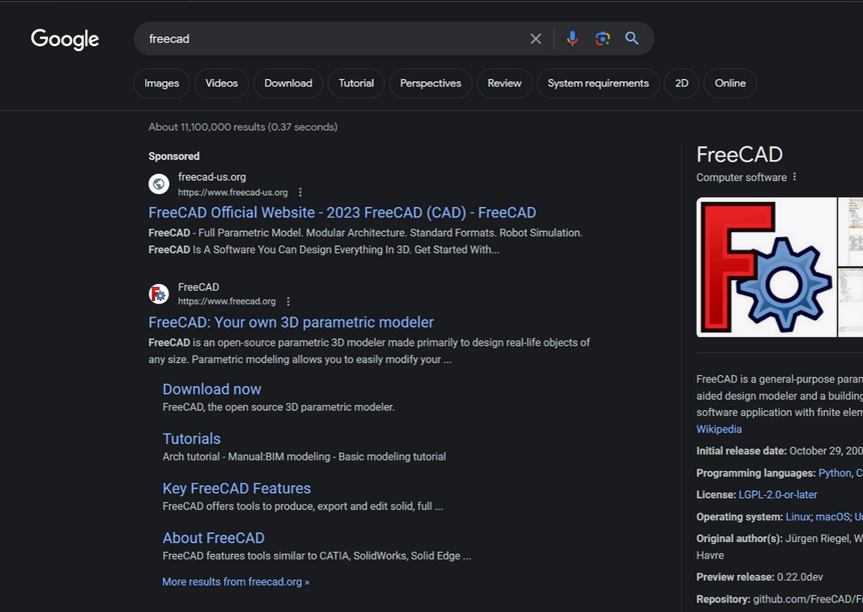

Tiposquatting saldırılarında Fin7, popüler ücretsiz yazılım araçlarına benzer alan adları kaydeder. Bu benzer alan adları daha sonra Google’da reklamı yapılır, böylece bunlara yönelik sponsorlu bağlantılar arama sonuçlarında belirgin bir şekilde gösterilir ve bu genellikle söz konusu yazılımın meşru kaynağının üzerindedir.

FreeCAD’i taklit eden kötü amaçlı bir site, bu yılın başlarında Google arama sonuçlarında sponsorlu sonuç olarak öne çıktı.

Silent Push’a göre Fin7’nin şu anda hedef aldığı yazılımlar arasında şunlar yer alıyor: 7-zip, Macun, KorumalıPDFGörüntüleyici, AIMP, Not defteri++, Gelişmiş IP Tarayıcı, Herhangi birMasa, pgAdmin, Otomatik Masa, BitWarden’ın, Dinlenme Vekili, piton, Yüce metinVe Düğüm.js.

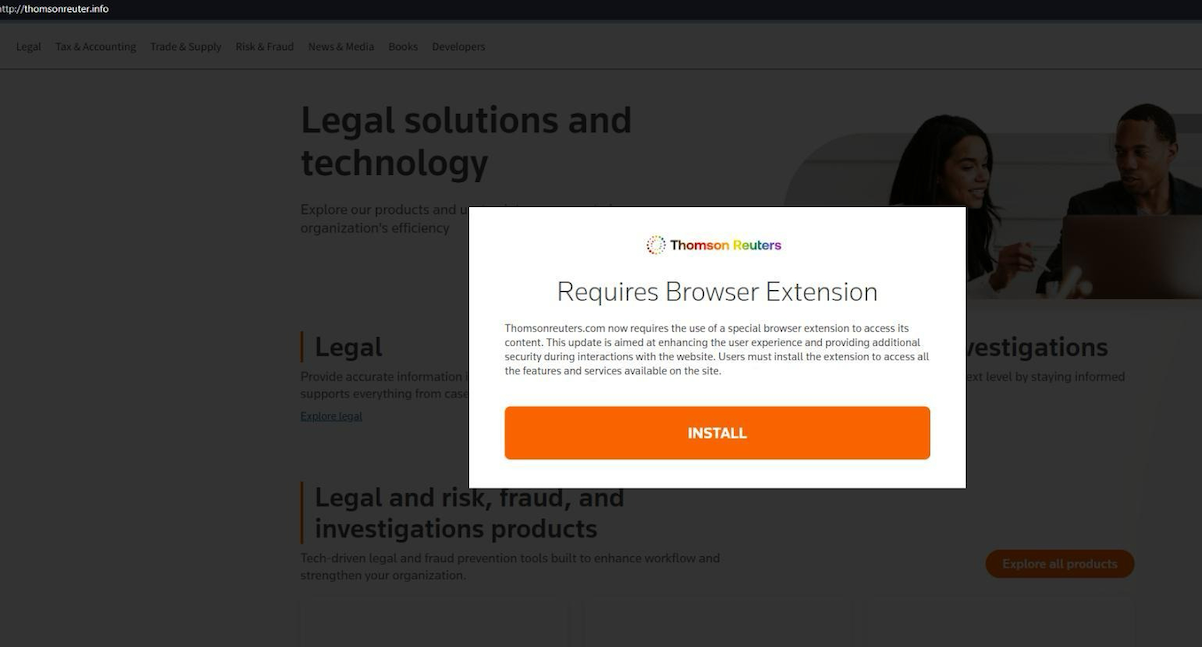

Mayıs 2024’te güvenlik firması e-Feel Fin7’nin, insanları kötü amaçlı yazılım yükleyen sahte tarayıcı uzantıları indirmeye yönlendiren açılır pencereler sunmak için sponsorlu Google reklamları kullandığı konusunda uyarıda bulunuldu. Kötü amaçlı yazılım baytları Nisan ayında benzer bir kampanyadan bahsetmişti ancak bu faaliyeti belirli bir gruba bağlamamıştı.

Thomson Reuters’ın yazım yanlışı yapan bir alan adındaki açılır pencere, ziyaretçilere haber içeriğini görüntülemek için bir tarayıcı eklentisi yüklemeleri gerektiğini söylüyor.

Edwards, Silent Push’un Fin7 tarafından yıllar önce hedef alınan ve grubun bir kez daha aktif olduğundan şüphelenilen bir organizasyondan gelen bir haberin ardından yeni Fin7 alan adlarını keşfettiğini söyledi. Fin7’nin bilinen profiliyle eşleşen ana bilgisayarları ararken yalnızca bir aktif site ortaya çıktı. Ancak Edwards, bir sitenin Rusya’nın Ukrayna’yı işgal etmesinden sadece iki hafta önce ortaya çıkan büyük bir barındırma sağlayıcısı olan Stark Industries Solutions’daki birçok başka Fin7 mülküne işaret ettiğini söyledi.

KrebsOnSecurity’nin Mayıs ayında yazdığına göre, Stark Industries Solutions, Rus askeri ve istihbarat teşkilatlarıyla bağlantılı olan Ukrayna’ya yönelik siber saldırı dalgalarının üssü olarak kullanılıyor.

Edwards, “FIN7, Stark Industries’de büyük miktarda özel IP kiralıyor,” dedi. “Analistlerimiz, yalnızca FIN7 altyapısını barındırmaya adanmış çok sayıda Stark Industries IP’si keşfetti.”

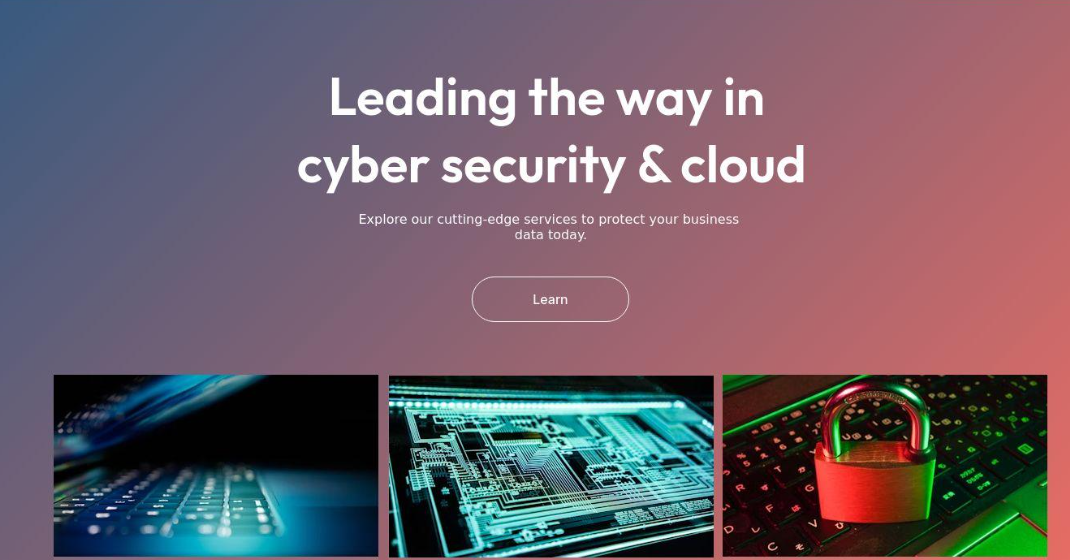

Fin7 bir zamanlar sahte siber güvenlik şirketlerinin arkasında faaliyet gösteriyordu; isimleri şu şekildeydi: Kombi Güvenlik Ve Bastion Güvenli — fidye yazılımı saldırılarına yardımcı olmak için güvenlik uzmanları kiralamak için kullandıkları. Silent Push tarafından tanımlanan yeni Fin7 etki alanlarından biri siberbulutgüvenliği[.]com“BT, siber güvenlik ve bulut çözümlerimizle işinizi büyütmeyi” vaat eden

Sahte Fin7 güvenlik firması Cybercloudsec.

Diğer kimlik avı grupları gibi Fin7 de güncel olayları ele geçiriyor ve şu anda bu ayın sonlarında Fransa’da yapılacak Yaz Olimpiyatları için gelen turistleri hedef alıyor. Silent Push’ın bulduğu yeni Fin7 alan adları arasında Louvre’da bilet arayan insanları kimlik avı yapan birkaç site de bulunuyor.

Edwards, “Bu araştırmanın Fin7’nin geri döndüğünü ve hızla ölçeklendiğini açıkça ortaya koyduğuna inanıyoruz,” dedi. “Umuyoruz ki kolluk kuvvetleri topluluğu bunu fark eder ve Fin7’yi ek yaptırım eylemleri için radarlarına geri koyar ve rakiplerimizden birçoğu bu havuzu alıp altyapılarının tamamına veya büyük bir kısmına yayılabilir.”

Daha fazla okuma:

Stark Industries Solutions: Buluttaki Demir Çekiç.

İsviçreli tehdit istihbarat firması Prodaft’ın 2022’de Fin7’ye ilişkin derinlemesine incelemesi (PDF).