Rus tehdit grubu ‘UNC5812’ tarafından yürütülen ve Windows ve Android kötü amaçlı yazılımlarıyla Ukraynalı askerleri hedef alan hibrit bir casusluk/etki kampanyası ortaya çıkarıldı.

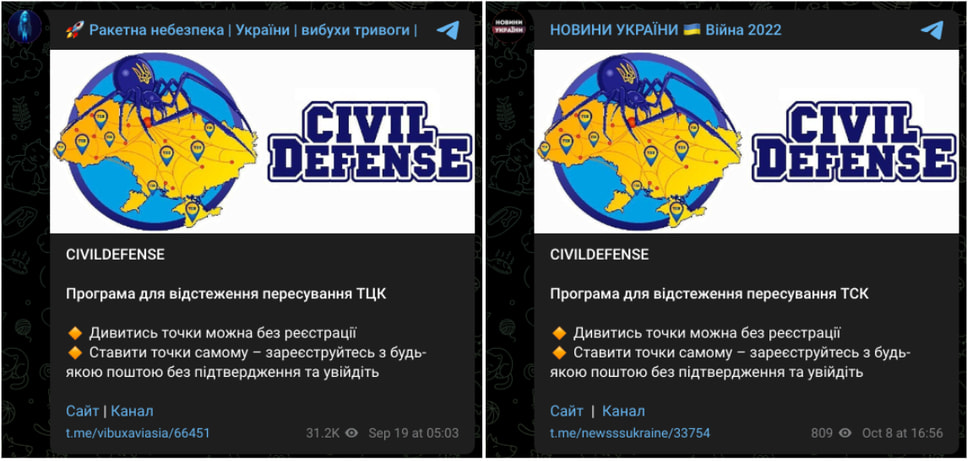

Google’ın tehdit istihbaratına göre kampanya, araştırmacılar tarafından “Sunspinner” olarak adlandırılan sahte bir işe alım önleme uygulaması aracılığıyla kötü amaçlı yazılım dağıtmak için bir web sitesi ve özel Telegram kanalının yanı sıra bir “Sivil Savunma” kişiliğini taklit etti.

Kampanya, her platform için farklı kötü amaçlı yazılım kullanan Windows ve Android cihazları hedef alıyor ve saldırganlara veri hırsızlığı ve gerçek zamanlı casusluk yetenekleri sağlıyor.

Google, kötü niyetli faaliyetleri engellemek için korumalar uyguladı ancak operasyon, Rusya’nın siber savaş alanındaki sürekli kullanımını ve kapsamlı yeteneklerini vurguluyor.

Sahte “Sivil Savunma” kişiliği

UNC5812’nin kişiliği, Ukrayna Sivil Savunmasını veya herhangi bir devlet kurumunu taklit etmeye çalışmıyor; bunun yerine, Ukraynalı askerlere yararlı yazılım araçları ve tavsiyeler sağlayan meşru, Ukrayna dostu bir kuruluş olarak tanıtılıyor.

Persona, potansiyel mağdurlarla iletişime geçmek ve Ukrayna’nın halk arasında güvensizliği ve direnişi karıştırmayı amaçlayan işe alım ve seferberlik çabalarına karşı anlatılar sunmak için bir Telegram kanalı ve bir web sitesi kullanıyor.

Google, kampanyayı 18 Eylül 2024’te keşfettiğinde Telegram’daki “Sivil Savunma” kanalının 80.000 üyesi vardı.

Kaynak: Google

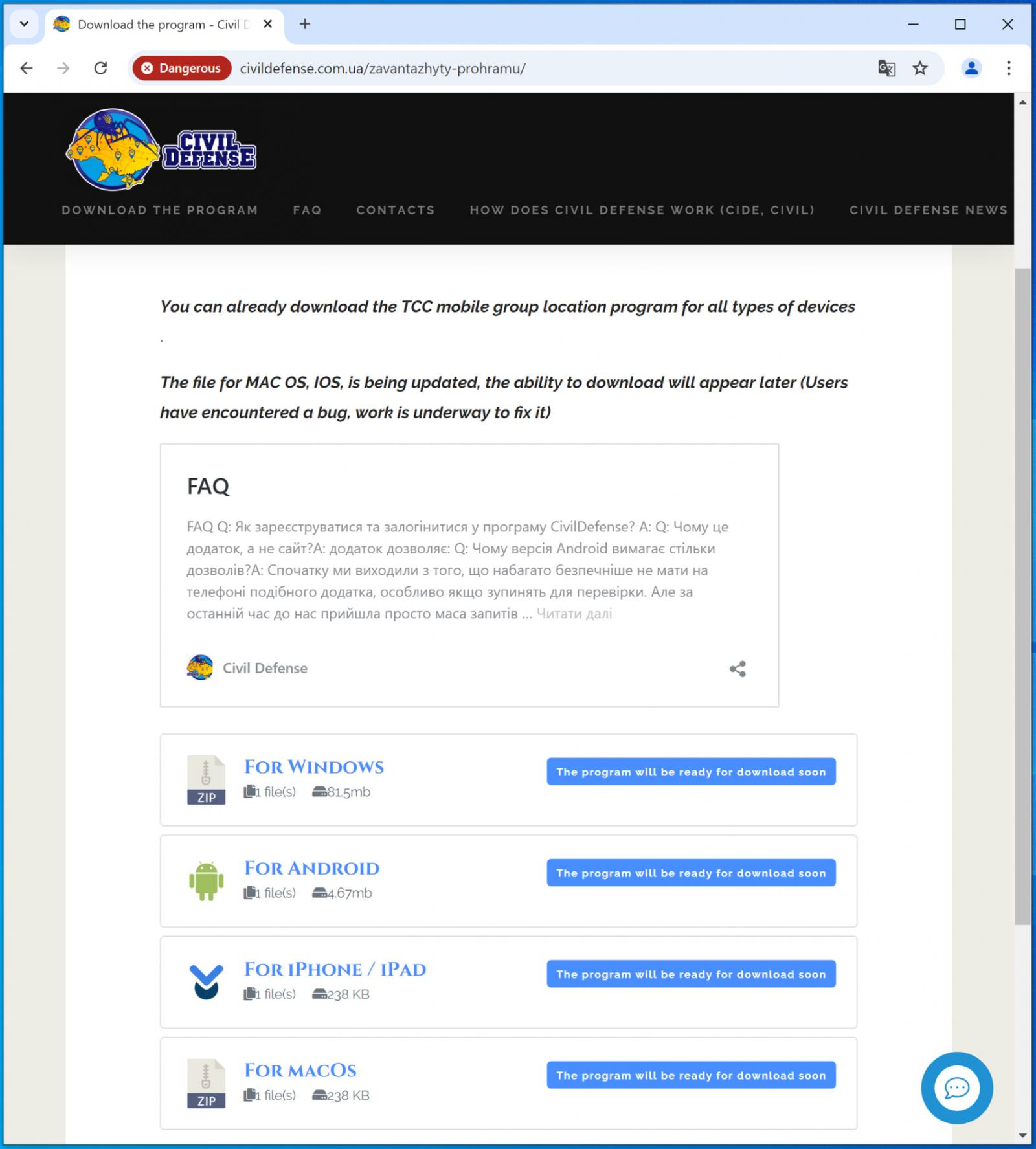

Sivil Savunma’nın web sitesini ziyaret etmeleri için kandırılan kullanıcılar, kitle kaynaklı bir haritalama aracı olarak tanıtılan ve kullanıcıların işe alım görevlilerinin konumlarını takip etmesine ve bunlardan kaçınmasına yardımcı olabilecek kötü amaçlı bir uygulamanın indirme sayfasına yönlendiriliyor.

Google bu uygulamayı “Sunspinner” olarak adlandırıyor ve uygulamada işaretçiler içeren bir harita bulunmasına rağmen Google, verilerin uydurma olduğunu söylüyor. Uygulamanın tek amacı, arka planda gerçekleşen kötü amaçlı yazılım yüklemesini gizlemektir.

Kaynak: Google

Windows ve Android kötü amaçlı yazılımlarını bırakıyor.

Sahte uygulamalar Windows ve Android indirmeleri sunuyor ve yakında iOS ve macOS’un da ekleneceği sözünü veriyor, dolayısıyla Apple platformları henüz desteklenmiyor.

Windows indirmesi, UNC5812 sunucusundan emtia bilgi hırsızı ‘PureStealer’ da dahil olmak üzere ek kötü amaçlı yükleri getiren bir kötü amaçlı yazılım yükleyicisi olan Pronsis Loader’ı yükler.

PureStealer, hesap şifreleri, çerezler, kripto para birimi cüzdan ayrıntıları, e-posta istemcileri ve mesajlaşma uygulaması verileri gibi web tarayıcılarında saklanan bilgileri hedefler.

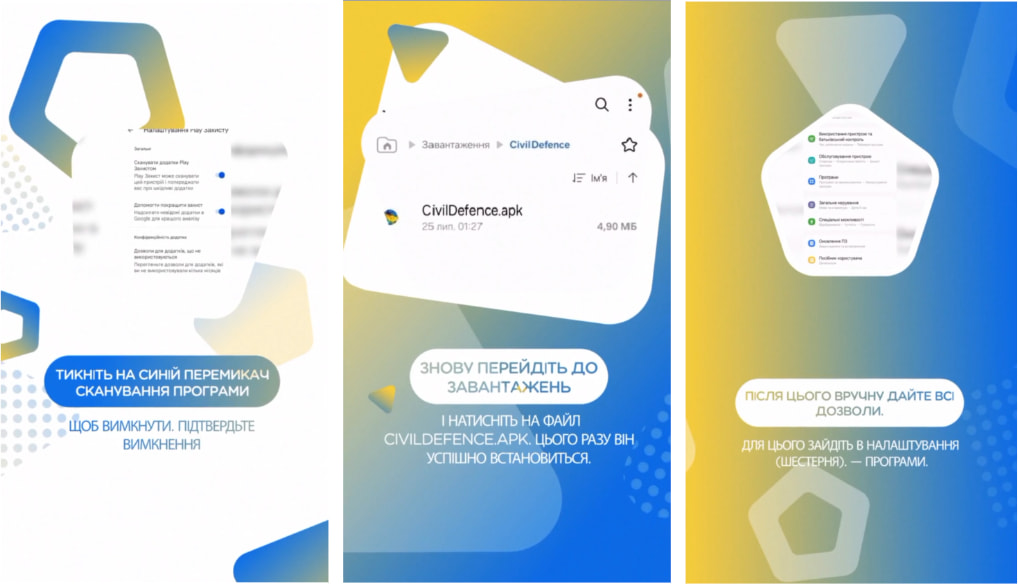

Android’de indirilen APK dosyası, yine ticari olarak satılan bir arka kapı olan CraxsRAT’ı bırakır.

CraxsRAT, saldırganların kurbanın konumunu gerçek zamanlı olarak izlemesine, tuş vuruşlarını kaydetmesine, ses kayıtlarını etkinleştirmesine, kişi listelerini almasına, SMS mesajlarına erişmesine, dosyaları sızdırmasına ve kimlik bilgilerini toplamasına olanak tanır.

Uygulama, bu kötü amaçlı etkinlikleri kesintisiz olarak gerçekleştirmek için kullanıcıları kandırarak Android’in yerleşik kötü amaçlı yazılımdan koruma aracı olan Google Play Protect’i devre dışı bırakmasını ve riskli izinleri manuel olarak vermesini sağlar.

Kaynak: Google

Google, Android kötü amaçlı yazılımlarını erken tespit edip engellemek için Google Play korumalarını güncelledi ve ayrıca kampanyayla ilişkili alan adlarını ve dosyaları Chrome’daki ‘Güvenli Tarama’ özelliğine ekledi.

En son UNC5812 kampanyasıyla ilişkili risk göstergelerinin tam listesine buradan ulaşabilirsiniz.