‘Farnetwork’ olarak bilinen bir tehdit aktörü olan Nokoyawa hizmet olarak fidye yazılımının (RaaS) operatörü, JSWORM, Nefilim, Karma ve Nemty bağlı programlarına kötü amaçlı yazılım geliştirme ve operasyon yönetimi konusunda yardımcı olarak yıllar içinde deneyim kazandı.

Siber güvenlik şirketi Group-IB’nin hazırladığı bir rapor, farnetwork’ün faaliyetlerine ve fidye yazılımı işinde son derece aktif bir oyuncu olarak profillerini kademeli olarak nasıl oluşturduklarına dair bilgiler sağlıyor.

Tehdit istihbaratı analistleriyle etkileşim halinde olan farnetwork, kendilerini 2019’da başlayacak fidye yazılımı operasyonlarına ve birden fazla kurumsal ağa erişimi olan bir botnet’e bağlayan değerli ayrıntıları paylaştı.

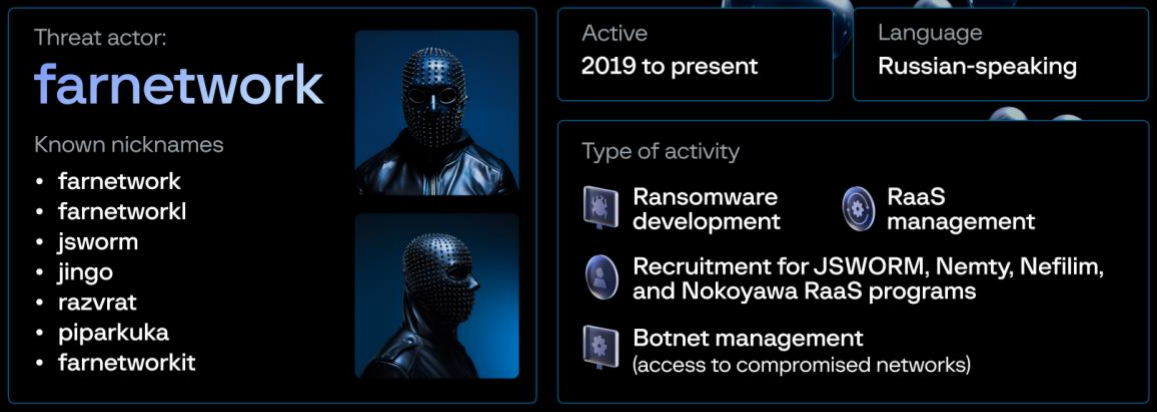

Group-IB’nin BleepingComputer ile paylaştığı bir rapora göre, tehdit aktörünün çeşitli kullanıcı adları var (örneğin farnetworkl, jingo, jsworm, razvrat, piparkuka ve farnetworkitand) ve çeşitli fidye yazılımları için bağlı kuruluşlar toplamaya çalışan çok sayıda Rusça konuşan hacker forumunda aktif durumda. operasyonlar.

Ancak Mart ayında farnetwork, Nokoyawa dolabını temel alan hizmet olarak fidye yazılımı programı için bağlı kuruluşlar aramaya başladı. Ancak Group-IB’nin tehdit istihbaratı analistleri, aktörün Nokoyawa’nın geliştirilmesinde yer almadığını açıkça belirttiğini söylüyor.

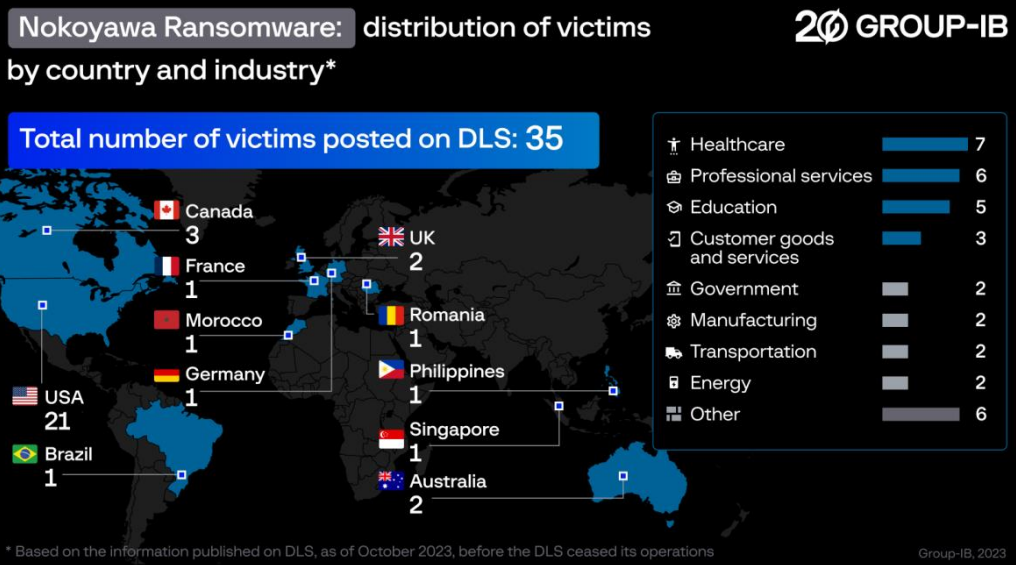

RaaS işini yürütmek çok uzun sürmedi, çünkü farnetwork yakın zamanda olay yerinden emekli olacağını duyurdu ve 35 kurbanın verilerini sızdırdıktan sonra Ekim ayında Nokoyawa RaaS programını kapattı.

Ancak Group-IB, bu hamlenin tehdit aktörünün izlerini kaybetme ve yeni bir marka altında yeniden başlama stratejisinin bir parçası olduğuna inanıyor

Operasyon Sorumlusu

Farnetwork, Nokoyawa fidye yazılımında proje lideri, bağlı kuruluş işe alma sorumlusu, darknet forumlarında RaaS’ın destekçisi ve botnet yöneticisi olarak görev yaptı.

Botnet, bağlı kuruluşların zaten güvenliği ihlal edilmiş ağlara doğrudan erişmesini sağladı. Bu ayrıcalık için, botnet sahibine toplanan fidyenin %20’sini ödeyecekler ve fidye yazılımı sahibi de %15 alacak.

Diğer programların fidyenin %85’ini ödediği göz önüne alındığında, fidye yazılımı bağlı kuruluşu için %65’lik bir kesinti kötü bir anlaşma gibi görünebilir, ancak maliyet, uygun bir hedef bulma ve onu ihlal etme çabasını kapsıyordu.

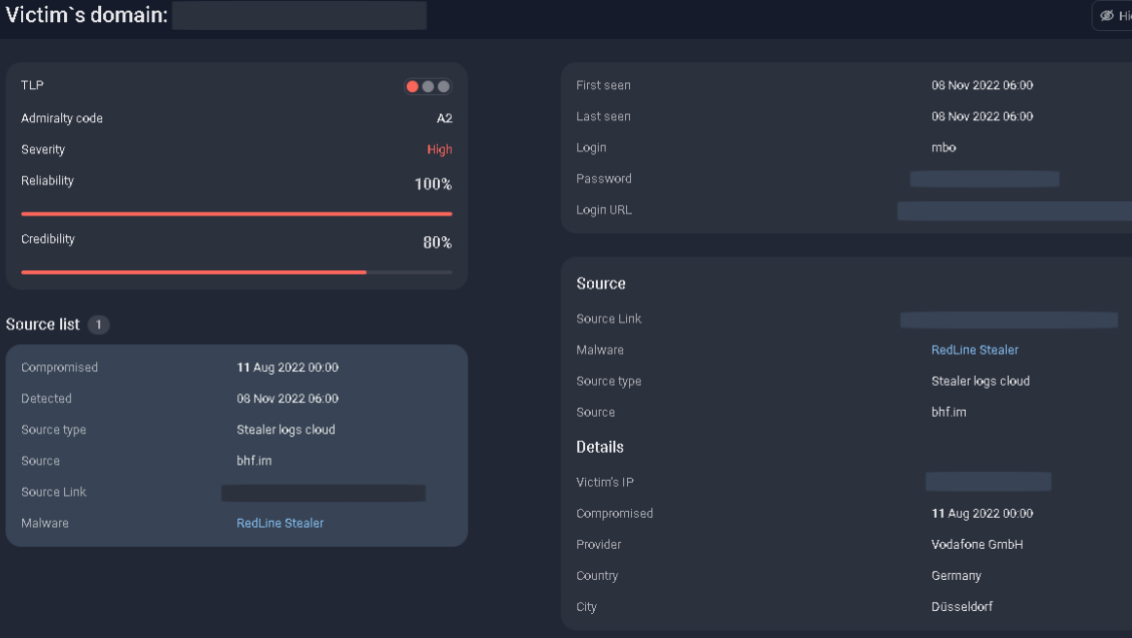

Farnetwork, bağlı kuruluş adaylarına RedLine, Vidar ve Raccoon gibi bilgi hırsızları tarafından çalınan günlükleri satan Yeraltı Günlük Bulutu (UCL) hizmetinden alınan çeşitli kurumsal hesap kimlik bilgilerini sağlayarak test etti.

Bağlı kuruluşların ağdaki ayrıcalıklarını artırmaları, dosyaları çalmaları, şifreleyiciyi çalıştırmaları ve fidye ödemesi talep etmeleri bekleniyordu.

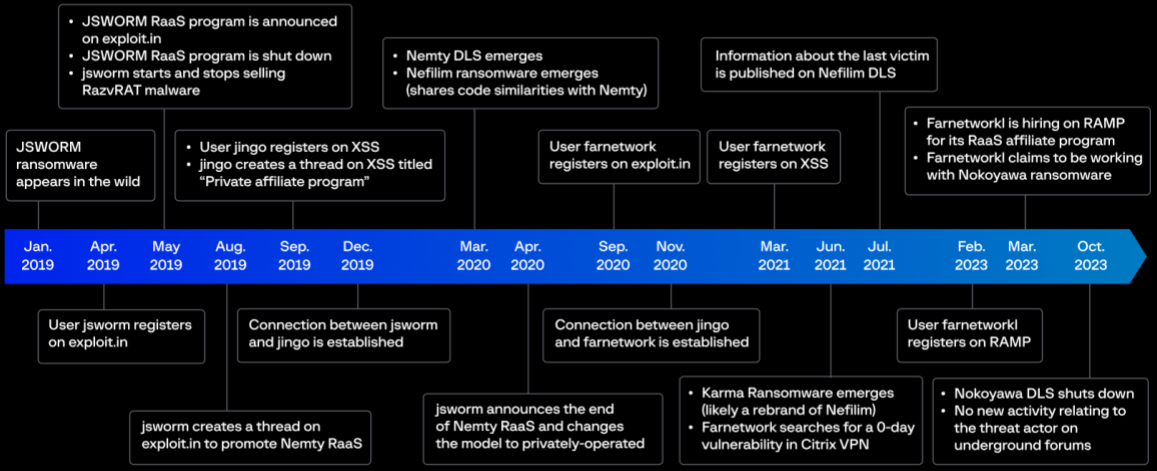

Geçmiş etkinliklerin zaman çizelgesi

Group-IB, farnetwork’ün faaliyetlerini Ocak 2019’a kadar takip edebildi ve JSWORM, Nemty, Nefilim ve Karma fidye yazılımı türleriyle bağlantılar buldu.

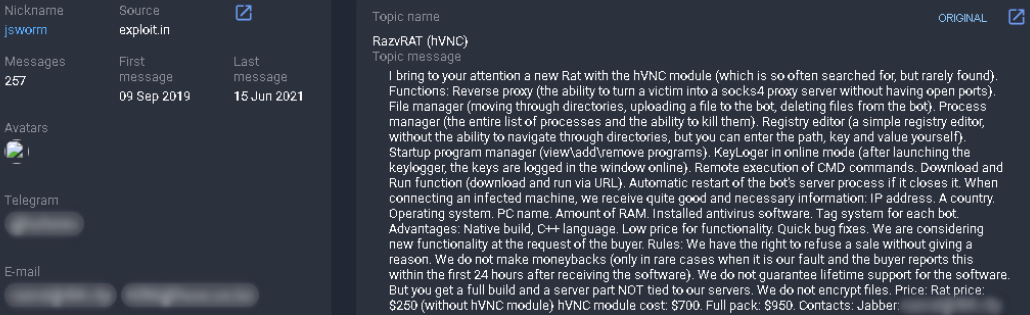

Nisan 2019’da farnetwork, tehdit aktörünün RazvRAT kötü amaçlı yazılımının reklamını yaptığı Exploit hacker forumunda JSWORM RaaS programını tanıttı.

Ağustos 2019’da JSWORM’ün kapatılmasının ardından tehdit aktörü, Nemty’yi Rusça konuşulan en az iki yeraltı forumunda tanıtmaya başladı.

Mart 2020’de Nefilim fidye yazılımı, Corporate Leaks adlı bir veri sızıntısı sitesine sahip yeni bir ortaklık programı olarak ortaya çıktı. Gelecek ay farnetwork, Nemty’nin özele gireceğini duyurdu.

Haziran 2021’de, Nefilim’in muhtemelen Karma adında yeniden markalanan bir markası ortaya çıktı ve Temmuz 2021’de Nefilim sessizliğe büründü. Bu süre zarfında farnetwork, Citrix VPN’deki sıfır gün güvenlik açığı hakkında bilgi arıyordu.

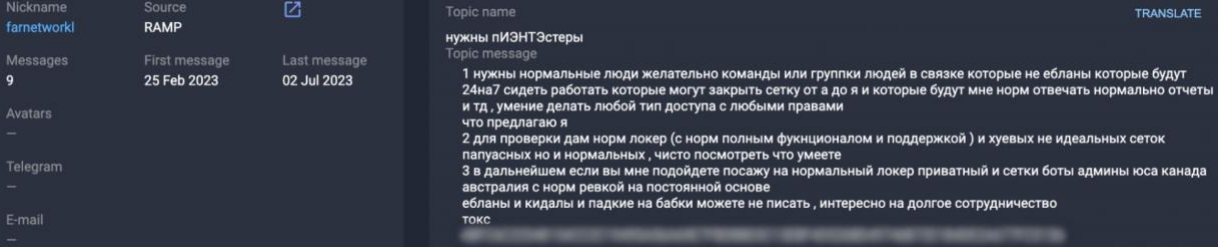

Şubat 2023’te farnetwork, RAMP forumuna giderek işe alım sorumlusu ve erişim yöneticisi olarak Nokoyawa fidye yazılımıyla çalıştıklarını söyledi.

Group-IB’nin bulgularına göre, farnetwork’ün söz konusu fidye yazılımı türlerinin geliştirilmesinde veya en azından geliştirilmesinde ve yönetilmesinde rol oynadığından şüpheleniliyor. En güçlü bağlar Nemty’nin evrimi olarak kabul edilen Nefilim ve Karma’dır.

Group-IB, farklı kullanıcı adlarını aynı tehdit aktörüne bağlamayı başardı; bu, fidye yazılımı operasyonlarının gelip geçebileceğini ancak bunların arkasında işi yeni isimler altında sürdüren tecrübeli kişilerin bulunduğunu gösterdi.