adlı yeni bir veri silecek kötü amaçlı yazılımı CryWiper belediye başkanlığı ofisleri ve mahkemeler dahil olmak üzere Rus devlet kurumlarını hedef aldığı tespit edildi.

“Fidye yazılımı kılığına girmesine ve verilerin ‘şifresini çözmek’ için kurbandan zorla para almasına rağmen, [it] Kaspersky araştırmacıları Fedor Sinitsyn ve Janis Zinchenko bir yazıda, aslında şifreleme yapmıyor, ancak etkilenen sistemdeki verileri kasıtlı olarak yok ediyor” dedi.

Saldırılarla ilgili ek ayrıntılar, Rusça yayın yapan Izvestia tarafından paylaşıldı. İzinsiz girişler şu ana kadar belirli bir düşman grubuna atfedilmedi.

C++ tabanlı bir kötü amaçlı yazılım olan CryWiper, zamanlanmış bir görev aracılığıyla kalıcılık sağlayacak ve kötü amaçlı etkinliği başlatmak için bir komut ve kontrol (C2) sunucusuyla iletişim kuracak şekilde yapılandırılmıştır.

Kötü amaçlı yazılım, veritabanı ve e-posta sunucularıyla ilgili işlemleri sonlandırmanın yanı sıra, olası olay müdahale çabalarını engelleme girişiminde RDP bağlantılarını önlemek için dosyaların gölge kopyalarını silme ve Windows Kayıt Defterini değiştirme yetenekleriyle donatılmıştır.

Son adım olarak, silici “.exe”, “.dll”, “lnk” “.sys” ve “.msi” uzantılı dosyalar dışındaki tüm dosyaları bozarken, C dahil belirli dizinleri de atlar. :\Windows, Boot ve tmp, aksi takdirde makineyi çalışmaz hale getirebilir.

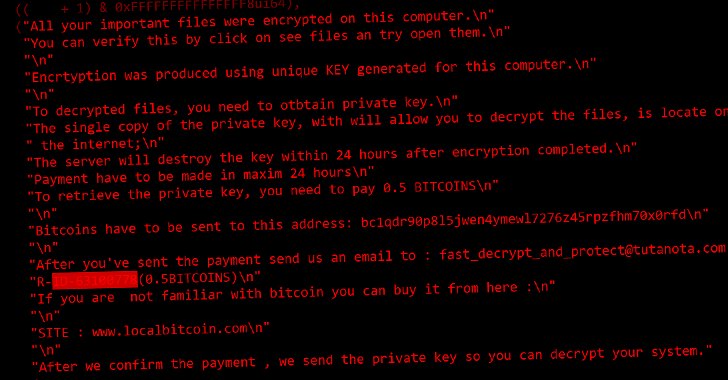

Çöp verilerle üzerine yazılan dosyalara daha sonra “.CRY” adı verilen bir uzantı eklenir ve ardından bunun bir fidye yazılımı programı olduğu izlenimini vermek için bir fidye notu bırakılır ve kurbanı erişimi kurtarmak için 0,5 Bitcoin ödemeye teşvik eder.

Araştırmacılar, kötü amaçlı yazılımın “kasıtlı olarak dosyaların içeriğini yok ettiğini” belirterek, “CryWiper’ın etkinliği bir kez daha fidye ödemesinin dosyaların kurtarılmasını garanti etmediğini gösteriyor” dedi.

CryWiper, bu Mart ayı başlarında ülkedeki varlıkları hedef aldığı tespit edilen .NET tabanlı bir silici olan RURansom’dan sonra Rusya’yı hedefleyen ikinci misilleme amaçlı silici kötü amaçlı yazılım türüdür.

Rusya ve Ukrayna arasında devam eden çatışma, birden fazla silicinin konuşlandırılmasını içeriyordu ve ikincisi WhisperGate, HermeticWiper, AcidRain, IsaacWiper, CaddyWiper, Industroyer2 ve DoubleZero gibi çok çeşitli kötü amaçlı yazılımları etkiledi.

Trellix araştırmacısı Max Kersten, geçen ay yıkıcı kötü amaçlı yazılımlarla ilgili bir analizinde, “Siliciler, saldırganın teknik becerilerinden bağımsız olarak etkili olabilir, çünkü en basit silici bile etkilenen sistemlere zarar verebilir.”

“Böyle bir kötü amaçlı yazılım oluşturmak için gereken süre, özellikle karmaşık casusluk arka kapıları ve sıklıkla kullanılan güvenlik açıkları ile karşılaştırıldığında kısadır. Bu tür durumlarda yatırımın geri dönüşünün yüksek olması gerekmez, ancak birkaç tanesinin olası olmaması muhtemeldir. silecekler kendi içlerinde bu kadar çok hasara yol açacak.”