Rus devleti destekli bilgisayar korsanları Cozy Bear, yeni bir kimlik avı kampanyasıyla dünya çapında 100’den fazla kuruluşu hedef alıyor. Bu karmaşık saldırı, uzaktan erişim sağlamak ve hassas verileri çalmak için yasal belgeler gibi görünen imzalı RDP dosyalarını kullanır. Kendinizi ve kuruluşunuzu bu tehditten nasıl koruyacağınızı öğrenin.

Microsoft, Rus devlet destekli tehdit aktörü Cozy Bear’ın (veya APT29, UNC2452 ve Midnight Blizzard), başta Ukrayna, ABD ve Avrupa olmak üzere dünya çapında 100’den fazla kuruluşu hedef alan yeni bir kimlik avı kampanyası başlattığını açıkladı.

22 Ekim 2024’ten beri aktif olan kampanya, kullanıcıları kötü amaçlı dosyaları açmaları için kandırmak ve sonuçta saldırganlara hassas bilgilere erişim sağlamak için tasarlanmış, hedefi yüksek e-postalar içeriyor.

Saldırganlar ağırlıklı olarak hükümet, savunma, akademi ve sivil toplum kuruluşları gibi kritik sektörlerdeki kuruluşlara odaklanıyor. Bu, Cozy Bear’ın değerli istihbarata sahip varlıkları hedefleme konusundaki önceki modeliyle uyumludur.

Bu sefer yeni olan ne?

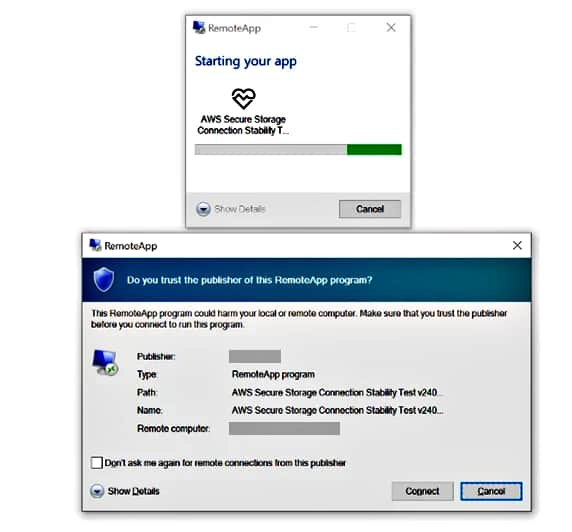

Cozy Bear, imzalı Uzak Masaüstü Protokolü (RDP) yapılandırma dosyalarını içeren, daha önce hiç görülmemiş bir yaklaşım kullanıyor. Görünüşte zararsız olan bu dosyalar, genellikle Microsoft, Amazon Web Services (AWS) ve Sıfır Güven kavramıyla ilgili tuzaklarla gizlenen kimlik avı e-postalarında ek olarak gönderiliyor. E-postalar çok karmaşık bir şekilde oluşturulmuş, hatta güvenilirliklerini artırmak için Microsoft çalışanlarının kimliğine bürünülmüştür.

Nasıl çalışır?

Microsoft’un yayınlanmadan önce Hackread.com ile paylaştığı blog gönderisine göre, bir kullanıcı kötü amaçlı RDP dosyasını açtığında Cozy Bear tarafından kontrol edilen bir sunucuyla bağlantı kuruluyor.

Bu bağlantı, saldırganların kurbanın cihazındaki dosyalar, bağlı çevre birimleri, pano verileri ve hatta kimlik doğrulama özellikleri dahil olmak üzere çok çeşitli kaynaklara erişmesine olanak tanır. Bu erişim, kötü amaçlı yazılım yüklemek, hassas verileri çalmak ve RDP oturumu kapatıldıktan sonra bile kalıcı erişimi sürdürmek için kullanılabilir.

Ne risk altında?

Başarılı bir saldırının potansiyel sonuçları önemlidir. Cosy Bear, çeşitli kuruluşlara ait gizli hükümet bilgilerine, fikri mülkiyete ve hassas verilere erişim sağlayabilir. Güvenliği ihlal edilen cihazlar, daha sonraki saldırılar için başlatma rampası olarak da kullanılabilir ve bu da enfeksiyonun diğer bağlı sistemlere yayılmasına neden olabilir.

Kaliforniya merkezli SlashNext Email Security+’ın Pleasanton CEO’su Patrick Harr, son gelişmeler hakkında yorum yaparak kuruluşları kimlik avı saldırılarının giderek daha karmaşık hale geldiği konusunda uyardı.

“Bu saldırı, kimlik avının kuruluşunuz için en tehlikeli tehdit olmaya devam ettiğini bir kez daha vurgulamaktadır; bu nedenle şirketlerin yalnızca kullanıcılarını sürekli olarak eğitmekle kalmayıp, aynı zamanda doğrudan e-postalarında, işbirliklerinde ve e-postalarındaki kötü amaçlı bağlantılar ve dosyalar için yapay zeka algılama ve kimlik avı sanal alanları da kullanması gerekir. mesajlaşma uygulamaları,“ Patrick tavsiye etti.

“Birçoğu yapay zeka tarafından oluşturulan bu yeni karmaşık saldırılar, mevcut güvenli e-posta ağ geçitlerinden (SEG’ler) ve hatta Office için Microsoft Defender’dan bile kaçıyor. Kuruluşların kendilerini savunabilmesinin tek yolu, başarılı ihlallerden önce bu saldırıları önlemek için yapay zekayı kullanmaktır.“

Microsoft, CERT-UA ve Amazon ile birlikte devam eden kampanyayı doğruladı ve etkilenen müşterileri bilgilendirmek için çalışıyor. Siber güvenlik uzmanları, kuruluşları ve bireyleri, özellikle eklentiler veya uzaktan erişim talepleri içeren e-postalarla uğraşırken dikkatli olmaya çağırıyor.

Ayrıca, çok faktörlü kimlik doğrulamanın etkinleştirilmesi, kimlik avına karşı dayanıklı kimlik doğrulama yöntemlerinin kullanılması ve kullanıcıların bu kimlik avı teknikleri konusunda eğitilmesi, bu saldırının azaltılmasında önemli adımlardır.

İLGİLİ KONULAR

- TeamViewer Midnight Blizzard’ın İhlalini Doğruladı

- Midnight Blizzard, Microsoft aracılığıyla İngiltere’deki Home Office’i hackledi

- Midnight Blizzard Hackerları Hassas Saldırıyla MS Teams’i Vurdu

- İranlı Bilgisayar Korsanları Microsoft 365 Kullanıcılarını MFA Bombalamasıyla Vurdu

- Rus Kötü Amaçlı Yazılım Saldırısı, Telegram Aracılığıyla Ukraynalı Askerleri Vurdu