Mandiant güvenlik araştırmacıları, endüstriyel sistemleri bozmak için tasarlanmış ve Rus siber güvenlik ekibi Rostelecom-Solar (eski adıyla Solar Security) ile bağlantılı CosmicEnergy adlı yeni bir kötü amaçlı yazılım keşfetti.

Kötü amaçlı yazılım özellikle Avrupa, Orta Doğu ve Asya’daki elektrik iletim ve dağıtım operasyonlarında yaygın olarak kullanılan IEC-104 uyumlu uzak terminal birimlerini (RTU’lar) hedefliyor.

CosmicEnergy, Aralık 2021’de Rus IP adresine sahip biri tarafından VirusTotal kötü amaçlı yazılım analiz platformuna bir örnek yüklendikten sonra keşfedildi.

Sızan kötü amaçlı yazılım örneğinin analizi, CosmicEnergy ve işlevselliği ile ilgili birkaç dikkate değer yönü ortaya çıkardı.

Birincisi, kötü amaçlı yazılım, her ikisi de Aralık 2016 ve Nisan 2022’de Ukraynalı enerji sağlayıcılarını hedef alan saldırılarda kullanılan Industroyer ve Industroyer.V2 gibi önceki OT kötü amaçlı yazılımlarıyla benzerlikler taşıyor.

Ek olarak, Python tabanlıdır ve tıpkı IronGate, Triton ve Incontroller gibi endüstriyel kontrol sistemlerini hedef alan diğer kötü amaçlı yazılım türleri gibi, OT protokolü uygulaması için açık kaynak kitaplıkları kullanır.

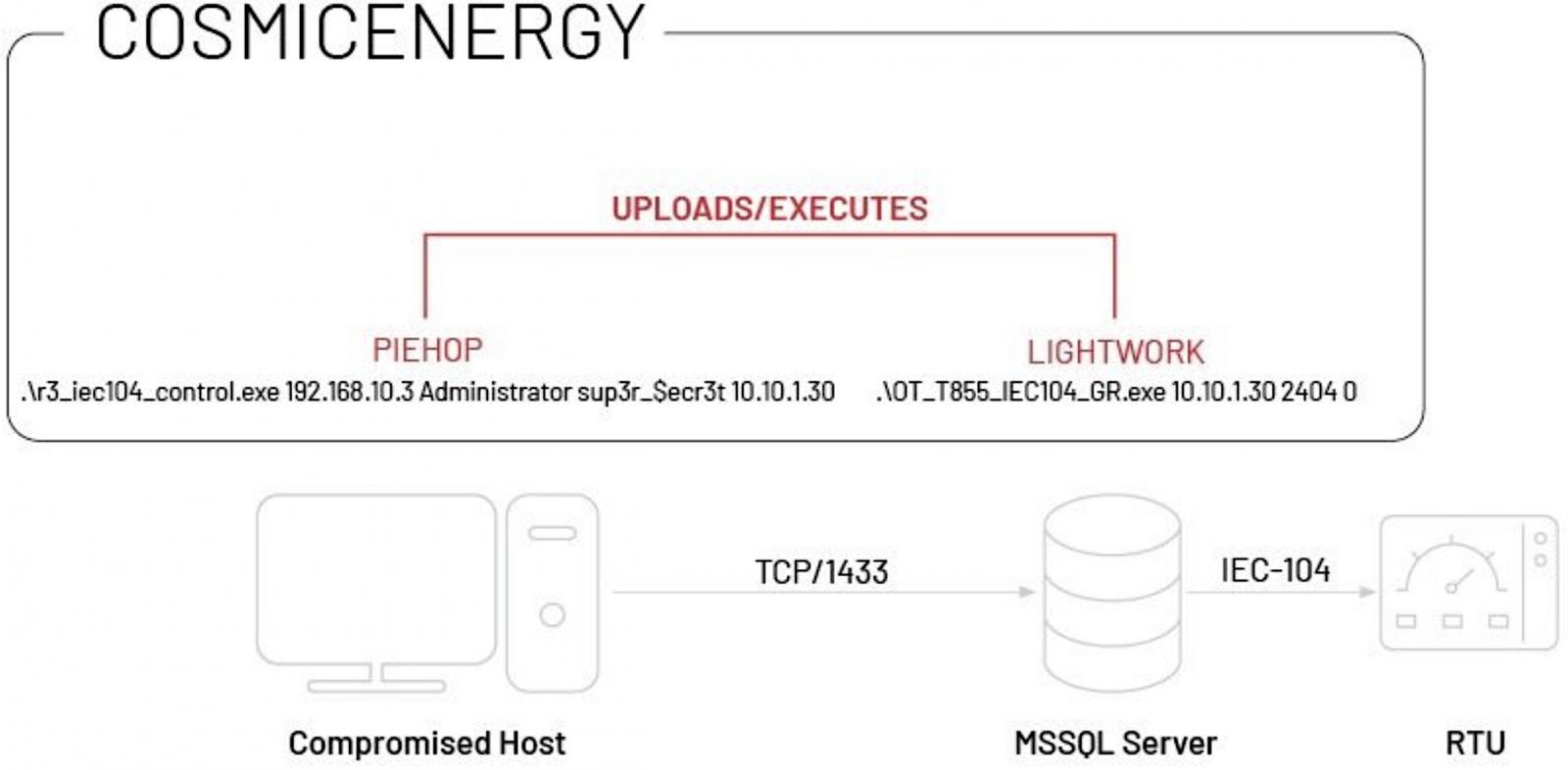

Tıpkı Industroyer gibi, CosmicEnergy de Piehop bozma aracını kullanarak güvenliği ihlal edilmiş MSSQL sunucuları aracılığıyla büyük olasılıkla hedefin OT sistemlerine erişim elde ediyor.

Saldırganlar, kurbanların ağına girdikten sonra, Lightwork kötü amaçlı aracı aracılığıyla IEC-104 “AÇIK” veya “KAPALI” komutları vererek RTU’ları uzaktan kontrol edebilir.

Mandiant, yeni keşfedilen bu kötü amaçlı yazılımın, Rus siber güvenlik şirketi Rostelecom-Solar tarafından kesinti tatbikatlarını simüle etmek için tasarlanmış kırmızı bir ekip oluşturma aracı olarak geliştirilmiş olabileceğine inanıyor.

Rostelecom-Solar’ın siber güvenlik eğitimi ve elektrik kesintisini simüle etmek için Rus hükümetinden fon aldığını gösteren kamuya açık bilgilere dayanarak Mandiant, CosmicEnergy’nin diğer kırmızı ekip araçları gibi kritik altyapıyı hedef alan yıkıcı siber saldırılarda Rus tehdit aktörleri tarafından da kullanılabileceğinden şüpheleniyor.

“COSMICENERGY analizimiz sırasında, kodda, örneğin ‘Solar Polygon’ adlı bir projeyle ilişkili bir modül kullandığını belirten bir yorum belirledik. Eşsiz diziyi aradık ve Rostelecom-Solar tarafından geliştirilen bir siber menzile (diğer adıyla çokgen) tek bir eşleşme belirledik,” dedi Mandiant.

Mandiant, “COSMICENERGY’nin kaynağını veya amacını belirlemek için yeterli kanıt belirlememiş olsak da, kötü amaçlı yazılımın muhtemelen Rostelecom-Solar veya ilişkili bir tarafça enerji şebekesi varlıklarına karşı gerçek saldırı senaryolarını yeniden oluşturmak için geliştirildiğine inanıyoruz.” dedi.

“Tehdit aktörlerinin vahşi ortamda hedeflenen tehdit faaliyetleri için kırmızı ekip araçlarını ve kamuya açık istismar çerçevelerini kullandığı göz önüne alındığında, COSMICENERGY’nin etkilenen elektrik şebekesi varlıkları için makul bir tehdit oluşturduğuna inanıyoruz.”

Microsoft’un Nisan 2022’de bildirdiği gibi, Rusya Ukrayna’yı işgal ettikten sonra, Rus bilgisayar korsanlığı grupları, kritik altyapı da dahil olmak üzere Ukrayna hedeflerine yönelik yıkıcı saldırılarda (bazıları daha önce hiç görülmemiş) birçok kötü amaçlı yazılım ailesini konuşlandırdı.

Liste, WhisperGate/WhisperKill, FoxBlade (namı diğer HermeticWiper), SonicVote (namı diğer HermeticRansom), CaddyWiper, DesertBlade, Industroyer2, Lasainraw (aka IsaacWiper) ve FiberLake’i (namı diğer DoubleZero) içerir ancak bunlarla sınırlı değildir.

Sandworm Rus askeri bilgisayar korsanları, önde gelen bir Ukraynalı enerji sağlayıcısının ICS ağını hedeflemek için Industroyer2 kötü amaçlı yazılımını kullandı, ancak yüksek voltajlı elektrik trafo merkezlerini kapatmayı ve ülke genelinde enerji dağıtımını kesintiye uğratmayı başaramadı.