CISA, Eylül ayında yamalanan Roundcube e-posta sunucusu güvenlik açığının artık siteler arası komut dosyası çalıştırma (XSS) saldırılarında aktif olarak kullanıldığı konusunda uyarıyor.

Güvenlik kusuru (CVE-2023-43770), saldırganların, kullanıcı etkileşimi gerektiren düşük karmaşıklıktaki saldırılarda, kötü niyetli olarak oluşturulmuş düz/metin mesajları yoluyla kısıtlı bilgilere erişmesine olanak tanıyan kalıcı bir siteler arası komut dosyası çalıştırma (XSS) hatasıdır.

Güvenlik açığı, 1.4.14’ten daha yeni, 1.5.4’ten önceki 1.5.x ve 1.6.3’ten önceki 1.6.x sürümlerini çalıştıran Roundcube e-posta sunucularını etkiliyor.

Roundcube güvenlik ekibi, beş ay önce CVE-2023-43770 güvenlik güncellemelerini yayınladığında, “Roundcube 1.6.x’in tüm üretken kurulumlarını bu yeni sürümle güncellemenizi şiddetle tavsiye ediyoruz” dedi.

Saldırılarla ilgili herhangi bir ayrıntı vermese de CISA, bu güvenlik açığını Bilinen İstismara Uğrayan Güvenlik Açıkları Kataloğu’na ekledi ve bu tür güvenlik kusurlarının “kötü niyetli siber aktörler için sık görülen saldırı vektörleri olduğu ve federal kuruluş için önemli riskler oluşturduğu” konusunda uyarıda bulundu.

CISA ayrıca ABD Federal Sivil Yürütme Şubesi (FCEB) kurumlarına, Kasım 2021’de yayınlanan bağlayıcı bir operasyonel direktifin (BOD 22-01) zorunlu kıldığı şekilde, 4 Mart’a kadar üç hafta içinde Roundcube web posta sunucularını bu güvenlik hatasına karşı korumalarını emretti.

KEV kataloğunun ana odağı, federal kurumları mümkün olan en kısa sürede kapatılması gereken güvenlik açıkları konusunda uyarmak olsa da, dünya çapındaki özel kuruluşların da bu kusuru gidermeye öncelik vermeleri önemle tavsiye ediliyor.

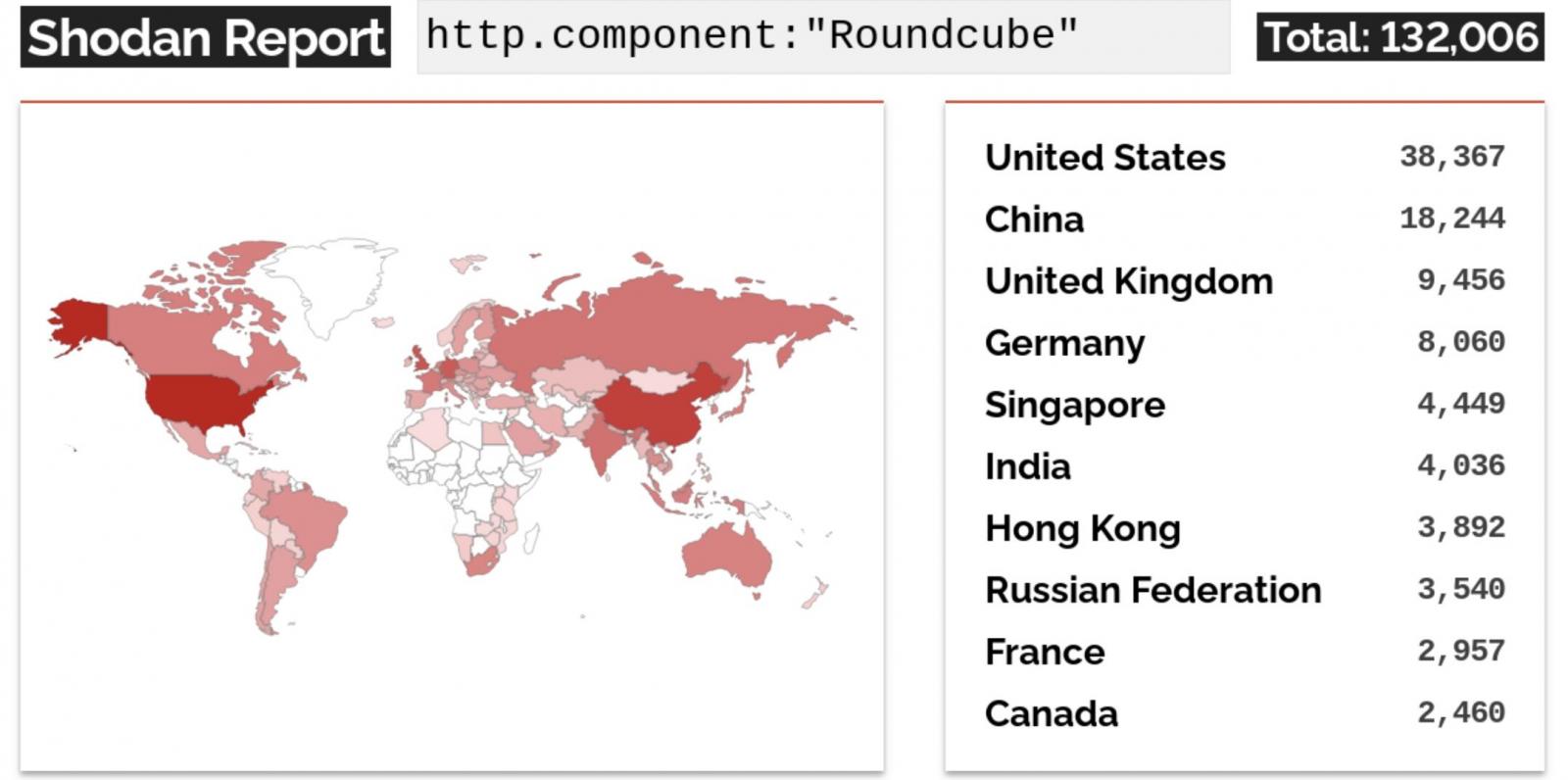

Shodan şu anda internet üzerinden erişilebilen 132.000’den fazla Roundcube sunucusunu takip ediyor. Ancak bunlardan kaçının CVE-2023-43770 açıklarından yararlanılarak devam eden saldırılara karşı savunmasız olduğuna dair hiçbir bilgi mevcut değil.

CVE-2023-5631 olarak takip edilen depolanmış bir siteler arası komut dosyası (XSS) güvenlik açığı olan bir başka Roundcube kusuru, en az 11 Ekim’den bu yana Winter Vivern (diğer adıyla TA473) Rus bilgisayar korsanlığı grubu tarafından sıfır gün olarak hedeflendi.

Saldırganlar, rastgele JavaScript kodunu uzaktan enjekte etmek için tasarlanmış, dikkatle hazırlanmış kötü amaçlı SVG belgeleri içeren HTML e-posta mesajları kullandı.

Ekim saldırılarında düşen JavaScript yükü, Rus bilgisayar korsanlarının Avrupa’daki devlet kurumlarına ve düşünce kuruluşlarına ait risk altındaki Roundcube web posta sunucularından e-postaları çalmasına olanak tanıdı.

Winter Vivern operatörleri ayrıca Ağustos ve Eylül 2023 arasında CVE-2020-35730 Roundcube XSS güvenlik açığından yararlandı.

Aynı hata, Rusya Genelkurmay Ana İstihbarat Müdürlüğü’nün (GRU) bir parçası olan Rus APT28 siber casusluk grubu tarafından Ukrayna hükümetine ait Roundcube e-posta sunucularını ihlal etmek için kullanıldı.

Winter Vivern bilgisayar korsanları ayrıca 2023’ün başlarında Zimbra CVE-2022-27926 XSS güvenlik açığından yararlanarak NATO ülkelerini hedef aldı ve NATO hükümetlerine, yetkililerine ve askeri personeline ait e-postaları çaldı.