Dolandırıcılık Yönetimi ve Siber Suçlar, Fidye Yazılımı

‘Sessiz’ Kötü Amaçlı Yazılım, Babuk ve LockBit’ten Aldığı İçin ‘BabLock’ Olarak Da Adlandırılır

Mathew J. Schwartz (euroinfosec) •

5 Nisan 2023

Her fidye yazılımı grubu, kurbanlarını öcü gaspçıların taleplerine hemen boyun eğdirmek için korkutmak üzere tasarlanmış gerçeküstü bir kişiliğe sahip olarak çalışmaz.

Ayrıca bakınız: Web Semineri | Ağ Mimarisinin Evrimi: Bilmedikleriniz Size Zarar Verebilir

LockBit, REvil – namı diğer Sodinokibi – ve Conti gibi ego güdümlü pembe dizi maskaralıkları ve aşırı kendini tanıtmayla karşılaştırıldığında, bazı gruplar veri sızıntısı sitelerinden kaçınarak ve kurbanlarla doğrudan iletişim kurarak sinsice çalışmayı tercih ediyor. Bunu yapmak, kolluk kuvvetlerinin izlemesi ve bozması için çabalarını zorlaştırır.

Araştırmacıların söylediğine göre hem Rorschach hem de BabLock olarak bilinen yakın zamanda keşfedilen bir fidye yazılımı türünü girin – en az Haziran 2022’den beri aktiftir – ve ayrıca hızı, nispeten düşük fidye talepleri ve diğer kripto türlerinden borç alma -kilitleme kötü amaçlı yazılım.

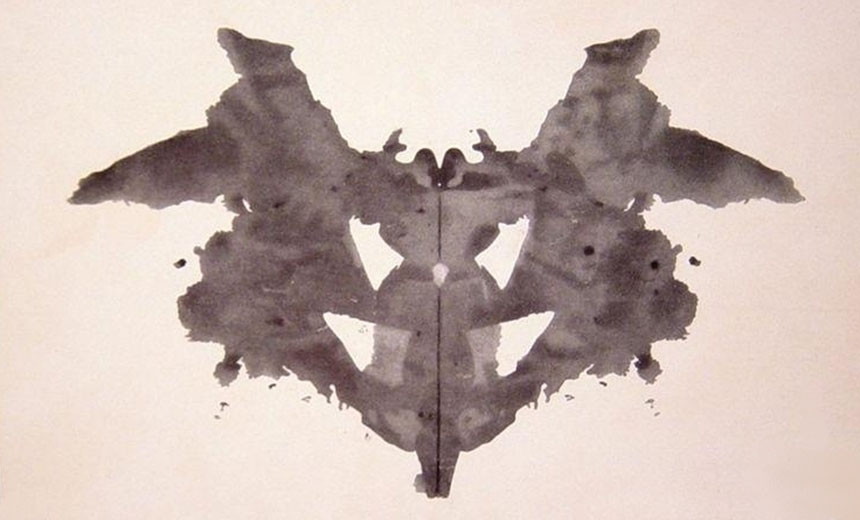

Kötü amaçlı yazılımı inceleyen ve ona Rorschach adını veren Check Point Research’teki araştırmacılar, kötü amaçlı kodun “bilinen fidye yazılımı gruplarının hiçbiriyle net bir örtüşme göstermediğini, ancak bazılarından ilham alıyor gibi göründüğünü” söyledi.

Güvenlik araştırmacıları Salı günü yayınlanan raporlarında, “Fidye yazılımını inceleyen her kişi biraz farklı bir şey gördü ve bu da bizi buna ünlü psikolojik testin adını vermemize neden oldu.”

Check Point araştırmacıları, Rorschach’ın kısmen bazı zarif kodlamalar, pek çok dosya türünden kaçınma ve kısmi veya aralıklı dosya şifreleme kullanma sayesinde bir hız iblisi olduğunu söyledi. LockBit sürüm 3’ün yalnızca 4 dakika 30 saniyede şifrelemesi için 7 dakika süren örnek verileri işlediğini söylediler. Daha hızlı şifreleme, suçluların çok geç olana kadar savunucular tarafından tespit edilmekten kaçınmasına yardımcı olur.

Rorschach’ın detayları ilk sırada yer aldı halka duyuruldu Ocak ayında, Group-IB’deki veri adli tıp ve olay müdahale ekibinde kötü amaçlı yazılım baş analisti ve tehdit avcısı olan Andrey Zhdanov tarafından Ocak ayında kötü amaçlı yazılımı, adını vermeyi reddettiği bir Avrupa sanayi firmasındaki bir olay müdahale sözleşmesi sırasında keşfetti.

Rorschach’ın birden fazla versiyonu dolaşımda görünüyor. Geçen ay, Güney Koreli siber güvenlik şirketi AhnLab, kısmen bu grup tarafından kullanılana benzer bir fidye notu kullanması nedeniyle DarkSide varyantı olarak tanımladığı ve Mayıs 2021’de karartılan fidye yazılımına ilişkin bir analiz yayınladı.

Check Point, bunun aslında bir Rorschach varyantı gibi göründüğünü çünkü “farklı yollarla gerçekleştirilmesine rağmen, raporda açıklanan fidye yazılımının neredeyse aynı yürütme akışını tetiklediğini” söylüyor. Rorschach’ın diğer bazı sürümleri, bunun yerine Yanluowang fidye yazılımı tarafından kullanılan nota daha çok benzeyen bir fidye talebi kullanıyor dediler.

Rorschach’ın VirusTotal’a yüklenmesinin yanı sıra kendi olay müdahale anlaşmalarına dayanarak Group-IB, kötü amaçlı yazılımın en azından Avusturya, Fransa, Hong Kong, Hindistan, Endonezya, İtalya, Kuveyt, Lüksemburg ve Amerika Birleşik Devletleri’ndeki kuruluşları vurmuş gibi göründüğünü söylüyor. .

Group-IB, ilk fidye taleplerinin 50.000 ila 1 milyon dolar arasında değiştiğini söylüyor. Rorschach fidye notunda veri sızdırmakla tehdit etmiyor – yalnızca ödemeyi yapmamaları durumunda kurbanlara tekrar saldırmakla tehdit ediyor. Group-IB’den Zhdanov, Information Security Media Group’a verdiği demeçte, bu, diğer daha “sessiz” fidye yazılımı gruplarının genellikle çalışma şekliyle tutarlıdır; kurbanlarla e-posta veya Tox gibi bir anlık mesajlaşma sistemi aracılığıyla iletişim kurarlar.

Bu tür gruplar “genellikle kurbanların verilerini çalmazlar ve ayrıca kazançları – daha önde gelen fidye yazılımı gruplarına kıyasla daha mütevazı” ve bu nedenle “daha istikrarlı” dedi. “Örneğin, bu tür fidye yazılımı gruplarının kurbanları genellikle fidye talebinde önemli bir azalma için pazarlık yapabilir.”

Group-IB’nin fidye yazılımı kod adı, Babuk ve LockBit 2.0 ile teknik benzerlikleri nedeniyle BabLock’tur. Group-IB analizi Salı günü yayınlanan bir raporda, Linux sürümü için “fidye yazılımı, Eylül 2021’de halka açıklanan ve orijinaliyle neredeyse aynı olan ESXi için Babuk’un kaynak koduna dayalı olarak geliştirildi” dedi.

Windows sürümü için BabLock, buldukları LockBit 2.0’a çok benzeyen sabit sürücülere erişmek ve fidye yazılımını başlatmak için Windows Grup İlkesi Nesnelerini – grup ilkesi ayarları – kullanır. BabLock’un Linux bileşenleri Haziran 2022’de derlenirken, Windows bileşenlerinin tamamı 2021’de derlendi.

Araştırmacılar, LockBit de dahil olmak üzere Rusça konuşan gruplar tarafından yürütülen birçok fidye yazılımı türü gibi, Rorschach’ın da sistemi gözden geçirecek ve Rusça veya bir zamanlar Sovyetler Birliği’nin bir parçası olan komşu ülkelerde konuşulan dilleri kullanacak şekilde ayarlanmışsa devre dışı bırakacak şekilde tasarlandığını buldu. .