Ecovacs robot süpürgelerindeki kritik güvenlik açıkları, bilgisayar korsanlarının gözetim ve taciz amacıyla bu cihazlardan yararlanmasına olanak tanıyor.

Araştırmacılar Dennis Giese ve Braelynn Luedtke tarafından DEF CON 32 hackleme konferansında sunulan bulgular, Ecovacs’ın popüler Deebot modelleri ve diğer IoT cihazlarındaki ciddi güvenlik kusurlarını vurgulayarak akıllı evlerdeki gizlilik riskleri hakkında alarmları artırıyor.

Bilgisayar Korsanları Nasıl Erişim Kazanır?

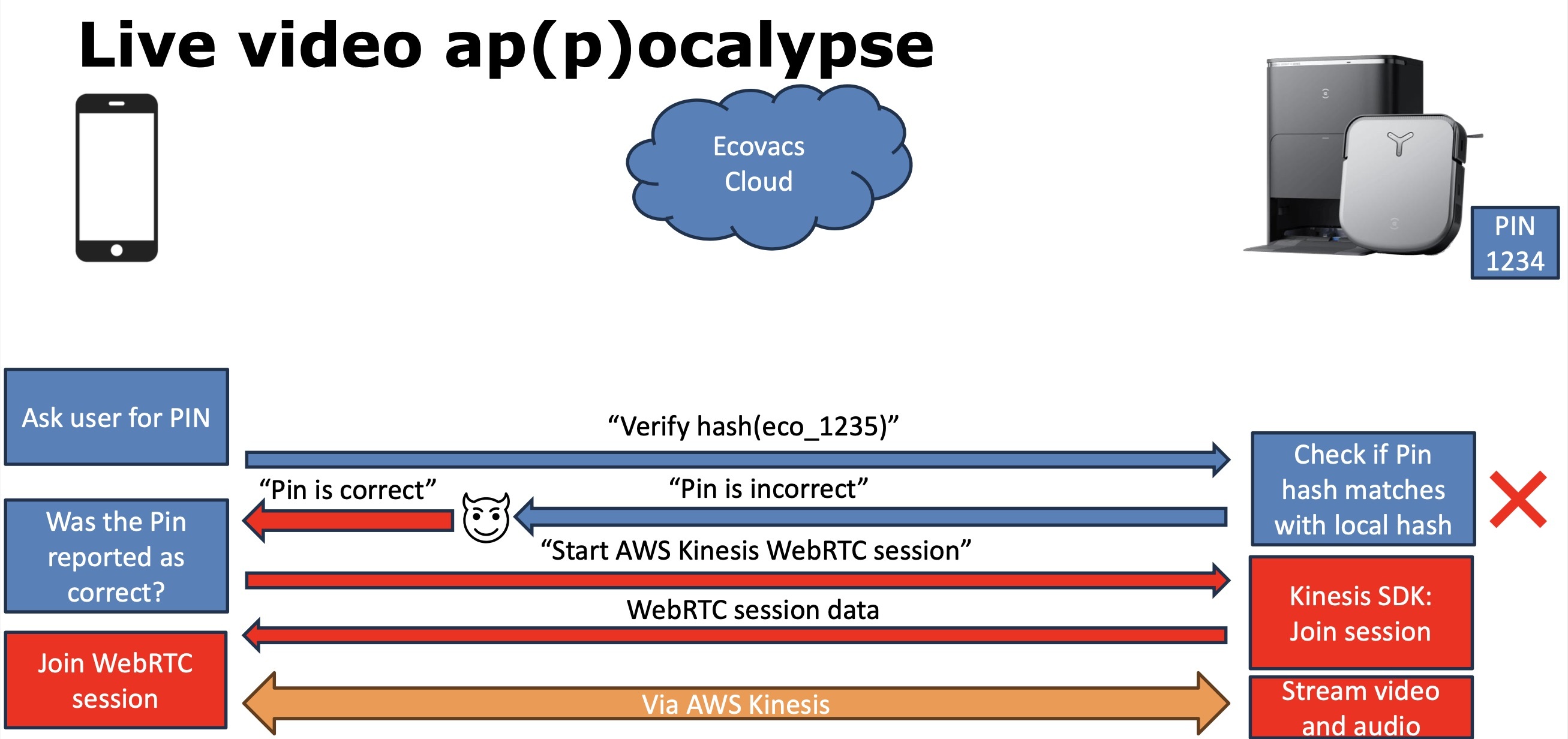

Güvenlik açıkları öncelikle Bluetooth bağlantısı ve PIN kimlik doğrulama sistemlerini içeriyor. Bilgisayar korsanları, Bluetooth aracılığıyla robot süpürgelere 450 feet’e (yaklaşık 130 metre) kadar mesafelerden uzaktan bağlanabiliyor.

Bağlandıktan sonra, cihazların tam kontrolünü ele geçirmek için zayıf PIN korumalarını atlayabilirler.

Buna, araç içi kameraların ve mikrofonların sahibinin bilgisi olmadan etkinleştirilmesi ve elektrikli süpürgelerin etkili bir şekilde gözetim araçlarına dönüştürülmesi de dahildir.

Ayrıca araştırmacılar, saldırganların cihazlarda depolanan yerelleştirilmiş ses dosyalarına müdahale ederek kamera uyarı seslerini devre dışı bırakabileceğini gösterdi.

Bu, bilgisayar korsanlarının herhangi bir uyarıyı tetiklemeden kullanıcıları gözetlemelerine olanak tanır. Güvenliği ihlal edilen cihazlar, AWS Kinesis gibi bulut hizmetleri aracılığıyla canlı video ve ses yayınlarını yayınlayabiliyor ve bu da bilgisayar korsanlarının dünyanın her yerinden kullanıcıları izlemesine olanak tanıyor.

Birçok yüksek profilli olay, bu güvenlik açıklarının tehlikelerini zaten vurgulamıştır:

– Minnesota’da bir avukat, Deebot X2 elektrikli süpürgesinin hacklendikten sonra hoparlörleri aracılığıyla ırkçı hakaretler yayınlamaya başladığını bildirdi. Saldırgan elektrikli süpürgenin canlı kamera yayınına da erişerek aileyi cihazın fişini kalıcı olarak çıkarmak zorunda bıraktı.

– Los Angeles’ta hacklenen bir elektrik süpürgesi saldırgan bir dil kusarken evcil bir köpeği kovaladı. Benzer şekilde El Paso’daki başka bir cihaz da sahibini bağlantısı kesilene kadar taciz etti.

– Avustralya’da, ABC News tarafından yapılan bir gösteri, bir muhabirin caddenin karşısındaki bir parktan Ecovacs elektrik süpürgesine uzaktan nasıl girdiğini gösterdi. Muhabir, ofis mutfağında kahve yapan bir kullanıcıyı gözetlemek için cihazın kamerasını ve mikrofonunu kontrol etti.

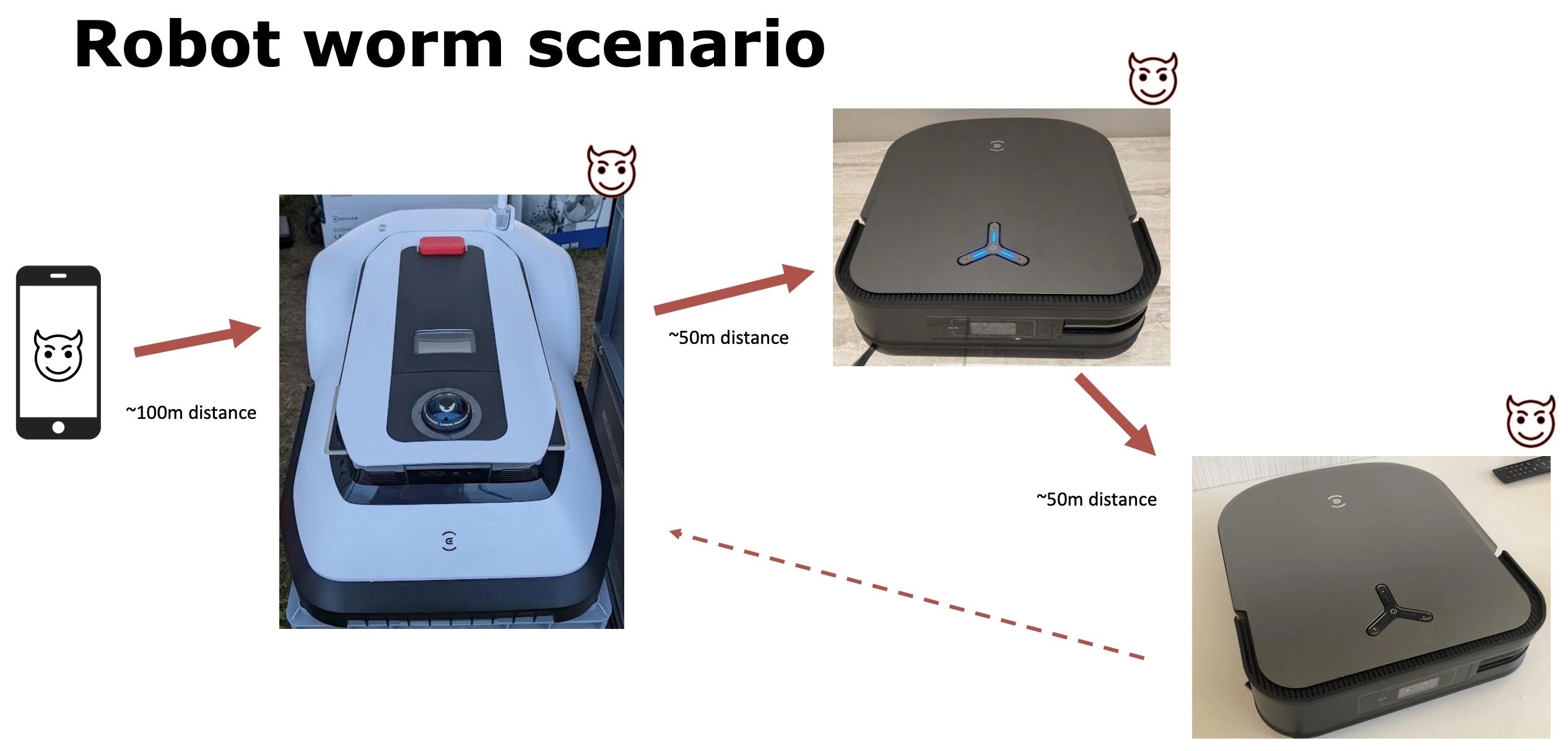

Açıklama, modern robot süpürgelerin güvenlik açıklarına ilişkin endişe verici bir gerçeğin altını çiziyor. Bu cihazlar gelişmiş Linux tabanlı bilgisayarlara dönüştükçe, siber suçlular için potansiyel hedefler haline geldiler ve kötü amaçlı yazılım yayılımında yeni bir sınır oluşturdular.

Günümüzün robot süpürgeleri, kameralar, mikrofonlar ve ağ bağlantısı gibi gelişmiş özelliklere sahip, tam donanımlı Linux tabanlı bilgisayarlardır. Bu cihazların birbirine bağlı doğası, tek bir risk altındaki vakumun yakındaki diğer cihazlara bulaşmak için fırlatma rampası olarak kullanılabileceği bir ortam yaratıyor.

Teorik olarak bilgisayar korsanları, robot elektrik süpürgelerini hedef alacak ve bulaştıracak şekilde tasarlanmış bir ağ solucanı geliştirebilir. Böyle bir solucan, farklı model veya markalardaki ortak güvenlik açıklarından yararlanarak hızlı ve bağımsız bir şekilde yayılmasına olanak tanıyabilir.

Bu senaryo, yıkıcı DDoS saldırıları başlatmak için güvenliği ihlal edilmiş binlerce IoT cihazından yararlanan 2016’daki Mirai botnet’i gibi geçmişteki büyük ölçekli IoT tabanlı saldırılara benzer.

Etkilenen Cihazlar

Güvenlik açıkları, aşağıdakiler dahil ancak bunlarla sınırlı olmamak üzere birden fazla Ecovacs modelini etkilemektedir:

- Deebot 900 Serisi

- Deebot X1/X2

- Deebot N8/T8 ve N9/T9

- Goat G1 çim biçme makinesi robotları

- Spybot Airbot Z1 ve diğer Airbot modelleri

Güvenliği ihlal edilen cihazlarda genellikle kameralar, mikrofonlar, LiDAR sensörleri ve yapay zeka destekli navigasyon sistemleri gibi gelişmiş donanımlar bulunur.

Kolaylık ve işlevsellik sağlaması amaçlanan bu bileşenler, kötü amaçlı kullanıma yönelik araçlar haline geldi.

Ecovacs, Aralık 2023 gibi erken bir tarihte bu güvenlik açıklarından haberdar olmasına rağmen yetersiz yanıt vermesi nedeniyle eleştirildi.

Araştırmacılar, bazı cihaz yazılımı güncellemelerine rağmen birçok sorunun çözülmeden kaldığını iddia ediyor. Şirket başlangıçta riskleri küçümsedi ve olayları cihazlarındaki sistemsel kusurlardan ziyade “kimlik bilgisi doldurma” saldırılarına bağladı.

Ecovacs o zamandan beri etkilenen modeller için güvenlik yükseltmeleri sözü verdi ancak henüz kapsamlı düzeltmeler uygulamadı.

Bu arada uzmanlar, kullanıcıların cihazlarının kullanılmadığı zamanlarda internet bağlantısını devre dışı bırakmak ve cihaz yazılımı güncellemelerini geldikçe uygulamak gibi acil önlemler almasını öneriyor.

Ecovacs’ın güvenlik kusurlarıyla ilgili ortaya çıkanlar, IoT cihazlarının güvenlik açıklarına ilişkin daha geniş endişeleri vurguluyor. Akıllı ev teknolojisi yaygınlaştıkça, sağlam güvenlik önlemlerinin alınması kullanıcı gizliliğinin korunması açısından hayati önem taşıyor.

Araştırmacılar, üreticilerin şifrelemeye, güvenli kimlik doğrulama protokollerine ve düzenli güvenlik açığı değerlendirmelerine öncelik vermesi gerektiğini vurguluyor.

Investigate Real-World Malicious Links, Malware & Phishing Attacks With ANY.RUN – Try for Free