7 Mayıs 2024’te, Lockbitsupp olarak da bilinen Lockbit 3.0 franchise’ın operatörünün varsayılan kimliği, İngiltere Ulusal Suç Ajansı ve ortaklarının Cronos Operasyonu: Dmitry Yuryevich Khoroshev’de ortaya çıktı.

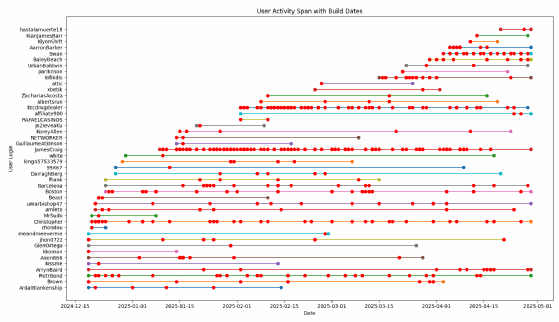

Bir yıl sonra, güne kadar, şirketin iştirakleri için bir web yönetimi arayüzünün SQL veritabanının tüm içeriği halka açık hale getirildi. Ve sadece hiçbir yerde değil – fidye yazılımı franchise’ın web sitelerinde. İroni – saldırıya uğradılar. Veriler 29 Nisan’da çıkarıldı. Geçen yıl 18 Aralık’ta kurulan bir sistemle ilgilidir.

Nadir bir ışık

Bu veriler, Lockbit 3.0 fidye yazılımının faaliyetlerine benzeri görülmemiş bir görünürlük sağlar. Şifreleme kötü amaçlı yazılımların derleme tarihleri, saldırı oluşum tarihlerinin önceki tahminlerini ayarlamayı mümkün kılar. Bilinen bazı kurbanlar söz konusu olduğunda, kurbanın verilerinin pes ve şifrelemenin başlatılması arasında 10 güne kadar bir boşluk ortaya çıkarmışlardır. Bu, bu tür bir exfiltrasyonu tespit etme çabalarının öneminin altını çizmektedir.

Bu veriler, farklı kurbanları saldırganlarına atfetmek için de kullanılabilir. Bu gruplama, müzakere yöntemlerini analiz etmek ve fidye ödemelerini izlemek için yararlı olacaktır.

Limonlu

İştirakler için bu yönetim arayüzü, ikisi büyük olasılıkla Lockbitsupp tarafından kullanılan 75 kullanıcı hesabı içeriyordu. İkisi Rusya’daki kurbanlara karşı kullanılmış olan 35’den az hesap “duraklatıldı”. Şirketin operatörü, bunun askıya alınmasının nedeni olduğundan emin oldu.

Ancak fidye yazılımı üretmek ve muhtemelen siber saldırılar başlatmak için sadece 44 hesap kullanıldı. Bunlardan 30’u 29 Nisan’da aktifti, ancak o sırada sadece yedi kişi saldırı yapmakla uğraşıyor gibi görünüyor.

Limonlu

Coğrafi bir yayılma

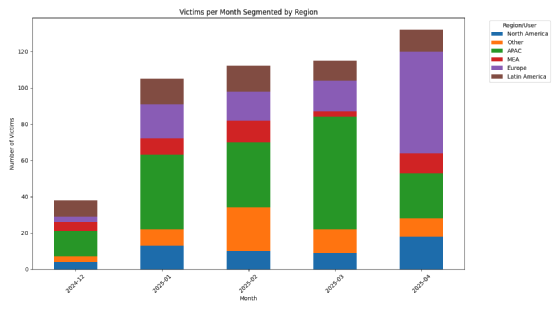

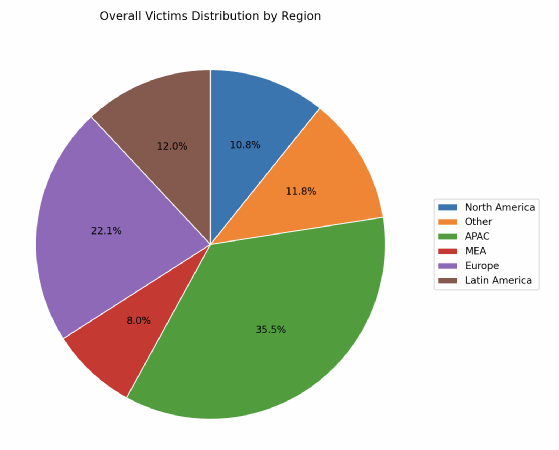

Bahsedilen kurbanların coğrafi kökenleri üzerine yapılan araştırmalar, alışılmadık bir eğilim ortaya koymaktadır – tüm olasılıkla, Asya -Pasifik bölgesi, Lockbit’in iştiraklerinin Avrupa için% 22’si ile karşılaştırıldığında, Latin Amerika için% 11’inden daha az olan Latin Amerika için% 11’inden daha az olan Latin Amerika’nın% 35,5’inin odak noktasıydı.

Limonlu

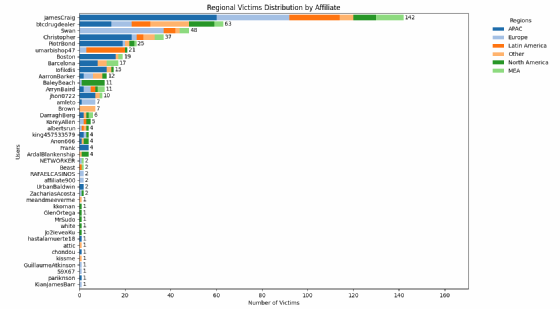

Ancak bağlı kuruluşlar arasında çok belirgin farklılıklar var. Örneğin Piotrbond, kurbanlarının% 76’sı ile Asya-Pasifik bölgesinde yoğunlaştı. Aynı şey Umarbishop47 (%81) için de geçerlidir. Darraghberg bu bölgede eşit (%33.3) ve Afrika-Ortaya Doğu-Ortaya bahse girer. Ancak Jamescraig de Asya-Pasifik’e (%42) öncelik verdi.

Bu coğrafi derleme, özellikle incelenen örnekte 51 kurbanı oluşturan Çin’de, bu bölgedeki tehdidin gözlemlenebilirliğinin eksikliğini de vurgulamaktadır. Endonezya 49 kurbanla yakın bir saniye, ardından Hindistan (35).

Limonlu

Veriler ayrıca Güney Kore’nin gözlemlenebilir kötü niyetli aktivitede küresel olarak yetersiz temsil edildiğini göstermektedir.

Bu olağandışı coğrafi dağılım, Lockbit 3.0 tarafından alınan profillerdeki değişiklikleri yansıtabilir. En aktif iştirakler en çekici kurbanların peşinden gidenler gibi görünmüyor.

Kararmış bir görüntünün yansıması

Mevcut veriler bunun yerine, kurbanlarını çoğaltanların, dünya ortalaması etrafında kişi başına gelirleri olan ülkelerde, mütevazı meblağ ödemek zorunda olsalar bile, potansiyel olarak daha az olgun insanları hedeflemeye çalıştıklarını göstermektedir.

Gözlemlenen müzakereler bu analizi destekliyor ve fidye miktarları çok sık 20.000 dolardan az talep ediliyor.

Sonuç olarak, Lockbit 3.0 afişinde şu anda sadece iki veya üç aktif yüksek uçan iştiraki var gibi görünüyor. Bu sadece yarısı sürpriz – Cronos Uluslararası Yargı Operasyonu Mafya benzeri franchise’ın imajını düşürdü. Eğer kimseyi çekmeyi başarırsa, çekiciliği şaşırtıcı bir şekilde sınırlıdır.

Hatta fidye ödemeyi reddeden bazı kurbanların, imajını daha da karartmamak için kasıtlı olarak Lockbit’in vitrin sitesinde iddia edilip edilmediğini merak ediyor.

Ve bu yeni sızıntının meseleleri iyileştirmesi olası değildir – belirli iştiraklerin Tox şifreli e -posta kimliklerini, şifrelerini (net metinde saklanır) ve belirli açık kaynak istihbarat uzmanlarının şüphesiz araştırmaktan mutluluk duyacağı takma adlarını ortaya çıkarmıştır – kurbanların özel şifreleme anahtarlarından bahsetmemek.