Tehdit aktörü RansomHouse, Dubai, BAE’de bulunan bir finansal ve emtia türev borsası olan Dubai Gold & Commodities Exchange’in (DGCX) verilerine eriştiğini iddia etti. Çete, 100 GB veri indirdiklerini belirten bir sızıntı bildirimi yayınladı.

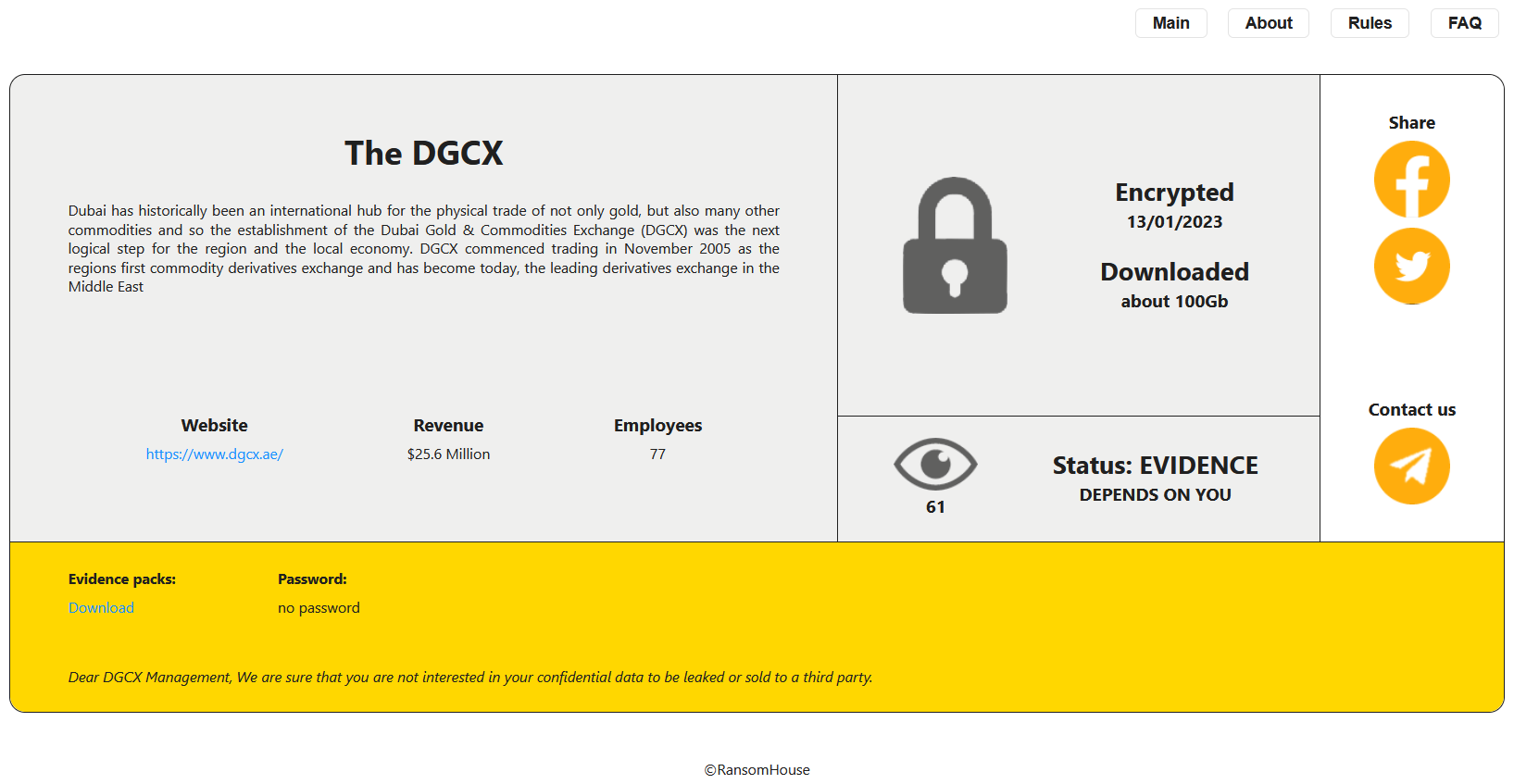

Sızıntı bildirimine göre, veriler 13 Ocak’ta şifrelendi. Normal bir fidye bildiriminin aksine, veri sızıntısı tehdidi veya fidye ödemesi için bir son tarihi yoktur.

Dubai Altın ve Emtia Borsası (DGCX), Kasım 2005’te faaliyete geçti ve Orta Doğu ve Kuzey Afrika bölgesindeki ilk türev borsası oldu. Dubai Multi Emtia Merkezi’ne aittir.

Diğer fidye yazılımı çetelerinden farklı olarak RansomHouse, tehdit istihbaratı araştırmacılarının spekülasyonlarına göre zayıf güvenlik önlemlerine sahip kuruluşlardan bıkmış beyaz şapkalı bilgisayar korsanlarından oluşan nispeten yeni bir grup.

DGCX veri ihlali ve RansomHouse

Sızıntı sitesindeki ekran görüntüsü, 25.6 milyon dolarlık geliri ve resmi web sitesine bir bağlantı da dahil olmak üzere önde gelen Orta Doğu borsası hakkında bazı ayrıntılara dikkat çekti. Sızıntı sitesindeki paylaşım, “Sayın DGCX Yönetimi, Gizli verilerinizin sızdırılması veya üçüncü bir tarafa satılmasıyla ilgilenmediğinize eminiz.”

RansomHouse gönderisinde, DGCX web sitesinin Hakkında bölümünden kopyalanan ayrıntılarla birlikte, şifreleme tarihinin 13 Ocak 2023 olduğu belirtildi. Ayrıca, Facebook ve Twitter gibi önde gelen sosyal medya platformlarına bağlantılar da vardı. Gönderi 61 kez görüntülendi ve ekran görüntüsü alındı.

İddia edilen şifreleme, DGCX’in 2022 için sözleşme değerinde %8,24’lük bir artışla 162,01 milyar dolara ulaştığını bildirmesinden günler önce gerçekleşti. Ayrıca toplam sözleşme sayısı da %16 artışla 8.239 milyon adede ulaştı.

DGCX’in %80’den fazlası Orta Doğu ve Hindistan Yarımadası’ndan gelen 267 üyesi vardır. Geri kalan üyeler ABD ve Avrupa’dandır ve Londra ve Chicago gibi finans merkezlerinde yerleşiktir.

RansomHouse fidye yazılımı grubu

Malwarebytes Labs, RansomHouseis’in kurbanların güvenlik açıklarından yararlanarak ağlarına eriştiğini, verileri çaldığını ve verileri en yüksek teklifi verene satılmasın diye kurbanları ödemeye zorladığını belirtti. Ve hiçbir suçlu verileri satın almakla ilgilenmiyorsa, grup verileri kendi sızıntı sitelerinde sızdırıyor.

RansomHouse grubunun Hakkımızda sayfasında “Suçluların, güvenlik açığını bulan veya bilgisayar korsanlığını gerçekleştiren kişiler olduğuna, ancak güvenliğe gereken özeni göstermeyenler olduğuna inanıyoruz” yazıyor.

Araştırmacılar, forumlardaki kibar konuşmaları nedeniyle grubu bir grup ‘hoşnutsuz kırmızı takım pen-testçileri’ olarak listeliyor. Cyberint, RansomHouse grubunun fidye yazılımı geliştirmediğini ve verileri sızdırmaya odaklandığını bildirdi. Grubun, fidye yazılımı hakkında konuşmak ve diğer üyelerle etkileşim kurmak için Telegram’da üç kanalı var.

“Bu grup aynı zamanda kurbanlardan zorla para alma konusunda da benzersiz. Kendilerini ortalama bir çevrimiçi gaspçıdan daha fazla penetrasyon testçileri ve böcek ödül avcıları olarak pazarlıyor gibi görünüyorlar. Hedeflerden veri çaldıktan sonra, onu silmeyi teklif ediyorlar ve ardından hangi güvenlik açıklarından ve nasıl yararlandıklarına dair eksiksiz bir rapor sunuyorlar,” dedi Malwarebyte Labs raporu.

“Fidye yazılımı grupları gibi, kurbanlar, gazeteciler ve faaliyetlerini izlemek isteyenlerle iletişim kurmak için bir Telegram hesabı ve bir sızıntı sitesi gibi kanalları da var.”

Bunların yanı sıra grup, gazetecileri kendileriyle bir Müşterini Tanı (KYC) prosedürü yürüttükten sonra sayfalarındaki veri ihlallerini bildirmeye davet ettiğini iddia ediyor. ‘İşlem sonrası garantileri’ aşağıdaki verilerin silinmesini içerir:

- Ekibin sunucularından yüklenen bilgiler

- Veri sızıntısıyla ilgili gönderiler, web siteleri ve sayfalar

- Arka kapılar

RansomHouse grubu, düşük ücret alan böcek ödül avcılarını savunur. Başlangıçta Lapsu$ çetesinin Telegram kanalını kullandıkları için çeteye bağlıdır.