Check Point Research (CPR), son araştırma raporunda, çok sayıda tehdit aktörünün, casusluk ve gizli istihbarat operasyonları için Android cihazları hedef alan güçlü bir açık kaynaklı uzaktan erişim truva atı (RAT) olan Rafel’i kullandığını ortaya koyuyor. Daha da kötüsü: Bu tehdide maruz kalan 3,9 milyardan fazla Android cihazı var.

Bu RAT’ı istismar eden rakiplerden biri, Rafel RAT’ı gizli operasyonlar için kullanan ve uzaktan erişim, gözetim, veri sızdırma ve kalıcılık mekanizmalarından yararlanan APT-C-35 / DoNot Team’dir.

DoNot Ekibinin Android cihazları hedeflemesiyle biliniyor. Kasım 2020’de grup, Android kötü amaçlı yazılımını yaymak için Google Firebase bulut mesajlaşmasını hedef aldı. Uluslararası Af Örgütü, Ekim 2021’de Togolu aktivistlere yönelik kötü amaçlı yazılım saldırısından DoNot Ekibini sorumlu tuttu ve saldırıda kullanılan IP adreslerinden birini belirledikten sonra saldırıyı Hintli siber güvenlik firması Innefu Labs’a bağladı.

En son saldırıya gelince, CPR birden fazla kötü amaçlı yazılım örneği topladı ve 120 komuta ve kontrol sunucusunu belirledi. Şaşırtıcı bir şekilde, Samsung telefonlar en çok etkilenen cihazlar oldu ve ABD, Çin ve Endonezya en çok hedeflenen ülkeler oldu.

CPR’nin raporunda “Kurbanların çoğunluğunun Samsung telefonları vardı ve hedeflenen kurbanlar arasında ikinci en büyük grubu Xiaomi, Vivo ve Huawei kullanıcıları oluşturuyordu” denildi.

Bunun nedeni, bu markaların popülaritesinin onları saldırganlar için daha geniş bir hedef tabanı haline getirmesi olabilir.

Etkilenen kurbanların %87’sinden fazlası, artık güvenlik güncellemeleri almayan eski Android sürümlerini çalıştırıyordu. Bu eski sistemlerde kritik güvenlik yamaları bulunmuyor ve bu da onları kötü amaçlı yazılım istismarına karşı daha kolay hedef haline getiriyor. En çok etkilenenler Android 11 kullanıcıları, ardından Android sürüm 8 ve 5 kullanıcıları geliyor.

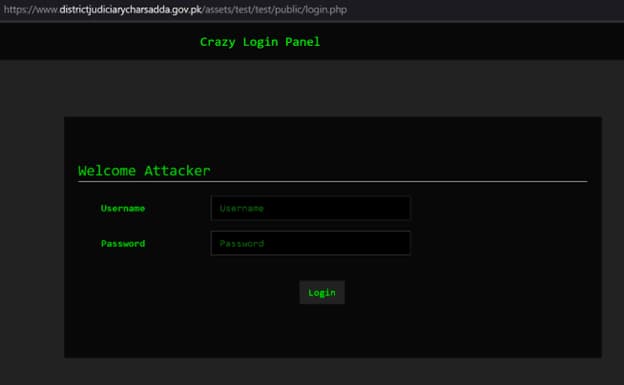

Windows botları, 2014’te Kullanım Ömrünün Sonuna ulaşmalarına rağmen sürekli olarak yüksek Windows XP enfeksiyonlarına neden olurken, Android cihazlar da bu sorundan muzdariptir. CPR üç özel vakayı incelemiştir: fidye yazılımı operasyonları, sızdırılan İki Faktörlü Kimlik Doğrulama mesajları ve Pakistan hükümetinin saldırıya uğramış bir web sitesindeki Rafel komuta ve kontrolü, bu tehditlerin yaygınlığını ortaya çıkarmıştır.

Açık kaynaklı bir Android kötü amaçlı yazılımı olan Rafel RAT, yasa dışı faaliyetlerde yaygın kullanımı nedeniyle önemli bir tehdittir. Saldırganlar tarafından hassas verileri çalmak, virüslü cihazları casus araçlara dönüştürmek ve kullanıcıları kilitlemek veya verilerini rehin tutmak için kullanılabilir. Bu, telefon kişilerini, SMS mesajlarını ve çağrı kayıtlarını çalarak ve cihazı bir gözetleme cihazına dönüştürerek gizliliği tehlikeye atabilir.

CPR’nin araştırması, Android cihazları kötü amaçlı kullanıma karşı korumak için sürekli dikkat ve proaktif güvenlik önlemlerine duyulan ihtiyacı ve mobil güvenliğe çok katmanlı bir yaklaşımın önemini gösteriyor.

Android’de güvende kalmak için her zaman Google Play Store gibi güvenilir kaynaklardan uygulamalar yükleyin, üçüncü taraf uygulamalardan kaçının ve uygulama izinlerini ve incelemelerini kontrol edin.

İLGİLİ KONULAR

- Android Kötü Amaçlı Yazılım Verileri Çalmak İçin WhatsApp, Instagram Gibi Görünüyor

- Sahte hükümet COVID-19 izleme uygulaması Android fidye yazılımını yayıyor

- Panzehir Android Kötü Amaçlı Yazılımı, Fon Çalmak İçin Google Güncellemesi Gibi Görünüyor

- LG Smart TV Ekranı, Android Fidye Yazılımı Enfeksiyonundan Sonra Tuğlalandı

- Microsoft, yeni Android fidye yazılımı şantaj kurbanlarına karşı uyardı