“Alien Txtbase” olarak adlandırılan büyük bir tehlike altındaki veri koleksiyonu, (veri ihlalleri konusunda kullanıcıları uyaran bir web sitesi) veritabanına entegre edildi.

Pwned’in kurucusu Troy Hunt’a göre, bu bilgiler, cihazlarına kişisel verileri çalmak için tasarlanmış Infostealer kötü amaçlı yazılımlarla enfekte olan bireylerden hasat edildi. Bu ekleme, 23 milyar giriş içeren 1.5 terabayt çalıntı kimlik bilgilerini içerir.

Bu verilerin analizi, 284 milyon bireysel e -posta adresini etkileyen 493 milyon benzersiz e -posta ve web sitesi kombinasyonunu ortaya koymaktadır. Ayrıca, PWNED Parola veritabanına daha önce bilinmeyen 244 milyon parola eklendi ve mevcut 199 milyon daha fazla giriş için güncellenmiş frekans sayıları vardı.

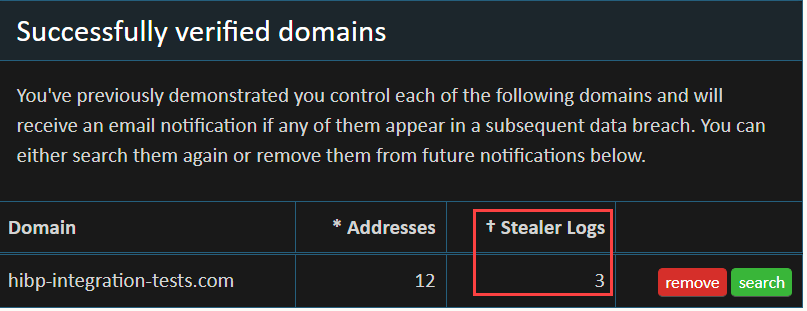

Veritabanını genişletmenin yanı sıra, HIBP kuruluşlar için veri erişilebilirliğini artırmak için yeni API’lar getirdi. Bu API’ler, stealer günlüklerinin e -posta ve web sitesi etki alanı ile sorgulanmasına izin vererek işgücüne maruz kalmanın değerlendirilmesini ve tehlikeye atılmış müşteri kimlik bilgilerini belirlemeye izin verir. Bu araçlar, e -posta arama için bir API ve e -posta günlüğü görüntüleme için ücretsiz bir web kullanıcı arayüzü içeren PWNED 5 abonelik aracılığıyla kullanılabilir. Stealer günlük verilerinin farklılaşmış işlenmesi için yeni bir “IsstealerLog” bayrağı eklenir.

Hunt, “Bu, HIBP’deki verilerle programlı olarak ilgilenen herkesin artık stealer günlüklerini diğer ihlallerden farklı şekilde ele almayı kolayca seçebileceği anlamına geliyor” dedi.

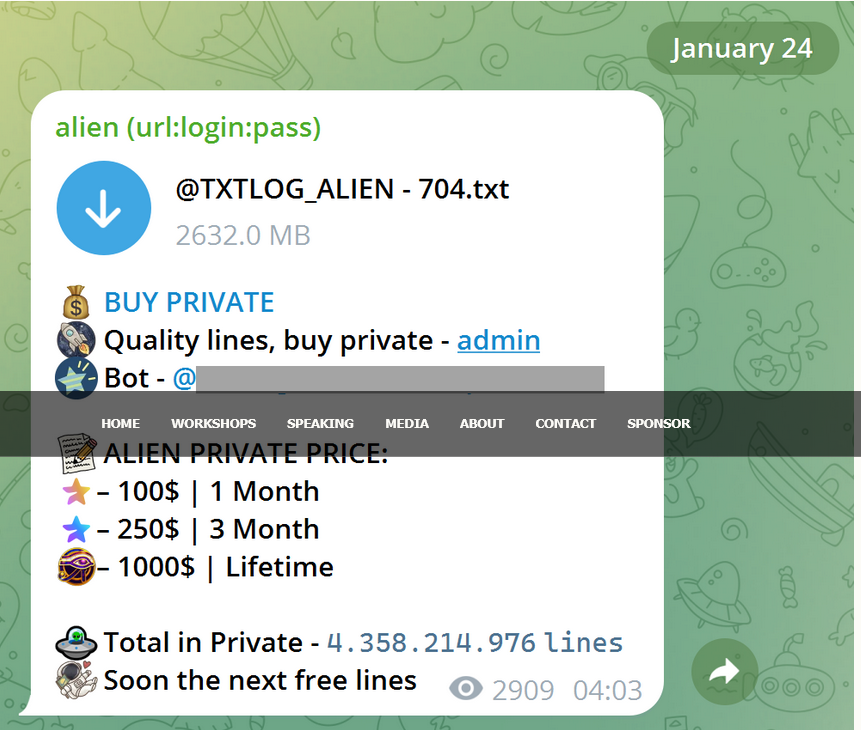

Alien TxtBase verileri, çalıntı kimlik bilgilerini dağıtan bir telgraf kanalından kaynaklandı. Bu tür faaliyetlerde yer alan birçoğundan biri olan bu kanal, bir devlet kurumunun HIBP’yi varlığını uyarmasından sonra ortaya çıktı.

“Yukarıdaki resimdeki dosya, web sitesi URL’lerinden ve bunlara girilen e -posta adresleri ve şifrelerden oluşan 36 milyondan fazla veri satırını içeriyordu.”

Veriler, bir örnek kanalın para kazanma stratejisini ortaya çıkaran tek tek dosyalarda yayılır: ücretsiz örnekler sunmak ve daha sonra yeni edinilen çalıntı verilere erişim için abonelikler satmak. Bu kimlik bilgileri tipik olarak kötü amaçlı yazılım enfeksiyonları ile elde edilir, genellikle korsan yazılım yoluyla yayılır veya görünüşte meşru indirmelerde gizlenir. Bir makine tehlikeye atıldıktan sonra, kötü amaçlı yazılım, web sitelerine girilirken kullanıcı kimlik bilgilerini sessizce toplar ve daha fazla sömürü sağlar.

Hunt, belirli bir web sitesi gibi tek kaynaklardan gelen ihlallerin aksine, Alien Txtbase ihlali, çok sayıda siteden kimlik bilgilerini içeriyordu ve bu da özgünlüklerini doğrulamayı zorlaştırdı.

Şifre sıfırlamaları gibi standart doğrulama yöntemleri, Netflix’in coğrafi kesimleri gibi bazı hizmetler tarafından uygulanan coğrafi eskrim ile karmaşıktır. HIBP, tehlikeye atılan hesapları doğrulamak için VPN’leri kullanır ve aboneleriyle doğrudan temas verilerin doğrulanmasına yardımcı olur. Veriler büyük ölçüde meşru olsa da, fabrikasyon girişler içerebilir, bu da geçersiz bilgilerden geçerli olmayı zorlaştırır.

Alien TxtBase Stealer günlüklerine, yeni tanıtılan alan tabanlı API’lerle birlikte mevcut HIBP arama yöntemleriyle erişilebilir. Bu veriler, kuruluşlara ve bireylere tehlikeye atılan kimlik bilgilerini belirlemeleri ve kendilerini korumak için proaktif adımlar atmaları için güç verir. HIBP, stealer günlük sonuçlarını e -posta ile görüntülemek için ücretsiz web kullanıcı arayüzünün mevcut kaldığını vurgular. Kullanıcılar, bildirim sayfasını ziyaret ederek ve e -posta adreslerini doğrulayarak bu özelliğe erişebilir.