Asya-Pasifik ve Kuzey Amerika’daki devlet kurumları, bilinmeyen bir tehdit aktörü tarafından, kullanıma hazır bir kötü amaçlı yazılım indiricisi tarafından hedefleniyor. PureCrypter bir dizi bilgi hırsızı ve fidye yazılımı sunmak için.

Menlo Security araştırmacısı Abhay Yadav, “PureCrypter kampanyası, tehlikeye atılmış kar amacı gütmeyen bir kuruluşun etki alanını ikincil bir yük sağlamak için bir komuta ve kontrol (C2) olarak kullanıyor” dedi.

PureCrypter kullanılarak yayılan farklı kötü amaçlı yazılım türleri arasında RedLine Stealer, Agent Tesla, Eternity, Blackmoon (aka KRBaker) ve Philadelphia fidye yazılımı bulunur.

İlk olarak Haziran 2022’de belgelenen PureCrypter, yazarı tarafından bir aylık erişim için 59 ABD dolarına (veya ömür boyu tek seferlik satın alma için 245 ABD dolarına) satışa sunulduğu ilan edildi ve çok sayıda kötü amaçlı yazılım dağıtma yeteneğine sahip.

Aralık 2022’de, programın arkasındaki geliştirici olan PureCoder, teklif listesini genişleterek web tarayıcılarından, kripto cüzdanlarından ve e-posta istemcilerinden verileri çekmek için tasarlanmış PureLogs olarak bilinen bir kaydedici ve bilgi hırsızını içerecek şekilde genişletti. Yılda 99 ABD Doları (veya ömür boyu erişim için 199 ABD Doları) tutarındadır.

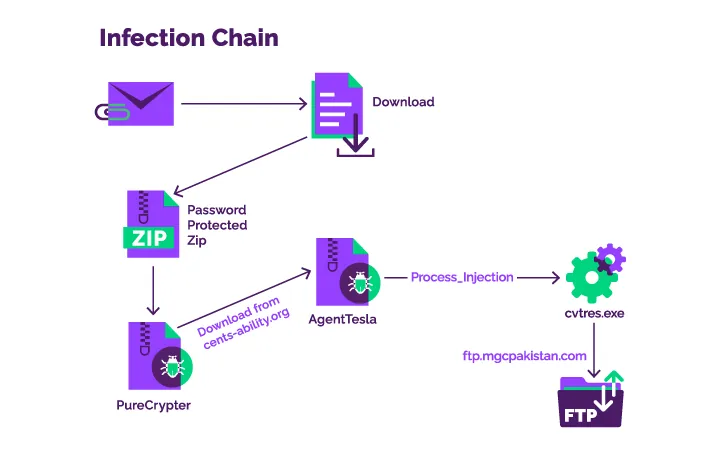

Menlo Security tarafından ayrıntılı olarak açıklanan bulaşma dizisi, sırayla PureCrypter kötü amaçlı yazılımını yükleyen parola korumalı bir ZIP arşivi olan birinci aşama bileşene işaret eden bir Discord URL’si içeren bir kimlik avı e-postasıyla başlar.

Yükleyici ise, Ajan Tesla adlı .NET tabanlı bir keylogger olan ikincil yükü almak için ihlal edilen kar amacı gütmeyen kuruluşun web sitesine ulaşır.

Ardından arka kapı, toplanan verileri dışarı sızdırmak için Pakistan’da bulunan bir FTP sunucusuyla bağlantı kurar ve bu da etkinliği gerçekleştirmek için güvenliği ihlal edilmiş kimlik bilgilerinin kullanılmış olabileceğini gösterir.