Lider bulut depolama sistemleri ve hizmetleri sağlayıcısı Pure Storage, Pazartesi günü saldırganların Snowflake çalışma alanını ihlal ettiğini ve şirketin telemetri bilgileri olarak tanımladığı şeye erişim elde ettiğini doğruladı.

Açığa çıkan bilgiler aynı zamanda müşteri adlarını, kullanıcı adlarını ve e-posta adreslerini de içerse de dizi erişimine ilişkin kimlik bilgilerini veya müşteri sistemlerinde depolanan diğer verileri içermiyordu.

Depolama şirketi, “Kapsamlı bir soruşturmanın ardından Pure Storage, tek bir Snowflake veri analitiği çalışma alanına geçici olarak yetkisiz erişim sağlayan üçüncü bir tarafın dahil olduğu bir güvenlik olayını doğruladı ve ele aldı” dedi.

“Çalışma alanı, Pure’un proaktif müşteri destek hizmetleri sağlamak için kullandığı telemetri bilgilerini içeriyordu. Bu bilgiler arasında şirket adları, LDAP kullanıcı adları, e-posta adresleri ve Purity yazılımı sürüm numarası yer alıyor.”

Pure, Snowflake çalışma alanına daha fazla yetkisiz erişimi önlemek için önlemler aldı ve henüz müşteri altyapısının diğer bölümlerinde kötü amaçlı faaliyetlere ilişkin kanıt bulamadı.

Şirket, “Şu anda benzer şekilde Pure sistemlerini hedef alan olağandışı bir etkinlik tespit etmeyen müşterilerle iletişim halindeyiz” diye ekledi.

Meta, Ford, JP Morgan, NASA, NTT, AutoNation, Equinix ve Comcast gibi yüksek profilli şirketler ve kuruluşlar da dahil olmak üzere 11.000’den fazla müşteri Pure Storage’ın veri depolama platformunu kullanıyor.

Snowflake saldırılarından en az 165 kuruluşun etkilenmesi muhtemel

Mandiant ve CrowdStrike ile ortak bir danışma belgesinde Snowflake, saldırganların çok faktörlü kimlik doğrulama korumasına sahip olmayan hesapları hedeflemek için çalıntı müşteri kimlik bilgilerini kullandığını ortaya çıkardı.

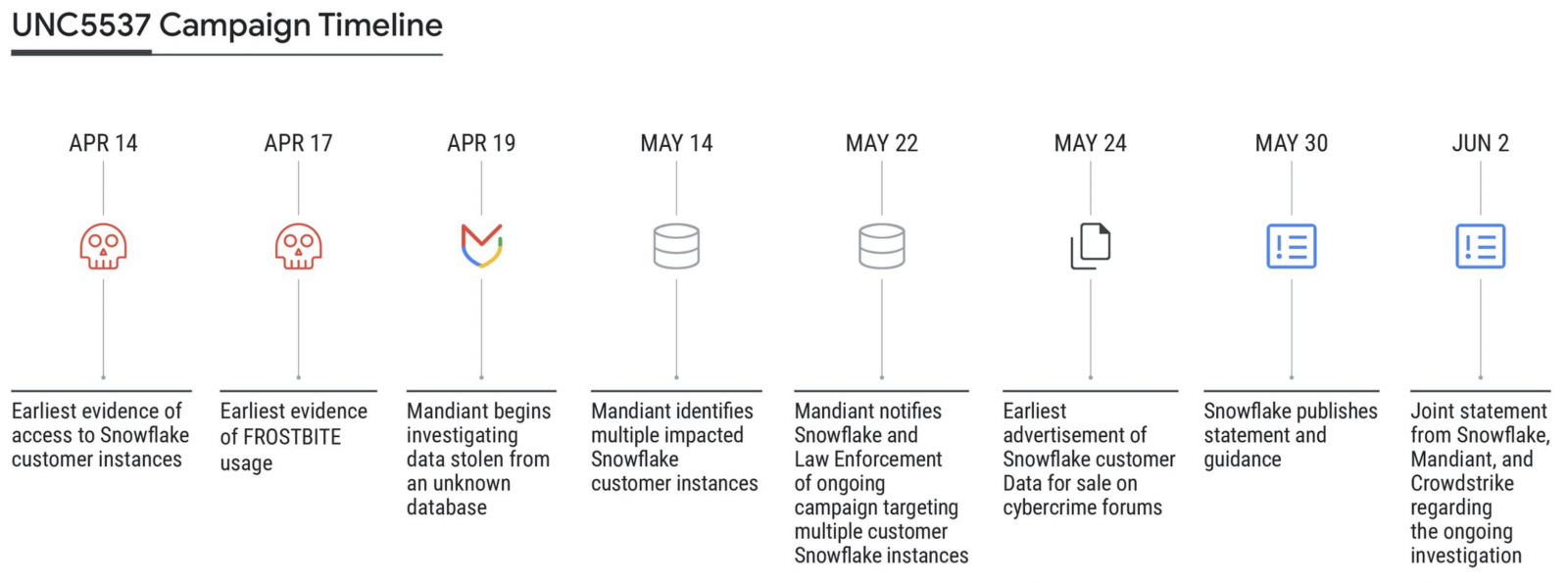

Mandiant ayrıca Snowflake saldırılarını, Mayıs 2024’ten bu yana UNC5537 olarak takip edilen mali motivasyonlu bir tehdit aktörüne bağladı.

Kötü niyetli aktör, geçmişi 2020’ye kadar uzanan tarihi bilgi hırsızı kötü amaçlı yazılım bulaşmalarında çalınan müşteri kimlik bilgilerini kullanarak Snowflake müşteri hesaplarına erişim elde ediyor, dünya çapında yüzlerce kuruluşu hedef alıyor ve mali kazanç için kurbanlardan şantaj yapıyor.

Mandiant, “Etkilenen hesaplar çok faktörlü kimlik doğrulama etkin olacak şekilde yapılandırılmadı, bu da başarılı kimlik doğrulamanın yalnızca geçerli bir kullanıcı adı ve şifre gerektirdiği anlamına geliyor” dedi.

“Bilgi hırsızı kötü amaçlı yazılım çıktısında tanımlanan kimlik bilgileri, bazı durumlarda çalındıktan yıllar sonra bile hâlâ geçerliydi ve değiştirilmedi veya güncellenmedi. Etkilenen Snowflake müşteri örneklerinde, yalnızca güvenilir konumlardan erişime izin verecek ağ izin listeleri yoktu.”

Siber güvenlik şirketi şu ana kadar Vidar, RisePro, Redline, Racoon Stealer, Lumm ve Metastealer bilgi hırsızlığı kötü amaçlı yazılım saldırılarında açığa çıkan yüzlerce müşteri Snowflake kimlik bilgisini tespit etti.

Snowflake ve Mandiant, devam eden bu saldırılara maruz kalma potansiyeli olan yaklaşık 165 kuruluşu halihazırda bilgilendirdi.

Mandiant, UNC5537 hakkında çok fazla bilgi açıklamamış olsa da BleepingComputer, aynı web sitelerini, Telegram ve Discord sunucularını sık sık ziyaret eden ve saldırılarda düzenli olarak iş birliği yapan daha büyük bir tehdit aktörleri topluluğunun parçası olduklarını öğrendi.

Santander, Ticketmaster ve QuoteWizard/LendingTree’deki son ihlaller de devam eden Snowflake saldırılarıyla bağlantılı. Ticketmaster’ın ana şirketi Live Nation, 20 Mayıs’ta Snowflake hesabının ele geçirilmesinin ardından biletleme firmasını bir veri ihlalinin etkilediğini doğruladı.

Bir tehdit aktörü şu anda, otomotiv satış sonrası parça sağlayıcısı Advance Auto Parts’tan, şirketin Snowflake hesabının ihlali sonrasında çalınan 380 milyon müşteri profili ve 44 milyon Sadakat / Gaz kartı numarası (müşteri ayrıntılarıyla birlikte) dahil olduğu iddia edilen 3 TB veriyi satıyor.