Çevrimiçi olarak açığa çıkan 60.000’den fazla Microsoft Exchange sunucusu, ProxyNotShell açıklarından yararlanma tarafından hedeflenen iki güvenlik açığından biri olan CVE-2022-41082 uzaktan kod yürütme (RCE) güvenlik açığına karşı yamalanmamıştır.

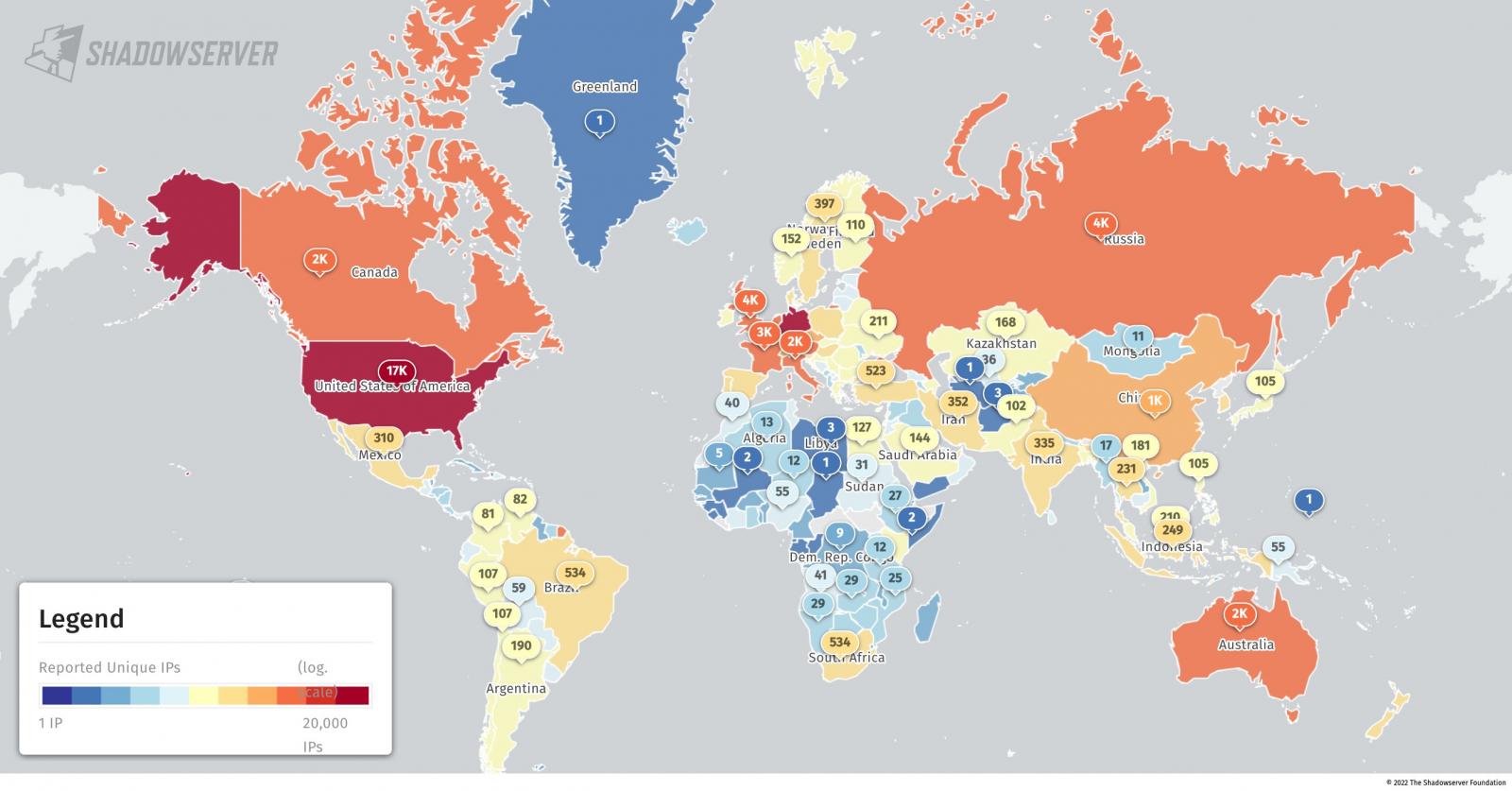

göre bir son tweet Kendini internet güvenliğini geliştirmeye adamış kâr amacı gütmeyen bir kuruluş olan Shadowserver Foundation’daki güvenlik araştırmacılarından, sürüm bilgilerine göre (sunucuların x_owa_version başlığı) yaklaşık 70.000 Microsoft Exchange sunucusunun ProxyNotShell saldırılarına karşı savunmasız olduğu bulundu.

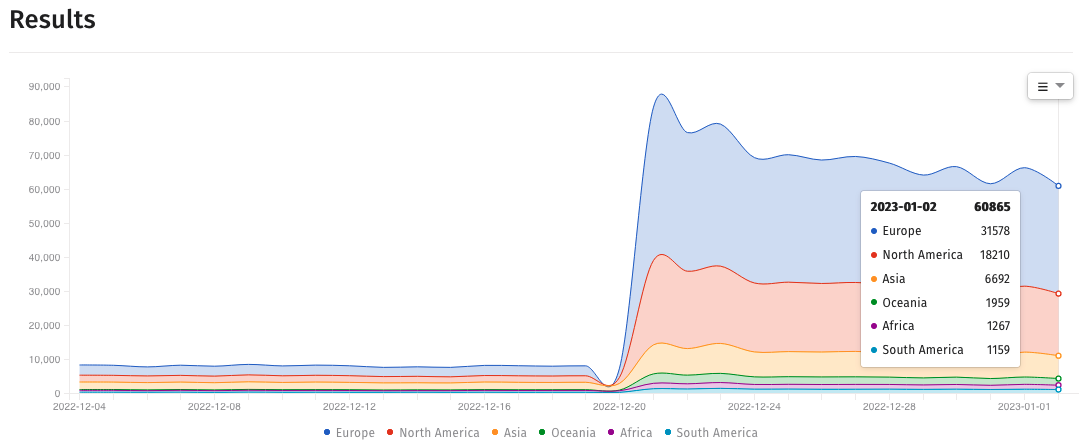

Ancak Pazartesi günü yayınlanan yeni veriler, savunmasız Exchange sunucularının sayısının Aralık ortasındaki 83.946 bulut sunucusundan 2 Ocak’ta tespit edilen 60.865’e düştüğünü gösteriyor.

CVE-2022-41082 ve CVE-2022-41040 olarak izlenen ve toplu olarak ProxyNotShell olarak bilinen bu iki güvenlik hatası Exchange Server 2013, 2016 ve 2019’u etkiler.

Başarıyla istismar edilirse, saldırganlar ayrıcalıkları yükseltebilir ve güvenliği ihlal edilmiş sunucularda rastgele veya uzaktan kod yürütme elde edebilir.

Microsoft, Kasım 2022 Salı Yaması sırasında kusurları gidermek için güvenlik güncellemeleri yayınladı, ancak ProxyNotShell saldırıları en az Eylül 2022’den beri vahşi ortamda tespit edildi.

Tehdit istihbarat şirketi GreyNoise, 30 Eylül’den beri devam eden ProxyNotShell istismarını izliyor ve ProxyNotShell tarama etkinliği hakkında bilgi ve saldırılarla bağlantılı IP adreslerinin bir listesini sağlıyor.

Binlerce kişi de ProxyShell ve ProxyLogon saldırılarına maruz kaldı

Exchange sunucularınızı gelen saldırılardan korumak için Microsoft tarafından Kasım ayında yayınlanan ProxyNotShell yamalarını uygulamanız gerekmektedir.

Şirket hafifletme önlemleri de sağlasa da, bunlar saldırganlar tarafından atlanabilir, bu da yalnızca tamamen yamalı sunucuların tehlikeye karşı güvenli olduğu anlamına gelir.

Geçen ay BleepingComputer tarafından bildirildiği üzere, Play fidye yazılımı tehdit aktörleri, ProxyNotShell URL yeniden yazma hafifletmelerini atlamak ve Outlook Web Access (OWA) aracılığıyla güvenlik açığı bulunan sunucularda uzaktan kod yürütme elde etmek için artık yeni bir açıklardan yararlanma zinciri kullanıyor.

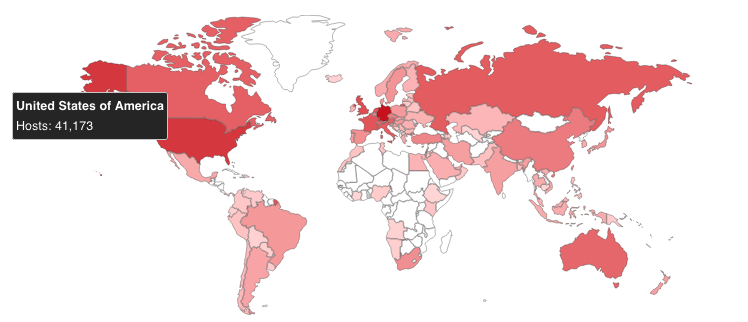

İşleri daha da kötüleştirmek için, bir Shodan araması, çevrimiçi olarak açığa çıkan önemli sayıda Exchange sunucusunu ortaya çıkarır ve ProxyShell ve ProxyLogon güvenlik açıklarına karşı yama uygulanmadan bırakılan binlerce sunucu, onu 2021’de en çok yararlanılan güvenlik açıkları haline getirir.

Checkmarks olarak bilinen ve Exchange sunucularını ihlal etmek için tasarlanmış özel bir otomatik saldırı platformu geliştiren finansal motivasyona sahip FIN7 siber suç grubunun gösterdiği gibi, Exchange sunucuları değerli hedeflerdir.

Platformu keşfeden tehdit istihbaratı firması Prodaft’a göre, CVE-2021-34473, CVE-2021-34523 ve CVE-2021-31207 gibi çeşitli Microsoft Exchange uzaktan kod yürütme ve ayrıcalık yükseltme güvenlik açıklarını tarar ve bunlardan yararlanır.

FIN7’nin yeni platformu, 1,8 milyondan fazla hedefi taradıktan sonra, başta Amerika Birleşik Devletleri’nde (%16,7) bulunan 8,147 şirkete sızmak için şimdiden kullanıldı.