WatchTowr araştırmacıları, yaygın olarak kullanılan kod biçimlendirme siteleri JSONFormatter ve CodeBeautify’ın hassas kimlik bilgilerini, API anahtarlarını, özel anahtarları, yapılandırma dosyalarını ve diğer sırları açığa çıkardığını keşfetti.

Bulgular

JSONFormatter ve CodeBeautify, geliştiriciler tarafından karmaşık kodları kolayca okunabilir hale getirmek, doğrulamak veya dönüştürmek için kullanılan ücretsiz, web tabanlı araçlar/hizmetlerdir.

Kullanıcılar ayrıca çıktı kodunu kaydedebilir, böylece başkalarıyla paylaşabilirler. (JSON Formatter’ı giriş yapmadan kullanırsanız ve çıktıyı kaydederseniz, sitenin SSS bölümüne göre otomatik olarak herkese açık hale gelecektir).

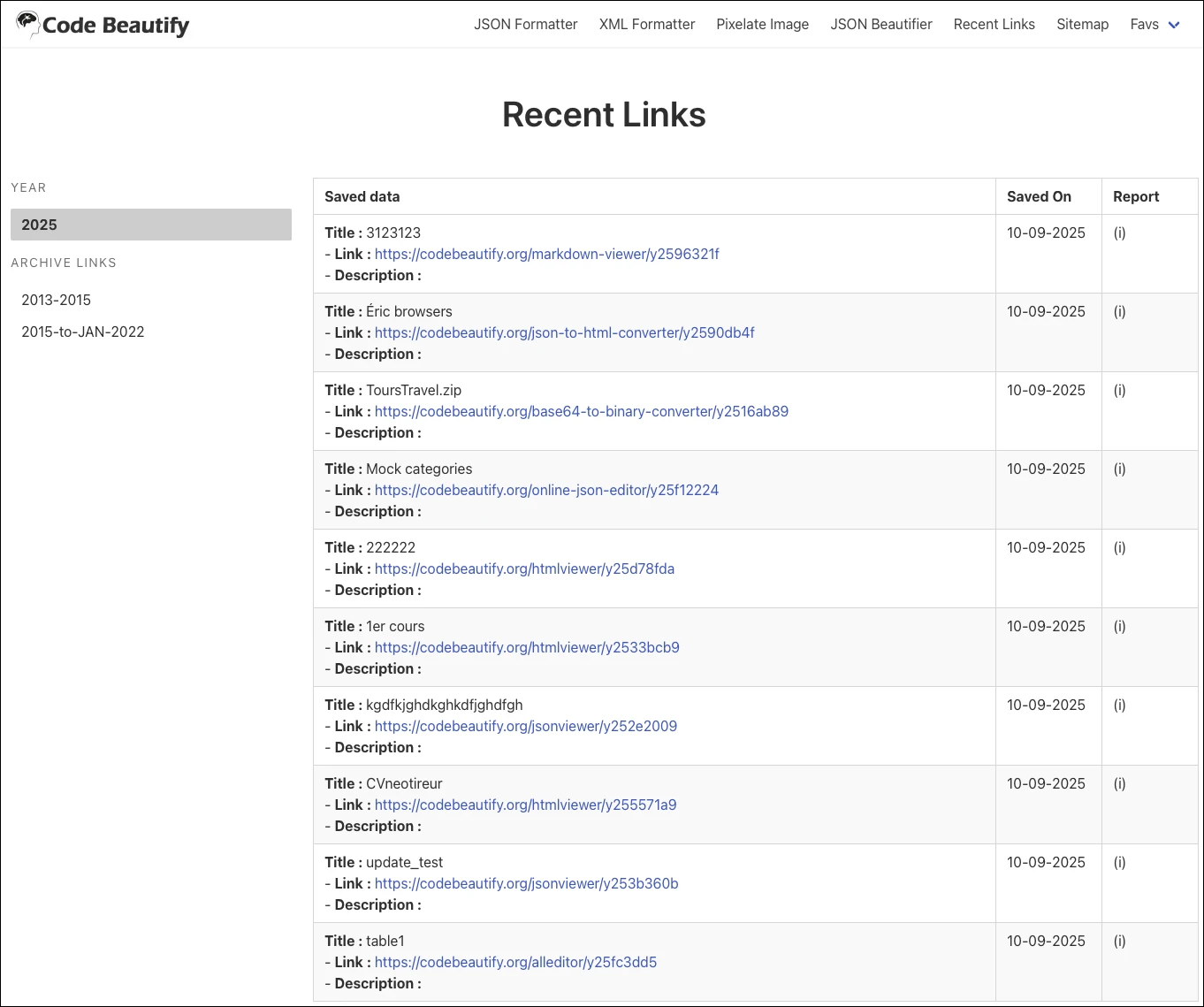

Her iki sitede de kayıtlı, genel çıktılara yönelik bağlantılara herkesin erişebileceği bir Son Bağlantılar bölümü bulunur. Ne yazık ki, kaydedilen ancak kamuya açıklanmayan bağlantılara bile erişilebilir çünkü oluşturulan paylaşılabilir bağlantıların öngörülebilir bir URL formatını takip ettiği ortaya çıktı.

Bu, WatchTowr araştırmacılarının 80.000’den fazla kayıtlı JSON girişini bulmasına ve silmesine olanak sağladı ve endişe verici miktarda hassas bilgi buldu: Active Directory kimlik bilgileri, GitHub belirteçleri, bulut ortamı anahtarları, özel anahtarlar, CI/CD işlem hattı kimlik bilgileri, API anahtarları, yapılandırma bilgileri, SSH oturum kayıtları, kişisel olarak tanımlanabilir bilgiler ve daha fazlası.

Daha da endişe verici olan ise sızdırılan bu sırların kime ait olduğuydu. Açığa çıkan veriler; hükümet, finans (bankacılık), sağlık hizmetleri, telekomünikasyon, perakende, havacılık, uzay, eğitim ve hatta siber güvenlik dahil olmak üzere kritik ve sıkı düzenlemeye tabi sektörlerdeki kuruluşlardan geldi.

Son olarak araştırmacılar, kötü niyetli aktörlerin aynı şeyi yapmayı düşünüp düşünmediklerini ve bu şekilde keşfedilen sırları kullanmaya çalışıp çalışmadıklarını görmeye karar verdi.

Böylece bir dizi kanarya tokeni oluşturdular, bunları JSONFormatter ve CodeBeautify’a yapıştırdılar ve beklediler. Uzun süre beklemeleri gerekmedi: İlk yükleme ve kaydetme işleminden 48 saat sonra birisi, açığa çıkan Canary AWS anahtarlarından birini kullanmaya çalıştı.

Araştırmacılar, “Yalnız değiliz; bir başkası zaten bu kaynakları kimlik bilgileri için araştırıyor ve aktif olarak test ediyor” dedi ve bulgularını halka açıklamaya karar verdi.

Ancak bunu yapmadan önce, sırları bu sitelerde açığa çıkan birçok kuruluşu uyarmaya çalıştılar, ancak yalnızca birkaçı bunların farkında olduğunu kabul etti.

Yaygın bir sorun

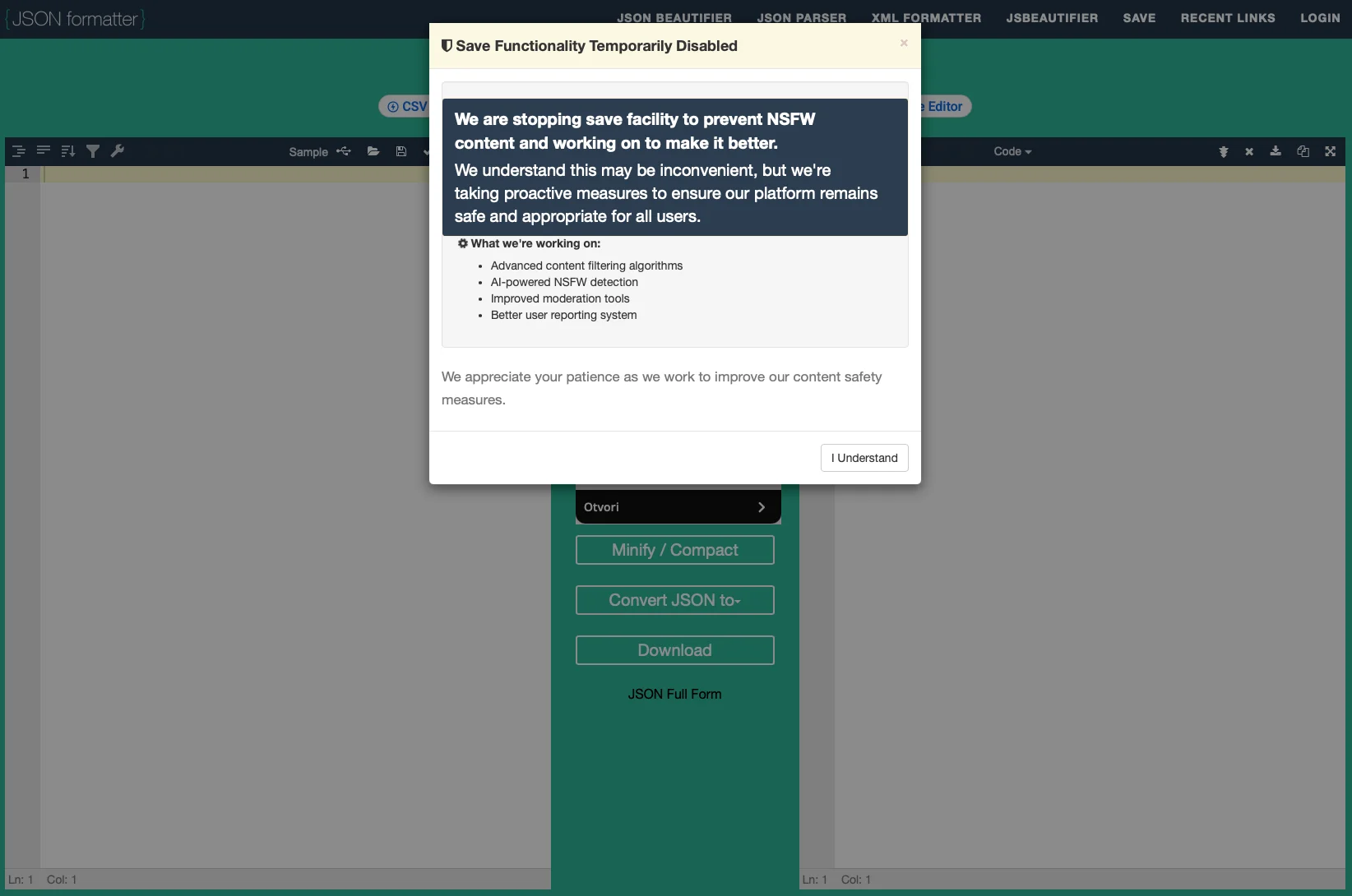

JSONFormatter’daki Son Bağlantılar bölümüne şu anda ulaşmak imkansız ve site “NSFW içeriğini önlemek için” “Kaydet” işlevinin geçici olarak devre dışı bırakıldığını söylese de CodeBeautify’ın Son Bağlantılar bölümüne hâlâ erişilebilir.

Ancak hem watchTower hem de güvenlik araştırmacısı Kevin Beaumont’un belirttiği gibi, piyasada başka birçok kod biçimlendirici ve güzelleştirici web sitesi var ve bunlardan bazılarının girilen sırları aynı şekilde sızdırması muhtemeldir.

Araştırmacılar şu sonuca varmıştır: “Daha fazla AI odaklı temsilci aracı platformuna ihtiyacımız yok; kimlik bilgilerini rastgele web sitelerine yapıştıran daha az kritik kuruluşa ihtiyacımız var.”

Bu siteler kullanışlı olabilir ancak tamamen çevrimiçi çalıştıkları için, bunlara yapıştırdığınız her şeyin potansiyel olarak saklanabileceğini ve ifşa edilebileceğini bilmelisiniz.

![]()

En son ihlalleri, güvenlik açıklarını ve siber güvenlik tehditlerini asla kaçırmamak için son dakika haber e-posta uyarımıza abone olun. Buradan abone olun!

![]()