Cobalt Strike yazılım platformunun arkasındaki şirket olan HelpSystems, bir saldırganın hedeflenen sistemlerin kontrolünü ele geçirmesine izin verebilecek bir uzaktan kod yürütme güvenlik açığını gidermek için bant dışı bir güvenlik güncellemesi yayınladı.

Cobalt Strike, esas olarak düşman simülasyonu için kullanılan ticari bir kırmızı ekip çerçevesidir, ancak yazılımın crackli sürümleri, hem fidye yazılımı operatörleri hem de casusluk odaklı gelişmiş kalıcı tehdit (APT) grupları tarafından aktif olarak kötüye kullanılmıştır.

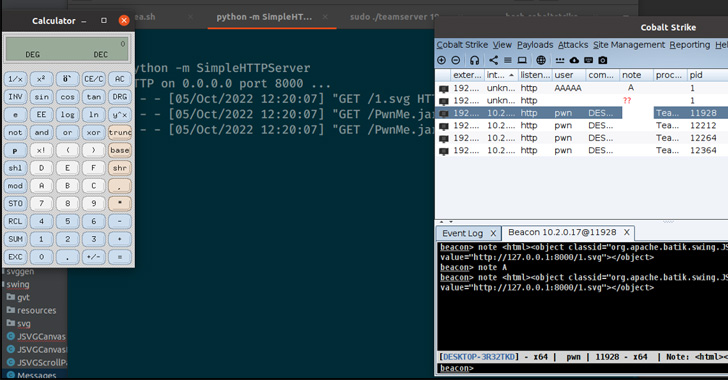

Sömürü sonrası araç, komuta ve kontrol (C2) bileşeni olarak işlev gören bir ekip sunucusundan ve ekip sunucusuna bağlantı oluşturmak ve sonraki aşama yüklerini bırakmak için kullanılan varsayılan kötü amaçlı yazılım olan bir işaretçiden oluşur.

Sorun, şu şekilde izlendi: CVE-2022-42948Cobalt Strike sürüm 4.7.1’i etkiler ve uzaktan kod yürütülmesine yol açabilecek siteler arası komut dosyası çalıştırma (XSS) güvenlik açığını (CVE-2022-39197) düzeltmek için 20 Eylül 2022’de yayınlanan eksik bir yamadan kaynaklanır.

IBM X-Force araştırmacıları Rio Sherri ve Ruben Boonen, “XSS güvenlik açığı, bazı istemci tarafı UI giriş alanlarını manipüle ederek, bir Cobalt Strike implant check-in’ini simüle ederek veya bir ana bilgisayarda çalışan bir Cobalt Strike implantını takarak tetiklenebilir” dedi. bir yazımda.

Ancak, belirli durumlarda uzaktan kod yürütmenin, Cobalt Strike’ı tasarlamak için kullanılan grafiksel kullanıcı arabirimi araç takımı olan Java Swing çerçevesi kullanılarak tetiklenebileceği bulundu.

“Java Swing içindeki belirli bileşenler, herhangi bir metni, şu şekilde başlarsa, otomatik olarak HTML içeriği olarak yorumlayacaktır. ,” HelpSystems yazılım geliştirme müdürü Greg Darwin bir gönderide açıkladı. “Html etiketlerinin tüm istemcide otomatik olarak ayrıştırılmasını devre dışı bırakmak bu davranışı azaltmak için yeterliydi.”

Bu, kötü niyetli bir aktörün bir HTML aracılığıyla bu davranıştan yararlanabileceği anlamına gelir.

IBM araştırmacıları, “Bunun çok güçlü bir istismar ilkel olduğu burada belirtilmelidir,” dedi ve “işletimden bağımsız olarak kullanıcının makinesinde kod yürütebilecek tam özellikli bir çapraz platform yükü oluşturmak için kullanılabileceğini” ekledi. sistem aroması veya mimarisi.”

Bulgular, ABD Sağlık ve İnsan Hizmetleri Departmanı’nın (HHS), sağlık sektörüne yönelik saldırılarda Kobalt Strike gibi meşru araçların sürekli olarak silahlandırılması konusunda uyarmasından bir haftadan biraz fazla bir süre sonra geldi.