23.000 depo tarafından kullanılan yaygın olarak kullanılan ‘TJ-Actions/Chaned-Files’ GitHub eylemine bir tedarik zinciri saldırısı, potansiyel olarak tehdit aktörlerinin GitHub eylemleri oluşturma günlükleri oluşturma CI/CD sırlarını çalmasına izin verdi.

GitHub eylemi, GitHub eylemleri iş akışları için tasarlanmış çok popüler bir otomasyon aracıdır. Geliştiricilerin, genellikle test, iş akışı tetiklemesinde ve otomatik kod düzenlemesinde ve doğrulamada kullanılan bu değişikliklere dayanarak bir çekme isteğinde değiştirilen veya işlem yapmaları ve işlem yapmalarına olanak tanır.

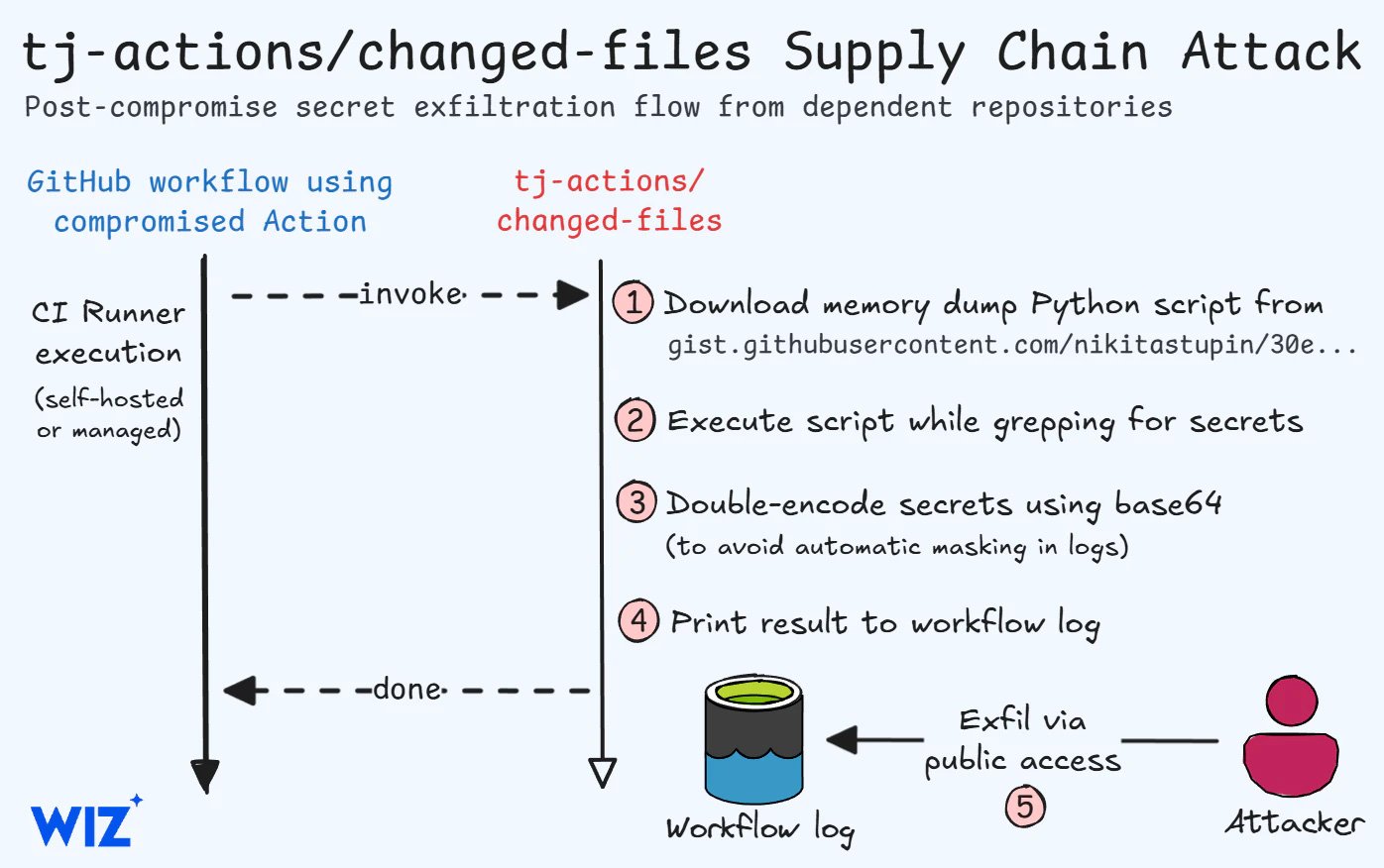

Step Security tarafından ilk olarak bildirildiği gibi, saldırganlar 14 Mart 2025’te saat 16: 00’da, koşucu işçi sürecinden CI/CD sırlarını eylemi kullanan herhangi bir projenin deposuna atan araca kötü niyetli bir taahhüt eklediler. Sonuç olarak, iş akışı günlükleri kamuya açık bir şekilde erişilebilirse, herkes açık sırları okuyabilir ve çalabilir.

Saldırganlar eylemin kodunu değiştirdi ve kötü niyetli bir taahhüdü referans vermek için birden çok sürüm etiketini geriye dönük olarak güncelledi, böylece aracın tüm sürümleri tehlikeye atıldı.

Geliştiricilerin en son güncellemesine göre, saldırgan, aracın deposuna ayrıcalıklı erişimi olan bir bot (@TJ-Actions-bot) tarafından kullanılan bir GitHub kişisel erişim belirtecinden (PAT) tehlikeye attı. Ancak, şu anda PAT’ın tam olarak nasıl tehlikeye atıldığı belirsiz.

15 Mart 14:00 UTC’de GitHub, tehlikeye atılan eylemi kaldırdı ve aynı gün saat 22: 00’de, depo kötü amaçlı kod kaldırılmış olarak geri yüklendi.

Bununla birlikte, uzlaşmanın etkilenen yazılım projeleri için kalıcı yankıları vardır, bu nedenle olayı izleme için bir CVE kimliği (CVE-2025-30066) atanmıştır.

Garip bir şekilde, kötü amaçlı kod, bellek çıkışını uzak bir sunucuya soktu, bunun yerine yalnızca kamuya açık depolarda görünür hale getirdi.

Wiz, “Meyveden çıkarılan eylem, iş akışı sırlarını içeren CI koşucusu belleğini boşaltarak kullanan herhangi bir CI iş akışına kötü amaçlı kod enjekte etti.”

“Kamu depolarında, sırlar iş akışı kütüklerinin bir parçası olarak herkes tarafından görülebilir, ancak çift kodlu bir baz64 yükü olarak gizlenir.”

Kaynak: Wiz

Geri yüklenen TJ-Actions deposu, potansiyel olarak etkilenen kullanıcıların yapması gereken talimatları dahil etmek için bugün daha önce güncellendi: bunlar aşağıdakileri içerir:

- Saldırının zaman dilimi sırasında kullanılan sırları döndürün (14-15 Mart)

- ‘Değiştirilen Dosyalar’ Bölümü altındaki beklenmedik çıktıya iş akışlarını inceleyin

- İş akışlarınız SHA tarafından tehlikeye atılan taahhütte bulunursa, bunları hemen güncelleyin.

- Şimdi etiketli bir sürüm kullandığınızdan emin olun (örn., V35, v44.5.1)

Sırların gelecekte benzer uzlaşmalara maruz kalmasını önlemek için GitHub, tüm GitHub eylemlerinin sürüm etiketleri yerine belirli taahhüt karmalarına ping atmasını önerir.

Ayrıca Github, yetkisiz/güvensiz Github eylemlerini engellemek için kullanılabilir bir izin verilen işlevsellik sunar.

14 metrelik kötü niyetli eylemlerin analizine dayanarak, saldırıların% 93’ünün ve bunlara karşı nasıl savunulacağının arkasındaki en iyi 10 MITER ATT & CK tekniklerini keşfedin.