20 Şubat 07:21 EST güncellemesi: Makale, operasyonla ilgili daha fazla ayrıntıyla güncellendi.

Kolluk kuvvetleri, Polonya ve Ukrayna’da LockBit fidye yazılımı çetesinin iki operatörünü tutukladı, şifrelenmiş dosyaları ücretsiz olarak kurtarmak için bir şifre çözme aracı oluşturdu ve uluslararası bir baskı operasyonunda siber suç çetesinin sunucularını hackledikten sonra 200’den fazla kripto cüzdanına el koydu.

Fransız ve ABD yargı makamları ayrıca diğer LockBit tehdit aktörlerini hedef alan üç uluslararası tutuklama emri ve beş iddianame yayınladı.

İddianamelerden ikisi ABD Adalet Bakanlığı tarafından iki Rus vatandaşı Artur Sungatov ve Ivan Gennadievich Kondratiev’e (nam-ı diğer Bassterlord) LockBit saldırılarına karıştıkları gerekçesiyle açıldı.

Lockbit fidye yazılımı aktörlerine yönelik önceki suçlamalar arasında Mikhail Vasiliev (Kasım 2022), Ruslan Magomedovich Astamirov (Haziran 2023), Mikhail Pavlovich Matveev namı diğer Wazawaka (Mayıs 2023) yer alıyor.

Cronos Operasyonu

Küresel LockBit saldırısı, Birleşik Krallık Ulusal Suç Ajansı (NCA) başkanlığındaki ve Avrupa’da Europol ve Eurojust tarafından koordine edilen bir görev gücü olan Cronos Operasyonu tarafından koordine edildi. Soruşturma, Fransız yetkililerin talebi üzerine Nisan 2022’de Eurojust’ta başladı.

Europol bugün yaptığı açıklamada, “Aylar süren operasyon, LockBit’in birincil platformunun ve suç girişimlerini mümkün kılan diğer kritik altyapının tehlikeye girmesiyle sonuçlandı.” dedi.

“Buna Hollanda, Almanya, Finlandiya, Fransa, İsviçre, Avustralya, ABD ve Birleşik Krallık’taki 34 sunucunun kapatılması da dahildir.

“Bu altyapı şu anda kolluk kuvvetlerinin kontrolü altında ve sızma veya altyapıdan sorumlu 14.000’den fazla hileli hesap tespit edildi ve kolluk kuvvetleri tarafından kaldırılmak üzere yönlendirildi.”

Europol, BleepingComputer’a bu hileli hesapların LockBit üyeleri tarafından saldırılarda kullanılan araç ve yazılımları barındırmak ve şirketlerden çalınan verileri depolamak için kullanıldığını söyledi.

Cronos Operasyonu kapsamında kolluk kuvvetleri, ele geçirilen LockBit sunucularından 1.000’den fazla şifre çözme anahtarını da ele geçirdi. Japon Polisi, NCA ve Federal Soruşturma Bürosu (FBI), bu şifre çözme anahtarlarını kullanarak Europol’ün desteğiyle bir LockBit 3.0 Black Ransomware şifre çözme aracı geliştirdi.

Bu ücretsiz şifre çözücüye artık ‘Fidye Yok’ portalı üzerinden ulaşılabilir. BleepingComputer, şifre çözücünün LockBit kurbanlarına yalnızca belirli bir tarihten sonra yardımcı olup olmadığını öğrenmek için Europol ile temasa geçti, ancak hemen bir yanıt alınamadı.

Şu anda ele geçirilen 200 cüzdanda ne kadar kripto paranın saklandığı bilinmiyor. Ancak fidye taleplerini ödeyen kurbanların, fidye yazılımı ödemelerinin bir kısmını şimdi geri almaları mümkün olabilir; tıpkı FBI’ın daha önce Colonial Pipeline ve çeşitli sağlık kuruluşları için yaptığı gibi.

Europol, LockBit operasyonu hakkında, grubun liderlerinin yanı sıra geliştiricileri ve bağlı kuruluşlarını hedef alan devam eden operasyonlarda kullanılacak “büyük miktarda” veri topladıklarını söylüyor.

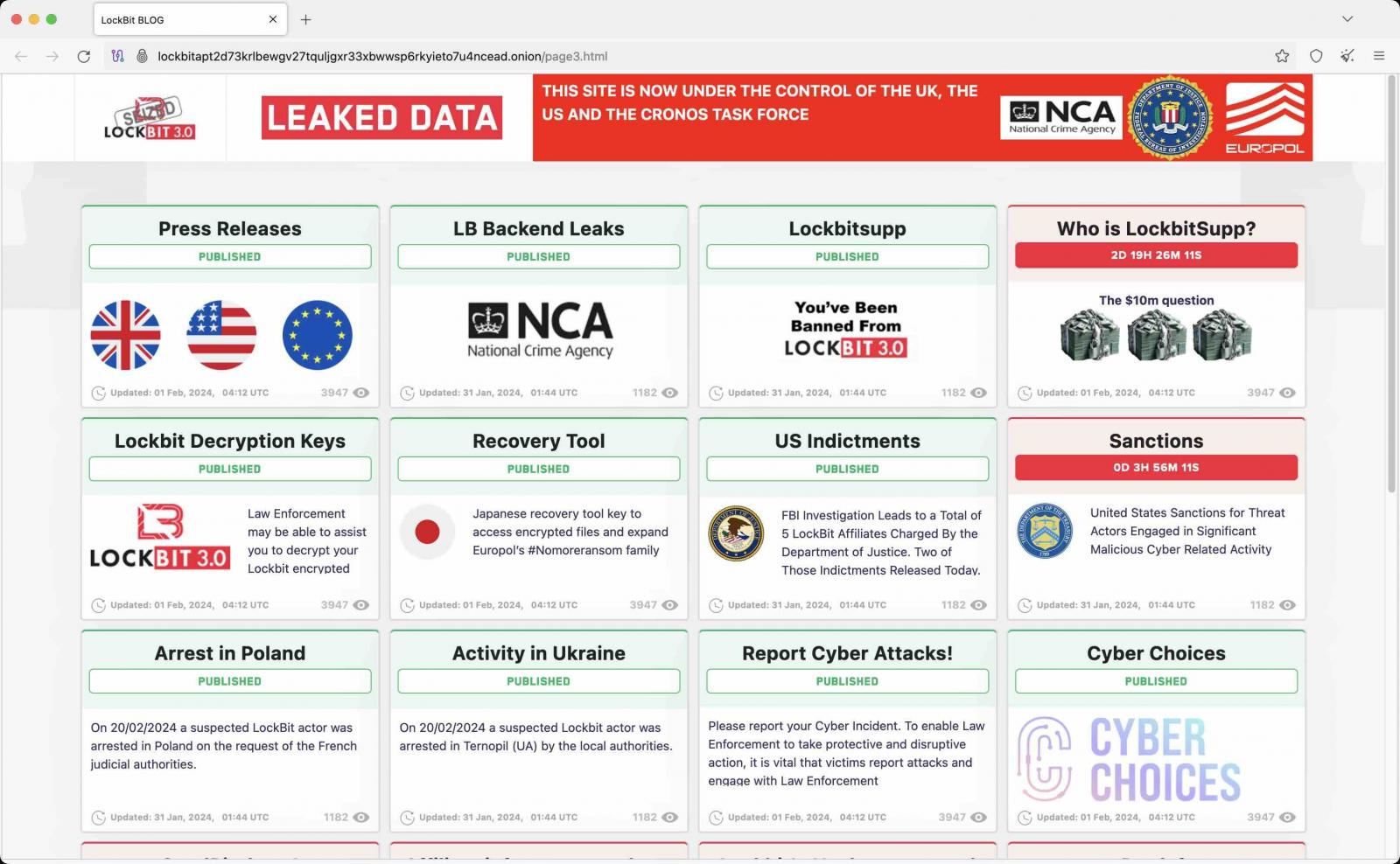

LockBit altyapısı ele geçirildi

Bu ortak eylemin bir parçası olarak NCA, çifte gasp saldırılarında kurbanların ağlarından çalınan verileri barındırmak için kullanılan LockBit sunucularının ve çetenin karanlık web sızıntı sitelerinin kontrolünü ele geçirdi.

LockBit’in karanlık web siteleri dün kapatıldı ve devam eden uluslararası kolluk kuvvetleri eyleminin neden olduğu aksaklığı ortaya koyan el koyma pankartları gösterildi.

Fidye yazılımı grubunun bağlı kuruluş paneli de polis tarafından ele geçirildi ve artık bağlı kuruluşlara giriş yaptıktan sonra bilgilerinin, LockBit kaynak kodunun, sohbetlerinin ve kurban bilgilerinin de ele geçirildiğini belirten bir mesaj gösteriliyor.

Mesajda, “Kaynak kodumuz, saldırdığınız kurbanların ayrıntıları, gasp edilen para miktarı, çalınan veriler, sohbetler ve çok daha fazlası elimizde” yazıyor.

“Sizinle çok yakında iletişime geçebiliriz. İyi günler. Saygılarımızla, Birleşik Krallık Ulusal Suç Teşkilatı, FBI, Europol ve Cronos Operasyonu Yasa Uygulama Görev Gücü.”

LockBit kimdir?

Hizmet olarak LockBit fidye yazılımı (RaaS) operasyonu Eylül 2019’da ortaya çıktı ve o zamandan bu yana aralarında Boeing, Birleşik Krallık Royal Mail, Continental otomotiv devi ve İtalyan İç Gelir Servisi.

Haziran ayında yayınlanan ortak bir danışma belgesinde, ABD siber güvenlik yetkilileri ve dünya çapındaki ortakları, LockBit’in 2020’den bu yana 1.700 kadar saldırının ardından ABD kuruluşlarından en az 91 milyon dolar gasp ettiğini tahmin etti.

Bugün ABD Adalet Bakanlığı, çetenin 2.000’den fazla kurbanı olduğunu ve yüz milyonlarca dolarlık talep sonrasında 120 milyon dolardan fazla fidye ödemesi topladığını söyledi.

Son zamanlarda Bank of America, üçüncü taraf hizmet sağlayıcı Infosys McCamish Systems’in (IMS) LockBit tarafından iddia edilen bir saldırıda saldırıya uğramasının ardından müşterilerini veri ihlali konusunda uyardı.

Son yıllarda uluslararası kolluk kuvvetleri operasyonları, ALPHV (BlackCat) ve Hive fidye yazılımı tarafından kullanılan sunucuların ve karanlık web sitelerinin ele geçirilmesine de yol açtı.